Взлом времени: более 30 000 серверов NTP еще уязвимы

В конце декабря специалисты по безопасности из Google Security Team обнаружили ряд критических уязвимостей в реализации протокола NTP, который используется во многих промышленных системах управления для синхронизации времени на серверах.

Уязвимости [1], которым подвержены все NTP-сервера до версии 4.2.8, включают несколько вариантов переполнения буфера и позволяют атакующему удалённо выполнять произвольный код на сервере. Как отмечают исследователи, эксплойты для данных уязвимостей уже существуют в публичном доступе.

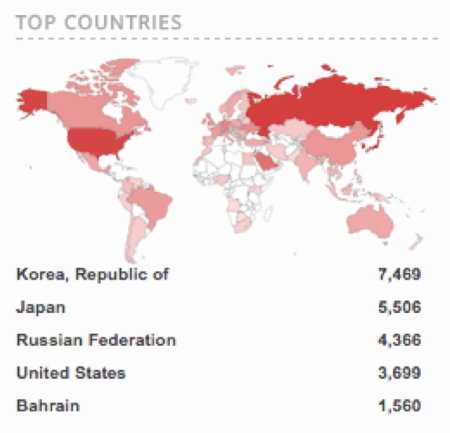

По данным Positive Technologies, использование открытых источников позволяет легко выявить более 30 000 серверов в интернет, до сих пор подверженных данной уязвимости. Причем 4300 из них расположенны в российском сегменте сети Интернет.

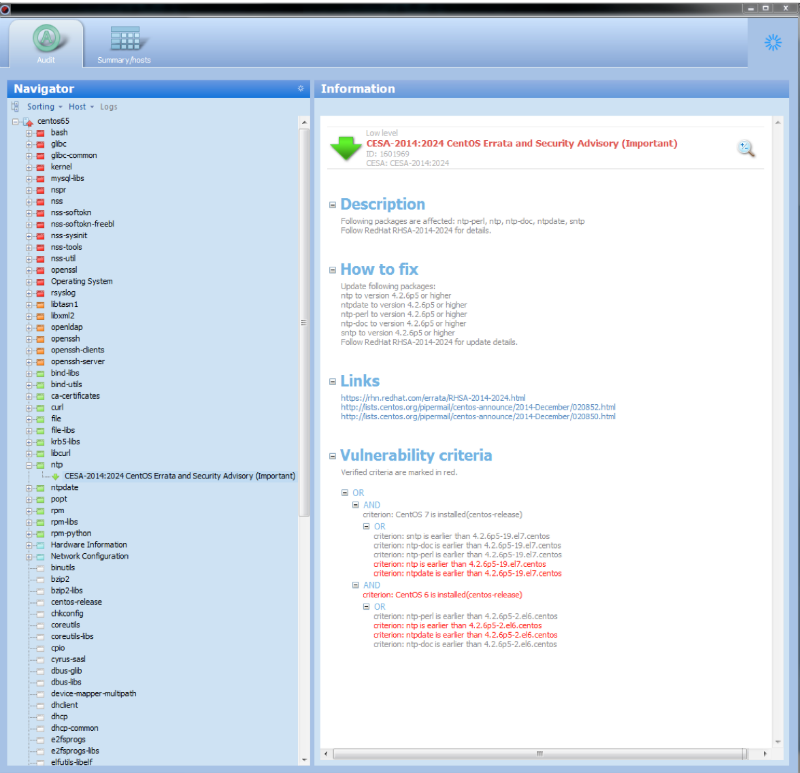

На скриншоте ниже можно увидеть, как выглядит данная уязвимость NTP в одном из аудитов безопасности, который проводили с помощью системы контроля защищенности и соответствия стандартам MaxPatrol:

Рекомендации по устранению уязвимостей можно найти в уведомлении ICS-CERT [4], а также на сайте поддержки NTP [5]. Основной совет — обновить NTP до версии 4.2.8 с официального сайта ntp.org. В случае невозможности обновления предлагается два способа блокировать атаки через настройки конфигурации:

- Запретить Autokey Authentication путем удаления или комментирования всех тех строк файла ntp.conf, которые начинаются с директивы crypto.

- Для всех недоверенных клиентов указать в файле /etc/ntp.conf директиву restrict … noquery, что не позволит недоверенным клиентам запрашивать информацию о статусе NTP-сервера.

Можно поступить и проще: отключить службу NTP на серверах и сетевых устройствах или отфильтровать ее на межсетевом экране, если внешний доступ к ней не требуется. Но если служба все же используется внешними клиентами, можно ограничить доступ к порту 123 списком доверенных IP-адресов.

Судя по опыту прошлых багов NTP, можно прогнозировать, что блокирование новых уязвимостей вряд ли будет происходить быстро. К примеру, в начале прошлого года по Интернету прокатилась мощная волна DDoS-атак с усилением через NTP. Во время такой атаки злоумышленники отправляют на NTP-сервер специальный запрос, а в качестве отправителя подставляют IP-адрес жертвы; NTP-сервер посылает на этот адрес вполне легитимный ответ, который может быть в несколько сот раз длиннее запроса — таким образом, сервер точного времени становится невольным усилителем атаки. Рекомендации CERT по защите от таких атак были опубликованы в январе [6] прошлого года. Однако даже спустя полгода, в июне, насчитывалось [7] ещё 17 тыс. уязвимых NTP-северов, причём многие из них продолжали участвовать в DDoS-атаках, усиливая мусорный трафик в сотни раз.

Автор: ptsecurity

Источник [8]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/80445

Ссылки в тексте:

[1] Уязвимости: http://www.securitylab.ru/vulnerability/463537.php

[2] Image: http://habrahabr.ru/company/pt/blog/248637/

[3] Image: http://i.imgur.com/9q0NtQU.png

[4] уведомлении ICS-CERT: https://ics-cert.us-cert.gov/advisories/ICSA-14-353-01

[5] сайте поддержки NTP: http://support.ntp.org/bin/view/Main/SecurityNotice#Buffer_overflow_in_ctl_putdata

[6] в январе: https://www.us-cert.gov/ncas/alerts/TA14-013A

[7] насчитывалось: http://threatpost.ru/2014/06/27/armija_ujazvimykh_ntp-serverov_stremitelno_taet/

[8] Источник: http://habrahabr.ru/post/248637/

Нажмите здесь для печати.