Adobe исправила очередную опасную уязвимость Flash Player

Компания Adobe выпустила очередное внеплановое обновление для Flash Player (APSB15-04 [1]). На этот раз речь идет о 0day уязвимости CVE-2015-0313, которая использовалась атакующими для осуществления атак drive-by download (скрытная установка вредоносного ПО). Это третье обновление Flash Player за последние две недели. Как мы уже писали ранее [2], Adobe выпускала внеплановые обновления Flash Player для закрытия других Remote Code Execution 0day уязвимостей, находящихся на стадии активной эксплуатации.

Adobe is aware of reports that CVE-2015-0313 is actively being exploited in the wild via drive-by-download attacks against systems running Internet Explorer and Firefox on Windows 8.1 and below.

Как и в прошлый раз, речь идет об эксплуатации уязвимости Flash Player для веб-браузеров MS IE и Mozilla Firefox, но не Google Chrome. Нужно отметить, что Google Chrome имеет полноценный механизм изоляции своих процессов вкладок от выполнения эксплойтами системных функций, т. н. full sandbox (он работает всегда и по умолчанию [3]). У Firefox такой механизм отсутствует, а для IE он не активен по умолчанию [4] (Расширенный защищенный режим). Поскольку процесс Flash Player для проигрывания соответствующего содержимого запускается самим браузером и в контексте процесса вкладки, механизм sandbox существенно усложняет процесс эксплуатации уязвимости, либо делает его полностью невозможным.

Веб-браузер Apple Safari на OS X блокирует [5] использование устаревших out-of-date версий Flash Player, чтобы обезопасить пользователя от тех уязвимостей, которые уже были закрыты Adobe.

Сам плагин можно отключить, как это сделать для различных браузеров см. здесь [3].

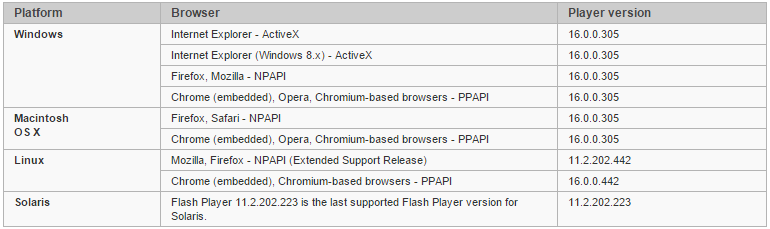

Мы рекомендуем регулярно обновлять используемый вами Flash Player. Такие браузеры как Internet Explorer 10 & 11 на Windows 8/8.1 и Google Chrome обновляют свои версии Flash Player автоматически. Для IE см. обновляемое Security Advisory 2755801 [6]. Проверьте вашу версию Flash Player на актуальность здесь [7], ниже в таблице указаны эти версии для различных браузеров.

be secure.

Автор: esetnod32

Источник [8]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/81889

Ссылки в тексте:

[1] APSB15-04: http://blogs.adobe.com/psirt/?p=1175

[2] ранее: http://habrahabr.ru/company/eset/blog/249001/

[3] он работает всегда и по умолчанию: http://habrahabr.ru/company/eset/blog/200156/

[4] не активен по умолчанию: http://habrahabr.ru/company/eset/blog/204084/

[5] блокирует: http://support.apple.com/en-us/HT202681

[6] 2755801: http://technet.microsoft.com/en-us/security/advisory/2755801

[7] здесь: http://www.adobe.com/software/flash/about/

[8] Источник: http://habrahabr.ru/post/249893/

Нажмите здесь для печати.