iPhone: MiTM атака из кармана

Приветствую, коллеги!

Приветствую, коллеги!

Традиционным устройством для проведения атаки на сети Wi-Fi, пожалуй, является ноутбук. Это обусловлено многими факторами: возможностью использования «специфичных» модулей Wi-Fi, наличием необходимого ПО и достаточной вычислительной мощностью. Поэтому «классическим» образом злоумышленника является человек в машине с ноутбуком и торчащей из окна антенной. Но развитие мобильных платформ не стоит на месте, и многие операции давно уже можно выполнять «из кармана».

Многие из нас пользуются «яблочными» устройствами на операционной системе iOS. И ни для кого не является секретом, что iOS является по-сути представителем *nix-семейства со всеми вытекающими из этого плюсами, в числе которых и возможность использовать многие классические pentest [1]-приложения. Сегодня мне хотелось бы рассказать об инструментах для проведения простейшей классической атаки Man in the Middle [2] на клиентов сети Wi-Fi с использованием метода arp poisoning [3].

К сожалению, данные манипуляции возможны только на устройствах, на которых произведен jailbreak [4]. В данной статье jailbreak будет использован для доступа к сторонним библиотекам и ресурсам, распространяемым только через альтернативные репозитории.

Для установки приложений мы будем использовать Cydia [5]. Я не буду привязываться к какой-то конкретной iOS, но данные решения успешно работают на версиях 4.* и 5.*. Прежде всего, нам потребуется установить библиотеку для захвата пакетов: libpcap [6]. Она находится в базовом репозитории, и ее установка не должна вызвать проблем. Эта библиотека позволит нам использовать несколько популярных продуктов для перехвата трафика.

Хотелось бы напомнить, что для работы с большинством программ потребуются такая «must have» вещь, как доступ к консоли устройства. Она может быть реализована с помощью OpenSSH [7] из Cydia и стороннего клиента, например, iSSH [8] из AppStore, или с помощью локального приложения Terminal [9], устанавливаемого из той же Cydia. Так же обращаю ваше внимание на то, что приложения потребуют предварительной установки библиотек для работы с Berkeley DB [10] из стандартного репозитория.

Вторым обязательным шагом будет установка репозитория TheWorm [11], в котором находятся необходимые нам утилиты. Дополнительную информацию о процессе установки новых репозиториев можно подсмотреть здесь [12].

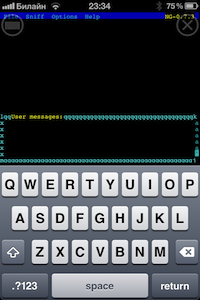

Наиболее интересным из всех представленных на iOS средств для перехвата трафика, на мой взгляд, является утилита Ettercap [13], которая удобна и позволяет производить все операции непосредственно из нее. Она настолько популярна, что найти миллионы примеров к ней не составляет труда [14]. Для наглядности даже имеется демонстрационное видео [15]. Хотелось бы отметить, что при применении ее в паре с локальным Terminal вы будете вынуждены использовать только текстовый интерфейс. В случае же использования iSSH на iOS устройстве, возможно полноценное использование консольной графики, которая вызывается с помощью команды ettercap -C. Разнообразие доступных через нее функций позволяет провести полноценную атаку и проанализировать трафик «не сходя с места». Единственный минус,- это трудоемкость работы в консоли с мобильного устройства, но он с лихвой компенсируется многообразием возможностей.

Наиболее интересным из всех представленных на iOS средств для перехвата трафика, на мой взгляд, является утилита Ettercap [13], которая удобна и позволяет производить все операции непосредственно из нее. Она настолько популярна, что найти миллионы примеров к ней не составляет труда [14]. Для наглядности даже имеется демонстрационное видео [15]. Хотелось бы отметить, что при применении ее в паре с локальным Terminal вы будете вынуждены использовать только текстовый интерфейс. В случае же использования iSSH на iOS устройстве, возможно полноценное использование консольной графики, которая вызывается с помощью команды ettercap -C. Разнообразие доступных через нее функций позволяет провести полноценную атаку и проанализировать трафик «не сходя с места». Единственный минус,- это трудоемкость работы в консоли с мобильного устройства, но он с лихвой компенсируется многообразием возможностей.

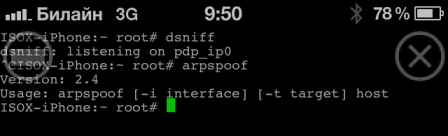

Хотя, быть может вам хочется полностью контролировать процесс спуфинга и перехвата? Тогда вам подойдет набор утилит, входящий в пакет dsniff [16]. В его состав входят необходимые для проведения arp-poisoning атаки arpspoof и dsniff. Если вы не знакомы с этими инструментами, то стоит сначала почитать мануалы [17] по использованию.

По моему мнению, такой комплект наиболее удобен для сбора pcap-информации на ваш мобильный телефон с последующим анализом ее на ПК при помощи утилит вроде NetworkMiner [18] или Wireshark [19]. Для переноса инфорамации вы можете воспользоваться WinSCP [20], Fugu [21] или любым удобным для вас инструментом. В целом же, данный набор приложений является достаточным и избыточным для проведения тестирования сети на устойчивость к arp-poisoning.

По моему мнению, такой комплект наиболее удобен для сбора pcap-информации на ваш мобильный телефон с последующим анализом ее на ПК при помощи утилит вроде NetworkMiner [18] или Wireshark [19]. Для переноса инфорамации вы можете воспользоваться WinSCP [20], Fugu [21] или любым удобным для вас инструментом. В целом же, данный набор приложений является достаточным и избыточным для проведения тестирования сети на устойчивость к arp-poisoning.

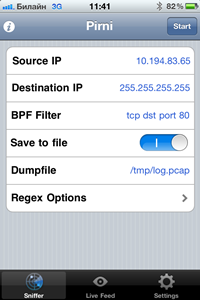

Третьим и последним средством, про которое мне хотелось бы рассказать, является программа pirni [22]. Это разработанный специально под iOS перехватчик трафика, выполняющий классические функции перехвата и анализа пакетов: атаку на ARP таблицу одного или многих хостов, сбор перехваченного трафика и анализ его посредством фильтров. Он существует как в виде OpenSource [23]-версии, так и в виде платной графической утилиты Pirni Pro. Она крайне проста в использовании [24] и сохраняет конечный результат в формате pcap, пригодном для последующего анализа. Графическая же версия сводит проведение атаки к нажатию одной кнопки [25]. В такой версии имеется встроенный фильтр трафика с использованием RegEx, позволяющий наблюдать за результатом «на лету», и минимальный набор настроек сканирования. При применении правильно написанных регулярных выражений [26] результаты тестирования будут мгновенно появляться на экране вашего устройства.

Третьим и последним средством, про которое мне хотелось бы рассказать, является программа pirni [22]. Это разработанный специально под iOS перехватчик трафика, выполняющий классические функции перехвата и анализа пакетов: атаку на ARP таблицу одного или многих хостов, сбор перехваченного трафика и анализ его посредством фильтров. Он существует как в виде OpenSource [23]-версии, так и в виде платной графической утилиты Pirni Pro. Она крайне проста в использовании [24] и сохраняет конечный результат в формате pcap, пригодном для последующего анализа. Графическая же версия сводит проведение атаки к нажатию одной кнопки [25]. В такой версии имеется встроенный фильтр трафика с использованием RegEx, позволяющий наблюдать за результатом «на лету», и минимальный набор настроек сканирования. При применении правильно написанных регулярных выражений [26] результаты тестирования будут мгновенно появляться на экране вашего устройства.

Подводя итог, хочется сказать, что сейчас для iOS доступно достаточно много программных средств, позволяющих проводить простейшие атаки на сети Wi-Fi. Возможно, это будет нецелевое использование устройства, но такое применение имеет право на жизнь.

Спасибо за внимание! Надеюсь, я рассказал Вам что-то новое.

Автор: isox

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/iphone-2/4113

Ссылки в тексте:

[1] pentest: http://en.wikipedia.org/wiki/Penetration_test

[2] Man in the Middle: http://en.wikipedia.org/wiki/Man-in-the-middle_attack

[3] arp poisoning: http://hakipedia.com/index.php/ARP_Poisoning

[4] jailbreak: http://en.wikipedia.org/wiki/IOS_jailbreaking

[5] Cydia: http://cydia.saurik.com/

[6] libpcap: http://www.tcpdump.org/

[7] OpenSSH: http://cydia.saurik.com/openssh.html

[8] iSSH: http://itunes.apple.com/us/app/issh-ssh-vnc-console/id287765826?mt=8

[9] Terminal: http://code.google.com/p/mobileterminal/

[10] Berkeley DB: http://planet-iphones.com/cydia/id/berkeleydb

[11] TheWorm: http://theworm.altervista.org/cydia/

[12] здесь: http://4pda.ru/forum/index.php?showtopic=126549

[13] Ettercap: http://ettercap.sourceforge.net/

[14] не составляет труда: http://securos.org.ua/ettercap-universalnyj-analizator-trafika/

[15] видео: http://www.youtube.com/watch?v=UiaX0ZY44UU

[16] dsniff: http://www.monkey.org/~dugsong/dsniff/

[17] мануалы: http://forum.antichat.ru/thread35854.html

[18] NetworkMiner: http://www.netresec.com/?page=NetworkMiner

[19] Wireshark: http://www.wireshark.org/

[20] WinSCP: http://winscp.net/eng/download.php

[21] Fugu: http://rsug.itd.umich.edu/software/fugu/

[22] pirni: http://en.wikipedia.org/wiki/Pirni

[23] OpenSource: http://code.google.com/p/n1mda-dev/

[24] использовании: http://code.google.com/p/n1mda-dev/wiki/PirniUsageGuide

[25] кнопки: http://www.youtube.com/watch?v=fjK7Jtq2chk

[26] регулярных выражений: http://ininjas.com/HackPDFs/Pirni-Pro.pdf

Нажмите здесь для печати.