3. Анализ зловредов с помощью форензики Check Point. SandBlast Mobile

Добро пожаловать в третью статью нашего цикла по форезнике от Check Point. На этот раз мы рассмотрим SandBlast Mobile [1]. Мобильные устройства уже давно стали частью нашей жизни. В смартфонах наша работа, наш досуг, развлечения, личные данные. Про это знают и злоумышленники. Согласно отчету Check Point за 2019 год, три самых распространенных вектора атаки на пользователей:

- Email (вредоносные вложения, ссылки);

- Web (вирусное ПО, фишинг);

- Smartphones (вредоносные приложения, поддельные WiFi сети, фишинг).

Первые два вектора мы можем закрыть уже рассмотренными SandBlast Network [2] и SandBlast Agent [3]. Остаются смартфоны, угрозы для которых все чаще фигурируют в новостях. Для защиты этого вектора атаки у Check Point есть специализированное решение — SandBlast Mobile [1]. Ниже мы рассмотрим форензику, которую мы можем получить при расследовании инцидентов на мобильных устройствах.

Check Point SandBlast Mobile

Данное средство защиты появилось в портфеле Check Point относительно недавно. Эксплуатация системы крайне простая (наверно самая простая из всех продуктов CP). Все управление осуществляется через облачный сервис — портал. Там вы добавляете мобильные устройства пользователей и там же вы можете отслеживать их состояние. SandBlast Mobile позволяет решить следующие задачи безопасности:

- Блокировка 0-day атак (в виде приложений или файлов);

- Защита от фишинга в любом мобильном приложении (будь то SMS или Messenger);

- Защита от botnet сетей (предотвратит утечку персональных или корпоративных данных);

- Блокировка доступа зараженных устройств к корпоративным ресурсам (если устройство заражено или не соответствует политикам безопасности, то вы не сможете получить доступ к корпоративным приложениям со смартфона);

- Блокировка доступа к вредоносным сайтам.

Есть отличный вебинар по этому продукту от Амира Алиева (компания Check Point):

С вашего позволения я не буду делать подробное описание возможностей этого агента. Наш цикл статей именно про форензику. Но возможно в ближайшем будущем мы запустим отдельный курс по SandBlast Mobile (продукт очень простой).

Важный момент. SandBlast Mobile можно абсолютно бесплатно использовать в течении 30 дней для 50 устройств. На мой взгляд это отличная возможность провести аудит безопасности мобильных устройств (например руководства компании). Процедура получения демо довольно простая — либо напишите нам [4], либо сделайте заявку через онлайн форму [1].

Форензика SandBlast Mobile — Dashboard

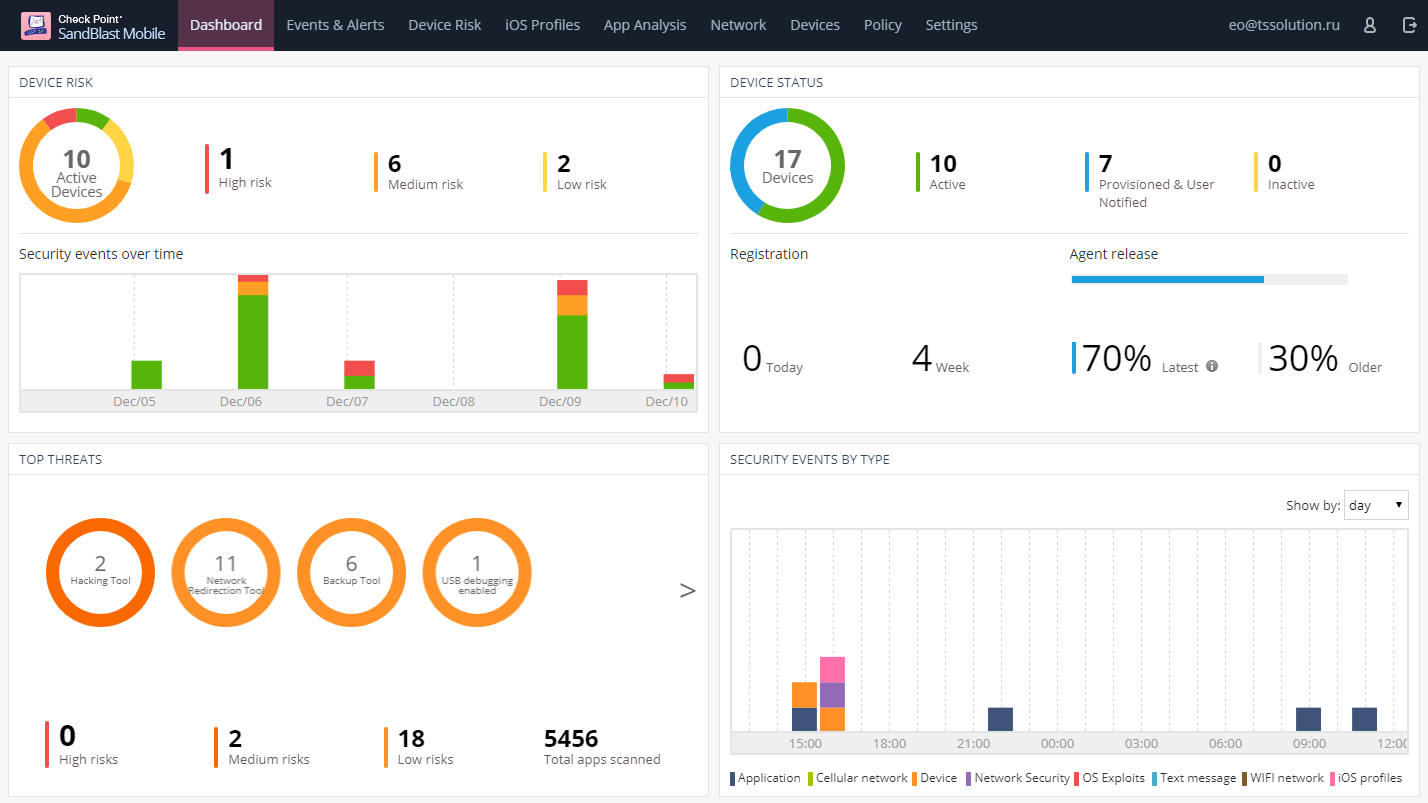

Вся аналитика вредоносной активности начинается с главного дашборда на облачном портале SandBlast Mobile:

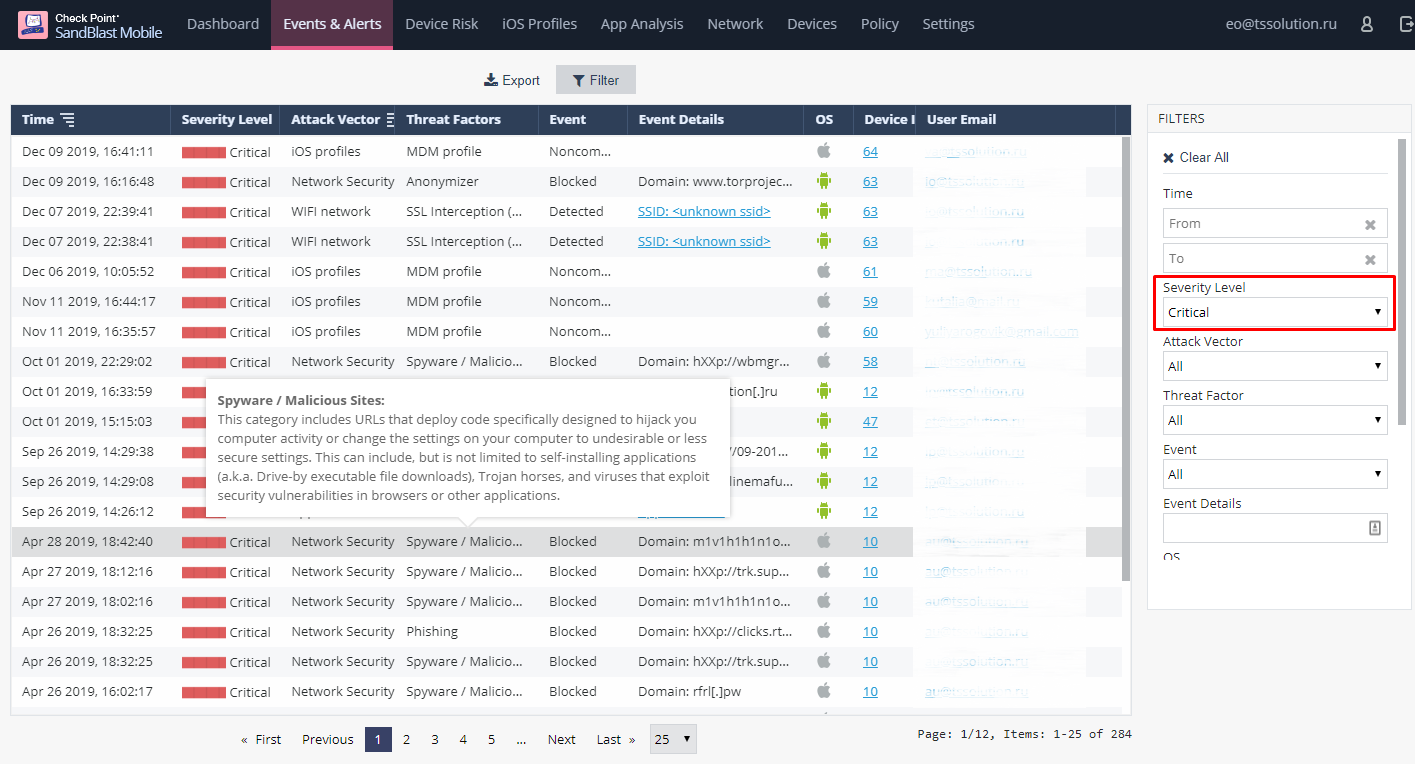

Здесь вы можете видеть кол-во активных устройств, угроз, их критичность и т.д. Далее мы можем перейти непосредственно к списку событий (Events & Alerts) и отфильтровать их по уровню критичности:

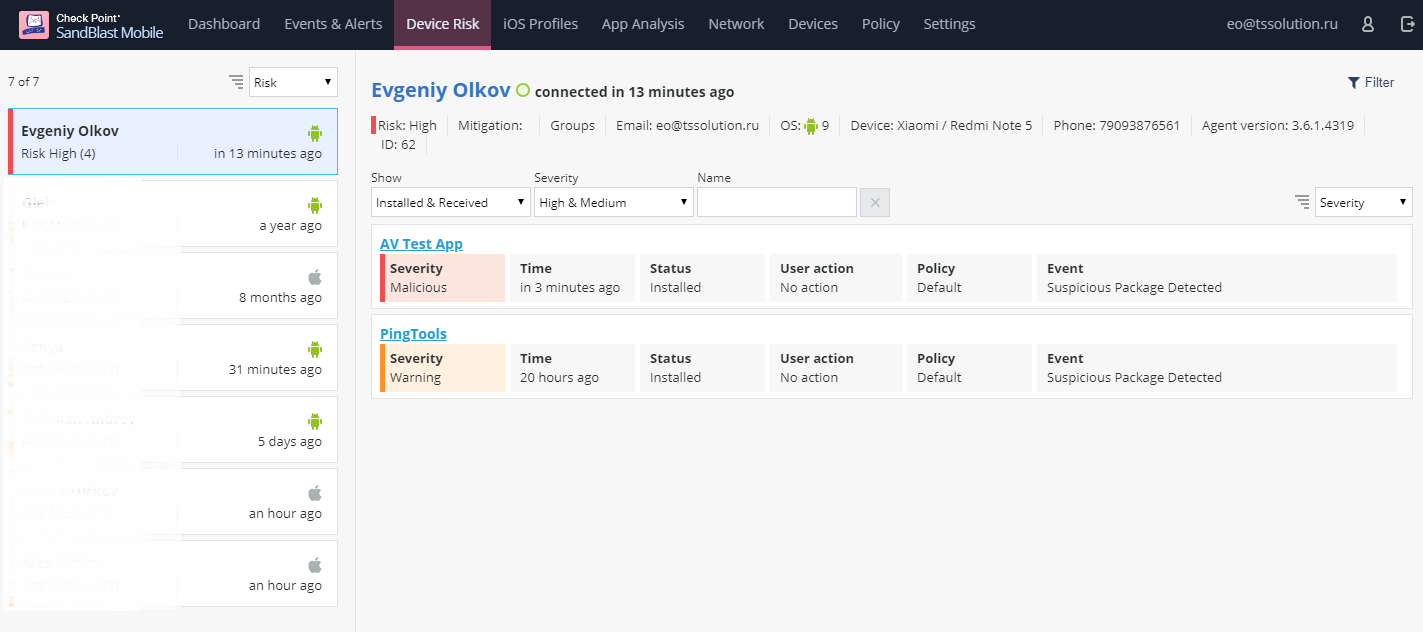

Мы увидим вектор атаки, ее тип, детали события и собственно все “замешанные” в этом пользователи (их устройства). При желании можно отфильтровать события по конкретному устройству (Device Risk) и ознакомиться со всеми связанными угрозами:

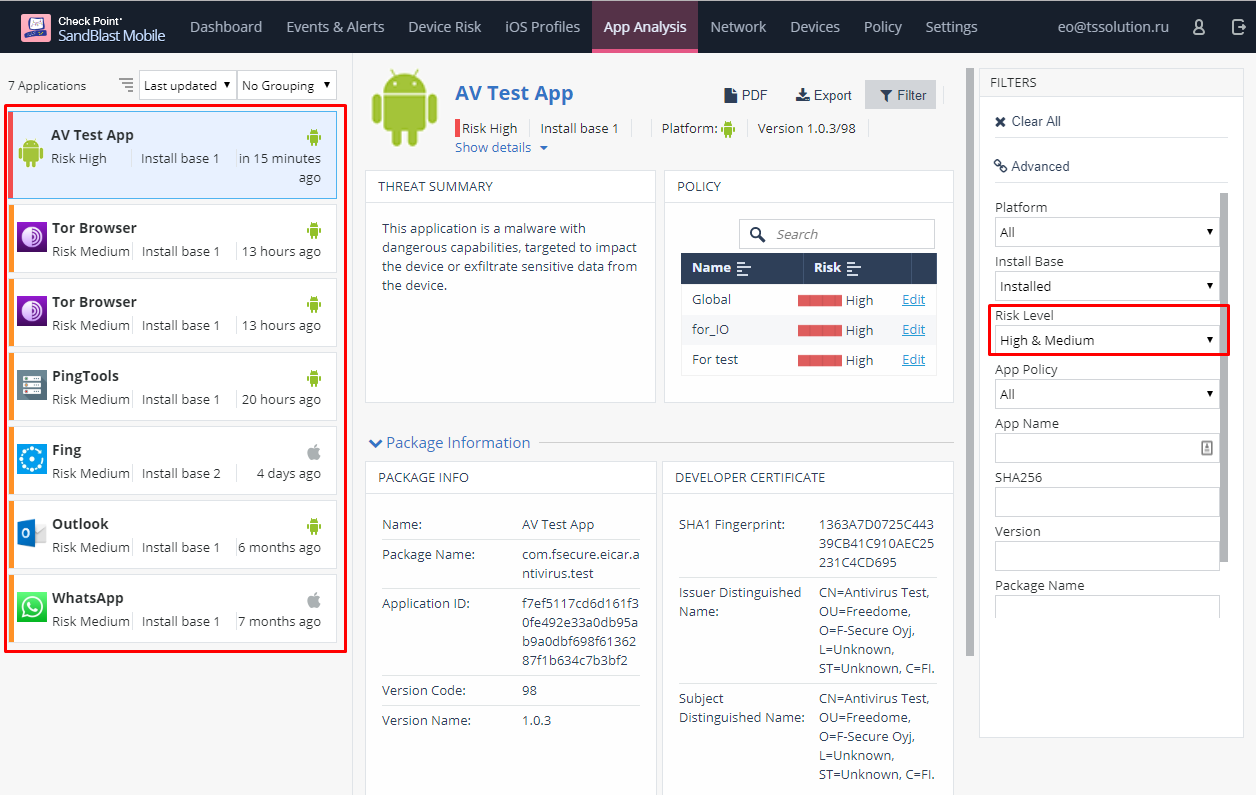

Пожалуй наибольший интерес для безопасника представляет вкладка “App Analysis”, где вы можете “провалиться” во вредоносное приложение и посмотреть, что же именно не понравилось Check Point. Есть фильтр “Risk Level” с помощью которого мы можем увидеть все опасные приложения. Для примера можем рассмотреть тестовый вирус AV Test AP:

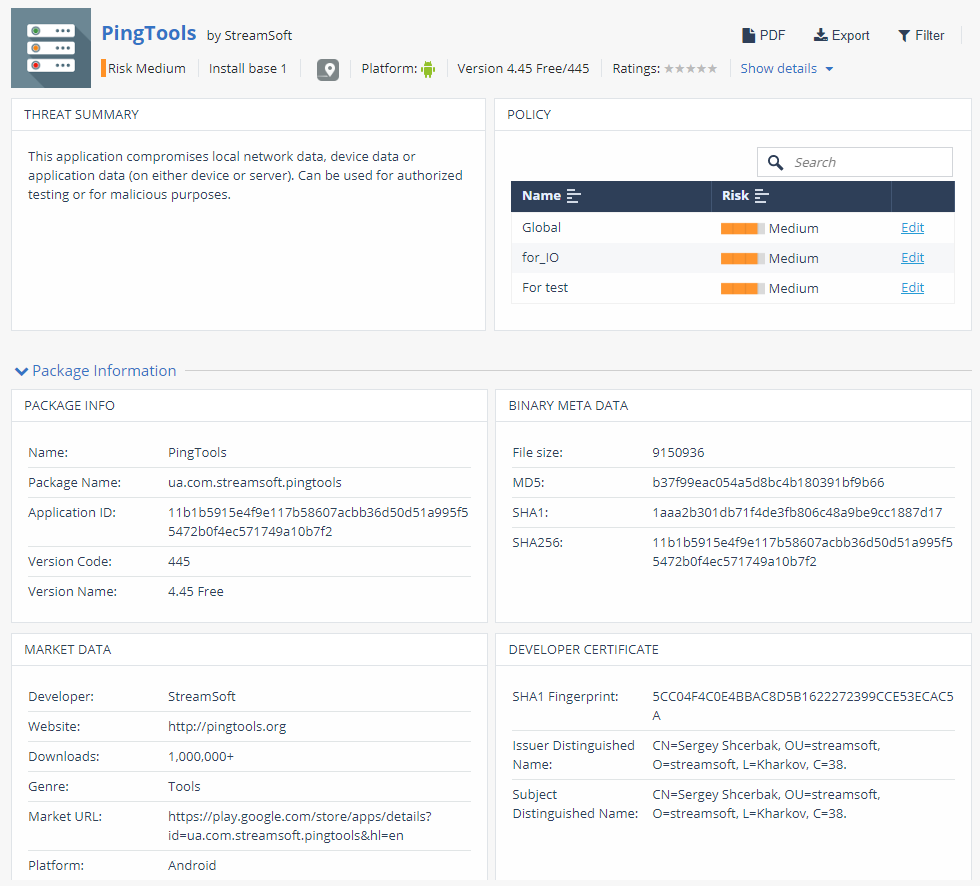

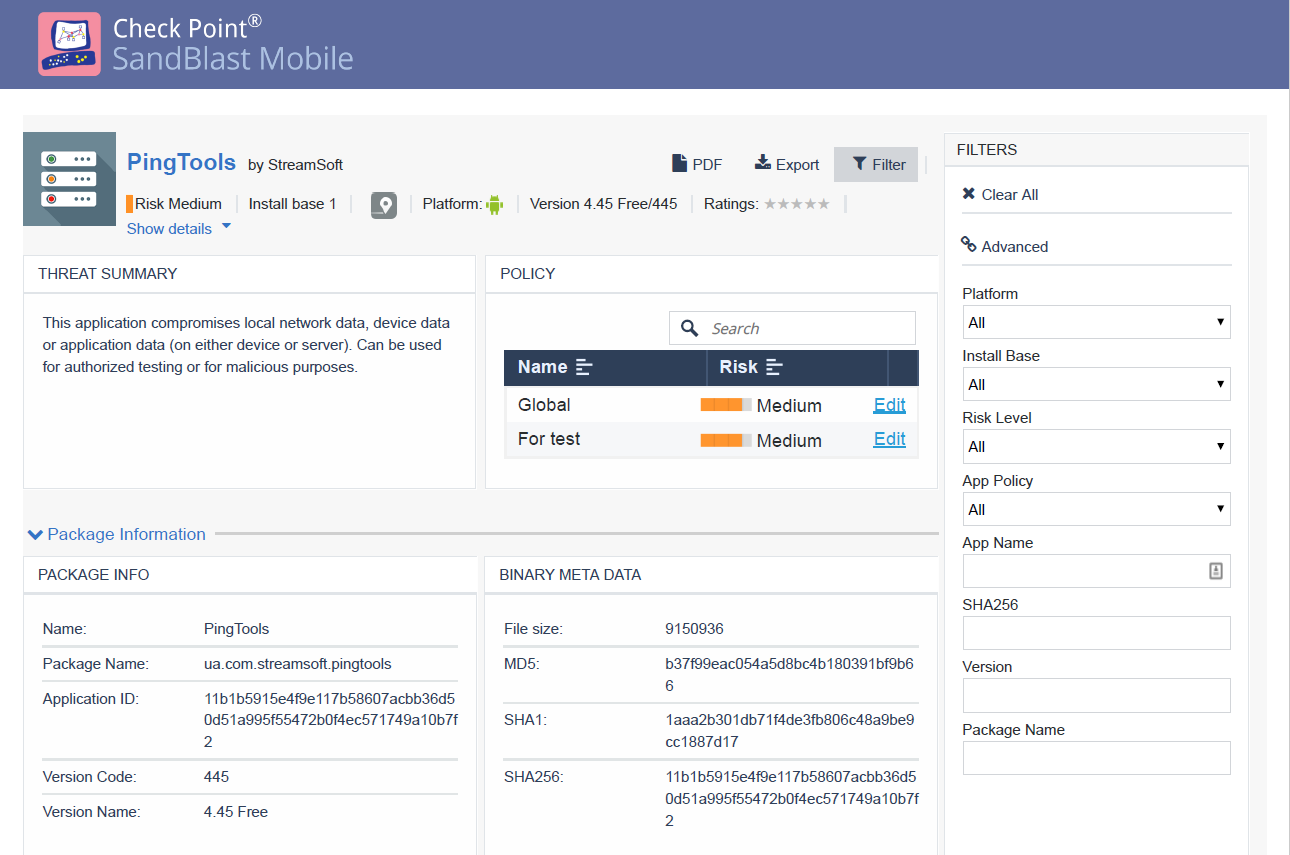

Здесь вы сможете увидеть общий вердикт по приложению, базовую информацию о производителе, хэш суммы и так далее. Не очень интересно. Давайте рассмотрим другое “вирусное” приложение — Ping Tools:

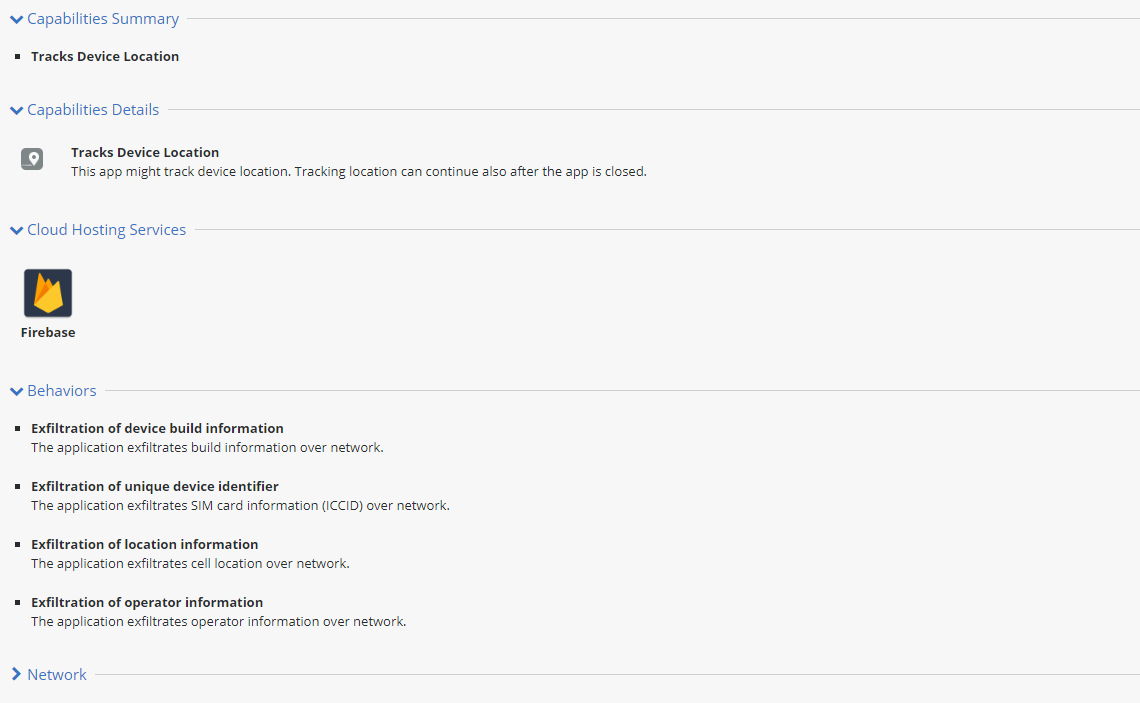

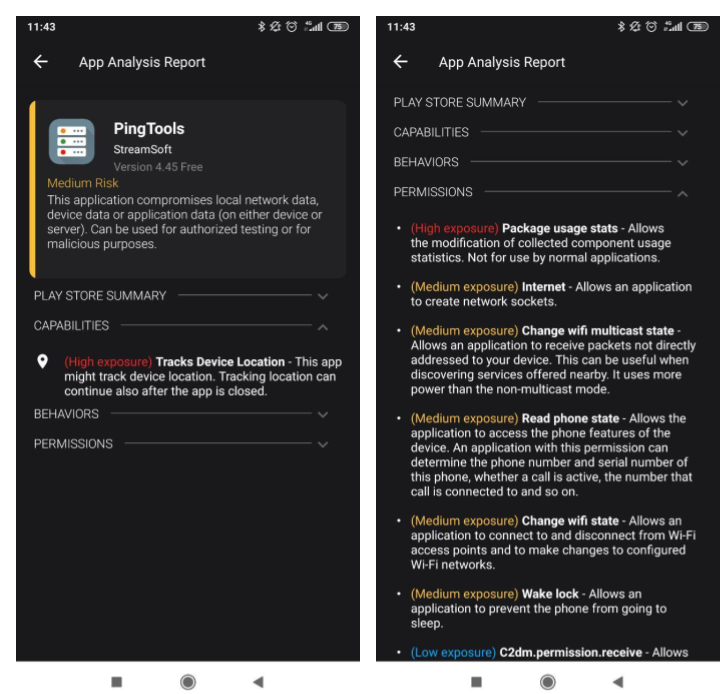

Ознакомившись с базовой информацией можно спуститься чуть ниже и увидеть детали по угрозам. Здесь мы например видим, что приложение отслеживает локацию устройства (даже будучи закрытым) и несколько странных вариантов поведения:

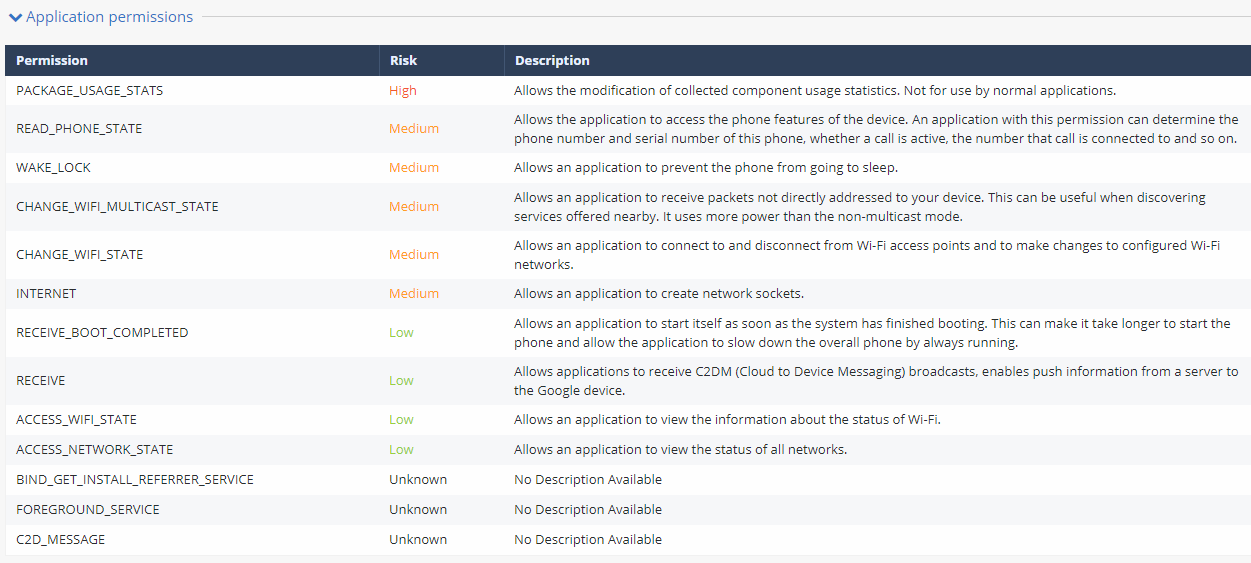

Также интересным является раздел Application Permissions. Посмотрев на него почти всегда возникает вопрос: “Зачем этому приложению такие права?”

Этот отчет можно выгрузить в информативную pdf:

Исходники можно скачать тут [5]. А здесь можно скачать отчет по нашумевшему вредоносному приложению CamScanner [6].

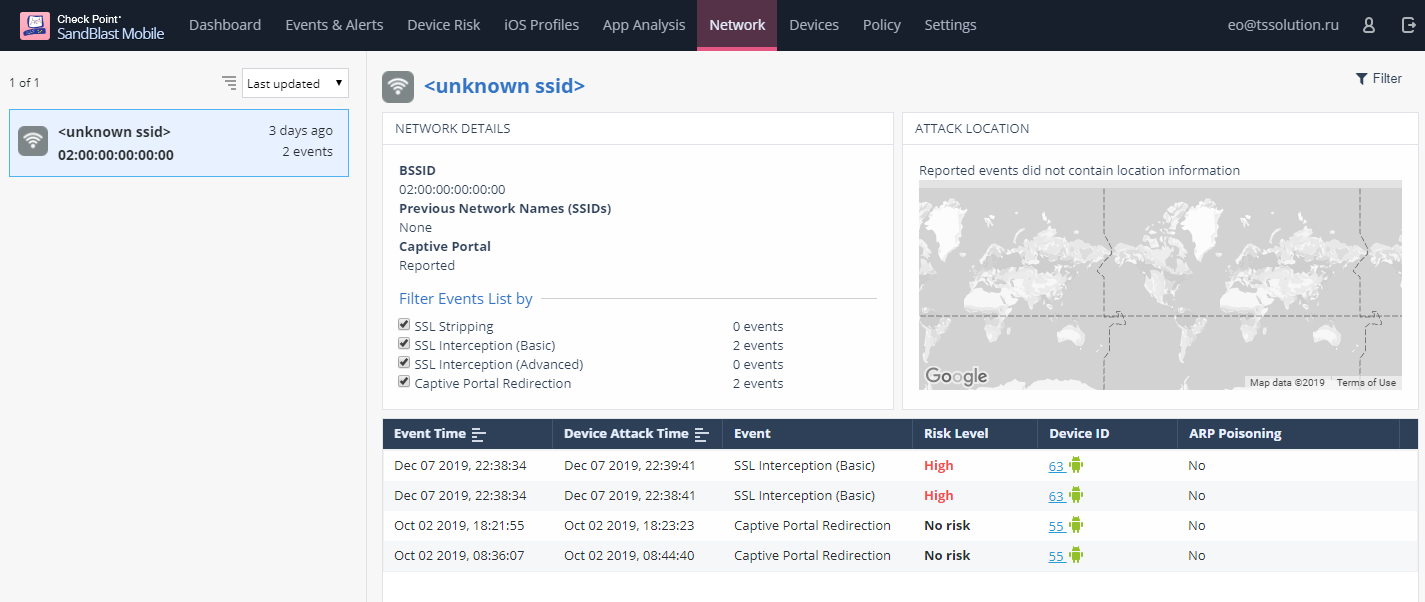

Есть еще одна интересная вкладка, Network, где мы можем проанализировать сети, к которым подключаются ваши пользователи:

SandBlast Mobile глазами пользователя

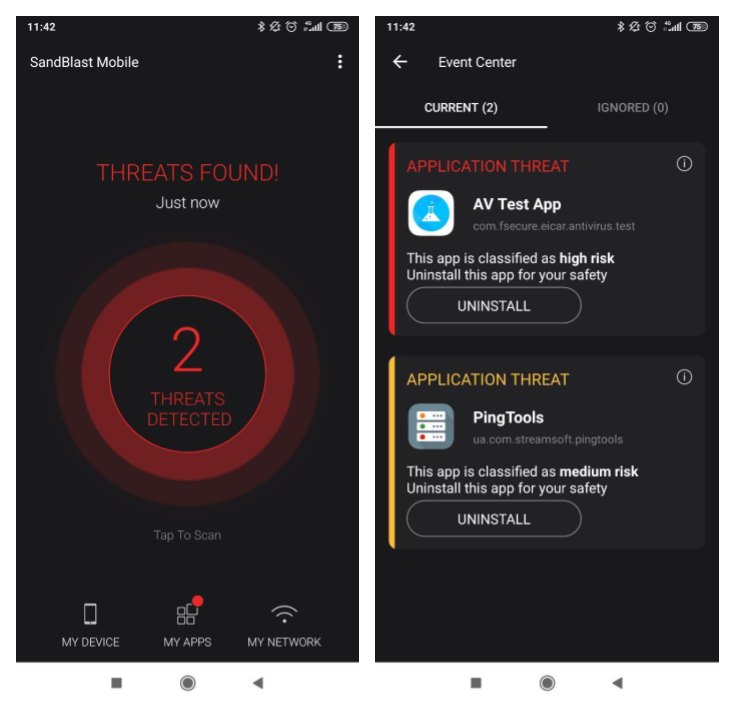

Пользователю данное приложение не доставляет особых проблем. При первой установке оно просканирует устройство и выдаст вердикт, есть ли угрозы и какие именно:

При этом сам пользователь тоже может посмотреть, что же именно не понравилось агенту в этих приложениях:

На мой взгляд довольно исчерпывающая информация, что позволит пользователю сделать вывод о вредоносности ПО. При этом, если пользователь попробует скачать вредоносное приложение, то SandBlast Mobile тут же сработает:

Это же уведомление получит и администратор системы.

Дополнительный материал [7] по Check Point SandBlast Mobile (очень рекомендую к прочтению).

Заключение

Как уже было сказано выше, мобильные устройства прочно вошли в нашу повседневную жизнь. Подавляющее большинство использует смартфоны для работы и имеет доступ к корпоративным данным. Это делает мобильные устройства чрезвычайно опасным вектором атаки на вашу сеть, который нужно не только закрывать, но еще и понимать, что именно вам угрожает. Форензика от Check Point SandBlast Mobile отлично «вписывается» в комплексную защиту данных компании и в общую стратегию ИБ.

В следующей статье мы рассмотрим отчеты CloudGuard SaaS. Так что следите за обновлениями (Telegram [8], Facebook [9], VK [10], TS Solution Blog [11]), Яндекс.Дзен [12].

P.S. Выражаем благодарность Алексею Белоглазову (компания Check Point) за помощь в подготовке данной статьи.

Автор: Evgeniy Olkov

Источник [13]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/mobile/339654

Ссылки в тексте:

[1] SandBlast Mobile: https://tssolution.ru/reshenie/mobile-threat-defense

[2] SandBlast Network: https://habr.com/ru/company/tssolution/blog/477494/

[3] SandBlast Agent: https://habr.com/ru/company/tssolution/blog/478396/

[4] напишите нам: mailto:sales@tssolution.ru

[5] тут: https://yadi.sk/i/XN5tuRKgzzKG5Q

[6] CamScanner: https://yadi.sk/i/ay7948aQIUTKrA

[7] Дополнительный материал: https://www.anti-malware.ru/reviews/Check-Point-SandBlast-Mobile-3-0

[8] Telegram: https://t.me/tssolution

[9] Facebook: https://www.facebook.com/groups/tssolution.info/

[10] VK: https://vk.com/ts_solution

[11] TS Solution Blog: https://tssolution.ru/blog

[12] Яндекс.Дзен: https://zen.yandex.ru/id/5c7d2162fa818600ae386a52

[13] Источник: https://habr.com/ru/post/479660/?utm_source=habrahabr&utm_medium=rss&utm_campaign=479660

Нажмите здесь для печати.