Удалённое выполнение кода в nginx

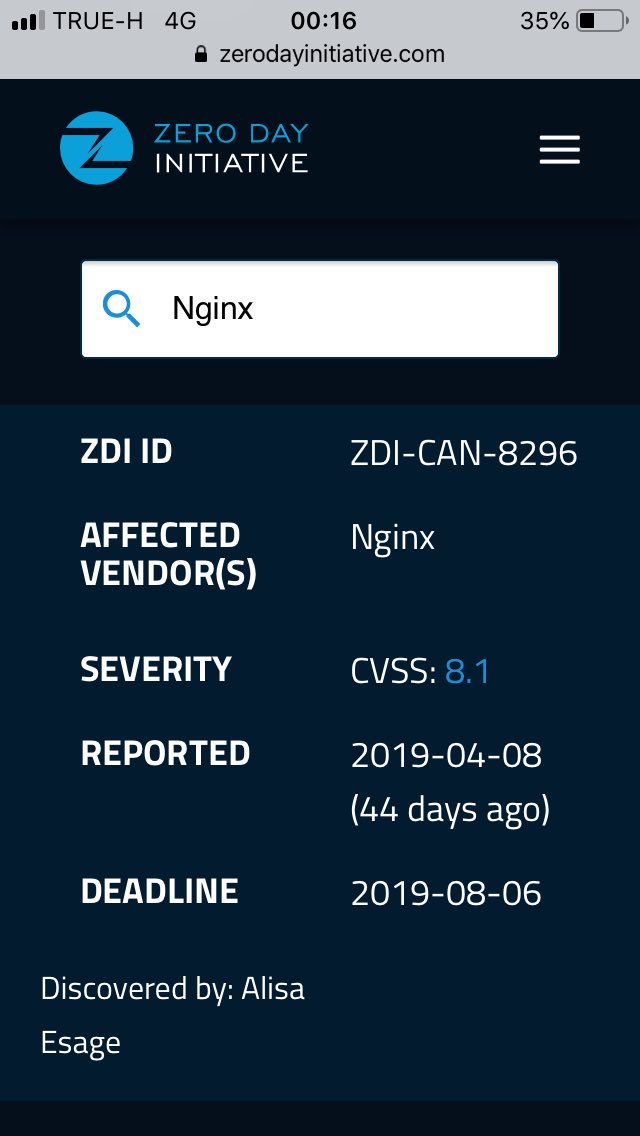

Известная исследовательница Алиса Шевченко alisaesage [1] обнаружила [2] уязвимость удаленного выполнения произвольного кода в последних версиях веб-сервера nginx.

Детали уязвимости пока не известны и держаться в тайне согласно 90-дневной политике неразглашения.

За историю nginx с 2009 года обнаружено всего порядка 20 уязвимостей, из них ни одной RCE. Стоимость такого рода уязвимостей:

— Zerodium — $200k

— ZDI TIP — $200k (fame included)

— legal non-public buyers: multiply above by a factor of 3++

Несмотря на то, что PoC и эксплойта нет в паблике не доверять словам Алисы нельзя — она давно зарекомендовала себя как отличный специалист (и даже находится в санкционном списке), а это значит что тысячи исследователей побегут исследовать исходный код nginx для выявления этой гром-баги до официального патча.

Автор: LukaSafonov

Источник [3]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/nginx/319472

Ссылки в тексте:

[1] alisaesage: https://habr.com/ru/users/alisaesage/

[2] обнаружила: https://twitter.com/alisaesage/status/1134400428899127296

[3] Источник: https://habr.com/ru/post/454364/?utm_campaign=454364

Нажмите здесь для печати.