WannaCry 2.0: наглядное подтверждение того, что вам обязательно нужно правильное решение для надежного бэкапа

Как мы уже рассказывали [1], на прошлой неделе, в пятницу, 12 мая более чем 75000 компьютеров на Windows по всему миру пострадали от атаки червя-вымогателя, известного как WannaCry, WCry или WanaCrypt0r 2.0. Данная атака была довольно хорошо спланирована киберпреступниками и осуществлена в пятницу прямо перед выходными на крупные телекоммуникационные и транспортные компании, правительственные и правоохранительные органы, больницы и образовательные учреждения.

[2]

[2]

Эпидемия программы-вымогателя WannaCry затронула более 100 стран на прошлой неделе и стала самой крупной за всю историю. Сообщений о массовых проблемах у домашних пользователей пока не поступало, по-видимому в связи с тем, что большинство домашних пользователей используют версии Windows 7 и Windows 10 с автоматической установкой обновлений безопасности и получили исправление данной проблемы от Microsoft еще в марте.

Несмотря на то, что большое количество компаний и частных пользователей пострадало в результате кибератаки, есть и хорошие новости. В новой версии Acronis True Image 2017 New Generation мы внедрили технологию проактивного обнаружения и нейтрализации программ-вымогателей – Active Protection [3]. Все пользователи, которые включили Acronis Active Protection на своих компьютерах, были защищены в этой критической ситуации. Кстати, для бизнеса такая возможность борьбы с программами-вымогателями уже тоже есть, пока в предварительной версии Acronis Backup 12 Advanced Beta [4] и в ближайшем будущем будет доступна для всех пользователей.

Поскольку WannaCry атакуют и резервные копии, мы заранее предусмотрели надежную защиту собственных файлов с помощью технологии Active Protection, которая не дает вредоносному программному обеспечению испортить программу-агент для резервного копирования или созданные копии файлов, включая облачные.

Коротко о том, что нужно знать о WannaCry

WannaCry стал одним из первых червей-вымогателей. Данное зловредное программное обеспечение не только работает как вымогатель, но и пытается инфицировать как можно больше систем в сети, сканируя сеть, где он оказался, и заражая соседние компьютеры. Данную атаку очень тяжело обнаружить традиционными системами безопасности, потому что он скрытно использует недавно обнаруженную уязвимость в операционных системах Microsoft. После проникновения в систему WannaCry шифрует все локальные диски и сетевые папки. Именно функционал компьютерного червя делают данную атаку такой опасной для компаний и частных пользователей, потому что распространение его происходит через два источника – зараженное вложение в электронной почте и распространение как компьютерный червь.

Как мы и предсказывали ранее [5], сегодня наблюдается новое поколение программ-вымогателей, атакующих как локальные резервные копии файлов, так и удаляющие созданные теневые копии сервиса Volume Shadow Copy Service, встроенного в Microsoft Windows.

WannaCry применяет стойкий алгоритм шифрования, который не может быть просто и быстро дешифрован.

В данный момент атака происходит только на компьютеры под управлением ОС Windows, но похожие уязвимости и программы для их реализации возможны и для других операционных систем. Мы ожидаем, что появление атаки такого же масштаба на другие ОС и устройства – дело времени.

Жертвы из разных индустрий — это не случайность

Киберпреступники специально выбирали жертв для атаки из компаний, которые не могут себе простоя и, вероятнее всего, предпочтут быстро заплатить выкуп: телекоммуникационные, логистические и энергетические компании, общественный транспорт, больницы, школы и университеты. Злоумышленники не побоялись атаковать даже подразделения МВД России! Краткий список компаний-жертв атаки червя-вымогателя:

- Национальная служба здравоохранения Великобритании NHS переносит прием пациентов, т.к. не может проводить диагностику больных. (Список пострадавших больниц [6])

- Завод Nissan в Великобритании [7]

- Телекоммуникационная компания Telefonica в Испании [8]

- Энергетические компании Iberdrola и Gas Natural (Испания)

- Логистическая компания FedEx [9] (США)

- Университет Ватерлоо (США [10])

- МВД и Мегафон в России [11]

- ВТБ [12] (один из крупнейших российских банков)

- Российские Железные Дороги [13] (РЖД)

- Португальская телекоммуникационная компания Portugal Telecom [14]

- Сбербанк Россия (крупнейший [15] банк в России)

- Индийская авиакомпания Shaheen Airlines

- Немецкая железная дорога Deutche Bahn (@farbenstau [16])

- Школы и университеты в Китае (источник)

- Библиотека Омана (@99arwan1 [17])

- Бюро общественной безопасности провинции Яаншуи в Китае [18]

- Автопроизводитель Renault во Франции [19]

- Школы во Франции [20]

- Университет Милано-Бикокка (Италия)

- Торговый центр в Сингапуре [21]

- Банкоматы в Китае [22]

- Телекоммуникационная компания Саудовской Аравии и ряда других стран STC telecom (Источник [23])

Список жертв, который постоянно пополняется, находится тут [24].

Как распространяется вымогатель WannaCry?

Червь-вымогатель WannaCry проникает в частные и корпоративные сети с помощью рассылок нежелательной почты, которая содержит вредоносные вложения, которые, в свою очередь, содержат макрос или ссылку на вредоносную программу, начинающую первоначальное заражение. И хотя на текущий момент нет примеров таких писем, все аналитики, включая экспертов Microsoft, сходятся в том, что именно таким образом происходило заражение на первом этапе.

Дальнейшая активность WannaCry зависит от двух утекших элементов криптоэлементов: бекдор DOUBLEPULSAR и эксплоит ETERNALBLUE.

При использовании ETERNALBLUE происходит внедрение DOUBLEPULSAR в систему и DOUBLEPULSAR использует уязвимость драйвера режима ядра ОС SRV.SYS (файловый сервер SMB), которая позволяет встроить и выполнить код опасной DLL в любом процессе на скомпрометированной системе.

После установки вредоносной программы, она начинает действовать как программа-червь, сканируя сеть и подключаясь по порту 445 к другим компьютерам для обнаружения работающих бекдоров DOUBLEPULSAR, передает зараженные файлы, которые запускают процесс на новом компьютере, распространяя инфекцию подобно пожару в лесу. Если же атакованная система не содержит бекдора DOUBLEPULSAR, то червь сначала устанавливает его через эксплоит ETERNALBLUE, и процесс продолжается.

Особенности механизма распространения червя

Перед началом своей активности, WannaCry проверяет существование специального домена «выключателя» и если он находит его, то программа прекращает свою работу. Первая версия червя была остановлена именно путем активации такого домена «выключателя». Если же «выключатель» не существует, то червь начинает загрузку своих модулей, регистрирует сервис, сканирует случайные IP-адреса по порту 445, проверяет наличие бекдора DOUBLEPULSAR и подготавливает пакет для внедрения.

Процесс подготовки пакета для внедрения реализован в виде функции, которую мы называем initNetworkInjectingExecutables в псевдокоде ниже. initNetworkInjectingExecutables читает DLL-загрузчик из червя, создает пакет для внедрения, добавляет к нему червя и пересылает на скомпрометированный системный порт. На этой системе загрузчик получает контроль через бекдор DOUBLEPULSAR и запускает червь. Данный процесс вновь повторяется на зараженной машине, раздувая лесной пожар дальше.

HGLOBAL initNetworkInjectingExecutables()

{

//...

do

{

v2 = g_exeBody0;

if ( v1 )

v2 = g_exeBody1;

v3 = *(&g_exeBuffer0 + v1);

*(&exeBuffer + v1) = (int)v3;

qmemcpy(v3, v2, v1 != 0 ? 51364 : 16480);

*(&exeBuffer + v1) += v1 != 0 ? 51364 : 16480;

++v1;

}

while ( v1 < 2 );

v4 = CreateFileA(g_moduleFileName, 0x80000000, 1u, 0, 3u, 4u, 0);

v6 = GetFileSize(v4, 0);

v7 = (const void *)exeBuffer;

v9 = (void *)(exeBuffer + 4);

*(_DWORD *)exeBuffer = v6;

ReadFile(v4, v9, v6, &NumberOfBytesRead, 0);

CloseHandle(v4);

result = (HGLOBAL)1;

//

return result;

}Новые варианты червя.

С момента первой атаки появились уже два новых варианта червя.

Первый (SHA256: 32f24601153be0885f11d62e0a8a2f0280a2034fc981d8184180c5d3b1b9e8cf) использует другое имя для домена «выключателя», а другая версия (SHA256: 07c44729e2c570b37db695323249474831f5861d45318bf49ccf5d2f5c8ea1cd) вообще не использует домен «выключатель», но архив поврежден, и работает только механизм червя. Что интересно, домен «выключатель» был заменен в виде заплатки путем обнуления строки URL, следовательно, у злоумышленников, скорее всего, не было доступа к исходному коду, что позволяет предположить, что другие злоумышленники пытаются переиспользовать вредонос, чтобы легко нажиться на его успехе. Также возможно, что вымогать был просто заказан разработчику, а распространитель не силен в программировании или не имеет исходных кодов, и пытается решить проблему подобным путем, не обращаясь еще один раз к разработчику вредоносного ПО.

Зловредная часть в этом семпле из tasksche.exe была слегка изменена:

Сравнение файлов MSSECSVC.EXE_3 и MSSECSVC.EXE_2

0032BBF3: AA 27

0032BBF4: 19 68

…

00359FFE: C2 4E

00359FFF: 03 47Это привело к неработоспособности криптора. Было ли это сделано по ошибке или с какой-то иной целью, пока до конца не ясно.

Если у вас нет современной системы для создания резервных копий, ваши файлы будут утеряны

Зловредное программное обеспечение на инфицированной системе удаляет все теневые копии VSS всеми доступными способами:

Vssadmin delete shadows /all /quiet

Wmic shadowcopy delete

Wbadmin delete catalog –quietТак же отключается консоль восстановления на скомпрометированной системе:

Bcdedit /set {default} bootstatuspolicy ignoreallfailures

Bcdedit /set {default} recoveryenabled noКак WannaCry шифрует файлы

Вредоносная часть червя запускает по расписанию программу-шифровальщик tasksche.exe, которую она распаковывает из загрузочного пакета. Шифровальщик сканирует все диски и сетевые папки на системе, ищет файлы с расширениями из внутренней таблицы и шифрует их алгоритмом RSA с 2048-битным ключом. В новой папке с именем Tor/ он создает tor.exe и сопутствующие файлы. Туда же копируются два файла: taskdl.exe и taskse.exe. Последняя программа удаляет следы работы червя и далее запускает @wanadecryptor@.exe. Данная программа показывает заставку с требование выкупа и осуществляет связь через сеть Tor [25].

Шифровальщик шифрует файлы более чем 160 различных расширений:

.doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf, .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb, .xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz, .gz, .7z, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd, .ai, .svg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch, .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln, .ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6, .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots, .ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der

Если система не защищена пользователь увидит неприятное сообщение:

Остается только надеяться, что файлы можно будет расшифровать после уплаты выкупа или смириться с потерей данных, если нет защищенной резервной копии.

Как защитить ваши системы от атак WannaCry и других программ-вымогателей

Первым делом, все пользователи, которые обновили свои компьютеры с Windows с марта с.г. защищены от этой уязвимости.

- Включите автоматическую установку обновлений Windows. Если вы не обновляли ОС продолжительное время или используете старую версию ОС, проверьте наличие программы-заплатки от Microsoft [26] как можно скорее. Исправления доступны даже для снятых с поддержки версий Windows XP и Windows Server 2003. Все домашние и офисные компьютеры, которые не имеют свежих обновлений, могут быть заражены.

- Установите на компьютерах современную систему защиты от зловредного программного обеспечения. Это может значительно снизить угрозу заражения и потенциально остановить программы-вымогатели.

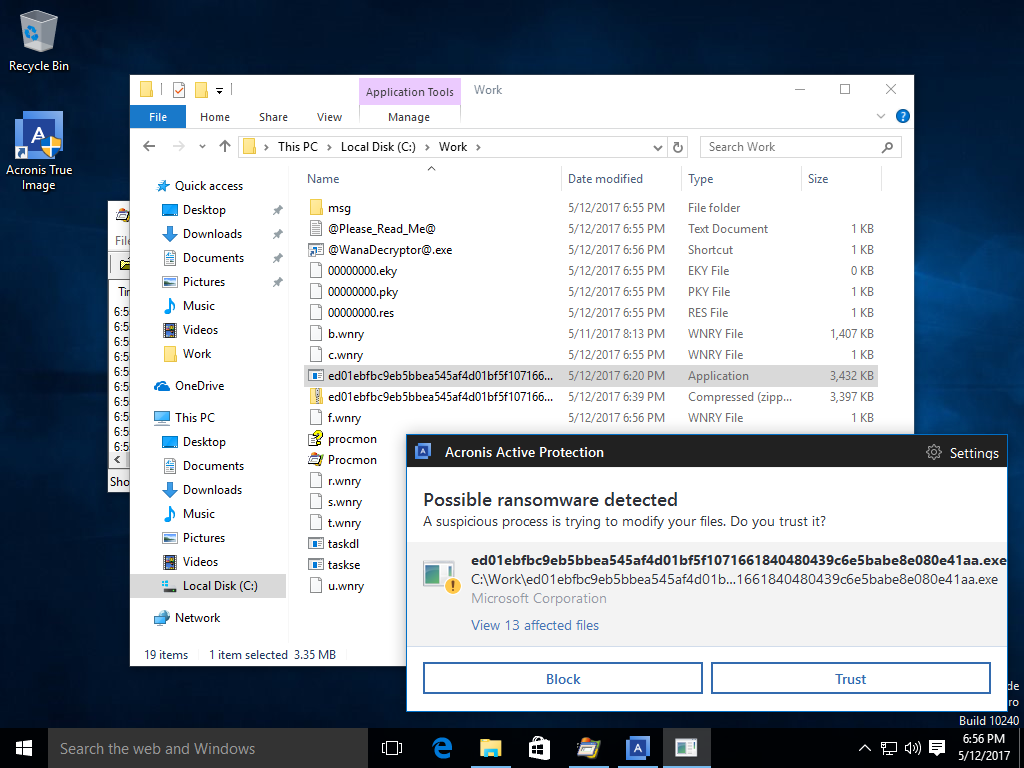

- Мы рекомендуем использовать продукты Acronis для резервного копирования и защиты данных по технологии Active Protection. Использование эвристических алгоритмов и система мгновенного восстановления из резервной копии поврежденных файлов защитит данные пользователя. На снимках с экранов видно, как технология Active Protection успешно предотвратила работу WannaCry. В решениях для бизнеса продуктах Acronis Active Protection работает аналогичным образом.

Установленный на компьютере пользователя Acronis True Image 2017 New Generation с активированной функцией Acronis Active Protection [27] обнаруживает работу WannaCry и других программ-вымогателей.

- Примите за правило не открывать какие-либо подозрительные вложения или ссылки из электронной почты. Не кликайте на подозрительные ссылки в веб-браузере, не ходите на веб-сайты, которые вы не знаете. Всегда наводите курсор на ссылку, чтобы посмотреть реальную ссылку и не попадайтесь на фишинг.

- Обращайте внимание только на электронные письма, которые отправлены вам и ваш адрес есть в полях «Кому» и «Копия», иначе не открывайте подобное письмо и уж точно не открывайте вложения и ссылки из него!

- Убедитесь, что электронный адрес отправителя вам знаком, даже если имя вам кажется похожим. Иногда злоумышленники используют механизмы спуфинга для подмены адресов.

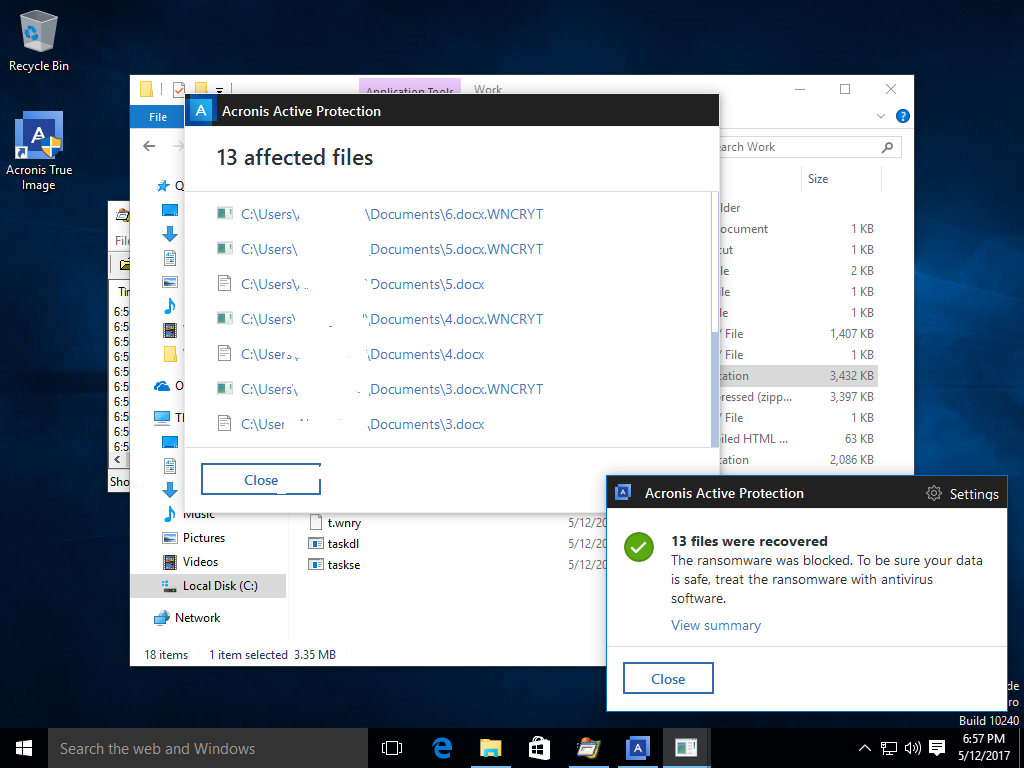

- Регулярно делайте резервные копии системы и всех важных файлов. Как вы знаете, WannaCry требует выкуп за восстановление данных в 300 долларов США, что значительно дороже решения для резервного копирования типа Acronis True Image 2017 New Generation или Acronis Backup, которые могут обеспечить защиту ваших данных. На снимке экрана ниже хорошо видно, как технология Active Protection автоматически восстанавливает поврежденные файлы.

Все поврежденные файлы практически мгновенно восстанавливаются Acronis Active Protection без уплаты выкупа киберпреступникам.

Если не верите нам, то вот подробный видеоролик на популярном youtube канале:

→ Скачать триальную версию или купить лицензию Acronis True Image 2017 New Generation можно по ссылке [28].

→ Данную статью можно прочесть на английском языке в нашем блоге [29].

Автор: Acronis

Источник [30]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/rezervnoe-kopirovanie/255587

Ссылки в тексте:

[1] рассказывали: http://www.acronis.com/en-us/blog/posts/ransomware-just-became-global-pandemic-only-acronis-has-vaccine

[2] Image: https://habrahabr.ru/company/acronis/blog/328796/

[3] Active Protection: http://www.mobile-review.com/soft/2017/acronis-true-image-2017ng.shtml

[4] Acronis Backup 12 Advanced Beta: https://www.acronis.com/en-us/business/backup/beta/

[5] предсказывали ранее: https://habrahabr.ru/company/acronis/blog/323288/

[6] Список пострадавших больниц: http://news.sky.com/story/nhs-cyberattack-full-list-of-organisations-affected-so-far-10874493

[7] Завод Nissan в Великобритании: http://www.chroniclelive.co.uk/news/north-east-news/cyber-attack-nhs-latest-news-13029913

[8] Телекоммуникационная компания Telefonica в Испании: https://finance.yahoo.com/news/spanish-companies-hit-ransomware-cyber-132154690.html

[9] Логистическая компания FedEx: https://twitter.com/jeancreed1/status/863089728253505539

[10] США: https://twitter.com/amtinits

[11] МВД и Мегафон в России: https://twitter.com/dabazdyrev/status/863034199460261890/photo/1

[12] ВТБ: https://twitter.com/vassgatov/status/863175506790952962

[13] Российские Железные Дороги: https://twitter.com/vassgatov/status/863175723846176768

[14] Portugal Telecom: http://imgur.com/a/rR3b9

[15] крупнейший: https://twitter.com/discojournalist/status/863162464304865280

[16] @farbenstau: https://twitter.com/farbenstau/status/863166384834064384

[17] @99arwan1: https://twitter.com/99arwan1/status/863325279653171200

[18] Бюро общественной безопасности провинции Яаншуи в Китае: https://twitter.com/95cnsec/status/863292545278685184

[19] Автопроизводитель Renault во Франции: http://www.lepoint.fr/societe/renault-touche-par-la-vague-de-cyberattaques-internationales-13-05-2017-2127044_23.php

[20] Школы во Франции: https://twitter.com/Damien_Bancal/status/863305670568837120

[21] Торговый центр в Сингапуре: https://twitter.com/nkl0x55/status/863340271391580161

[22] Банкоматы в Китае: https://twitter.com/95cnsec/status/863382193615159296

[23] Источник: https://twitter.com/iPhone_Supp/status/863735059819442177

[24] тут: https://en.wikipedia.org/wiki/WannaCry_cyber_attack#List_of_affected_organizations

[25] Tor: https://ru.wikipedia.org/wiki/Tor

[26] программы-заплатки от Microsoft: https://technet.microsoft.com/library/security/MS17-010.aspx

[27] Acronis Active Protection: http://www.acronis.com/ru-ru/personal/ransomware-protection/

[28] по ссылке: http://www.acronis.com/ru-ru/personal/computer-backup/

[29] нашем блоге: http://www.acronis.com/en-us/blog/posts/wannacry-attack-what-it-and-how-protect-your-computer

[30] Источник: https://habrahabr.ru/post/328796/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.