В обновлении MS14-060 обнаружен 0day

Компания Microsoft выпустила оповещение безопасности SA 3010060 [1], в котором сообщается о новой 0day уязвимости в компоненте OLE package manager (Packager.dll) для Windows Vista+. Обновление для системной библиотеки Packager.dll вышло [2] на прошлой неделе в рамках ежемесячного patch tuesday для закрытия другой 0day уязвимости (CVE-2014-4114), о которой мы писали здесь [3]. В уже исправленном компоненте обнаружена уязвимость CVE-2014-6352. Эта уязвимость также как и ее предшественница уже используется атакующими для удаленного исполнения кода через специальным образом сформированный файл презентации PowerPoint со встроенным OLE-объектом.

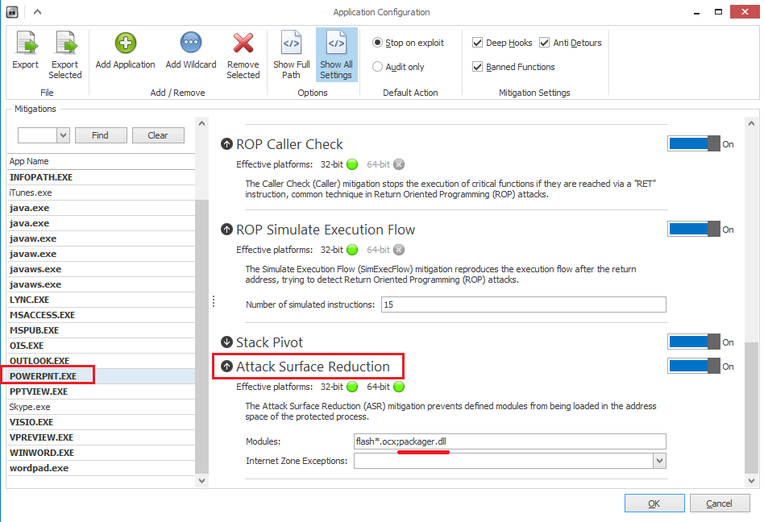

Для помощи пользователям было выпущено решение FixIt, которое можно скачать по этой ссылке [4]. В типичном сценарии атаки с помощью этой уязвимости, атакующие отправляют вредоносный файл презентации PowerPoint на почтовый ящик пользователя. Далее эксплойт позволяет загрузить с удаленного сервера вредоносное ПО и установить его в систему. Пользователям EMET 5.0 можно добавить специальную настройку, которая позволит блокировать действия эксплойта. Кроме этого, UAC также отобразит соответствующее предупреждение о повышении прав при исполнении эксплойта.

Рис. Настройка EMET для блокирования загрузки Packager.dll в контекст процесса PowerPoint. Подробнее про ASR можно прочитать здесь [5].

Microsoft также рекомендует активировать опцию ASR для процесса dllhost.exe, но при этом должны быть выключены все остальные анти-эксплойт настройки, видимо, по соображениям совместимости. В автоматическом режиме это можно сделать через специальный .xml файл, содержимое которого можно найти в разделе Workarounds по этой ссылке [1].

be secure.

Автор: esetnod32

Источник [6]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/security/72421

Ссылки в тексте:

[1] SA 3010060: https://technet.microsoft.com/library/security/3010060

[2] вышло: http://habrahabr.ru/company/eset/blog/240445/

[3] здесь: http://habrahabr.ru/company/eset/blog/240345/

[4] ссылке: https://support.microsoft.com/kb/3010060

[5] здесь: http://habrahabr.ru/company/eset/blog/221129/

[6] Источник: http://habrahabr.ru/post/241195/

Нажмите здесь для печати.