Meltdown: влияет не только на производительность

Обновления безопасности

Компания Microsoft выпустила обновления безопасности для операционных систем Windows, исправляющие критические уязвимости в процессорах Intel, AMD и ARM, которые исправляют раскрытые на днях уязвимости Meltdown [1]и Spectre. Патчи могут привести к снижению производительности на затронутых системах и не только. Ниже будут приведены 2 скриншота и пояснения к ним.

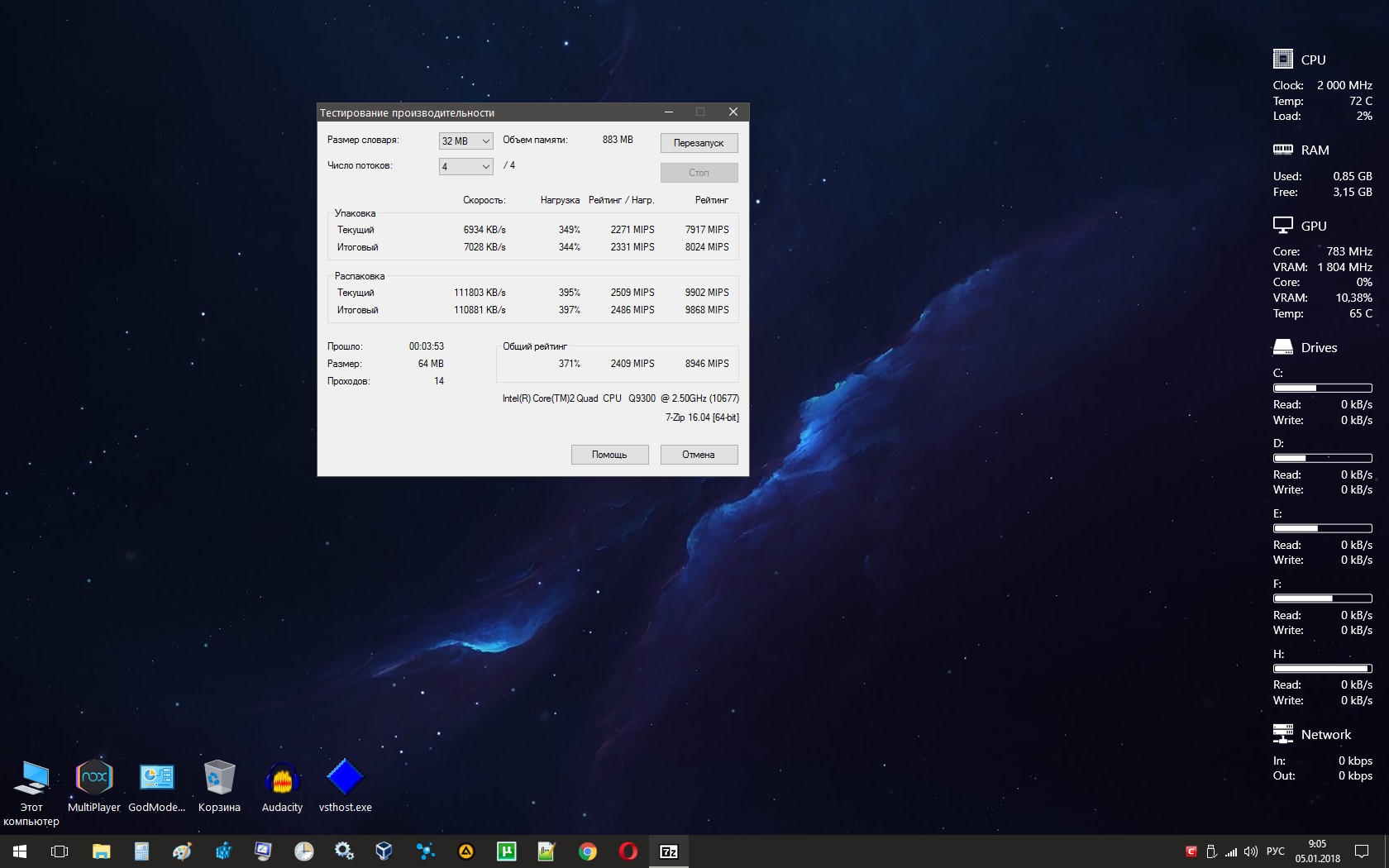

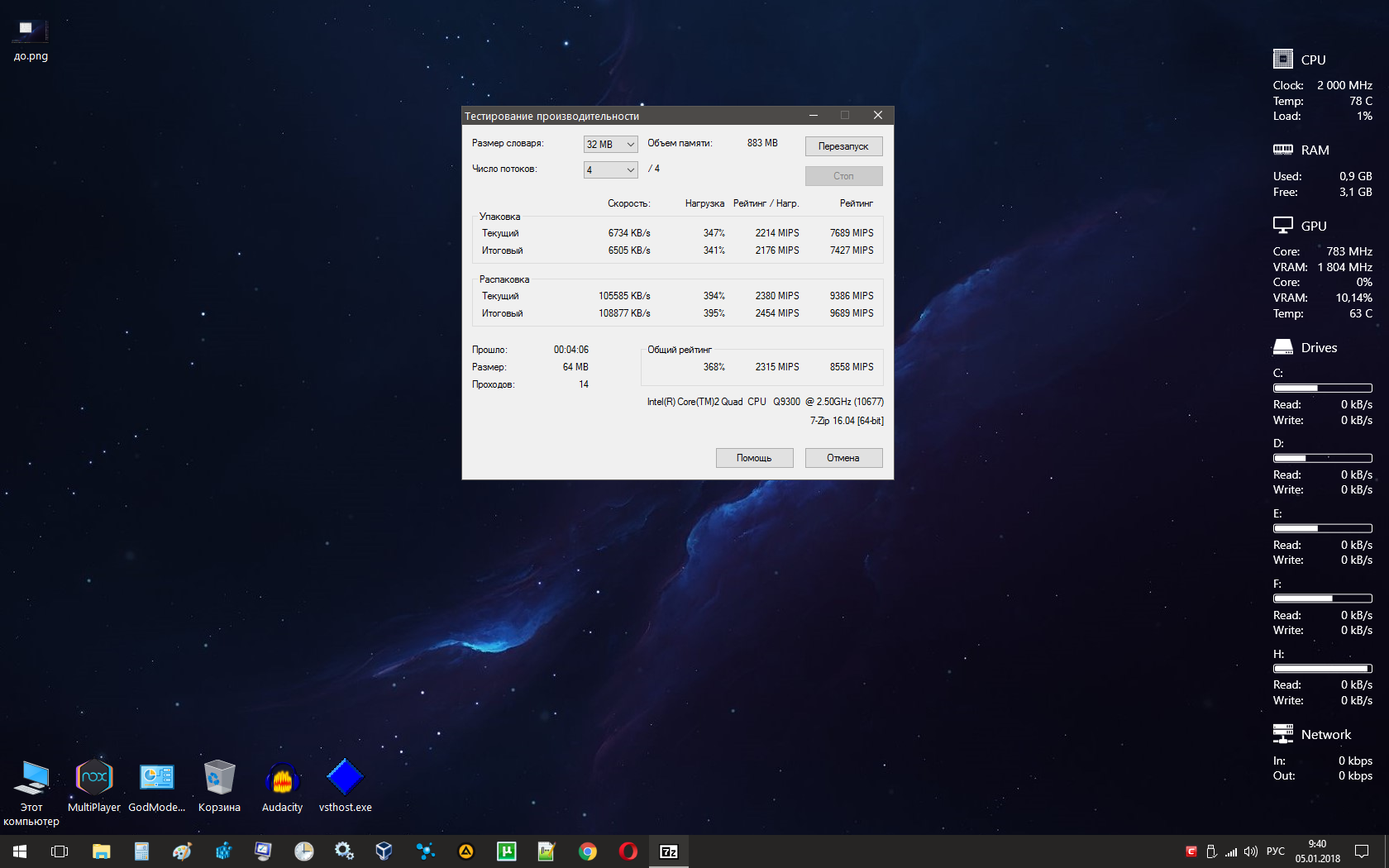

Экспресс-тест на примере 7-Zip

В первом тесте получаем 8946 MIPS [2]и 3:53 мин, во-втором 8558 MIPS и 4:06 мин. Разница составляет 4,3%. Теряем в производительности ради безопасности (по вине «прекрасных» инженеров Intel) если копнуть глубже, становится ясно, что не только в производительности.

До установки патча температура процессора в пике составляла 72 градуса, после установки уже 86 градусов. Время между замерами 35 минут. В итоге мы получаем не только менее производительный но еще и более горячий CPU (в среднем 10-15%).

Почему процессор стал теплее?

Возможно при работе он чаще сбрасывает спекулятивные инструкции [3] из своего кэша.

Это все?

Нет. Это лишь вершина айсберга, вот что уже известно на сегодняшний день:

- снижение производительности CPU на 5-30%

- снижение производительности с операциями чтение/запись

- увеличенное TDP [4]10-15% (CPU, HDD)

- увеличение счетов за электричество на 10-30%

- проблемы с безопасностью по всему миру на миллиардах устройств

- упущенная выгода и прочие убытки

И что нас ждет неизвестно. Meltdown, Spectre, IOHIDeous [5] — хорошее начало 2018 го.

Автор: Дмитрий

Источник [6]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/uyazvimost/271948

Ссылки в тексте:

[1] Meltdown : https://ru.wikipedia.org/wiki/Meltdown_(%D1%83%D1%8F%D0%B7%D0%B2%D0%B8%D0%BC%D0%BE%D1%81%D1%82%D1%8C)

[2] MIPS : https://ru.wikipedia.org/wiki/MIPS_(%D0%B1%D1%8B%D1%81%D1%82%D1%80%D0%BE%D0%B4%D0%B5%D0%B9%D1%81%D1%82%D0%B2%D0%B8%D0%B5)

[3] спекулятивные инструкции: https://ru.wikipedia.org/wiki/%D0%9F%D0%B0%D1%80%D0%B0%D0%BB%D0%BB%D0%B5%D0%BB%D0%B8%D0%B7%D0%BC_%D0%BD%D0%B0_%D1%83%D1%80%D0%BE%D0%B2%D0%BD%D0%B5_%D0%BA%D0%BE%D0%BC%D0%B0%D0%BD%D0%B4

[4] TDP : https://ru.wikipedia.org/wiki/%D0%A2%D1%80%D0%B5%D0%B1%D0%BE%D0%B2%D0%B0%D0%BD%D0%B8%D1%8F_%D0%BA_%D1%81%D0%B8%D1%81%D1%82%D0%B5%D0%BC%D0%B5_%D0%BE%D1%85%D0%BB%D0%B0%D0%B6%D0%B4%D0%B5%D0%BD%D0%B8%D1%8F_%D0%BF%D1%80%D0%BE%D1%86%D0%B5%D1%81%D1%81%D0%BE%D1%80%D0%B0

[5] IOHIDeous: https://habrahabr.ru/post/346048/

[6] Источник: https://habrahabr.ru/post/346114/?utm_source=habrahabr&utm_medium=rss&utm_campaign=346114

Нажмите здесь для печати.