Новая уязвимость в Wi-Fi — что о ней известно

В теории злоумышленники могут перехватывать трафик и загружать вредоносный код удаленно. Что интересно, это не первая подобная уязвимость. Рассказываем, в чем заключается проблема и что специалисты предлагают делать для защиты.

Слабое место — спящий режим

Новую уязвимость обнаружила группа специалистов по информационной безопасности из Северо-Восточного университета. Краеугольным камнем атаки стал механизм экономии энергии [2], описанный в стандарте IEEE 802.11. Когда устройство-приемник переходит в «спящий режим», то посылает точке доступа фрейм с заголовком, содержащим специальный бит. Далее, все фреймы для устройства буферизируются в ожидании. Исследователи показали, что злоумышленники могут получить доступ к этой очереди.

Дело в том, что стандарт IEEE 802.11 не содержит четких рекомендаций по защите фреймов в буфере. Он также не ограничивает время их хранения. Злоумышленник может попытаться [3] обмануть точку доступа, подменив собственный MAC-адрес в сети, и «забрать» себе накопившиеся фреймы.

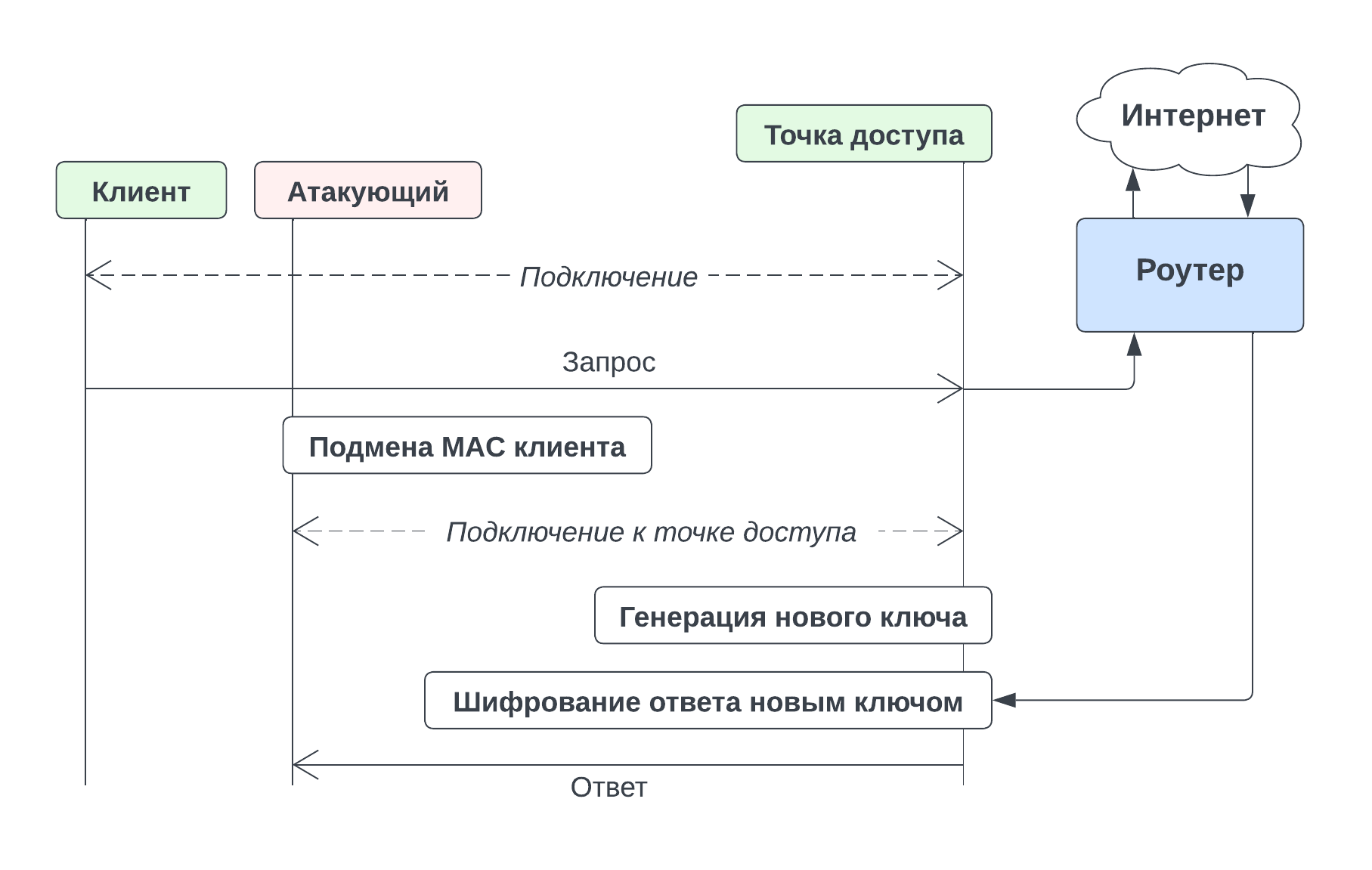

Обычно они шифруются с помощью группового ключа или парных ключей, уникальных для каждой пары устройств. Хакер, в свою очередь, может отправить фреймы аутентификации точке доступа и попросить зашифровать сообщения из очереди новым ключом. В общем смысле атаку можно представить следующей диаграммой:

В теории злоумышленники могут не только перехватить полезные данные, но и сделать JavaScript-инъекции в TCP-пакеты, чтобы использовать известные уязвимости в браузерах жертв.

Устройства и сети под угрозой

Проверить, какие сетевые устройства подвержены уязвимости, можно с помощью специального набора утилит [4] — MacStealer (не путать [5] с одноименным вредоносом для кражи данных с персональных компьютеров). Она позволяет ввести несколько команд, чтобы проверить сеть на уязвимости — вот пара из них:

./macstealer.py wlan0

./macstealer.py wlan0 --c2c wlan1Первая проверяет базовый сценарий с кражей MAC-адреса, когда атакующий подключается с AP/BSS целевой системы. Вторая показывает, возможна ли отправка вредоносных ARP-пакетов от атакующего к жертве.

По оценкам исследователей, под угрозой находится [6] ряд современных маршрутизаторов крупных производителей. Целями злоумышленников могут стать корпоративные сети, а также хотспоты с passpoint или SAE-PK. В зоне риска и домашние сети на WPA2 или WPA3.

Однако стоит понимать, что обнаруженная уязвимость не является чем-то радикально новым. В основе лежит «классический» спуфинг. Похожий метод атаки по протоколу IEEE 802.11 уже существует [7] и называется kr00k. Он позволяет перехватывать некоторый Wi-Fi-трафик, зашифрованный WPA2.

Можно ли бороться

До сих пор не было [4] подтвержденных случаев атак с помощью новой уязвимости. Однако специалисты все же рекомендуют предпринять ряд мер, чтобы защититься от потенциальных злоупотреблений. Инженеры из Северо-Восточного университета в своей работе предлагают внимательнее относиться к системам, которые совсем недавно ушли в спящий режим и теперь вновь проявляют активность в сети.

Исследователи также рекомендуют не забывать о защите фреймов управления (MFP [9]). Хотя механизм лишь усложняет [10] работу хакерам. Наконец, можно распределить клиенты по разным VLAN. Такой подход позовляет ограничить ущерб, который способен нанести хакер.

В то же время резиденты Hacker News в тематическом треде отметили, что атаки такого рода в первую очередь ориентируются [11] на кражу фреймов, не защищённых дополнительными мерами безопасности. Даже поставщики сетевого оборудования называют эту уязвимость «оппортунистской», то есть ей можно противостоять [6] с помощью грамотной настройки сети. Раз она связана с кражей фреймов в очереди, их необходимо шифровать еще до того, как они в неё попадут. Один из пользователей площадки рассказал, что настраивал [11] архитектуру с шифрованием фреймов в облаке и туннелированием по IP. В этом случае данные шифровались задолго до того, как попадали в буферную очередь.

Также можно использовать [12] средства безопасности, построенные по модели honeypot. Они имитируют маршрутизатор, отвлекают [13] внимание хакеров и позволяют заметить готовящуюся атаку заранее.

Свежие материалы из нашего блога на Хабре:

Автор: VAS Experts

Источник [17]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/uyazvimost/383956

Ссылки в тексте:

[1] Kelly Sikkema: https://unsplash.com/photos/K1GfTjJHmAw

[2] механизм экономии энергии: https://www.researchgate.net/publication/261672344_IEEE_80211_Power_Saving_Mechanism_-A_Brief_Survey

[3] может попытаться: https://papers.mathyvanhoef.com/usenix2023-wifi.pdf

[4] специального набора утилит: https://github.com/vanhoefm/macstealer

[5] не путать: https://xakep.ru/2023/03/29/macstealer/

[6] находится: https://www.bleepingcomputer.com/news/security/wifi-protocol-flaw-allows-attackers-to-hijack-network-traffic/

[7] уже существует: https://www.theregister.com/2023/03/30/wifi_spec_ambiguity_leak/

[8] Adrien Delforge: https://unsplash.com/photos/CrHG_ZYn1Dw

[9] MFP: https://komway.ru/texnologii/wi-fi/wi-fi-standarty

[10] усложняет: https://papers.mathyvanhoef.com/wisec2022.pdf

[11] ориентируются: https://news.ycombinator.com/item?id=35355830

[12] использовать: https://www.securitylab.ru/analytics/216254.php

[13] отвлекают: https://news.ycombinator.com/item?id=35353549

[14] Что такое интернет-шум и как он влияет на кибербезопасность: https://habr.com/ru/companies/vasexperts/articles/725922/

[15] Что происходит с протоколом DNS-over-HTTPS: https://habr.com/ru/companies/vasexperts/articles/723210/

[16] Подборка материалов о развитии инфраструктуры, протоколах и ретротехнологиях: https://habr.com/ru/companies/vasexperts/articles/717714/

[17] Источник: https://habr.com/ru/companies/vasexperts/articles/727340/?utm_source=habrahabr&utm_medium=rss&utm_campaign=727340

Нажмите здесь для печати.