Security Week 13: безопасность при работе из дома

Новостная повестка прошлой недели в сфере информационной безопасности уверенно переместилась из области условных «компьютерных вирусов» к реальным, передающимся воздушно-капельным путем. Сотрудники множества компаний, способные выполнять свою работу удаленно, теперь связаны с коллегами и офисной инфраструктурой чисто номинально. Нельзя сказать, что переход проходит гладко, хотя очень много задач всегда можно выполнять не на рабочем месте, а из любой точки мира с более-менее надежным интернетом.

Новостная повестка прошлой недели в сфере информационной безопасности уверенно переместилась из области условных «компьютерных вирусов» к реальным, передающимся воздушно-капельным путем. Сотрудники множества компаний, способные выполнять свою работу удаленно, теперь связаны с коллегами и офисной инфраструктурой чисто номинально. Нельзя сказать, что переход проходит гладко, хотя очень много задач всегда можно выполнять не на рабочем месте, а из любой точки мира с более-менее надежным интернетом.

На прошлой неделе издание Threatpost собрало [1] отзывы специалистов по безопасности о рисках удаленки. Главное: IT-специалисты в условиях массовой работы сотрудников из дома имеют куда меньше контроля над инфраструктурой. Понятие «периметра корпоративной сети», и до этого бывшее достаточно условным из-за массового использования облачных сервисов, стало и вовсе призрачным. В лучшем случае ваши коллеги будут работать с корпоративного ноутбука, с политиками безопасности и защитным ПО, подключаясь по VPN. Но не исключен вариант использования домашнего ПК, смартфона, планшета с подключением по сети Wi-Fi с непонятной защитой.

Естественно, ситуацией пытаются воспользоваться киберпреступники, и осложняется она тем, что в домашних условиях коллеги будут гарантированно отвлекаться — на бытовые хлопоты, на детей, не пошедших в школу, и так далее. Работы при этом становится не меньше, а больше, и шансов не распознать фишинговое сообщение заметно прибавляется.

К этим проблемам добавляются еще и чисто технические вопросы поддержания инфраструктуры. Если в компании внедрены облачные сервисы, переход на удаленную работу будет почти бесшовным. А если по каким-то причинам нужен доступ к локальным сервисам? У всех ли сотрудников есть необходимые права? Обучены ли они доступу к системе? Выдержит ли VPN-сервер большое число одновременных соединений, если он проектировался только под командировочных? Тут не до образовательных инициатив — удержать бы оборудование на плаву.

Характерный пример кибератаки в самый неподходящий момент произошел [2] две недели назад в университете Оттербейна в Огайо, США. Прямо в процессе перевода всех студентов на удаленное обучение организация стала жертвой атаки вымогателя-шифровальщика. Деталей в сообщении не приводится, но можно предположить: в худшем случае трудно будет даже связаться с большим количеством людей, чтобы уведомить их о доступности инфраструктуры. Или еще серьезнее: принудительная замена паролей, которую уже нельзя провести, просто собрав всех в помещении университета.

Эксплуатировать тему коронавируса в спам-рассылках и фишинговых атаках киберпреступники начали еще в феврале: так происходит с любым резонансным событием. Например, вот [3] разбор кампании, распространяющей под видом «рекомендаций для защиты от вируса» банковский троян Emotet [4]. Еще одно исследование с подробностями спам-рассылки опубликовали [5] специалисты IBM.

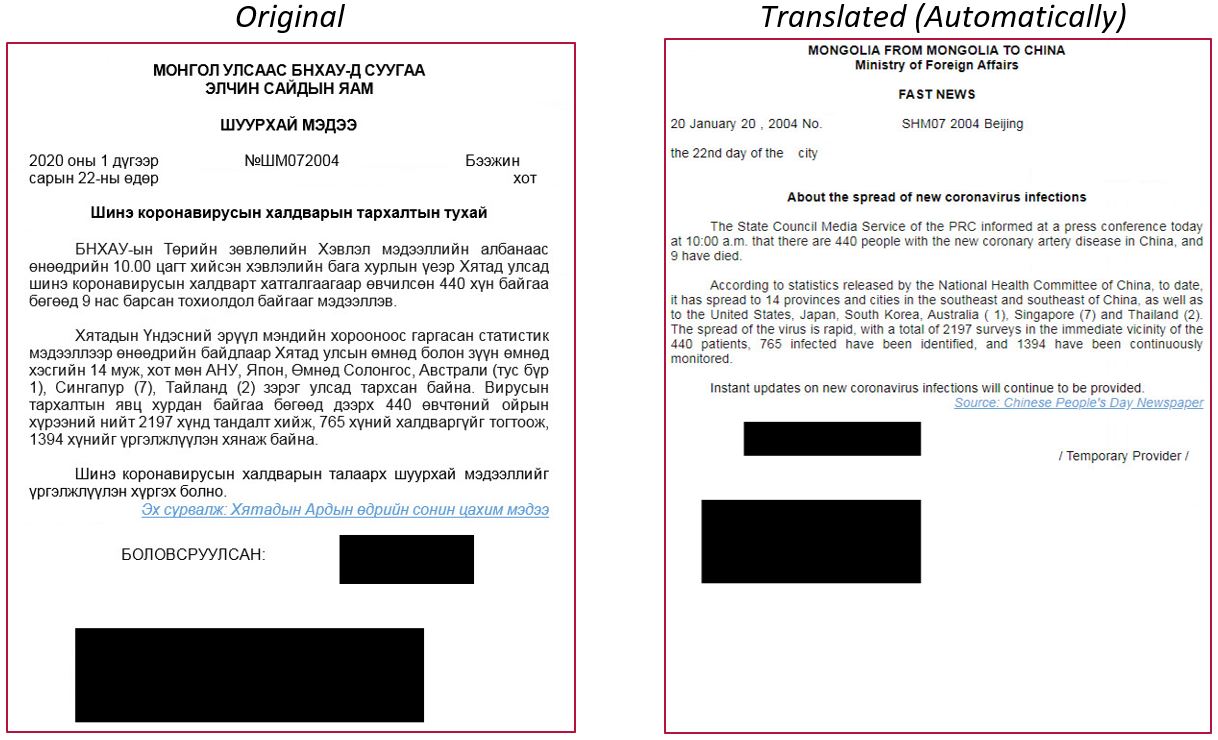

Другую тематическую атаку обнаружили эксперты Check Point Research (новость [6], исследование [7]). Рассылка по государственным организациям в Монголии с приложенным RTF-файлом эксплуатировала уязвимость в Microsoft Word и устанавливала на систему бэкдор с широким набором функций. Организаторы атаки, ранее замеченные в подобных рассылках на территории России и Белоруссии, получали полный контроль над компьютерами жертв, устраивали слежку с регулярными снимками экрана и загрузкой файлов на командный сервер.

И это все не считая атак «по площадям», например от имени Всемирной организации здравоохранения, с призывами то скачать какой-нибудь документ, то отправить пожертвование. Сотрудникам ВОЗ пришлось распространить документ [8], предупреждающий о мошенниках, ставших особенно активными с началом эпидемии. Здесь [9] описан пример рассылки кейлоггера от имени организации.

Где у этой эксплуатации по-настоящему важных тем в криминальных целях находится, так сказать, дно? Наверное, сейчас это атаки на медицинские организации, больницы и госпитали, где от подключенного к Сети и подчас уязвимого оборудования зависят жизни людей. Микко Хиппонен из F-Secure в Твиттере приводил пример атаки не на больницу, но на местную организацию, информирующую население («наш сайт не работает, пишите на почту»).

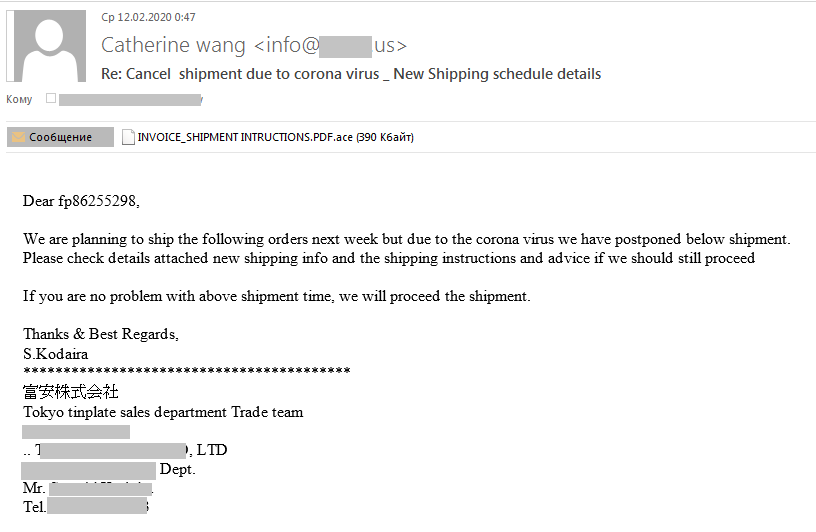

Вернемся к корпоративной обороне в условиях повальной удаленки. В блоге «Лаборатории Касперского» приводятся [11] другие примеры эксплуатации темы коронавируса. Назойливый спам с фишинговыми ссылками или подготовленными вложениями переключился на тему коронавируса («посмотрите информацию о задержке поставок»). Пошли таргетированные рассылки якобы от госструктур с требованиями каких-то срочных действий. Методы противодействия таким кампаниям в условиях карантина не изменились, просто расширились возможности для атаки, эксплуатирующие как менее защищенную домашнюю инфраструктуру, так и общую нервозность.

Что делать? Прежде всего, сохранять спокойствие и не поддаваться панике. Другой пост в блоге «Лаборатории Касперского» суммирует рекомендации [12] по защите «удаленщиков». Для аудитории «Хабра» они очевидны, но поделиться с менее подкованными коллегами стоит.

- Используйте VPN.

- Поменяйте пароль для домашнего роутера, убедитесь, что ваша сеть Wi-Fi защищена.

- Используйте корпоративные инструменты для совместной работы: часто бывает, что человек привык к какому-то другому сервису для веб-конференций, обмена файлами и так далее. Это еще больше затрудняет IT-отделу контроль над событиями.

- И наконец, блокируйте компьютер, когда покидаете рабочее место. Не обязательно потому, что в ваш дом проберется корпоративный шпион. А хотя бы для того, чтобы на важный конференц-звонок случайно не ответили дети.

Что еще произошло:

Adobe выпустила [13] внеочередной патч для своих продуктов, закрывающий 29 критических уязвимостей, из них 22 — в Adobe Photoshop. Еще одна важная рекомендация для удаленной работы (и не только для нее) — не забывать устанавливать обновления.

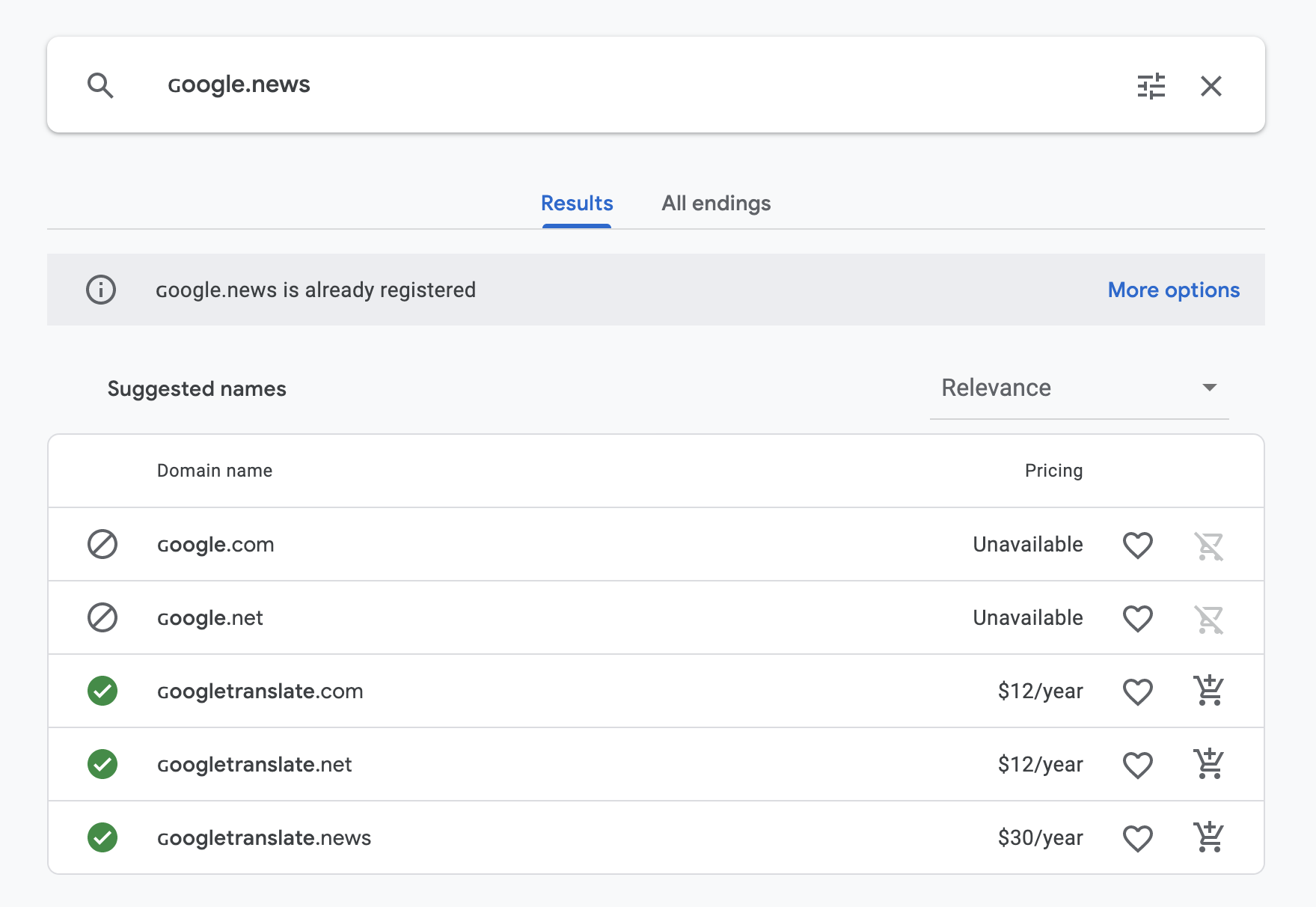

Новые горизонты [14] использования нестандартных символов в доменных именах для фишинга и других недобрых дел. Краткое содержание поста: ɢoogle и google — это разные вещи.

Научное исследование [15] с анализом телеметрии, отправляемой популярными браузерами. Спойлер: Microsoft Edge получает от пользователей больше всего статистики, в том числе уникальные постоянные идентификаторы.

Недавно обнаруженные уязвимости в устройствах NAS компании Zyxel эксплуатирует [16] очередной ботнет.

История в деталях: как исследователи нашли [17] (а Microsoft потом успешно исправила) серьезную ошибку в конфигурации облачного сервиса Azure. Телеметрия с токенами доступа отправлялась на несуществующий домен.

Автор: Kaspersky_Lab

Источник [18]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/vpn/350568

Ссылки в тексте:

[1] собрало: https://threatpost.com/working-from-home-covid-19s-constellation-of-security-challenges/153720/

[2] произошел: https://abc6onyourside.com/news/local/otterbein-university-under-malware-attack-days-after-switching-to-online-classes-only

[3] вот: https://yoroi.company/research/new-cyber-attack-campaign-leverages-the-covid-19-infodemic/

[4] банковский троян Emotet: https://securelist.ru/banker-emotet-razvitie-ugrozy/25416/

[5] опубликовали: https://exchange.xforce.ibmcloud.com/collection/18f373debc38779065a26f1958dc260b

[6] новость: https://threatpost.com/coronavirus-apt-attack-malware/153697/

[7] исследование: https://research.checkpoint.com/2020/vicious-panda-the-covid-campaign/

[8] документ: https://www.who.int/about/communications/cyber-security

[9] Здесь: https://threatpost.com/revamped-hawkeye-keylogger-coronavirus-fears/154013/

[10] March 18, 2020: https://twitter.com/mikko/status/1240225603565105152?ref_src=twsrc%5Etfw

[11] приводятся: https://www.kaspersky.ru/blog/coronavirus-corporate-phishing/27706/

[12] рекомендации: https://www.kaspersky.ru/blog/remote-work-security/27682/

[13] выпустила: https://threatpost.com/critical-adobe-photoshop-acrobat-reader-flaws/153902/

[14] горизонты: https://medium.com/@avi_59283/poc-for-google-phishing-in-10-minutes-%C9%A2oogletranslate-com-dcd0d2c32d91

[15] исследование: https://threatpost.com/microsoft-edge-privacy-busting-telemetry/153733/

[16] эксплуатирует: https://threatpost.com/new-mirai-variant-mukashi-targets-zyxel-nas-devices/153982/

[17] нашли: https://www.cyberark.com/threat-research-blog/i-know-what-azure-did-last-summer/

[18] Источник: https://habr.com/ru/post/493736/?utm_campaign=493736&utm_source=habrahabr&utm_medium=rss

Нажмите здесь для печати.