Microsoft выпустили очередной набор обновлений, август 2013

Microsoft анонсировали выпуск серии обновлений, нацеленных на устранение уязвимостей в своих продуктах. Заявленные ранее [1] в пре-релизе (8 августа) секьюрити-фиксы покрывают более 20 уникальных уязвимостей (3 исправления со статусом Critical и 5 со статусом Important). Детальный отчет (включая сопоставления исправлений с CVE ID) Вы можете найти здесь [2]. Одно из обновлений MS13-059 [3] нацелено на исправление одиннадцати Critical уязвимостей в браузере Internet Explorer (начиная с 6-й версии и заканчивая новейшим IE 10 для всех ОС Windows XP — 8 — RT, x32 и x64, серверных версий ОС как Moderate). Уязвимости относятся к типу Remote Code Execution и могут использоваться для скрытной установки вредоносного кода (drive-by). Для применения исправления нужна перезагрузка.

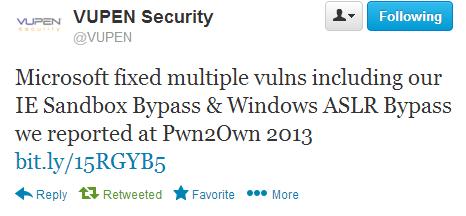

Обновление MS13-063 [4] устраняет уязвимости CVE-2013-2556, CVE-2013-3196, CVE-2013-3197, CVE-2013-3198 типа Elevation of Privelege в 32-битных Windows XP, Windows Server 2003, Windows 8 и во всех версиях Windows Vista, Windows Server 2008, Windows 7, Windows Server 2008 R2. CVE-2013-2556 присутствует в коде реализации Address Space Layout Randomization (ASLR). Уязвимость позволяет атакующему обойти возможности ASLR и заранее рассчитать нужный адрес загрузки компонента в памяти. Т. е. такая возможность потенциально может быть частью эксплойта, который эксплуатирует другую уязвимость типа Remote Code Execution для удаленного исполнения кода. Другие три уязвимости присутствуют в коде ядре и связаны с использованием memory-corruption в NT Virtual DOS Machine (NTVDM) для запуска своего кода в режиме ядра. Эти уязвимости были обнаружены ресерчерами VUPEN в рамках Pwn2Own 2013 [5].

Критическое обновление MS13-061 [6] устраняет три RCE уязвимости (CVE-2013-2393, CVE-2013-3776, CVE-2013-3781) в Microsoft Exchange Server 2007, 2010 и 2013. Уязвимости могут быть использованы злоумышленниками через специально сформированный файл при его просмотре через интерфейс в браузере Outlook Web Access. При этом атакующий может запустить произвольный код на Exchange Server.

Обновление MS13-062 [7] устраняет уязвимость CVE-2013-3175 типа Elevation of Privelege, которая присутствует во всех версиях ОС Windows XP — 8 — RT, x32 и x64 в Remote Procedure Call (RPC). Атакующий может воспользоваться ошибкой при обработке ОС асинхронных RPC-запросов и повысить свои привилегии. Exploit code likely.

Другое Critical обновление MS13-060 [8] устраняет уязвимости в устаревших Windows XP и Windows Server 2003 (Unicode Scripts Processor). Уязвимость может привести к удаленному выполнению произвольного кода в системе (RCE).

Обновление MS13-064 [9] устраняет уязвимость CVE-2013-3182 типа Denial of Service, которая присутствует в драйвере NAT (Windows Server 2012), ответственного за трансляцию IP-адресов. Специальным образом сформированный ICMP-пакет может привести к срабатыванию memory-corruption, что приведет к зависанию серверу до перезагрузки. Exploit code unlikely.

Обновление MS13-065 [10] устраняет уязвимость CVE-2013-3183 типа Denial of Service в реализации протокола ICMPv6 для Windows Vista+. Через специальным образом сформированный сетевой пакет злоумышленник может спровоцировать зависание системы до перезагрузки. Exploit code unlikely.

Обновление MS13-066 [11] устраняет уязвимость CVE-2013-3185 типа Information Disclosure в сервисе Active Directory Federation Services для Windows Server 2008, Server 2012. Атакующий может воспользоваться этой уязвимостью для получения информации аккаунта пользователя, которая позволит ему удаленно войти в систему. Exploit code unlikely.

1 – Exploit code likely

Вероятность эксплуатирования уязвимости очень высока, злоумышленники могут использовать эксплойт, например, для удаленного выполнения кода.

2 – Exploit code would be difficult to build

Вероятность эксплуатирования средняя, поскольку злоумышленники вряд ли смогут добиться ситуации устойчивого эксплуатирования, а также в силу технической особенности уязвимости и сложности разработки эксплойта.

3 – Exploit code unlikely

Вероятность эксплуатирования минимальная и злоумышленники вряд ли смогут разработать успешно работающий код и воспользоваться этой уязвимостью для проведения атаки.

Мы рекомендуем нашим пользователям установить обновления как можно скорее и, если вы еще этого не сделали, включить автоматическую доставку обновлений с использованием Windows Update (по-умолчанию такая возможность включена).

be secure.

Автор: esetnod32

Источник [12]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/windows/40851

Ссылки в тексте:

[1] ранее: https://twitter.com/msftsecresponse/status/365518211006988288

[2] здесь: http://technet.microsoft.com/en-us/security/bulletin/ms13-aug

[3] MS13-059: https://technet.microsoft.com/en-us/security/bulletin/ms13-059

[4] MS13-063: https://technet.microsoft.com/en-us/security/bulletin/ms13-063

[5] Pwn2Own 2013: http://habrahabr.ru/company/eset/blog/172031/

[6] MS13-061: https://technet.microsoft.com/en-us/security/bulletin/ms13-061

[7] MS13-062: https://technet.microsoft.com/en-us/security/bulletin/ms13-062

[8] MS13-060: https://technet.microsoft.com/en-us/security/bulletin/ms13-060

[9] MS13-064: https://technet.microsoft.com/en-us/security/bulletin/ms13-064

[10] MS13-065: https://technet.microsoft.com/en-us/security/bulletin/ms13-065

[11] MS13-066: https://technet.microsoft.com/en-us/security/bulletin/ms13-066

[12] Источник: http://habrahabr.ru/post/189578/

Нажмите здесь для печати.