Microsoft исправит 0day уязвимость в Internet Explorer для Windows XP

Несколько дней назад мы писали [1] про обнаруженную 0day уязвимость CVE-2014-1776, которая присутствует во всех версиях браузера Internet Explorer 6-11 для всех ОС, начиная с уже не поддерживаемой Windows XP и заканчивая Windows 8/8.1 (см. SA 2963983 [2]). Обнаруженный in-the-wild эксплойт к этой уязвимости нацелен на атаку IE версий 9-11 и использует специальным образом сформированный объект Flash Player для обхода ASLR через heap-spray (ActionScript, см. heap feng shui [3]) и DEP через ntdll-ROP. Этот SWF-объект загружается в браузер через вредоносную веб-страницу, которая отвечает за создание необходимых условий срабатывания use-after-free уязвимости в IE. Мы добавили этот объект Flash Player в базу как SWF/Exploit.CVE-2014-1776.A [4].

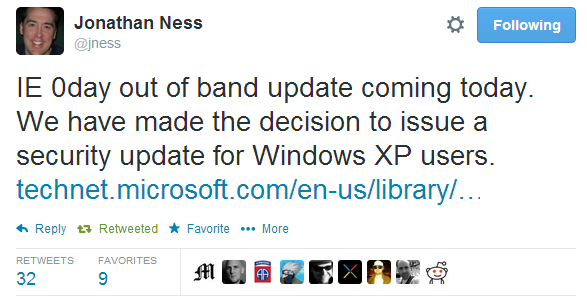

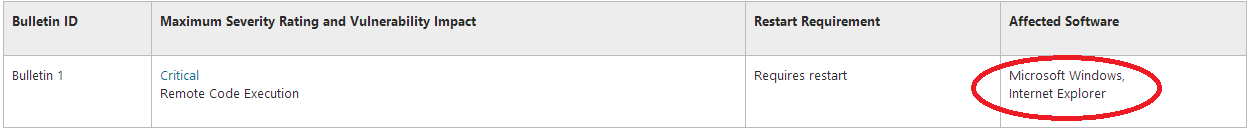

Сегодня Microsoft опубликовала [5] уведомление о выпуске обновления безопасности MS14-021 [6], в котором сообщается, что компания выпустит внеплановое обновление для исправления этой уязвимости в ближайшие часы, причем обновление получат и пользователи Windows XP (обновление исправляет уязвимость не только в самом браузере, но и в ОС). Напомним, что компания закрыла поддержку Windows XP с прошлым patch tuesday [7] от 8 апреля, выпустив для нее последние плановые обновления.

Обновление будет доставлено для всех ОС начиная от Windows XP и заканчивая Windows 8.1 через сервис Windows Update. Для его применения нужна перезагрузка.

be secure.

Автор:

Источник [8]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/windows/59491

Ссылки в тексте:

[1] писали: http://habrahabr.ru/company/eset/blog/221025/

[2] SA 2963983: https://technet.microsoft.com/en-US/library/security/2963983

[3] heap feng shui: http://en.wikipedia.org/wiki/Heap_feng_shui

[4] SWF/Exploit.CVE-2014-1776.A: http://www.virusradar.com/en/SWF_Exploit.CVE-2014-1776.A/description

[5] опубликовала: http://technet.microsoft.com/en-us/library/ms14-may.aspx

[6] MS14-021: https://technet.microsoft.com/library/security/ms14-021

[7] прошлым patch tuesday: http://habrahabr.ru/company/eset/blog/218699/

[8] Источник: http://habrahabr.ru/post/221589/

Нажмите здесь для печати.