Обзор векторов атак на мобильные телефоны

Ниже содержатся обзоры возможных векторов атак на мобильные телефоны без описания конкретных методик и действий. Основная задача поста — дать понять, что опасно, а что нет, и как можно защитить свои устройства. В качестве примеров используются известные работающие атаки на старые модели телефонов, либо варианты, закрытые уже почти на всех прошивках.

Можно ли прослушивать разговоры по мобильному телефону?

Да, можно. Сигнал шифруется, но, в целом, при перехвате сигнала прослушивание возможно. Чаще всего речь идёт о записи информации и последующей расшифровке, то есть работе не в реальном времени.

Для защиты сигнала используется три основных алгоритма: А3 для авторизации и защиты от клонирования, А8 для сервисных функций (генерации ключа), А5 — для шифрования речи. Самое интересное — в А5: у алгоритма есть две версии: первая используется в странах, где нет ограничения на технологии шифрования, вторая, менее стойкая и учитывающая региональные особенности — в других странах. По факту это означает что у нас и в большей части Европы сложность перебора ключа сильно падает.

Ещё одна уязвимость — это использование в некоторых странах не полноценного 64-битного ключа, а его аналога, где первые 10 бит заменяются нулями для совместимости с местными требованиями.

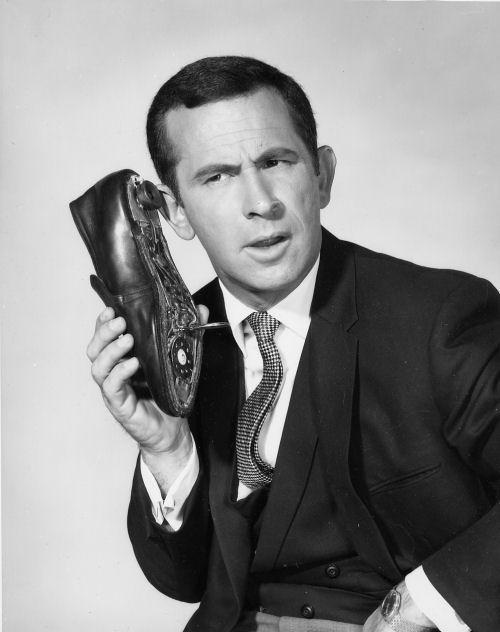

На практике для прослушивания телефона используется «чемоданчик» стоимостью около 20.000 долларов, который применяется для перехвата и расшифровки сигнала определённого абонента. Для исполнения атаки нужно находиться рядом с одним из собеседников, поэтому если за вами ходит странный парень с чемоданом — крепко задумайтесь.

Более простой способ прослушивания

Поскольку речь идёт об изъятии ключа, возможна более простая атака через физический доступ к SIM-карте. Карта вставляется в ридер, который делает около 140.000 обращений к ней, что позволяет получить ключ методом дифференциального криптоанализа. Процедура занимает около 8 часов и часто может вызвать срабатывание защиты SIM-карты (имеющей ограничение на количество обращений). Принцип защиты очень простой: не отдавайте свой телефон незнакомым людям на срок больше пары минут.

Замена станции

Ещё один способ дистанционной атаки — это установка ложной базовой станции, выполняющей ту же работу по перебору ключей удалённо. Процесс занимает около 10 часов (это в сумме, например, по часу в день — вполне реально). Наиболее вероятный сценарий — работа там, где нет сигнала. Пример атаки — ездить в одном вагоне метро с абонентом по полчаса в день. Тот же парень с чемоданом, следите за ним.

Как правильно менять SIM-карту

Если вы хотите уйти от спама или ещё чего-то более интересного, надо менять не только SIM-карту, но и сам телефон. Дело в том, что при каждом обращении к сети оператора, передаётся не только ключ карты, но и идентификатор телефона. Использование новой симки в старом телефоне или старой симки в новом в теории сразу нарушает анонимность.

Атака на навигационный модуль (WLAN)

Эта атака знакома тем, кто занимается безопасностью автомобилей. Мобильные терминалы часто используют MAC-адреса ближайших точек доступа для определения местоположения устройства (это Wi-Fi-точки и базовые станции). Можно установить аппаратуру, которая будет «вести» ваш терминал по городу, создавая нужные виртуальные станции — идеальная атака такого типа — это уход с маршрута и заезд туда, куда нужно злоумышленнику, например, при использовании мобильного телефона как навигатора. Атака похожа по исполнению на создание ложного GPS-сигнала, но требует куда менее специфическое оборудование.

SMS

Ряд сервисов позволяет заменять номер отправителя на некое заданное значение. Например, это может быть «Мама» (как если бы номер определился по книге контактов телефона), чей-то номер или название организации. Вариантов фрода и грамотного социнжиниринга с использованием такой возможности протокола довольно много. В сетях «Большой тройки» запрещена подмена номера отправителя сообщения, но из-за проблем совместимости с другими сетями такие сообщения нельзя отсекать без вопросов. Речь именно об особенностях протокола и том, что в некоторых сетях сотовых операторов они используются как полезная фича.

Более редкий случай — flash SMS, сообщение, которое появляется на экране и не складывается в стандартный список SMS телефона: так иногда, например, приходят сервисные сообщения сети. Подделать его сложнее, но всё же реально. Защита, как и от других социнжиниринговых методов, довольно простая — думать, прежде чем делать то, что просят в сообщении.

Старые модели Nokia, Siemens, Motorola и LG подвержены атакам через SMS со специальными текстами. Используя определённые комбинации Unicode-символов можно удалённо отключить или «подвесить» многие модели старых телефонов и несколько — относительно новых. Разновидность этой атаки — вставка управляющих символов в SMS.

Ещё одна особенность — протокол SMS позволял показывать картинки (чем-то напоминающие ASCII-графику из квадратиков), для чего использовалось то, что мы бы сейчас назвали микроформатом. Ряд телефонов никак не проверял содержимое той части SMS, которое кодировало изображение, и прошивка могла «упасть» в случае непредвиденных последовательностей. Ошибочная обработка таких сообщений также связана с тем, что часто телефон не позволяет удалить «битую» SMS, и при атаке можно просто забить его память такими сообщениями.

Телефон можно заблокировать DoS-атакой, посылая сервисные SMS в специальном «невидимом» формате. Речь идёт об использовании сервисного канала, собственно, на котором и был построен сервис SMS как таковой. Злоумышленник может сформировать невидимую SMS двумя типами: забив текст неотображаемыми символами (устройство не сможет раскодировать SMS и не покажет его): например, указать русскую кодировку для китайского языка — это не реальный пример, но есть реально «работающие» в этом плане языковые пары. Второй вариант — манипуляции с WAP-push. В отличие от обычного потока SMS, жертва атаки может даже не узнать, что телефон заблокирован — например, на переговорах, когда партнёр пытается дозвониться для передачи данных. Единственная индикация — некоторые телефоны при получении даже битых SMS включают подсветку.

Синие зубы

Bluetooth в стандартном режиме постоянно рассылает beacon'ы, что позволяет найти устройство со включенным каналом почти сразу. Скрытый блютуз, в теории, сканируется последовательными запросами около 3 лет, но на практике — за считанные минуты, потому что производители записывают в первый и последний октеты адреса свои идентификаторы и идентификаторы устройств. Отсканенный телефон можно подвергнуть атаке переполнением буфера или аналогом инъекции управляющего кода, как и в случае с SMS.

Следующая разновидность атаки — аутентификация в качестве гарнитуры по Bluetooth-каналу. Несмотря на то, что гарнитура считается read-only устройством, она вполне способна инициировать звонок с телефона, что приведёт к прослушиванию обычного разговора в помещении с помощью микрофона телефона.

В некоторых случаях доходит до того, что по «синезубому» каналу можно спокойно забирать адресную книгу, хранимые в телефоне SMS и другие данные. Или — ещё реже – производить операции записи, что должно порадовать параноиков.

Телефону при определённых усилиях можно представиться не только гарнитурой, но и компьютером, с которым происходит синхронизация. Интересная особенность — можно отдать vCalendar в формате, где дата выходит за пределы целочисленного типа — в старых моделях это обычно приводило к затиранию части системной области памяти и сбоям, лечащимся только перепрошивкой.

Сама гарнитура тоже может быть целью атаки: в ней есть микрофон, который часто интересно использовать злоумышленнику. При определённом наборе софта и железа можно спокойно представиться ей другим телефоном и получать данные с микрофона. Правда, надо подобрать PIN-код, но ситуация облегчается, если есть время на перебор. Большая часть пользователей гарнитур в дополнение не меняет забитый производителем PIN-код, что также облегчает атаку.

NFC

Шифрование NFC весьма надёжное, и критичных уязвимостей у протокола пока не нашлось. Поэтому пока единственная сколько-нибудь изученная атака, использующая NFC — это дублирование метки. Грубо говоря, злоумышленник считывает и дублирует метку киоска с газетами, а затем наносит её на киоск с шоколадками. Пользователь оплачивает шоколадку и тем самым передаёт данные устройству, содержащему дубль метки от газеты. Устройство отдаёт данные злоумышленнику, он получает газету.

Ещё некоторые прошивки первых NFC-устройств неверно парсят специально сконструированные метки с NDEF, содержащем заведомо неправильные данные, что также ведёт к аналогам инъекции кода или переполнению буфера. Возможны и соцнижиниринговые атаки, связанные с текстами в таких метках.

Решение — использовать возможности NFC там, где метки точно авторизованы — например, в метро. Сканировать NFC-метки в подворотнях не рекомендуется.

Интернет-атаки

Пожалуй, тут самое простое. Стандартный набор типа «не открывайте файлы от незнакомцев» и «не пользуйтесь почтой без SSL, когда сидите в кафе на открытом Wi-Fi» и так далее. Большая часть атак на высокоуровневые системы связана с установкой тех или иных программных «жучков»-троянов, умеющих снимать данные с камеры, микрофона и так далее.

Из интересных особенностей работы с сетью — есть возможность отправки специальной MMS в формате OMA/OTA для переконфигурирования телефона (так приходят настройки точки доступа от операторов) для замены DNS-сервера. Контроль над таким DNS позволяет получить всю историю посещений сайтов (но не трафик).

Основные векторы-2012

Если всё вышеперечисленное остаётся чем-то близким к кошмарам параноика (дорого и сложно в исполнении) и имеет смысл для атакующего только в достаточно экзотических случаях, есть область, которая создаёт всё больше и больше беспокойства. Речь о мобильных приложениях с дополнительными функциями.

В каждой экосистеме, связанной с мобильной ОС, можно найти примеры работающих «нечестных» приложений. Из наиболее ярких примеров – фонарик для Apple, который почему-то очень уверенно работал с передачей данных.

На данных векторах атаки социнжиниринг очень грамотно сочетается с реализацией различных уязвимостей софта, протоколов и железа. Пример – какой-либо эксполит заворачивается в приложение-клон известного и начинает продаваться в магазине приложений системы.

Если в сегменте частных лиц закачка приложения может привести максимуму к неприятным эмоциям, то в корпоративном сегменте это настоящая огромная дыра: сотрудник ставит себе зловреда, а атакующий получает доступ ко всем корпоративным ресурсам, используя данный смартфон. Учитывая, что смартфоны часто очень плотно интегрируются в бизнес-среду, такие атаки вызывают всё больше и больше беспокойства – и становятся с каждым месяцем всё большей угрозой.

В качестве решения предлагается обучать пользователей (как мы знаем – не помогает на 100%), проводить модерацию приложений (но это тоже не 100% гарантия), ограничивать источники, например, только корпоративным «Маркетом» или же ставить антивирусы.

Сейчас основная тенденция — разрабатываются и внедряются решения управления мобильными устройствами сотрудников: это общие политики безопасности, жесткий контроль коммерческой информации, собственные наборы приложений, оперативные патчи, защищённые обменники медиаконтента и так далее.

Где можно узнать больше про безопасность телефонов?

Информации (в частности, на английском) в сети очень много. Про отечественные особенности защиты телефонов от прослушивания, рекомендации по безопасным подключениям к сети и другие ликбезные, но полезные вещи мы иногда пишем в B2B [1]-группе «Билайн» в Facebook. Сразу предупреждаем, в отличие от B2C, она ориентирована на владельцев бизнеса, и содержит мало технических деталей при максимуме полезных советов для директоров. Подпишите своего шефа — и он, по крайней мере, будет знать, что безопаснее — Wi-Fi в кафе или 3G-соединение.

Автор: SKlopov

Источник [2]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/wlan/22850

Ссылки в тексте:

[1] B2B: https://www.facebook.com/b2b.beeline

[2] Источник: http://habrahabr.ru/post/162913/

Нажмите здесь для печати.