Выбор поставщика решения двухфакторной аутентификации. Часть 1 из 2

Итак, уже для многих не секрет, что простая парольная аутентификация не защитит ваши данные от рук злоумышленника. Дело тут не в длине пароля и не в том, как часто вы его меняете. Простой фишинг или вирус на вашем компьютере передаст ваш сложный двадцати-символьный пароль тому, кто его ждет. О сколько вы мучились, вводя его каждый раз в окно логина, потому что хранить его в файле или кеше браузера небезопасно.

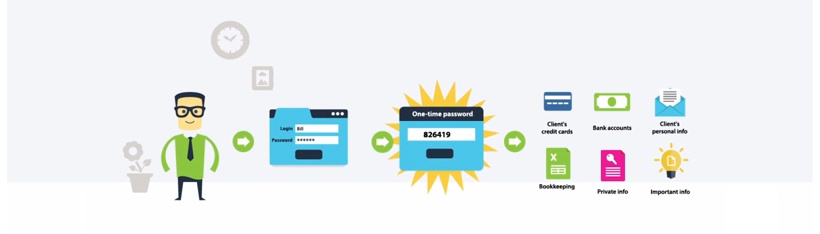

О решении проблемы уже все наслышаны. Конечно, речь идет о применении мультифакторной аутентификации (MFA). Факторами могут выступать знания, предметы или биометрические данные (недостаткам биометрии я планирую посвятить отдельную статью). Чаще всего применяется двухфакторная аутентификация, которая использует привычный пароль, а также еще один одноразовый (OTP). Он может быть доставлен пользователю различными способами и действует только для одного сеанса аутентификации. Также, в современных алгоритмах генерации паролей TOTP (по времени) и OCRA (по запросу) время действия одноразового пароля ограничено 30 или 60 секундами, что значительно усложняет задачу злоумышленнику. Способы доставки или автономной генерации существуют различные: от распечатанных списков паролей на карточках или чеках из банкоматов, SMS-сообщений до использования специальных устройств генерации OTP — токенов.

Я руководитель нескольких команд разработчиков. По роду своей деятельности мне приходится быть ответственным за принятие того или иного решения; если же решение за заказчиком, то все равно оно опирается на мое мнение. При проектировании и разработке систем, связанных с финансовыми операциями или хранением и обработкой чувствительной информации, на первый план выходит вопрос безопасности. На данный момент стандартным инструментом для ее обеспечения являются системы двухфакторной аутентификации. В начале своей профессиональной деятельности выбор такой системы был для меня достаточно сложным процессом, а сейчас, когда на грабли уже «наступлено» и было испробовано не 1-2 решения, я считаю, что сам могу давать советы тем, кто столкнулся с этим впервые.

Цель данной статьи — определение наиболее подходящего провайдера 2FA с учетом ваших потребностей, чтобы сэкономить ваши время и средства и не повторить наших ошибок. Постараюсь быть объективным, но прошу помнить, что выводы будут сделаны на базе моего опыта и моих жизненных ценностей.

К рассмотрению предлагаются следующие провайдеры: VASCO [1], SafeNet (Aladdin) [2], RSA (EMC) [3], Gemalto [4], Yubico [5], McAffe [6], Protectimus [7], DUO Security [8], smspasscode [9], Feitian [10].

Данный список может быть расширен, учитывая пожелания читателей, но более 10-12 участников его делать не стоит, т.к. по анализу существующих участников будет видна общая картина.

В качестве критериев анализа планирую взять следующие:

- Общая информация о компании. Специализация

- OATH или другая сертификация. Является ли членом OATH?

- Отсутствие лишней бюрократии (регистрация, служба поддержки, доступ к материалам)

- Вид предоставления услуг: SaaS или платформа

- Широкий ли спектр токенов? Поддерживаемые алгоритмы генерации одноразовых паролей (OTP)

- Кросс-платформенность и кросс-браузерность. Удобство интерфейса

- Дополнительный полезный функционал

- Простота интеграции через API. Другими словами, как быстро можно начать использовать в своей системе (на своем ресурсе)

- Наличие плагинов для быстрого подключения к популярным сервисам и приложениям

- Стоимость

Усаживайтесь поудобней, двинемся в путь.

1. Общая информация о компании. Специализация

В этом разделе мы кратко рассмотрим: Какое место компания занимает на рынке? Как давно? Откуда родом и какая доля рынка? Найти правдивый ответ на последний вопрос трудно, т.к. первые 4 компании считают себя лидерами и пишут, что владеют 70% рынка каждая.

VASCO [1]

Крупный игрок на рынке двухфакторной аутентификации. Прошу не путать с Vietnam Air Services Company (VASCO). Компания имеет офисы в США и Швейцарии (раньше писали о бельгийском происхождении, но сейчас упоминаний об этом не нашел), занимается двухфакторной аутентификацией и ЭЦП. Токены производят в Китае. Как показывает практика, им присущи все характеристики крупного бюрократического предприятия, они неохотно занимаются небольшими клиентами (1000 и менее пользователей), доверяют это реселлерам, а те увеличивают базовую стоимость в разы.

SafeNet (Aladdin) [2]

Американская компания, специализирующаяся на разработке систем информационной безопасности. Один из крупнейших в мире поставщиков технологий шифрования и средств аппаратной защиты. Их двухфакторное решение — одно из многих решений, которое они предлагают на рынке. Их история состоит из множества поглощений и слияний [11], а сейчас пришел и их черед [12].

RSA (EMC) [3]

Еще один американский монстр на рынке продуктов, услуг и решений для хранения и управления информацией с большой историей поглощений [13].

Gemalto [4]

Крупная международная компания с европейскими корнями и головным офисом в Амстердаме, специализирующаяся на программном обеспечении, персональных устройствах безопасности, таких как смарт-карты и токены, а также на системах управления ими.

Yubico [5]

Компания начинала свою деятельность в 2007 году как шведская, а сейчас позиционируется как международная со штаб-квартирой в США. Производство токенов осуществляется в Швеции и в США. Компания специализируется на двухфакторной аутентификации.

McAffe [6]

Еще одна американская компания, но славится она не двухфакторной аутентификацией, а своим антивирусником.

Protectimus [7]

Инновационная компания, полностью специализирующаяся на комплексных решениях двухфакторной аутентификации, зарегистрированная в Великобритании. Производственные мощности находятся в Гонконге. Приятно то, что служба продаж и техподдержки также говорит и на русском.

DUO Security [8]

Еще одна молодая американская компания, которая от стартапа идет к успеху. За последние четыре года ими было получено 19 миллионов долларов инвестиций [14]. Стоит отметить, что они исповедуют инновационный подход в сфере аутентификации.

smspasscode [9]

Немецкая компания с представительствами в нескольких странах мира. Их сервис предлагает простой функционал, но с инновационным подходом. Основная специализация — SMS-доставка одноразовых паролей.

Feitian [10]

Это китайский производитель аппаратного обеспечения (токены, ридеры и т.п.). Другие компании используют их токены в своих решениях, а такие компании как FortiNet выпустили white-label решение на базе данного бренда.

2. OATH или другая сертификация. Является ли членом OATH?

Начнем с того, какие стандарты в мире двухфакторной аутентификации существуют. Тут все просто: решение построено в соответствии с OATH [15] или нет. Соответствие стандартам, а значит и безопасность, заверяет ОATH-сообщество, подвергая решение разнообразным тестовым проверкам. Помимо этого, многие компании стремятся стать участниками данного сообщества, чтобы поднять свой престиж. Членство бывает двух видов: Coordinating и Contributing. Первый вид позволяет даже вносить предложения для развития стандарта.

Contributing Members, их решение сертифицировано.

SafeNet (Aladdin) [2]

Contributing Members, их решение сертифицировано.

RSA (EMC) [3]

Не может являться членом OATH, потому что применяет свой проприетарный алгоритм. Хорошо это или плохо? Введите в поисковике «rsa токен взлом» и узнаете почему RSA заменила миллионы токенов. Однако, токены с уязвимостями до сих пор можно приобрести в Интернете.

Gemalto [4]

Coordinating Members — высшая степень участия, их решение сертифицировано.

Yubico [5]

Contributing Members, их решение сертифицировано.

McAffe [6]

Не является членом OATH, их решение не сертифицировано, но на их сайте проскочила фраза о поддержке стандартных токенов: «any OATH-based token».

Protectimus [7]

Coordinating Members — высшая степень участия, их решение сертифицировано.

DUO Security [8]

Не является членом OATH, но поддерживает стандартные OATH-токены.

smspasscode [9]

Не является членом OATH.

Feitian [10]

Contributing Members, их решение сертифицировано.

3. Отсутствие лишней бюрократии (регистрация, служба поддержки, доступ к материалам, прайс-лист)

В данном разделе пойдет речь о том, насколько быстро можно узнать о ценовых предложениях, получить ответ на интересующий технический вопрос, приступить к работе с системой.

Очень крупная компания и от этого есть определенные неудобства для конечных пользователей. На их сайте очень много ссылок и информации, которая, зачастую, не приносит пользы. Ответ на запрос по почте (я говорю не о шаблонном письме, в котором они пишут, что рады моему интересу к их компании) может пройти более, чем через полгода. Это реальный факт.

SafeNet (Aladdin) [2]

У меня есть личный печальный опыт внедрения данного решения и общения с их службой поддержки по техническим вопросам. До сих пор в скайпе куча контактов их техподдержки. После 3-х месяцев попыток решить мой вопрос с локальным представителем, пришлось обратиться в их основной офис. Компания страдает от проблем, присущих крупным организациям: чтобы узнать цены и/или получить SDK, необходимо делать запросы и ждать.

RSA (EMC) [3]

Очередной монстр с миллиардными оборотами. Крупнее их только IBM (шутка).

Для любых вопросов нужно связываться с их представителями, потому что на сайте найти полезную информацию сложно.

Gemalto [4]

Еще одна компания с 10 000 работниками и миллиардными доходами. Если что-то найдете на их сайте при помощи поиска, то считайте, что Вам повезло.

Yubico [5]

У них все просто: купил токен одним кликом и скачал сервер, который находится в открытом доступе. Они обещают для своих токенов бесплатную аутентификацию в их облачном сервисе пожизненно.

McAffe [6]

Заполнив десяток полей, Вы можете получить доступ к их системе в демо-режиме. Как и у некоторых предыдущих компаний, на сайте много маркетинговой информации (описание кейсов применения, преимуществ их решений и т.д.), которая носит слабый информативный характер.

Protectimus [7]

Самая простая регистрация (почта и пароль). В результате Вы сразу получаете рабочий аккаунт на продакшине. На счет кладут 25 долларов для тестирования системы. Хорошо описан процесс интеграции через API. Все материалы доступны [16] без регистрации и на русском, и на английском языках. На вопросы отвечают шустро.

DUO Security [8]

Простая регистрация (6 полей). Хорошо описан процесс интеграции через плагины. Все материалы доступны после регистрации.

smspasscode [9]

Доступен только демо-режим. Форма регистрации содержит 8 полей. Также надо указывать номер своего телефона, по которому они перезвонят. Документацию по интеграции через API не нашел на сайте. Триальный период надо заказывать.

Feitian [10]

На сайте легко найти информацию о токенах и о программной части, но о том, как это купить и сколько стоит нет ни слова. Значит — надо писать, звонить, ждать ответ…

4. Вид предоставления услуг: SaaS или платформа

Сервис и платформа.

SafeNet (Aladdin) [2]

Сервис и платформа.

RSA (EMC) [3]

Платформа.

Gemalto [4]

Платформа (информацию о сервисе не нашел).

Yubico [5]

Сервис (YubiCloud) и платформа (Validation Server). Они даже поставляют программно-аппаратный комплекс — сервер, в котором установлена платформа. Все это open-source с минимумом функционала.

McAffe [6]

Платформа от компании nordicedge, которая сейчас часть McAffe — концы будет найти сложно.

Protectimus [7]

Сервис и платформа представляют из себя комплексные полноценные решения.

DUO Security [8]

Полноценное SaaS-решение.

smspasscode [9]

Сервис и платформа.

Автор: drMildrex

Источник [17]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/74183

Ссылки в тексте:

[1] VASCO: https://www.vasco.com

[2] SafeNet (Aladdin): http://www.safenet-inc.com

[3] RSA (EMC): http://www.emc.com/domains/rsa/index.htm

[4] Gemalto: http://www.gemalto.com

[5] Yubico: http://www.yubico.com/

[6] McAffe: http://www.mcafee.com

[7] Protectimus: http://www.protectimus.com/ru

[8] DUO Security: https://www.duosecurity.com/

[9] smspasscode: http://www.smspasscode.com

[10] Feitian: http://www.ftsafe.com/

[11] поглощений и слияний: https://ru.wikipedia.org/wiki/SafeNet

[12] их черед: http://www.gemalto.com/press-site/archives-site/2014-site/Documents/2014-08-08_Gemalto_to_acquire_SafeNet_PR_EN.pdf

[13] поглощений: https://ru.wikipedia.org/wiki/EMC

[14] инвестиций: http://www.crunchbase.com/organization/duo-security

[15] OATH: http://www.openauthentication.org/

[16] Все материалы доступны: http://protectimus.com/ru/materials

[17] Источник: http://habrahabr.ru/post/238589/

Нажмите здесь для печати.