Сразу перейдем к делу, я, Григорий Мельников, создатель сервиса KillBot, расскажу 4 метода как наш номер телефона попадает к тем, кто нам звонит.

Метод 1. Мобильный оператор сохраняет историю доменов, которые мы посещаем

Когда пользователь заходит на сайт с мобильного интернета, оператор видит факт обращения к домену, а твой номер телефона у него уже есть - симка же на тебя оформлена.

В результате любой из нас может зайти на сайт, никаких данных о себе на сайте не оставить, а твой номер уже попадёт в чужие продажи - и владелец сайта может таргетироваться на твой номер телефона (звонить, писать СМС). При этом на согласие куки никто не смотрит, режим инкогнито и doNotTrack тоже спасёт - оператор мобильного интернета знает на какой домен ты зашел.

Для тех, кто не знает термина,

Таргетинг - это процесс, когда твой телефон отдают продажникам, и они начинают тебе что-либо втюхивать.

Метод 2. Пробив входящих и исходящих звонков

Да, по любому номеру мобильного телефона можно пробить входящие и исходящие и запустить по ним таргетинг. Это можно сделать и по твоему номеру, и по моему.

Практически это работает так: если ты позвонил по номеру телефона на сайте А, то конкуренты сайта А будут тебе звонить, так как входящие номера телефона сайта А слиты конкурентам.

Как это реализуется практически? Парсятся номера с сайтов конкурентов (например, берём тематику «недвижимость Владивостока» и со всех сайтов этой тематики собираем номера телефонов). Входящие и исходящие звонки на эти номера - это звонки клиентов. Далее по всем входящим и исходящим на эти номера строится аудитория, и можно запустить либо холодный обзвон этих номеров, либо SMS-рассылку, либо email-рассылку.

Для рекламодателя сайта А это проблема, это прямое воровство клиента: он оплатил рекламу, а конкурент получает доступ к этому же человеку. Да, вот такой современный маркетинг.

Где пробиваются номера по домену и как пробить входящие и исходящие вызовы?

Метод 1 и метод 2 - это стандартный набор рекламных систем мобильных операторов: Билайн Таргет (https://marketing.beeline.ru/), Мегафон Таргет (https://moscow.megafon.ru/), Stream target (https://stream-target.ru/), можно погуглить и другие.

Есть термин BigData - это как раз доступ к данным всех мобильных операторов. Там можно пробить инфу по любой группе телефонных номеров или доменов: куда звонил, на какие сайты заходил.

Ниже скриншоты Билайн таргет, как это делается на практике.

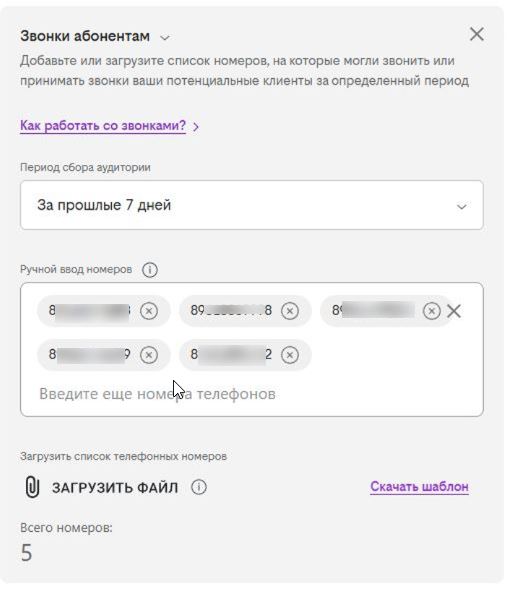

Пример формирования аудитории номеров телефонов (вводишь номера телефонов, а на выходе получаешь аудиторию из входящих и исходящих вызовов):

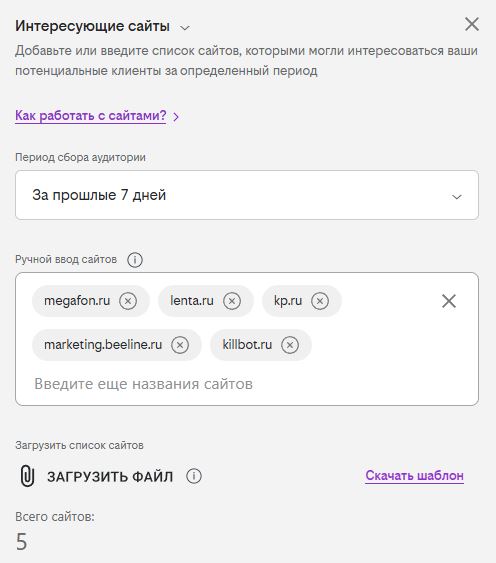

Так же в настройках можно выбрать, какие сайты посещали посетители, и создать аудиторию телефонных номеров их посетителей для обзвона:

Т.е. всё просто. После можно выбрать тип кампании: SMS-рассылка или голосовой обзвон:

Метод 3. Спам-заявки для сбора номеров менеджеров продаж

Иногда номера телефонов не размещают на сайте, как раз чтобы их не своровали (см. Метод 2 выше). В этом случае боты отправляют заявки через форму, менеджеры перезванивают, и их номера фиксируются. Так формируется база уже внутренних контактов компании - прямой доступ к людям, которые продают.

Тут нужно обратить внимание, что боты в основном оставляют спам-заявки, чтобы обойти антифрод, сломать конверсии рекламной кампании или лишний раз загрузить отдел продаж. А в частном случае - именно пробив внутренних контактов компании.

Кстати, про борьбу с ботами через ДНС прокси рекомендую прочитать мою другую статью на Хабре: https://habr.com/ru/articles/851698/

Метод 4. Сторонние JS-скрипты и DMP-сбор данных

На любой сайт можно установить JS-скрипт, и владелец сайта получит твои данные, даже если ты заявку не оставлял. Т.е. сам владелец сайта устанавливает JS скрипт с целью получить твои данные, даже если ты заявку не оставлял.

Основная идея, как это работает: если ты где-то в интернете оставлял заявку или регистрировался, такой сторонний JS на сайте может определить, что это был ты, и знает, где именно и что за данные ты оставил. После этого он передаёт эти данные владельцу сайта, и тебе снова звонят.

Есть компании, которые предоставляют такие скрипты - это компании типа DMP.one (https://dmp.one/), LPtracker (https://lptracker.io/) и другие.

Если ты просто вышел в интернет, то твои данные уже утекли.

Да, вот в такой реальности мы живём.

Как защититься от слива данных для ПОЛЬЗОВАТЕЛЯ интернета

Чтобы твои данные не утекали, нужно:

-

Установить браузерные расширения - анонимайзеры, которые вырезают аналитические трекеры и трекеры сбора данных (защита от метода 4);

-

Использовать VPN (защита от метода 1), чтобы мобильные операторы не видели домен, который ты посещаешь;

-

В мобильном приложении оператора найти и снять галочку по типу «разрешить персонализированную рекламу». Но с этим проблема:

- галки типа «разрешить персонализированную рекламу» может не быть. И они не обязаны такую галочку предоставлять.

- данные может (и будет) сливать другой оператор, у которого твой номер фигурирует во входящих или исходящих.

И тут можно поступить двумя способами: обойтись VPN и забить что номер телефона может слиться при звонке, или можно сослаться на закон и у каждого мобильного оператора потребовать запретить обработку твоих персональных данных.

Отзыв обработки моих персональных данных

Вкратце:

-

номер телефона является персональными данными в соответствии со ст. 3 ФЗ-152, поскольку позволяет прямо идентифицировать меня как субъекта персональных данных (тебе позвонили - значит это ты)

-

факт получения мной персонализированных звонков/сообщений свидетельствует о том, что мои данные используются для связи со мной, а значит не являются обезличенными

Т.е. можно написать письмо с требованием отозвать обработку персональных данных типа:

Мой номер телефона является персональными данными в соответствии со ст. 3 ФЗ-152, поскольку позволяет прямо идентифицировать меня как субъекта персональных данных. Факт получения мной персонализированных звонков/сообщений свидетельствует о том, что мои данные используются для связи со мной, а значит не являются обезличенными.

Но оператор может отказать, так как номер отдаётся в обобщённом сегменте и могут сослаться на то, что мы не обрабатываем персональные данные, это обезличенные сегменты, мы не знаем, что это именно вы. Но мне звонили из персонализированной выборки - значит это я.

Факт того, что звонок или сообщение направлены именно мне, означает, что была произведена идентификация субъекта персональных данных. Т.е. персональные данные можно отозвать.

Можете почитать сами:

-

Телефон, это персональные данные: https://www.consultant.ru/document/cons_doc_LAW_61801/4f41fe599ce341751e4e34dc50a4b676674c1416/

-

Обрабатывать персональные данные можно только с согласия субъекта персональных данных: https://www.consultant.ru/document/cons_doc_LAW_61801/315f051396c88f1e4f827ba3f2ae313d999a1873/

-

Оператор обязан прекратить обработку данных по запросу: https://www.consultant.ru/document/cons_doc_LAW_61801/d3fe43a7c415353b17faab255bc0de92bea127da

-

Для получения рекламы нужно согласие абонента: https://www.consultant.ru/document/cons_doc_LAW_58968/f892dec1383709792452f18d36e7043306e2be0a/

Т.е. в частном порядке, если постараться, можно добиться исключения своего номера из таргета, иначе все законы о персональных данных приняты зря.

Как защититься от слива данных для КОМПАНИИ, чтобы номера клиентов не уходили конкурентам

Можно пробовать отозвать обработку персональных данных (писать запросы операторам, чтобы исключить номера телефонов из таргетинга), но это точно затянется, так как прямо сейчас у них такой практики нет:

Я попросил исключить мой номер и мне было сказано, что такой услуги нет, так сделать нельзя.

Единственный правильный вариант который будет работать прямо сейчас, это комплекс мер по защите сайта и внутренних телефонов.

-

Нужно защитить сайт от парсинга, чтобы номер телефона не спарсили и он бы не попал в базу для пробива: руками номера никто не собирает - это делается автоматически (сайтов конкурентов много)

-

За номером телефона на сайте нужно сделать переадресацию на «карусель» номеров. Номер переадресации в таргетинг не попадает.

Для закрытия этой дыры нужна защита сайта от парсинга и спама в связке с телефонией. Здесь подойдут решения по защите от ботов, такие как KillBot или DDos-Guard, в связке с телефонией типа MTS Exolve или Манго Офис. KillBot закрывает парсинг контактов и отправку спам-заявок ботами, а MTS Exolve добавляет «карусель номеров».

💡 Кстати, на тему защиты сайта я подробно рассказывал на конференции в Иннополисе - как раз вместе с ребятами из DDos-Guard. Разбирали реальные кейсы, в том числе попытку положить сайт Роскомнадзора и то, как атакующий сам слил свои методы.

Получилось довольно показательно - рекомендую почитать:

https://habr.com/ru/articles/1027352/

Итог

-

С одной стороны, мы боремся с утечками данных;

-

С другой - ограничиваем VPN, который защищает от слива данных;

-

А с третьей - прямо у нас под носом существует реальный серый рынок, где можно использовать наши номера, чтобы нам звонить;

В любом случае это устоявшаяся система, и влиять на неё мы не можем - нужно просто учиться с ней жить.

Автор: grigoriy-melnikov