- Новости

- Программирование

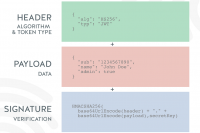

- информационная безопасность

- Это интересно

- Научно-популярное

- Гаджеты и устройства для гиков

- Текучка

- javascript

- diy или сделай сам

- гаджеты

- android

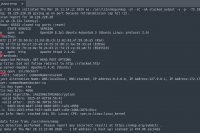

- системное администрирование

- управление проектами

- разработка

- python

- будущее здесь

- open source

- искусственный интеллект

- Веб-разработка

- космонавтика

- Разработка веб-сайтов

- Железо

- linux

- Алгоритмы

Информация

- Лучший хостинг сайтов - REG.RU

- Промокод 5% скидки на услуги

- 39CC-C72F-6342-560A

Комментарии

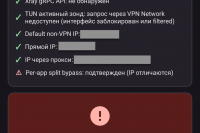

- Vlad к записи GOST: швейцарский нож для туннелирования и обхода блокировок

- Laeda к записи Личный VPN: юзер ликует, VLESS смеётся, а РКН плачет

- dok_СФ к записи Гибридный кроссовер Geely с ИИ и запасом хода 1730 км на подходе: продажи Geely Galaxy M7 стартуют уже в апреле

- Multychell к записи Пишем игру на LWJGL

- Sun.etgig к записи Как ТСПУ ловит VLESS в 2026 и почему XHTTP — следующий шаг

- РОМАШКА к записи Установка Windows 98 на современный ПК

- сергей к записи Инструкция по быстрой настройке VPS и конфигурации Vless

- Любовь к записи Действительно уникальный дизайн и очень большой аккумулятор: Huawei Pura X2 обрастает деталями

- Александр к записи Топ-7 нейросетей для транскрибации аудио в текст: обзор лучших AI-моделей для быстрой и точной расшифровки

- Multychell к записи Собираем автономную игру на C# в 2 килобайтах

Рекомендуем

-

REG.RU

надежный хостингПромокод на скидку 5% REG.RU

39CC-C72F-6342-560A

© 2010-2026 PVSM.RU

Все права на материалы принадлежат их авторам.

Основными материалами сайта являются архивные копии материалов по ИТ тематике Рунета, взятые из открытых и общедоступных источников.

https://ajax.googleapis.com/ajax/libs/jquery/3.4.1/jquery.min.js

Все права на материалы принадлежат их авторам.

Основными материалами сайта являются архивные копии материалов по ИТ тематике Рунета, взятые из открытых и общедоступных источников.