На Хабре написано много статей об уязвимостях различных роутеров, о сканировании сетей wi-fi на Android-устройствах, о растущем их потенциале и т.д. В данной статье я хотел бы описать сервис/сервисы, которые позволяют полноценно или скорее удобно эксплуатировать уязвимости роутеров wi-fi с Android-устройства. Так или иначе, основным сервисом, о котором пойдет речь, является Routerpwn.

С этим сервисом я познакомился при использовании небезызвестной программы dSploit.

По сути дела, на сайте Routerpwn собрано несколько сервисов, которые упрощают эксплуатирование уязвимостей и сводят всю процедуру к одному клику. Удобен этот сервис также тем, что у него имеется простенький клиент под Android, который размещен в Google Play.

Итак, приступим к описание возможностей.

Непосредственная эксплуатация уязвимостей

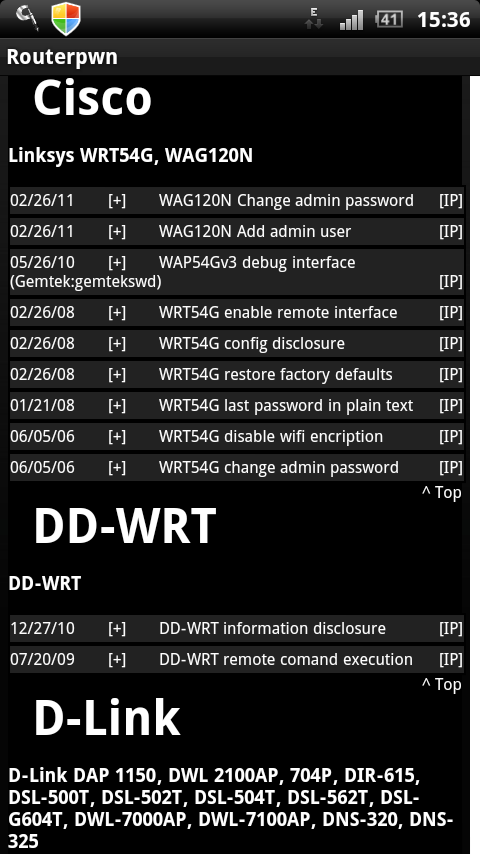

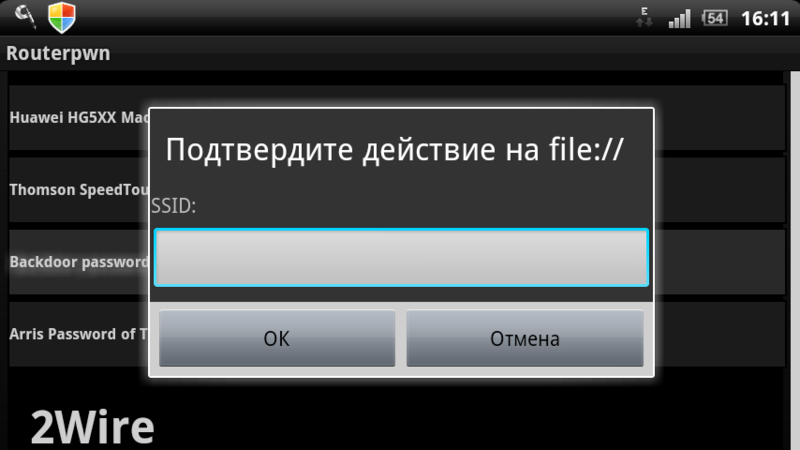

На сайте приведены и сгенерированы для применения уязвимости роутеров wi-fi тридцати производителей. Само собой эксплоиты сгруппированы блоками по фирме-производителю с указанием моделей. Для наглядности буду приводить скриншоты непосредственно с гуглофона.

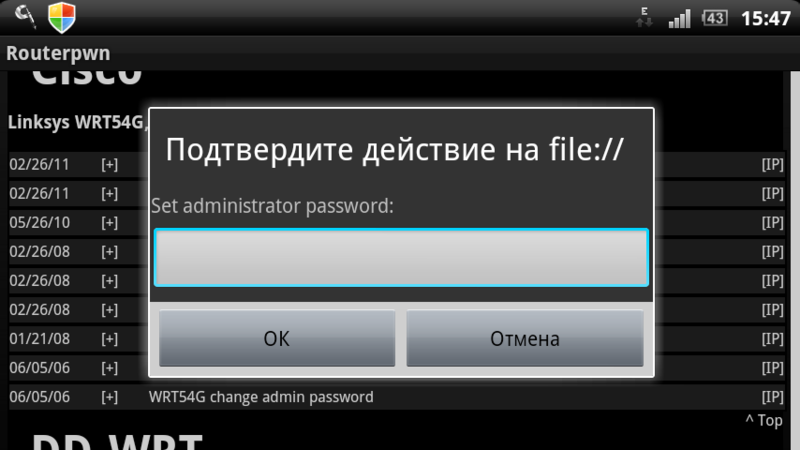

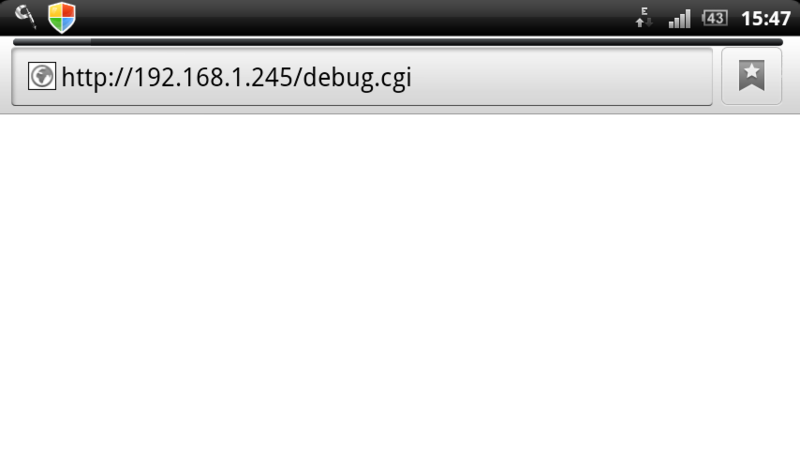

Как видно на скриншоте, каждая запись эксплоита помимо очевидной даты добавления и названия имеет ссылку на первоисточник (знак "+"). При нажатии на название эксплоита генерируется скрипт или ссылка для эксплуатации уязвимости. По умолчанию эксплоит обычно применяется по адресу «192.168.1.1», но вы можете сменить адрес, нажав на соответствующий пункт "[IP]".

Эксплоитов конечно немного(чуть более ста) и в основном датируются за 2005-2012 годы, но скажем так многие уязвимости до сих пор актуальны и один из эксплоитов для Huawei оказался вполне работоспособным).

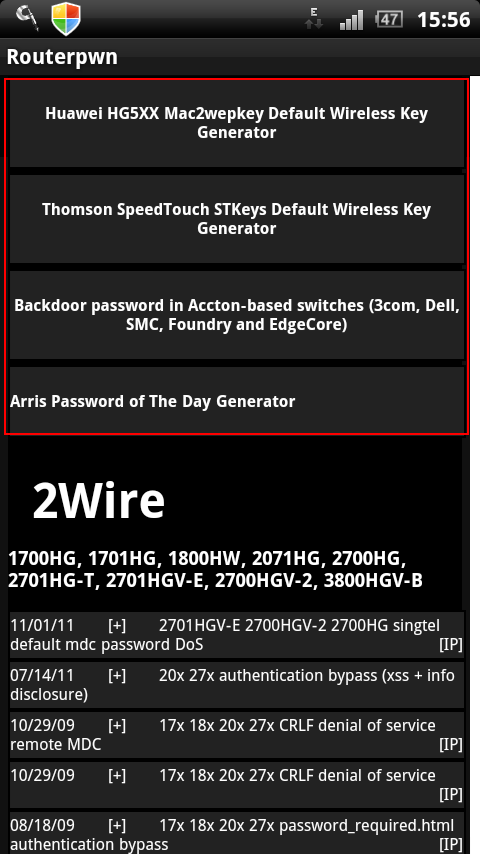

Генераторы ключей

Второй полезной функцией является генератор ключей. Конечно же речь идет не о подборе ключа методом грубой силы, а о генерировании стандартных ключей по MAC-адресу роутера или по SSID-сети. Как оказалось вещь несомненно нужная и удобная. Видимо разработчики роутеров решили не заморачиваться с генерацией стандартных ключей и дают нам лишний повод. На сайте представлено с десяток генераторов для разных роутеров, однако в клиенте под Android почему-то встроено только четыре генератора… Хотя, что нам мешает зайти на сайт через браузер гуглофона и найти нужный)

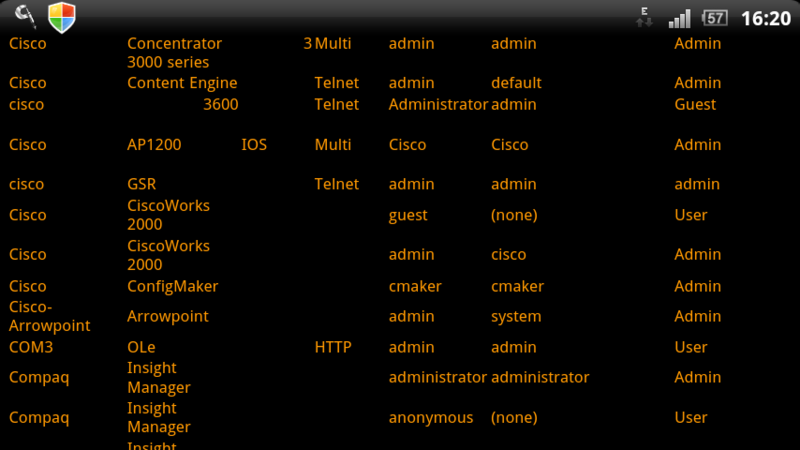

База стандартных паролей

На сайте есть ссылка на базу стандартных паролей, которая располагается по адресу http://www.phenoelit.org/dpl/dpl.html. База датируется 2007 годом, но она довольно-таки объемна и информативна.

Вспомогательные сервисы

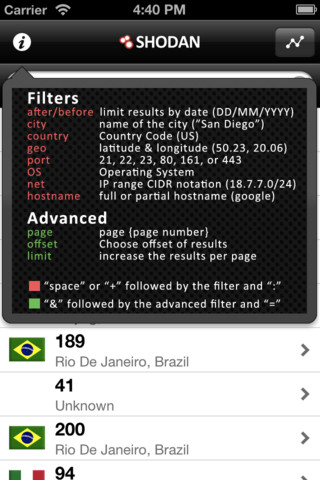

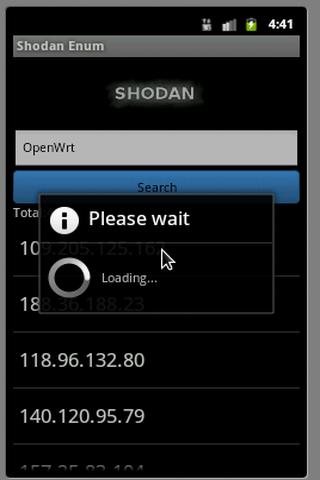

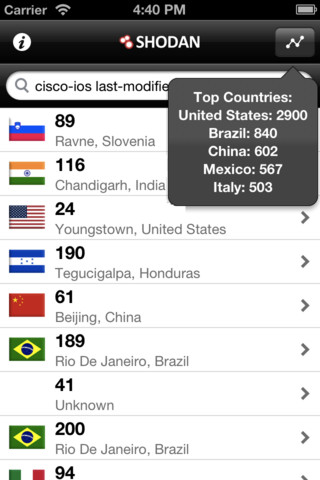

В качестве вспомогательных сервисов приведен Computer Search Engine — знаменитый поисковик SHODAN, который в принципе достоин отдельной статьи, поэтому опишу вкратце функционал.

Из всего функционала поисковика больше всего нас интересует геопоиск по mac-адресу и, конечно же, поиск по базам данных эксплоитов.

К сожалению полноценный клиент поисковика SHODAN есть только под iPhone и iPad, а вот под Android есть только очень упрощенный вариант в Google Play.

p.s. Презентационный ролик RouterPwn

Автор: AlexRed