В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования. Надеюсь, что и судебные эксперты, проводящие компьютерно-техническую экспертизу (далее КТЭ), найдут в ней что-то новое.

Для начала цитата:

Автор полагает (и многие исследователи с этим согласны), что исследовать в ходе КТЭ оригинал носителя вообще нежелательно. Чтобы гарантировать неизменность информации, а также оставить возможность проведения повторной или дополнительной экспертизы, надо оставить оригинал нетронутым. А все исследования проводить с его копией. Это не только надежнее, но и удобнее, поскольку копию можно сделать на таком носителе, который лучше приспособлен для имеющихся у эксперта инструментов, надежнее, быстрее.

Н.Н. Федотов. Форензика – компьютерная криминалистика

Чтобы созданный образ был криминалистически достоверен, нужно, во первых, в процессе создания не изменить содержимого исследуемого носителя, во вторых, после извлечения образ должен побитово соответствовать исследуемому носителю. Такой образ будет содержать не только живые файлы, но и служебные данные, свободные области файловых систем и области неразмеченные файловыми системами.

Если вы, подобно слону в посудной лавке, подключите исследуемый носитель к обычной операционной системе (ОС), то произойдет необратимое: в стандартной конфигурации ОС активирует устройство сразу после обнаружения, смонтирует файловые системы и, не спрашивая вас, изменит его содержимое. Windows, например, без спроса изменяет временные метки в атрибутах файлов (в некоторых случаях), создает скрытые папки Корзины, сохраняет информацию о конфигурации.

Предотвратить изменение информации на носителе можно двумя способами: аппаратно или программно.

Аппаратные блокираторы записи

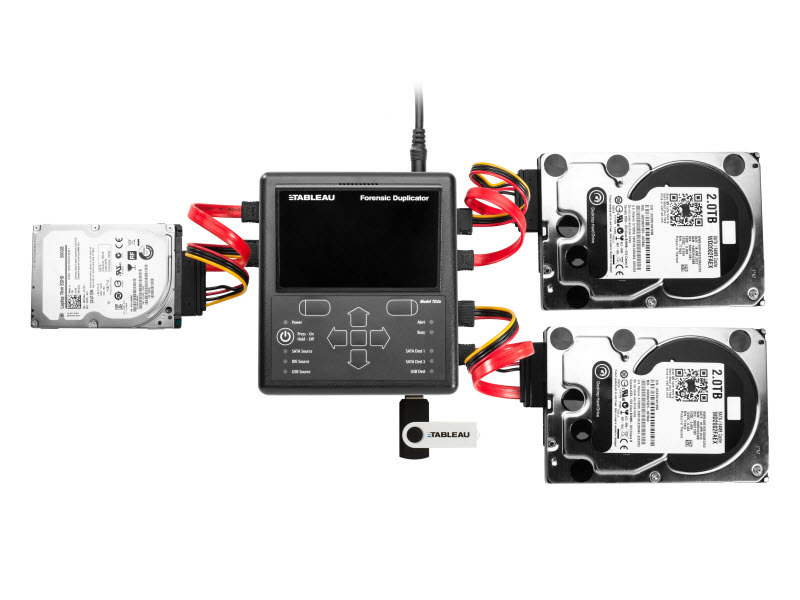

С аппаратными решениями я не работал, но приведу немного теории из интернетов. Бывают блокираторы записи (bridge), через которые исследуемые носители информации подключаются к компьютеру, а бывают дубликаторы (duplicator), которые умеют автономно создавать полные копии и образы исследуемых дисков.

Блокираторы записи перехватывают команды записи от ОС и предотвращают их передачу на носитель информации. Когда это возможно, они сообщают ОС, что устройство подключено в режиме «только чтение», иначе просто сообщают ОС об ошибках записи. Некоторые устройства используют встроенную память для кэширования записанных данных и создают для ОС видимость того, что данные на диске действительно изменились.

Аппаратные решения безусловно имеют свои плюсы, но есть у них и недостатки:

-

Они недешевы. Для примера, блокиратор записи T35u имеет рекомендованную розничную цену $349.00, дубликатор Tableau TD2u — $1,599.00.

- И они небезупречны. Бывали случаи, когда аппаратные устройства пропускали команды записи на устройство (пример).

Загрузочные диски для компьютерной криминалистики

Софтверизация неизбежна в компаниях с распределенной территориальной структурой (особенно, если у вас нет желания попилить половину бюджета ИТ на железяки, которые могут никогда не понадобиться). Программные решения сэкономят вам время в случае массовых инцидентов: вы можете создать столько загрузочных флешек, сколько вам нужно исследовать компьютеров, а после запустить создание образов на всех компьютерах одновременно. Осталось только определиться, что за софт должен быть на этих загрузочных флешках.

Linux дистрибутивы

Снять образ можно одним из многочисленных специализированных дистрибутивов Linux, вот некоторые из них: Rip Linux, DEFT Linux, CAINE, Paladin, Helix, Kali. В некоторых при загрузке нужно выбрать режим forensic mode (или что-то в этом духе). Часть из этих дистрибутивов уже содержат ПО для анализа образов.

Некоторые проблемы режима «только чтение» у Linux дистрибутивов описаны здесь. Но самая главная проблема Linux — относительная сложность в использовании, и, как следствие, отсутствие персонала, обладающего достаточной экспертизой. В Linux для снятия образа придется использовать командную строку (например, ftk imager под linux существует только в консольной версии), где одна опечатка может уничтожить все свидетельства (пусть эта история и оказалась вирусной рекламой, но не просто же так в нее многие поверили).

Windows загрузочные диски

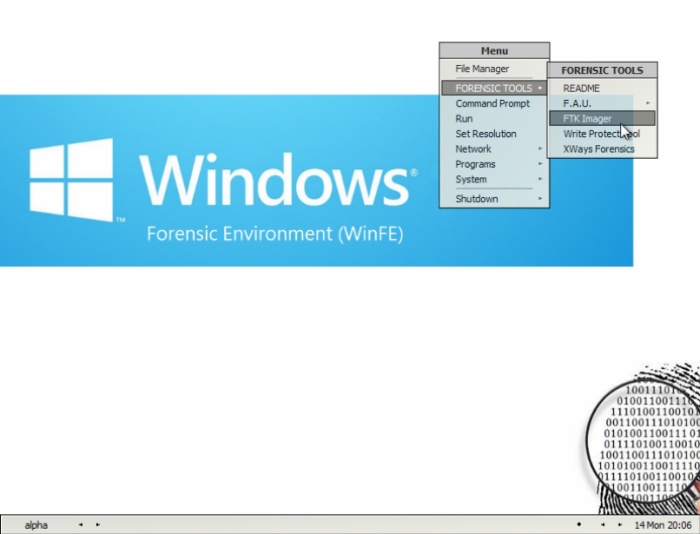

Чтобы можно было доверить создание образа любому рядовому сотруднику ИТ, нужно сократить до минимума вероятность ошибки. С этим хорошо справляется специальная сборка Windows Forensic Environment (WinFE), которая имеет графический интерфейс во многом похожий на обычный Windows, при этом ограниченный только необходимыми функциями. WinFE была создана компьютерным криминалистом, работающим в Microsoft. Сборка основана на WinPE и работает по аналогии с «forensically sound» Linux дистрибутивами, которые не монтируют разделы в процессе загрузки.

Вот несколько сильных сторон WinFE:

- Можно использовать Windows-приложения для криминалистики (портативные версии)

- Большинство судебных экспертов уже используют Windows

- Бесплатно (если у вас есть лицензия на Windows)

- Относительно легко собрать и кастомизировать

- Меньше возможностей для серьезных ошибок в процессе использования

Самый простой способ собрать WinFE — утилита из проекта WinBuilder Mini-WinFE. Вам понадобятся дистрибутив Windows и ПО, которое вы захотите включить в сборку. На выходе вы получите ISO файл, который можно записать на CD или на USB (с помощью Rufus).

Основной сценарий использования WinFE:

- Создание загрузочного диска с WinFE.

- Загрузка WinFE на исследуемом компьютере.

- Снятие образа дисков исследуемого компьютера. Образы записываются на носитель с WinFE или на любой другой носитель.

Supported applications include — CloneDisk (included)

DMDE (included)

Forensic Acquisition Utilities (included)

FTK Imager (copied from local install)

HWiNFO (included)

LinuxReader (downloaded automatically)

MW Snap (included)

NT Password Edit (included)

Opera (included)

Sumatra PDF Reader (included)

WinHex (copied from local install)

X-Ways Forensics (copied from local install)

Write Protect Tool (included)

За особое поведение WinFE в процедуре подключения дисков отвечают два параметра реестра:

- HKEY_LOCAL_MACHINEsystemControlSet001ServicesMountMgr. Параметр NoAutoMount типа DWord принимает значение 1. После этого сервис Mount-Manager не выполняет автоматического монтирование любых storage device.

- HKEY_LOCAL_MACHINEsystemControlSet001ServicespartmgrParameters параметр SanPolicy принимает значение "3" или "4" в зависимости от версии Windows.

Существуют как минимум семь версий WinFE, каждая доступна в варианте 32 и 64 бита.

Windows FE 2.0 (6.0.6000 - Vista)

Windows FE 2.1 (6.0.6001 - Vista SP1/Server 2008)

Windows FE 3.0 (6.1.7600 - 7/Server 2008 R2)

Windows FE 3.1 (6.1.7601 - 7 SP1/Server 2008 R2 SP1)

Windows FE 4.0 (6.2.9200 - 8/Server 2012)

Windows FE 5.0 (6.3.9600 - 8.1)

Windows FE 5.1 (6.3.9600 - 8.1 Update 1)Каждая из версий имеет свой набор возможностей, подробное сравнение, но я рекомендую 32-битную версию Windows FE 5.x (подробности ниже).

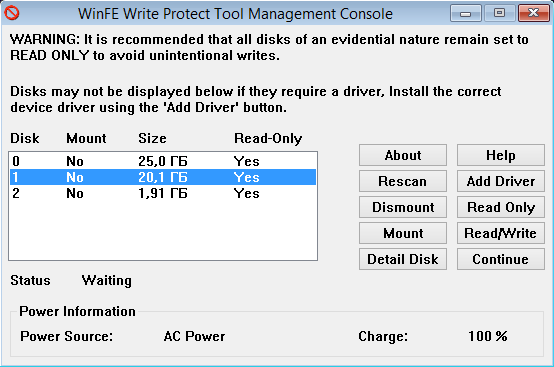

Итак, во время загрузки WinFE не монтирует разделы, а предлагает сделать это пользователю самостоятельно с помощью специальной утилиты Write Protect Tool (WProtect.exe, автор Colin Ramsden). Как следует из названия, эта утилита предотвращает запись на диск.

Впрочем, и у WinFE были случаи непреднамеренной записи. Важно, что эти случаи хорошо изучены, относятся к старым версиям Windows <4.0 и не влияют на пользовательские данные, т.к. затрагивают только, так называемую, подпись диска — это 4 байта в главной загрузочной записи (MBR), которые Windows добавляет при подключении диска, если он ранее не подключался к NT-системам. Узнать подробнее о том, что такое disk signature можно в этой статье Марка Руссиновича, а в этом посте подробно описывается, в каких случаях Windows изменяет подпись диска.

Основной блог по WinFE сейчас располагается здесь.

Создание образа

После того как мы загрузили нашу доверенную ОС, можно приступать к созданию образа. Желтая майка лидера находится у формата E01 (Encase) и этому есть несколько причин:

- признанный экспертами формат — это важно, если дело дойдет до суда.

- большинство форензик-утилит имеют поддержку этого формата — на этапе анализа вам не придется конвертировать образ.

- произвольная степень сжатия — от нее зависит итоговый размер и необходимое для создания образа время, вы сможете выбрать нужную степень в зависимости от ситуации.

- произвольный размер фрагмента — чтобы образ было удобно копировать по сети или сохранять образ на файловых системах FAT32, можно разбить образ на фрагменты по 4000 Мб.

- служебные поля, в которых можно сохранить различные данные (например, ФИО эксперта, который выполняет снятие образа, расхождение времени на исследуемом компьютере с действительным временем, серийный номер диска, с которого снимается образ, и т.п.).

- контроль целостности — на этапе создания выполняется подсчет контрольной суммы образа.

Для создания образа в формате E01 лучше всего использовать проверенный временем и бесплатный FTK Imager Lite, который можно включить в загрузочный диск WinFE. Кстати, нет особого смысла использовать функцию Use AD Encryption (защита образа паролем), т.к. эта защита легко снимается.

Заключение

Обязательная часть для тех, кому некогда читать эту статью: для снятия образа с исследуемого компьютера используйте WinFE в комплекте с FTK Imager Lite и сохраняйте образ в формате E01.

P.S. За рамками данной статьи остался инструментарий для накопителей с флеш-памятью (Флеш-память: проблемы для компьютерной криминалистики, Стереть нельзя восстановить), а также инструментарий для снятия дампа памяти с работающей системы.

Если Хабру будет интересно, то я расскажу о том, как можно анализировать полученные образы с помощью ПО с открытым исходным кодом.

Автор: Sid_Vishez