Всем привет, данный пост — крик души и первая попытка бунтовать. Я не один такой, у меня много знакомых, которым компания PayPal не отвечает или говорит, что не видят опасности в найденных уязвимостях.

Я начал участие в BugBounty от PayPal летом 2013, когда нашёл первую уязвимость — XSS

XSS — тип атаки на веб-системы, заключающийся во внедрении в выдаваемую веб-системой страницу вредоносного кода и взаимодействии этого кода с веб-сервером злоумышленника. Является разновидностью атаки «внедрение кода»

Пришел ответ, что письмо получили и передали их security-инженерам. Странно, что письма передаются через посредника, возможно поддержка sitesecurity@paypal сначала разгребает письма, отсеивает ложные и лишь потом передает их безопасникам.

Потом я нашёл ещё одну XSS — с помощью cookie, но опасность данной уязвимости и правда спорная, так как злоумышленнику необходимо иметь доступ к cookie жертвы. А такая возможность была, ибо я нашёл CRLF inj.

Сокращение CRLF происходит от английских словосочетаний «carriage return / line feed» (возврат каретки / перевод строки), это два управляющих символа с кодами 0Dh и 0Ah в ASCII соответственно.

CRLF-injection — внедрение символов переноса строки, благодаря которой можно эксплуатировать другие уязвимости, в данном случае это расщепление ответа заголоков от веб-сервера, благодаря чему возможно сделать произвольный заголовок, в примере это set-cookie

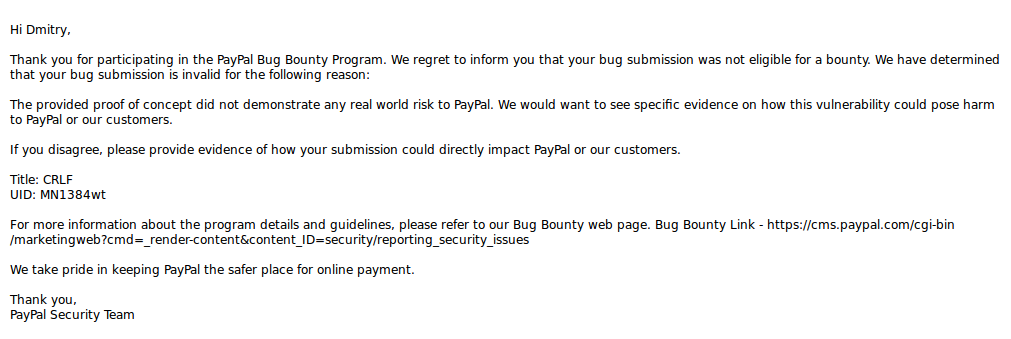

На все баги в основном ответ такой:

Вообще — CRLF хоть и старая, но универсальная уязвимость. Добавил заголовок x-xss-protection: 0 — и отключил защиту от XSS в Crome или IE, с фиксацией сессии — поможет Set-cookie. Типичная реакция PayPal — чувак, ты нас не убедил. И тут начинается лента писем с доказательствами, я даже снял видео по найденным багам (на фоне ковра):

… но им все равно.

Я более подробно расписал в своем блоге, и я верю, что смогу достучаться до руководства PayPal, а суть данного поста — предупредить других багхантеров, что PayPal относится к безопасности несерьёзно, в поддержке сидят некомпетентные сотрудники, так что лучше не тратить своё время.

Если есть ребята на хабре с аналогичной ситуацией — прошу отписать в комментариях (а лучше даже в личку).

Автор: Bo0oM