Обнаруженная уязвимость касается корневой части проверки сертификатов в Windows и делает невозможной проверку легитимности ПО. Это открывает злоумышленникам возможность обхода технологий защиты ОС и части модулей антивирусной защиты. Это многократно повышает риски успешного заражения узлов сети вирусным ПО.

Стало известно о серьезной уязвимости CVE-2020-0601 в интерфейсе CryptoAPI (crypt32.dll) ОС Windows, позволяющей обойти проверку сертификатов в Windows. Эксплуатация уязвимости значительно усложняет задачу по проверке легитимности ПО и делает возможной реализацию атак Man in the Middle на различные системы, использующие CryptoAPI для построения TLS. В результате злоумышленники смогут обходить встроенные технологии защиты ОС, некоторые компоненты различных антивирусов и получать доступ к зашифрованным данным.

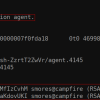

Windows CryptoAPI – интерфейс программирования, обеспечивающий разработчиков стандартным набором функций для работы с криптопровайдерами операционной системы. Уязвимость связана с ECC-криптографией (Eliptic Curve Cryptography – метод криптографии, основанный на эллиптических кривых над конечными полями) и заключается в некорректной проверке ECC-сертификата функциями, предоставляемыми интерфейсом CryptoAPI. В результате злоумышленник может создать действительный X.509 сертификат, который система будет принимать за доверенный. Полученный сертификат может использоваться для подписи любых исполняемых файлов, а также для перехвата и модификации трафика от TLS-соединений.

Любое ПО, которое использует для проверки сертификата API функцию CertGetCertificateChain() из CryptoAPI, может некорректно определить надежность данного сертификата.

Уязвимость получила номер CVE-2020-0601. Согласно информации, предоставленной компанией Microsoft, уязвимости подвержены следующие версии ОС Windows:

• Windows 10 for 32-bit Systems

• Windows 10 for x64-based Systems

• Windows 10 Version 1607 for 32-bit Systems

• Windows 10 Version 1703 for 32-bit/x64-based Systems

• Windows 10 Version 1709 for 32-bit/x64-based Systems

• Windows 10 Version 1709 for ARM64-based Systems

• Windows 10 Version 1803 for 32-bit/x64-based Systems

• Windows 10 Version 1803 for ARM64-based Systems

• Windows 10 Version 1809 for 32-bit/x64-based Systems

• Windows 10 Version 1809 for ARM64-based Systems

• Windows 10 Version 1903 for 32-bit/x64-based Systems

• Windows 10 Version 1903 for ARM64-based Systems

• Windows 10 Version 1909 for 32-bit/x64-based Systems

• Windows 10 Version 1909 for ARM64-based Systems

• Windows Server 2016

• Windows Server 2016 (Server Core installation)

• Windows Server 2019

• Windows Server 2019 (Server Core installation)

• Windows Server, version 1803 (Server Core Installation)

• Windows Server, version 1903 (Server Core installation)

• Windows Server, version 1909 (Server Core installation)

Несмотря на то, что компания Microsoft не выявила случаев эксплуатации данной уязвимости, вероятность таких попыток после публикации отчета высока.

Рекомендуем установить необходимые обновления для уязвимых ОС Windows, начиная с узлов на периметре и далее для всей инфраструктуры, согласно принятым в компании процедурам управления уязвимостями:

portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0601

Автор: JSOC_CERT