Уязвимости в ПО низкого уровня, которое запускается до загрузки операционной системы, бывают не только в «айфонах». На прошлой неделе были закрыты уязвимости в прошивках двух популярных устройств — в игровой и медиаприставке Nvidia Shield TV и в компьютерах семейства Intel NUC. Две уязвимости в Intel NUC (рейтинг CVSS 7.5, подробнее на сайте вендора) обеспечивают повышение привилегий. Обе проблемы — локальные, то есть для их эксплуатации требуется физический доступ к устройству (и права пользователя в системе). Они затрагивают компьютеры Intel восьмого поколения.

В Nvidia Shield две проблемы были обнаружены в загрузчике (бюллетень производителя). В одном случае возможна эксплуатация с выполнением произвольного кода. Вторая уязвимость позволяет подменить загрузочный образ, получив таким образом полный контроль над устройством. Обе уязвимости закрыты в прошивке для Shield версии 8.0.1.

Аппаратные бэкдоры, настоящие и воображаемые

В октябре прошлого года издание Bloomberg Businessweek опубликовало статью, в которой описывался некий имплант на материнских платах SuperMicro, с помощью которого возможно удаленное управление сервером и кража данных. Компании, упомянутые в статье (сама SuperMicro, а также Apple и Amazon), выступили с опровержением как самого факта обнаружения импланта, так и упомянутых в материале событий. Этот материал Bloomberg стал хрестоматийным примером плохого расследования в сфере информационной безопасности: анонимные источники и минимум технических деталей.

То, что этот инцидент, скорее всего, был выдуман, не означает отсутствия теоретической возможности проведения подобных атак. На прошлой неделе журнал Wired рассказал об исследовании специалиста Монты Элкинса (Monta Elkins). Элкинс приобрел файрвол Cisco ASA 5505 (модель была выбрана исключительно из соображений минимальной цены) и припаял к плате устройства микросхему ATtiny85. Стоимость чипа — два доллара, а всего на модификацию было потрачено 200, большая часть — на паяльную станцию. Микросхему удалось установить так, что при первой загрузке после включения устройства его настройки меняются и открывают удаленный доступ.

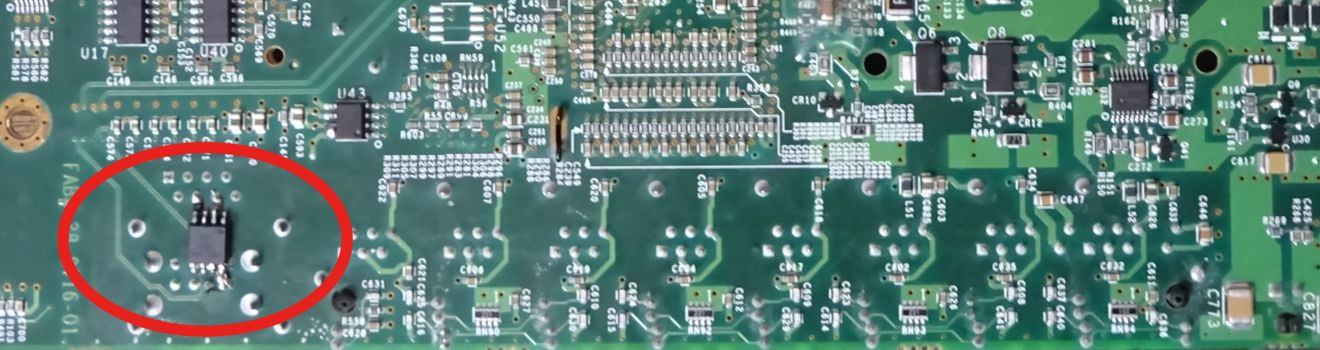

В декабре 2018 года похожий proof of concept показал исследователь Траммелл Хадсон (Trammell Hudson). Подробное описание PoC и развернутый комментарий к статье Bloomberg выложены здесь. Хадсон реализовал сценарий, более приближенный к тому, о котором общими словами рассказывалось в статье: имплант установлен на серверную материнскую плату SuperMicro и общается с контроллером Baseboard Management Controller. На видео ниже показано, как имплант общается с BMC и выполняет произвольный код. Но в данном случае это действительно демонстрация, без каких-либо последствий для потенциального владельца платы, да еще и работающая через раз (или, по свидетельству самого Хадсона, «скорее 1 раз из 80»).

Хадсон приходит к следующим выводам: да, внедрение аппаратного бэкдора на современном серверном оборудовании теоретически возможно. Нет, это никак не подтверждает историю Bloomberg. Оба исследователя признают, что программные атаки предоставляют те же возможности, что и аппаратные бэкдоры, но с гораздо меньшими трудозатратами. Единственное теоретическое преимущество бэкдора — скрытность, и тут Хадсон предлагает в качестве решения максимальную прозрачность разработки: если схемы устройств, список деталей и код контроллеров будут опубликованы, будет сложнее внедрить бэкдор на уровне железа. В любом случае проконтролировать соответствие аппаратного обеспечения обещаниям вендора сейчас так же сложно, как и внедрить нежелательную функциональность.

Давно у нас не было уязвимостей в роутерах. Специалисты компании Fortinet нашли (новость, исследование) серьезную проблему в устройствах D-Link (модели DIR-655, DIR-866L, DIR-652, DHP-1565). Ошибка в коде роутера приводит к выполнению команд через веб-интерфейс без авторизации. Производитель отказался выпускать обновление и закрывать уязвимость: подход D-Link предполагает выпуск патчей только в течение определенного времени после выпуска устройства. Все подверженные модели (DIR-655 выпущен примерно 10 лет назад) считаются устаревшими.

Disclaimer: Мнения, изложенные в этом дайджесте, могут не совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.

Автор: Kaspersky_Lab