Bribr — нeзависимый проект по сбору статистики о взятках в России, поступающей от граждан. Пользователи сами указывают размер взятки, нажимая на кнопку «Я дал взятку» и заполняя форму. По данным главной страницы приложения, с 24.09.2012 пользователи дали взяток на 1 429 550 рублей. Данные действия по даче взятки регулируются 291 статьей УК РФ и наказываются серьезно (до 12 лет лишения свободы). Сервис гарантирует анонимность подачи информации. Но так ли это на самом деле?

После прочтения статьи «Дал взятку — зачекинься» на главной странице сайта Большой Город мне стало интересно, насколько действительно анонимна подача информации. Разработала приложение российская компания GGDynamics, известная приложениями для Перекрестка, Огорода, Timeout и т.д.

Что нужно сделать, чтобы анонимно признаться в даче взятки?

- Установить бесплатное приложение из Appstore

- Нажать кнопку «Я дал взятку» с восклицательным знаком

- Заполнить в форме «Сколько, кому, за что, на карте». На данном экране присутствует надпись, что «вся информация полностью анонимна»

- Нажать кнопку «Отправить».

Эти четыре простых действия могут привести вас в тюрьму.

Что нужно для проверки:

Macbook, приложение прокси Charles для Mac, iPad и iPhone, приложение Bribr

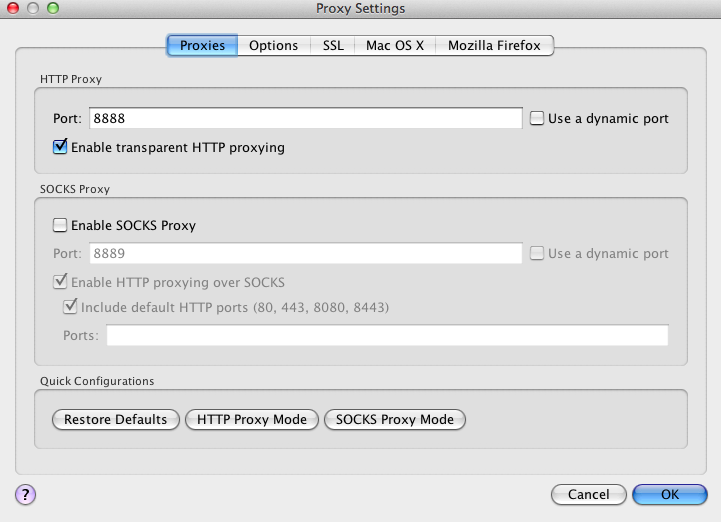

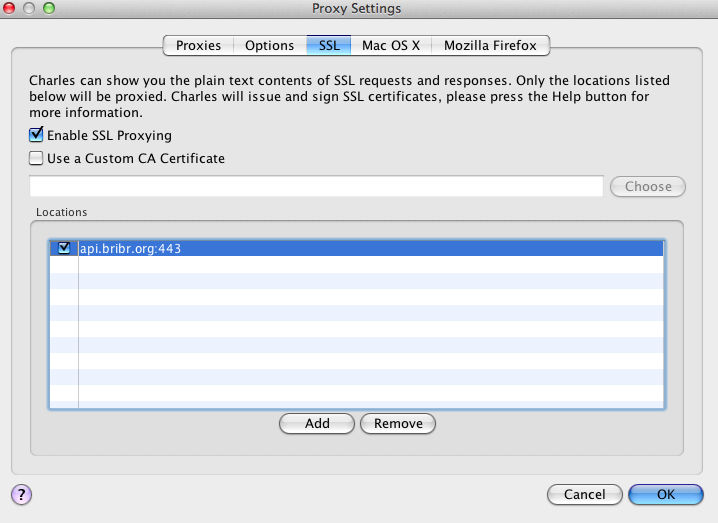

1. В Charles

Proxy->Proxy Settings

Включаем SSL проксирование и указываем адрес сервиса api.bribr.org

Узнаем IP-адрес в терминале и указываем его в настройках прокси в iPad

2. На iPad указываем Proxy

Запускаем приложение Bribr.

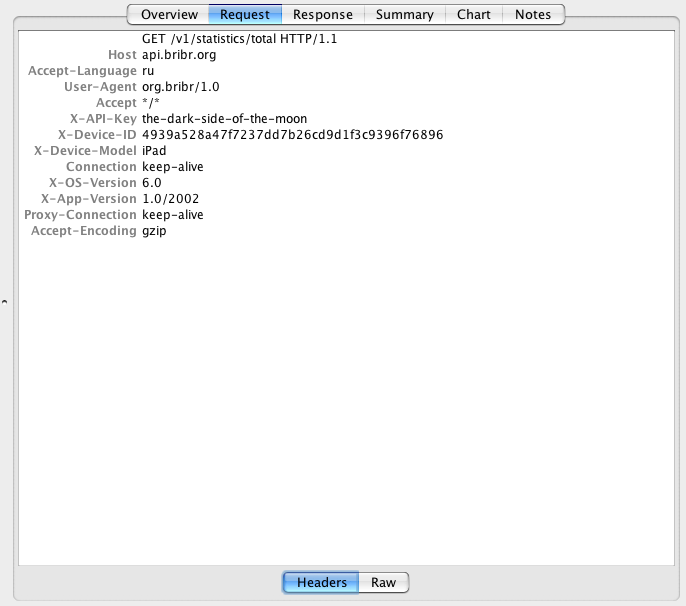

3. В Charles смотрим лог и что мы видим. При запуске приложения и запросе к статистике по количеству взяток на сайте api.bribr.org передается неизвестный идентификатор и модель устройства.

Больше всего интерес представляют следующие параметры запроса:

X-API-Key the-dark-side-of-the-moon

X-Device-ID 4939a528a47f7237dd7b26cd9d1f3c9396f76896

X-Device-Model iPad

Device-ID не соответствует UDID, OpenUDID и ODIN-1 и, вероятно, является закрытым хешем по UDID, судя по 40 числовой последовательности.

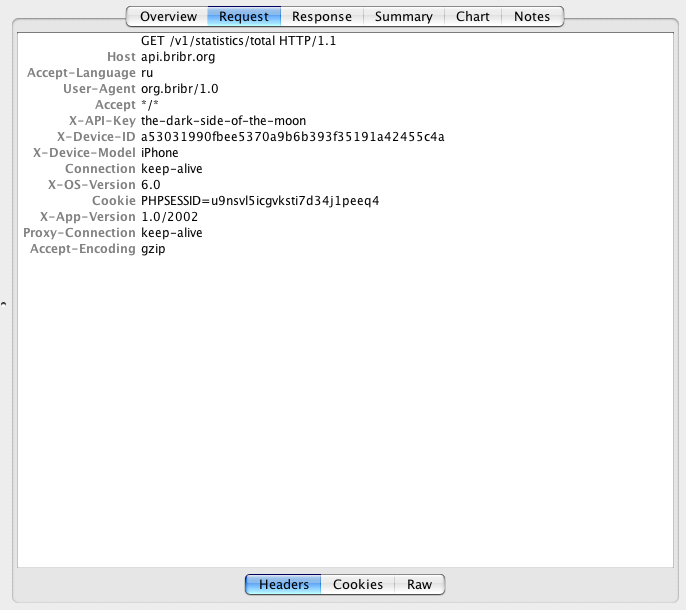

На iPhone ситуация такая же, но Device-ID и Device-Model отличаются.

Приглашаю вас к дальнейшему исследованию этого анонимного API.

Краткий вывод:

Когда ваше устройство попадет в зону интереса правоохранительных органов, то, отправив тестовую взятку с вашего телефона, можно сравнить с тем, что вы отправляли ранее. Вот такая вот анонимность. Анонимности нет.

Автор: igorbarinov