На прошлой неделе в Сан-Франциско прошла очередная, двадцать седьмая по счету бизнес-конференция RSA Conference. До начала 2000-х данное мероприятие можно было охарактеризовать как узкоспециализированную вечеринку криптографов, но постепенно деловой контент почти полностью вытеснил технический. Не всем такой формат мероприятия по информационной безопасности пришелся по душе. Всю неделю в твиттере то и дело проскакивали едкие комментарии технических экспертов, типа «RSA проходит максимально продуктивно, если запереться в гостиничном номере и поработать».

На прошлой неделе в Сан-Франциско прошла очередная, двадцать седьмая по счету бизнес-конференция RSA Conference. До начала 2000-х данное мероприятие можно было охарактеризовать как узкоспециализированную вечеринку криптографов, но постепенно деловой контент почти полностью вытеснил технический. Не всем такой формат мероприятия по информационной безопасности пришелся по душе. Всю неделю в твиттере то и дело проскакивали едкие комментарии технических экспертов, типа «RSA проходит максимально продуктивно, если запереться в гостиничном номере и поработать».

RSA — это и правда тусовка менеджеров, и не важно с чьей стороны — поставщика решений по безопасности или же компании-клиента. О киберзащите там говорят «на высоком уровне», общими словами, подчас туманно и расплывчато. В целом можно понять, почему технарей от формулировок типа «инклюзивность диверсификации при построении новой парадигмы инфобезопасности» так бомбит. Но в попытках поделить около-ИБ-сообщество на «наших» и «ваших» ничего хорошего нет. Во-первых, делителей и так в нашей жизни слишком много. Во-вторых, индустрия информационных технологий (если вспомнить тот же скандал вокруг Фейсбука) столкнулась с проблемами, которые технического решения, к сожалению, не имеют. Попробуем показать на примерах.

Типовая, сферическая в вакууме конференция RSA проходит по следующему шаблону: какой-нибудь свежий технический тренд выбирается главной темой мероприятия, вокруг него строятся ключевые выступления самых важных гостей (читай, платиновых спонсоров). В этом году шаблон порвало: количество и сложность атак растут, но говорить об этом, не предлагая тут же хоть какой-нибудь продукт для защиты, и желательно от всех атак сразу, — не соответствует общепринятым деловым практикам. А решения сразу всех проблем в мировом масштабе что-то нет. В первый же день конференции зазвучали очевидные, но нетрадиционные для бизнеса слова: что серебряных пуль (= универсальных таблеток от киберпреступности) не бывает, что есть огромный разрыв между потребностью рынка в ИБ-специалистах и их наличием. Представитель McAfee и вовсе обозначил довольно жесткую параллель с террористическими атаками 11 сентября: после них безопасность в гражданской авиаиндустрии была повышена не волшебством и не новой прорывной технологией, а множеством небольших улучшений уже существующего процесса — от запрета на пронос жидкостей до усиленных дверей в кабину пилотов.

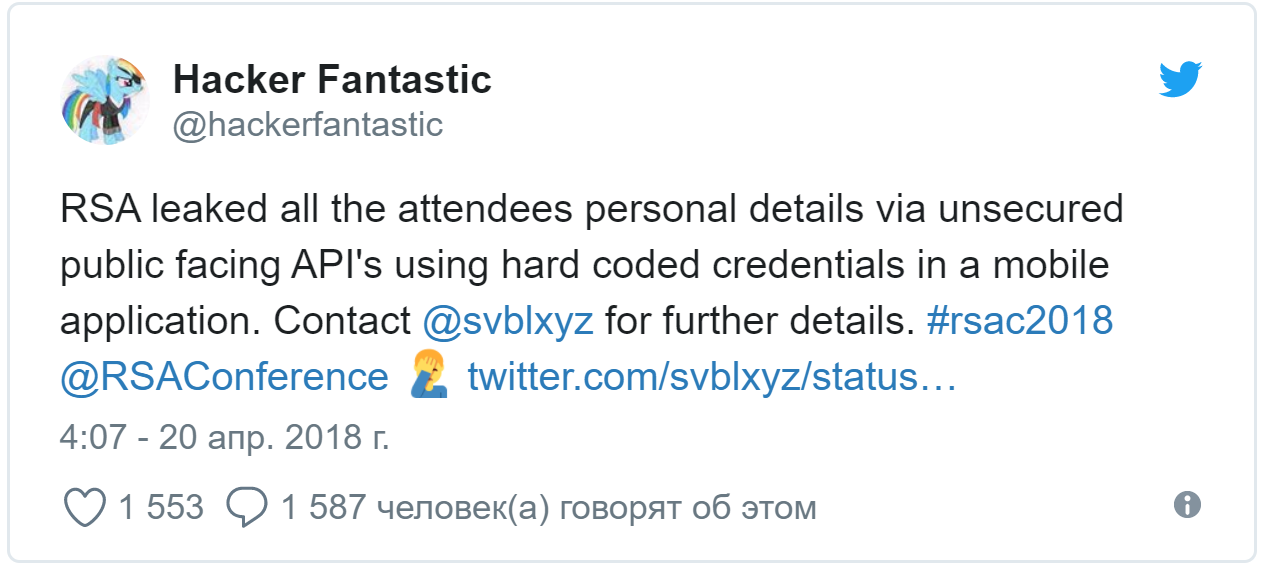

Да ладно? Нет, подход «чтобы что-то получилось, надо много и упорно работать» — он вообще правильный, но услышать его именно на RSA Conference было как-то неожиданно. Еще два года назад практически те же люди бодро жужжали про невероятные преимущества IoT и бездонные провалы в безопасности, к которым уже почти прикручен то ли машин лернинг, то ли блокчейн, то ли некстген, и что совсем скоро все будет хорошо. А тут вот оно как вышло. Предположу, что источник такого ветра перемен — в настроениях корпоративных клиентов, которые устали слушать про очередную страшную АПТ в отсутствие какого-то вменяемого плана противодействия. Пора бы уже поговорить про решения, причем это пожелание относится и к технарям, обычно ищущим только проблемы. Хотя бы и в самой инфраструктуре конференции: на четвертый день RSA Conference кто-то обнаружил базу фирменного мобильного приложения на серверах подрядчика в открытом доступе.

Если быть точным, не все данные пользователей утекли. И не обязательно пользователей. Но кое-что было не так хорошо защищено, как хотелось бы.

И все же технические тренды, хоть и скромно, но были намечены. Это шифрование данных везде, где только возможно, включая те, что лежат без дела и вроде бы никому не сдались. Виной тому методы обработки больших данных и эффективность корреляции, когда грузовик несущественных вводных перерабатывается в реально опасную в случае утечки информацию. Машинное обучение в таком контексте рассматривается уже не как целебный порошок, который всех спасет, но и как инструмент атаки. Это и дальнейшая автоматизация систем наблюдения за событиями в корпоративной сети — не ради красивых графиков (хотя и для них тоже), но просто чтобы освободить время живых специалистов на нечто более полезное.

Желание перестать пугать бизнес угрозами и соблазнять его же очередным радикальным средством от всех киберпроблем разделяли почти все делегаты съезда, выступавшие на открытии конференции. Кроме Microsoft. Ее представитель Брэд Смит не смог удержаться от презентации Azure Sphere — аппаратной платформы для создания IoT-устройств, работающей на базе Linux (!) и завязанной на облачное решение Microsoft Azure. Конечно же, обещана максимально безопасная безопасность: контроль целостности софта, регулярная доставка обновлений и так далее. Аппаратная часть будет открытая, зарабатывать планируется именно на облачной части решения. Новость интересна хотя бы тем, что впервые Microsoft будет самостоятельно компилировать разрабатывать продукт на базе ядра Linux, а как оно на самом деле взлетит — ну посмотрим.

Второй важный анонс Microsoft был о создании альянса Cybersecurity Tech Accord из 34 компаний, включая Cisco, Facebook, HP Enterprise и Trend Micro (новость). Альянс создан с целью уменьшить ущерб от кибервойн для «гражданских лиц и компаний» — его участники обязались не помогать государствам разрабатывать кибероружие и защищать клиентов по всему миру от сложных кибератак. В некотором смысле это инициатива в стиле «Пчелы против курения в общественных местах»: цель достойная, спору нет, но при чем здесь пчелы? Но тут мы возвращаемся к началу опуса: любые попытки объединиться с благой целью — это хорошая новость. КПД таких объединений, может, и небольшой, но в отношениях между людьми и в политике всегда так, в отличие от технологий.

Миллионы мобильных приложений пересылают личные данные пользователей в открытом виде

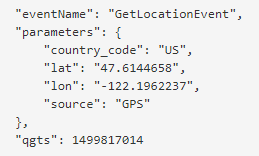

Одна из презентаций «Лаборатории Касперского» на RSA была посвящена безопасности личных данных в мобильных приложениях, точнее даже не в самих аппах, а в рекламных сетях, к которым эти приложения обращаются. Эксперт «Лаборатории» Роман Унучек обнаружил, что множество приложений пересылают в открытом виде, без шифрования, достаточно чувствительные данные, например геолокацию:

При этом со своими серверами аппы общаются по HTTPS. Проблема в том, что интеграция рекламных модулей (для показа баннеров и прочего) часто производится методом copy-paste, причем в некоторых случаях эта «дополнительная» функциональность занимает от 75% до 90% кода приложений. С 2014 года в «Лаборатории» работает гигантский sandbox для мобильных приложений, в котором анализируется сетевая активность 13 миллионов аппов. Из них, как выяснилось, около 4 миллионов общаются с кем-либо по незащищенному протоколу HTTP. Дальнейший анализ наиболее распространенных рекламных модулей выявил интересную картину: некоторые рекламные сети предоставляют возможность обмена информацией по HTTPS, но не все разработчики тратят время на поиск правильного кода. В других сетях и вовсе нет возможности пересылать данные с использованием шифрования. Еще в одной сети обмен данными не был защищен из-за ошибки в коде, которую позже исправили.

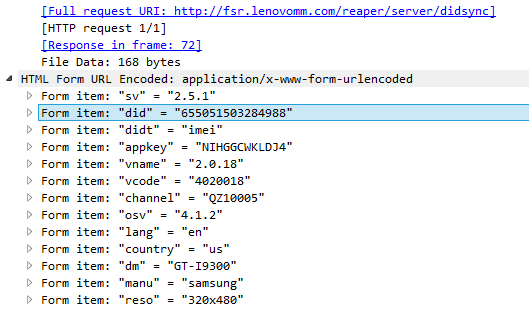

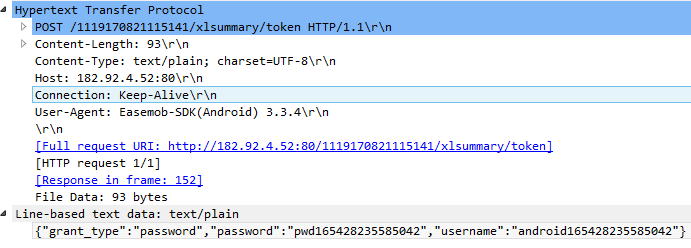

Проблема, впрочем, не только в рекламных сетях. Ряд приложений пересылают по HTTP информацию на собственный бэкенд, включая пароли:

Это исследование — хороший пример, как можно небольшими усилиями повысить безопасность большого количества пользователей. Пользователям же порекомендовать особо нечего, кроме повсеместного использования VPN. Не носить же с собой отдельный телефон без симки и GPS, и только для аппов?

Закончим небольшим оффтопиком. Вчера Arstechnica опубликовала интересный материал о продолжающихся проблемах с производством массового электромобиля Tesla 3. В нем утверждается, что Илон Маск переоценил возможности автоматизации производства и таким образом повторил ошибку классических автопроизводителей, совершенную ими еще в 80-х годах прошлого века. Тогда тоже была произведена попытка автоматизировать вообще все, и тоже потерпела провал. Роботы важны, но без людей обойтись не получится. Пожалуй, то же самое можно сказать и про индустрию инфобезопасности: можно автоматизировать рутину, но какие-то новые идеи требуют человеческого таланта. По крайней мере, на сегодняшний день это так. И если даже на RSA — конференции, склонной преувеличивать возможности технических новинок, такое признают на самом высоком уровне, то это хорошие новости.

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.

Автор: Kaspersky_Lab