Исследователи из Вустерского политехнический института США, Любекского университета Германии и Калифорнийского университета в Сан-Диего выявили две уязвимости в TPM-процессорах. Проблемы под общим названием TPM-FAIL делали возможным для злоумышленников похищать хранящиеся в процессорах криптографические ключи.

Уязвимость CVE-2019-11090 затрагивает технологию Intel Platform Trust (PTT). Данное программное TPM-решение от Intel fTPM применяется в серверах, ПК и ноутбуках. Его используют большинство производителей компьютеров, включая Dell, HP и Lenovo. Также Intel fTPM широко используется в семействе продуктов Intel Internet of Things (IoT) для промышленности, здравоохранения и транспортных средств.

Другая уязвимость CVE-2019-16863 затрагивает чип ST33 TPM производства STMicroelectronics, который применяется на устройствах начиная от сетевого оборудования и заканчивая облачными серверами. Он является одним из немногих процессоров с классификацией CommonCriteria (CC) EAL 4+, то есть поставляется со встроенной защитой против атак по сторонним каналам.

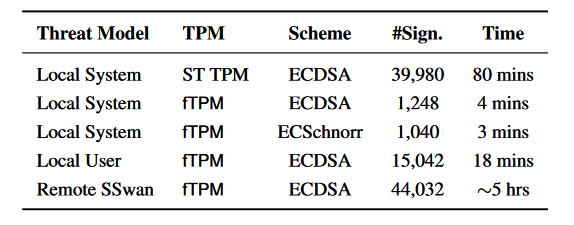

Исследователи организовали атаки под названием «timing leakage». Источник атаки может определить разницу во времени при выполнении TPM повторяющихся операций. Он может «просмотреть» обрабатываемые внутри защищенного процессора данные. Эту технику можно использовать для извлечения 256-битных закрытых ключей в TPM.

Ключи применяют в определенных схемах цифровой подписи на основе алгоритмов эллиптических кривых, таких как ECDSA и ECSchnorr. Они являются общими схемами цифровой подписи, используемыми во многих современных криптографически защищенных операциях — установление TLS-соединений, подписывание цифровых сертификатов, авторизация входов в систему.

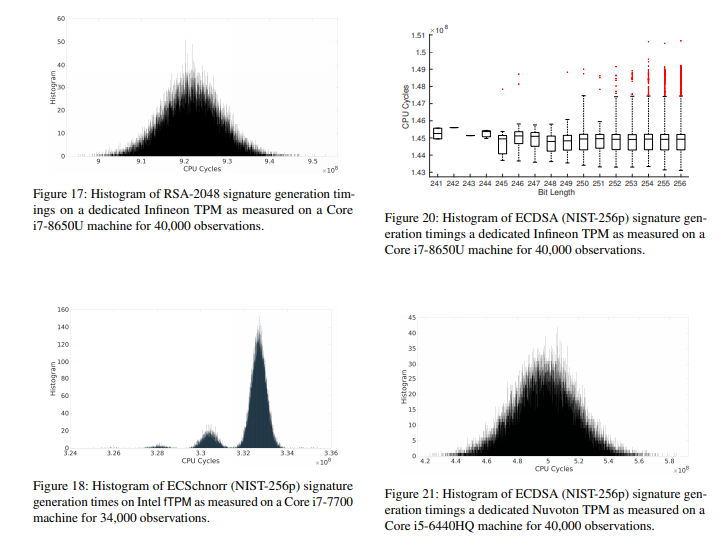

«Локальный злоумышленник может восстановить ключ ECDSA из Intel fTPM за 4-20 минут в зависимости от уровня доступа. Атаки можно также осуществлять удаленно в сетях путем восстановления ключа аутентификации VPN-сервера за 5 часов», — поделились исследователи.

Они выяснили, что такая атака включает в себя инициирование около 45 тысяч handshake-соединений с удаленным VPN-сервером и запись ответов. В ходе наблюдения за временем отклика злоумышленник может восстановить закрытый ключ, который VPN-сервер использует для подписи и проверки процессов авторизации, и получить доступ к защищенной сети VPN.

Однако в исследовании подчеркивается, что эту атаку достаточно сложно реализовать, для этого хакеру потребуются дополнительные технические знания.

Исследователи сообщили Intel о своих выводах 1 февраля, и компания выпустила обновления прошивки для Intel PTT, которые исправляют уязвимость. STMicroelectronics, которую проинформировали 15 мая, подготовила новую версию чипа ST33, в сентябре признанную устойчивой к атакам TPM-FAIL.

Автор: maybe_elf