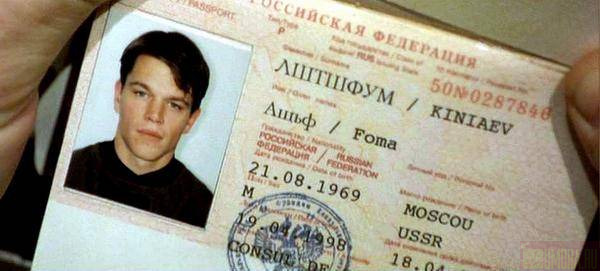

Все мы помним этот прекрастный фильм, и нашего любимого героя ЛШТШФУМ Ащьфа. Фильм вроде назывался «Идентификация борна».

Традиционно, второй раз, опять поною про универ и скажу как там все плохо и печально. Поставили нам преподавателя с курсом "Ідентифікація об'єктів та користовачів". Очень хотелось застрелиться на лекциях, пз и лабах. Да чего греха таить, до сих пор хочется. В общем там порядка 10 пар лекций, которые можно было расказать за 2-3 пары. Но, как известно в Украине всем руководит коррупция и отсутсвие логики.

По этому, я расскажу про все это дело короче и надеюсь, что получится лучше, чем у моего препода.

Еще немножко лирики: Личная идентификация в философии — ответ на вопрос об отношении личности к самой себе.

Ну а по существу…

Идентификация

Идентифика́ция в информационных системах — процедура, в результате выполнения которой для субъекта идентификации выявляется его идентификатор, однозначно идентифицирующий этого субъекта в информационной системе.

Идентифика́тор, ID (англ. data name, identifier — опознаватель) — уникальный признак объекта, позволяющий различать его от других объектов.

На пальцах: это процесс когда вас хотят узнать по признакам которые характерны только вам (идентификатору), например вы можете почесать правой ногой левое ухо (как уникальный навык) или имеете гигантские лиловые щупальца вместо рук (как уникальную вещь которую вы имеете).

Обычно в ИС (Информационных системах) это основано на UID (Unique IDentifier) — уникальном идентификаторе. Так как мы живем в «мире электронов и переключателей, мире красоты бодов», то уникальным идентификатором будет число. Какое нибудь большое число как в налоговом коде. Или буквы перенесенные в числа. Например 0xAABBCCDD, чем не уникальный идентификатор.

И тут в ИС стоит вопрос о повторении такого UID, и они как понятно из названия запрещены. По этому логин втентаклике у всех разный, и доменная почта тоже. Дабы не выдавать себя за кого либо другого Федора Сумкина, например. Имя Фамилия Отчество не может быть UID, т.к. в большинстве случаев не являеться уникальным, а системы делаются для простых, как угол дома, народных целей. Например чтобы налоги собирать.

Класификация видов идентификаторов тесно связана с классификацией средств аутентификации но о ней далее.

В ИС процесс первичного получения UID, его внесения в БД (Базу данных) и его подтверждения, если нужно, называется регистрацией.

Аутентификация

Маленькое мое определение:

Аутентификация — это процесс подтверждения принадлежности обьекту его идентификатора.

Определение с вики, но по моему достаточно замудрено:

Аутентифика́ция, сверка (англ. Authentication) — процедура проверки подлинности, например: проверка подлинности пользователя путём сравнения введённого им пароля с паролем в базе данных пользователей; подтверждение подлинности электронного письма путём проверки цифровой подписи письма по ключу проверки подписи отправителя; проверка контрольной суммы файла на соответствие сумме, заявленной автором этого файла.

Так вот, если мы хотим подтвердить принадлежность идентификатора как мы можем это сделать?

Средства аутентификации разделяются на:

1)основаные на чём-то, что известно обьекту/пользователю — обычно это пароль.

Пароль (фр. parole — слово) — это секретное слово или набор символов, предназначенный для подтверждения личности или полномочий. Пароли бывают разные: черные, белые, красные. Но тягомотину про брутфорсостойкие пароли я разводить здесь не буду. Вы же не детки, которые первый раз в этих наших интернетах.

Еще иногда используют ништяки как «Имя вашей собачки, котеички, мамы, папы, жены, дочки», но с этим можно долго спорить. Да и кличек собачек меньше чем например комбинаций символов пароля, и по этому обычно все выбирают скользкий путь отгадывания имен ваших собачек.

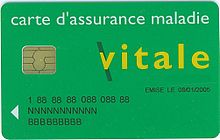

2)основанные на том, что есть у пользователя

Обычно это смарт карты, парольные флешки, а еще что очень даже неплохо — обычные ключи. Так же номера наших телефончиков с смс-ками втентаклика.

Эти штуки родили новую идею в аутенификации — многофакторную аутентификацию. Как говорит вики:

В последнее время всё чаще применяется, так называемая, расширенная или многофакторная аутентификация. Она построена на совместном использовании нескольких факторов аутентификации. Это значительно повышает защищённость системы.

В качестве примера можно привести использование SIM-карт в мобильных телефонах. Субъект вставляет аппаратно свою карту (устройство аутентификации) в телефон и при включении вводит свой PIN-код (пароль).

Но смарт-карты, *обоже люблю их*, нашли очень широкое распостранение (как однофакторная аутентификация) при входе в офисные помещения или здания. *Это сладкое чувсво, когда ты прикладываешь к турникету смарт-карту, он пищит, и когда загорается зеленый — ты проходишь*

3)основанные на том, чем является обьект/пользователь

Ну последнее время все популярнее стали системы биометрической аутентификации. Это именно те системы основанные на том, чем является обьект/пользователь.

Биометрические системы аутентификации — системы аутентификации, использующие для удостоверения личности людей их биометрические данные.

Биометрическая аутентификация — процесс доказательства и проверки подлинности заявленного пользователем имени, через предъявление пользователем своего биометрического образа и путем преобразования этого образа в соответствии с заранее определенным протоколом аутентификации.

Т.к. неаккуратные пользователи все чаще проебывают теряют свои флешки, карты или забывают пароли длиннее четырех символов прияходят системы, основанные на тем, что не потеряешь пока не отрубят. В общем это интересная область, но очень скользкая из-за закрытости алгоритмов и непостоянтсва состояний человеческого тела.

Выводы

Кто еще не догадался для чего городят такой огород, сейчас все поймет.

Дело в том, что все это сделано для защиты от несанкционированного доступа (НСД, это как ЛСД только НСД).

Несанкционированный доступ — доступ к информации в нарушение должностных полномочий сотрудника, доступ к закрытой для публичного доступа информации со стороны лиц, не имеющих разрешения на доступ к этой информации.

Например, никто не хочет чтобы в его картинках с лолями рыскали всякие там людишки из комитета по защите детей.

В финале: вот такой вот алгоритм работы собсносистемы для защиты от НСД на логическом уровне:

1) Ввод UID (Идентификация)

2) Если UID правильный то 4, если нет то 3.

3) Не привышает ли количество попыток ввода допустимое число, если да то 1, если нет то СИГНАЛИЗАЦИЯ ОБ НСД

4) Установка подлиности (Аутентификация), если да то 5, если нет то 3.

5) Уведомление об успешном входе.

С вами была была вечерняя программа «Информационная безопастность на ночь» или «Посиделки от безработного студента».

Автор: Kojiba

Интересный формат подачи. Нра.