Эксплойты представляют из себя особый вид вредоносного ПО, которое используется злоумышленниками для установки различных троянских программ или бэкдоров на компьютер пользователя. Такая операция установки с использованием эксплойтов осуществляется незаметно для пользователя, что дает злоумышленникам неоспоримые преимущества. Эксплойт пытается использовать уязвимость в том или ином компоненте ОС для проведения подобной операции.

Для пользователя наиболее опасным сценарием является использование злоумышленниками эксплойта, который позволяет удаленно установить код в ОС. В таком случае человеку достаточно посетить скомпрометированный веб-ресурс для заражения вредоносным кодом (drive-by). Если на вашем компьютере установлена уязвимая версия ПО: браузера или плагинов к нему, то вероятность того, что вы сможете заразиться вредоносным кодом очень высока.

Обновлять ОС, а также установленное ПО является хорошей практикой поскольку производители регулярно закрывают вновь появляющиеся в нем уязвимости. К числу компонентов, через которые пользователь подвергается особому риску, можно отнести следующие:

- Браузеры (MS Internet Explorer, Google Chrome, Apple Safari OS X, Mozilla Firefox и др.).

- Плагины для браузеров (Adobe Flash Player, Oracle Java, MS Silverlight).

В случае особых таргетированных атак или атак типа «watering hole», злоумышленники могут использовать 0day уязвимости в ПО и ОС. Подобное название носят уязвимости, которые на момент использования их злоумышленниками еще не были закрыты вендором.

Антивирусные продукты умеют обнаруживать эксплойты по сигнатурам. Таким образом он позволяет защитить пользователя от вредоносного контента на лету, заблокировав соответствующую веб-страницу с вредоносным содержимым.

Современные выпуски Microsoft Windows: Windows 7, 8 и 8.1 имеют встроенные механизмы, которые позволяют защитить пользователя от деструктивных действий эксплойтов. К таким возможностям относятся:

- Механизмы DEP & ASLR, которые значительно затрудняют возможность эксплуатирования той или иной уязвимости в ПО и ОС за счет наложения ограничений на использование памяти не подлежащей исполнению и размещение программ в памяти по произвольным адресам. DEP & ASLR на Windows 7+ используются на максимально возможном уровне.

- User Account Control, UAC, который был доработан начиная с Windows 7 и требует подтверждение от пользователя на запуск программ, которым необходимо изменение системных настроек и создание файлов в системных каталогах.

- Фильтр SmartScreen для ОС (начиная с Windows 8 для ОС), который помогает предотвратить загрузку вредоносного ПО пользователем из интернета на основе его репутационной информации Microsoft.

- Специальный «расширенный защищенный режим» (Enhanced Protected Mode) для браузера Internet Explorer (начиная с IE 10). На Windows 8 позволяет запускать вкладки браузера в контексте изолированных процессов, которые ограничены в выполнении определенных действий. Для Windows 7 x64 позволяет запускать вкладки браузера как отдельные 64-битные процессы.

PDF-файлы

Файлы, предназначенные для открытия в программах Adobe Reader, Acrobat имеют формат PDF и являются достаточно опасными, особенно, если получены из неблагонадежных источников. Adobe расширили PDF до маскимально возможного уровня, позволяя встраивать туда всевозможное содержимое. Одним из основных преимуществ использования документов в формата PDF является кроссплатформенность при условии доступности ридера (Adobe Reader) для необходимой вам платформы.

Во многих случаях злоумышленники используют именно вредоносные PDF-файлы для доставки вредоносных программ пользователю. В случае если используемая версия Adobe Reader является уязвимой, существует высокая вероятность заражения компьютера.

В виду высоких рисков использования PDF-документов из небезопасных источников, а также учитывая нерасторопность пользователей в вопросах безопасности, современные версии Adobe Reader имеют специальный «Защищенный режим» просмотра документов или «sandboxing» (Защита в изолированной программной среде). При использовании такого режима, коду из PDF файла полностью запрещается выполнение определенных потенциально опасных функций.

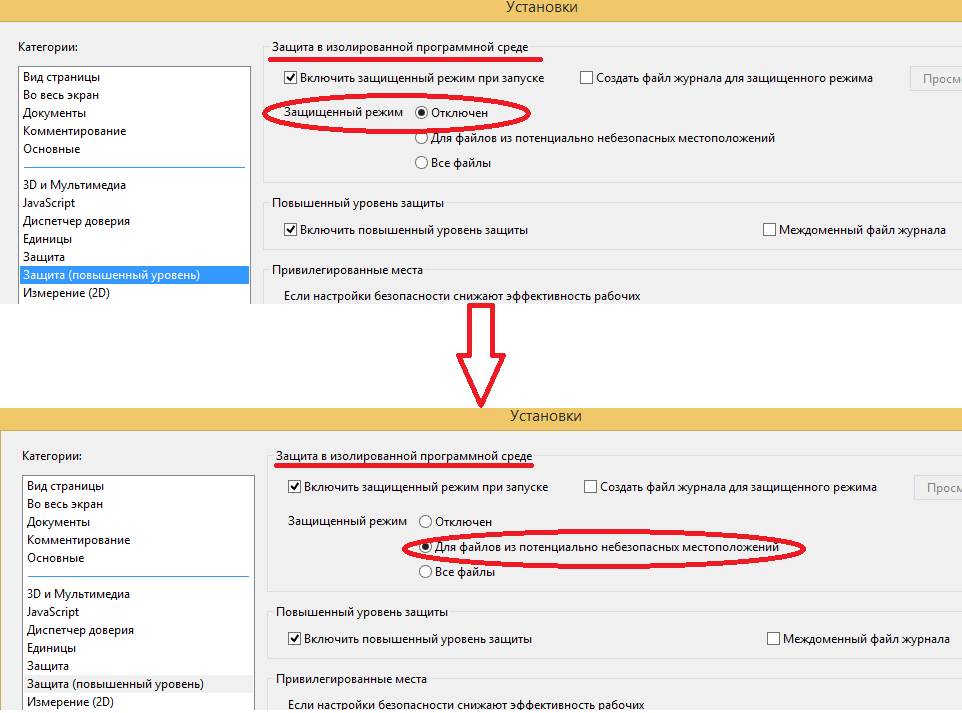

Рис. Настройки режима «sandbox» в Adobe Reader.

По умолчанию защищенный режим находится в отлюченном состоянии. Несмотря на активную галочку «Включить защищенный режим при запуске», он выключен поскольку опция использования этого режима находится в состоянии «Отключен». Соответственно после установки программы крайне рекомендуется перенести эту настройку в режим «Для файлов из потенциально небезопасных источников» или «Все файлы».

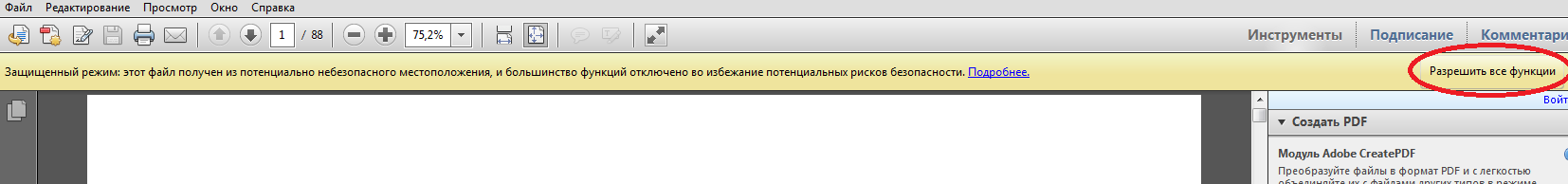

Обратите внимание, что при включении защищенного режима, Adobe Reader отключает ряд функций, которые могут быть использованы в PDF-файлах. Поэтому при открытии файла вы можете получить следующее уведомление.

Рис. Всплывающая подсказка, указывающая на активный защищенный режим просмотра.

В случае если вы уверенны в происхождении этого файл, вы можете активировать все его функции нажав соответствующую кнопку.

Adobe Flash Player

Злоумышленники очень любят Adobe Flash Player. Поскольку его плагины для проигрывания содержимого используются во всех браузерах, поиск уязвимостей в нем и последующеее их использование во вредоносных целях является крайне приоритетной задачей у злоумышленников.

Как и другое ПО от Adobe, Flash Player регулярно обновляется в рамках выпускаемых компанией серий обновлений (Adobe Security Bulletins). Большинство из этих уязвимостей имеют тип Remote Code Execution, это говорит о том, что злоумышленники могут использовать ту или иную уязвимость для удаленного исполнения кода.

Производители веб-браузеров как и Adobe не сидят на месте и встраивают специальные механизмы защиты от эксплойтов, которые используют плагины Flash Player. Такие браузеры как MS Internet Explorer (v10 на Windows 8), Google Chrome и Safari OS X (новейшей версии) запускают проигрыватель Flash Player в контексте sandbox-процесса (т. е. песочницы), ограничивая доступ этому процессу ко многим системным ресурсам, местам в файловой системе и работе с сетью.

Очень важной функцией является своевременное обновление плагина Flash Player для браузера. Такие браузеры как Google Chrome и Internet Explorer 10 автоматически обновляются с выходом новой версии Flash Player, таким образом проигрыватель для них будет обновлен автоматически.

Для проверки вашей версии Adobe Flash Player воспользуйтесь офиц. источником Adobe здесь.

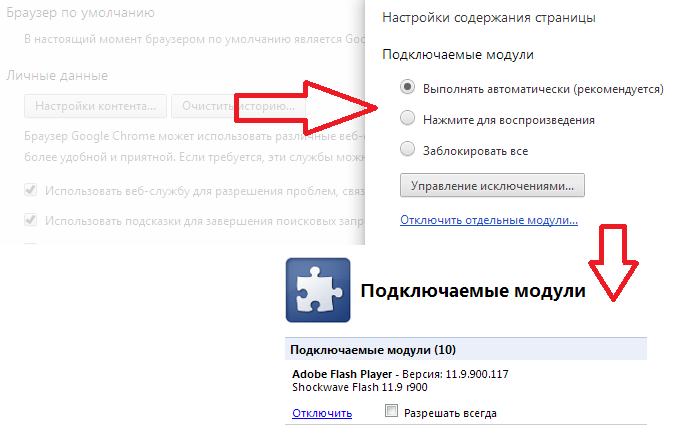

Кроме этого, браузеры поддерживают возможность полного отключения плагина Flash Player, для запрещения браузеру проигрывать подобное содержимое. Мы уже писали развернутую статью о проблемах использования плагина Java в браузерах здесь. Отключение плагина Flash Player производится аналогичным образом.

Для Google Chrome.

«Настройки»->«Показать дополнительные настройки»->«Настройки контента»-> «Отключить отдельные модули».

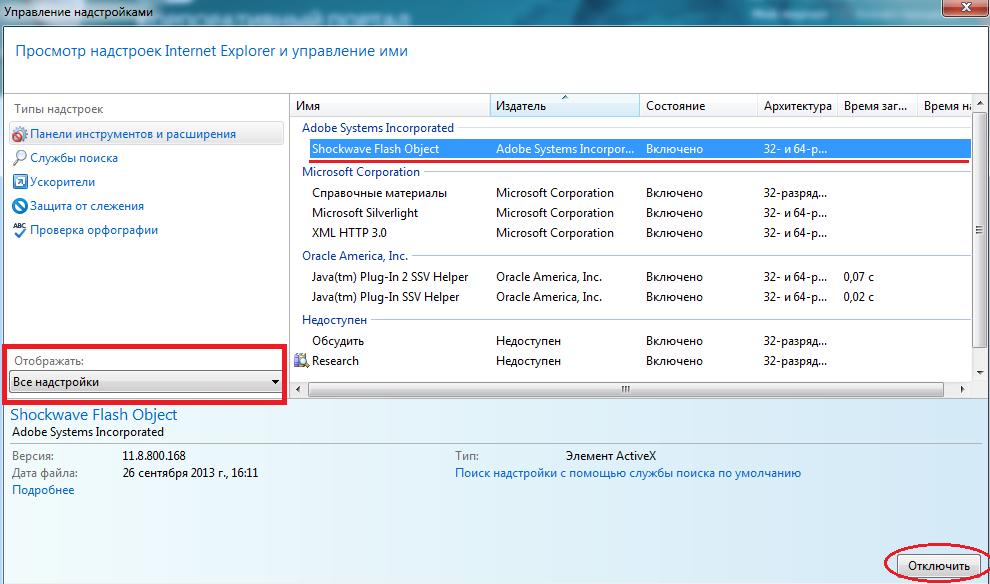

Для Internet Explorer.

«Сервис»->«Настроить надстройки».

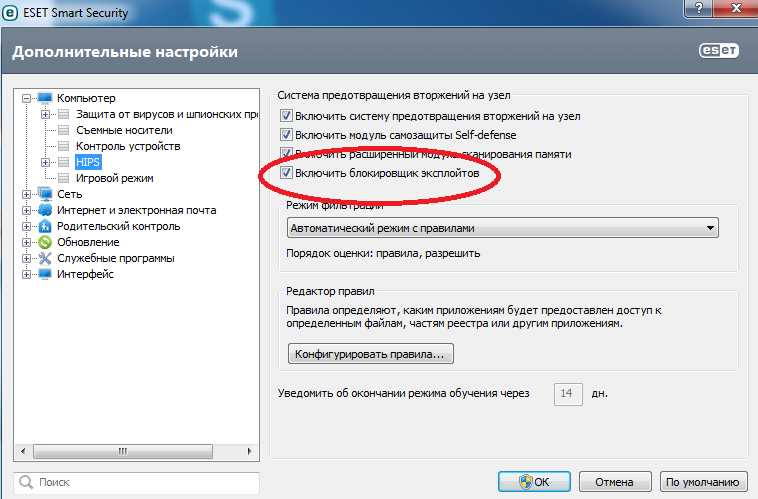

ESET Exploit Blocker

Является надстройкой над проактивной защитой в новейших версиях антивирусных продуктов седьмого поколения ESET Smart Security и ESET NOD32 Antivirus. В отличие от обычного статического обнаружения по сигнатурам, модуль Exploit Blocker анализирует поведение приложения на предмет совершения им подозрительных действий и приемов, которыми пользуются эксплойты. После обнаружения подобных действий, они подвергаются анализу и вредоносный процесс немедленно блокируется. Некоторые подобные действия подвергаются дополнитульному анализу в нашем облаке, что предоставляет дополнительные возможности по защите пользователей от таргетированных атак и атак с применением 0day эксплойтов.

MS Internet Explorer и Google Chrome

Мы уже писали в начале нашего материала, что наиболее предпочтительным методом атаки на пользователей для злоумышленников является удаленное исполнение кода через браузер (drive-by download). Так или иначе, вне зависимости от установленных плагинов сам браузер может содержать и, потенциально, содержит определенное количество уязвимостей. Если уязвимость уже исследована разработчиками и для нее выпущено обновление, пользователь может установить обновление и не беспокоиться, что злоумышленники скомпрометируют его ОС. С другой стороны, если злоумышленники используют еще неизвестную уязвимость, т. е. ту, которая не была закрыта (0day), ситуация для пользователя осложняется.

Многие современные веб-браузеры и ОС имеют в своем составе технологию изоляции процесса приложения, не допуская таким образом выполнения каких-либо действий, которые браузеру выполнять не положено. В общем случае такая техника называется sandboxing и позволяет накладывать ограничения на действия, выполняемые процессом. Одним из примеров такой изоляции является тот факт, что современные браузеры (напр. Internet Explorer и Chrome) исполняют свои вкладки как отдельные процессы в ОС, позволяя таким образом задавать разрешение на выполнение тех или иных действий конкретной вкладке, а также обеспечивая стабильность работы самого браузера. В случае, если одна из вкладок зависнет, пользователь может завершить ее не завершая другие.

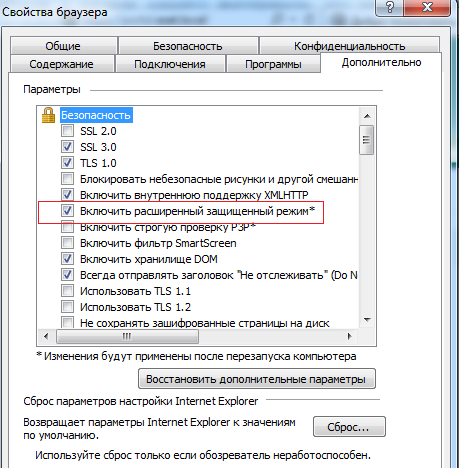

В современных версиях браузера MS Internet Explorer (IE10 & 11) имеется специальная технология sandboxing, которая называется «Enhanced Protected Mode» (Расширенный Защищенный Режим). Этот режим позволяет ограничивать действия процесса вкладки или плагина и таким образом затруднять возможности эксплуатации браузера для злоумышленников.

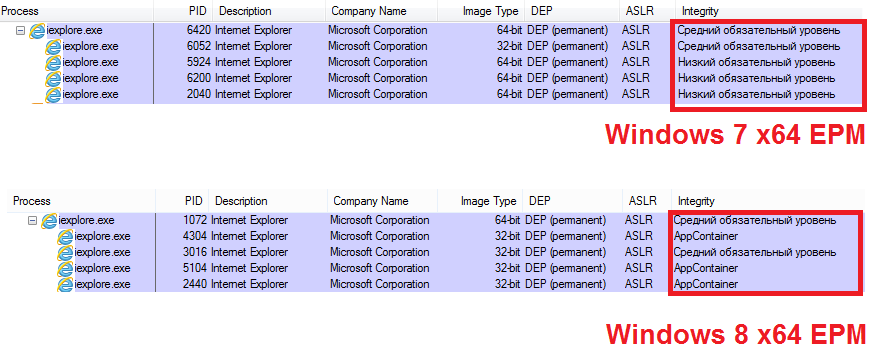

Рис. Режим sandboxing для Internet Explorer, который стал доступен начиная с 10-й версии.

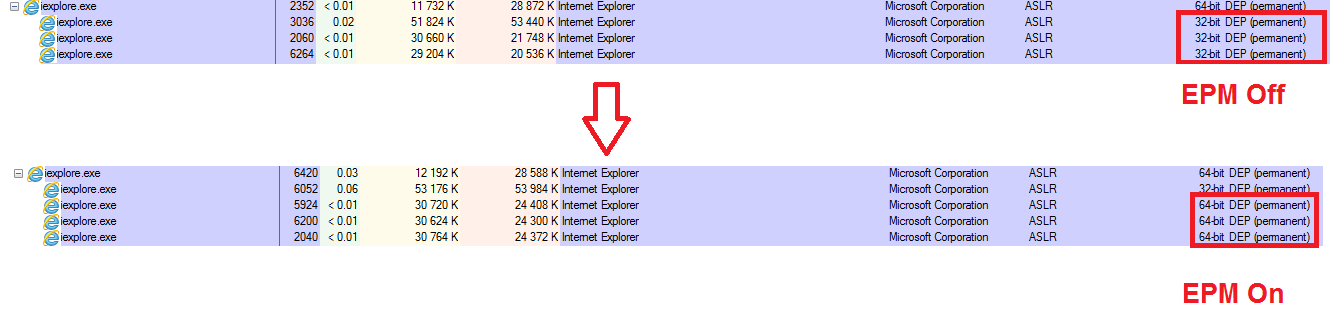

Enhanced Protected Mode (EPM) был доработан для Windows 8. Если вы используете EPM в Windows 7 x64, то эта возможность обеспечивает запуск вкладок браузера как 64-битных процессов (по умолчанию IE запускает свои вкладки как 32-битные процессы). Заметьте, что по умолчанию EPM выключен.

Рис. Демонстрация работы EPM на Windows 7 x64 [с использованием MS Process Explorer]. С включенной опцией, процессы вкладок браузера запускаются как 64-битные, что затрудняет их возможность эксплуатации для установки вредоносного кода.

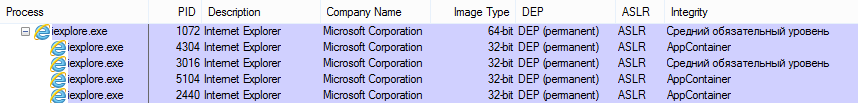

Начиная с Windows 8, Microsoft ввели поддержку изоляции действий процесса (sandboxing) на уровне ОС. Технология получила название «AppContainer» и позволяет максимально возможно использовать преимущества такого режима для EPM. Процессы вкладок Internet Explorer с активной функцией EPM работают в режиме AppContainer. Кроме этого, в Windows 8 режим EPM включен по умолчанию.

Рис. Демонстрация работы EPM на Windows 8, для вкладок включен AppContainer (aka sandboxing).

Рис. Различия в работе EPM на Windows 7 & 8.

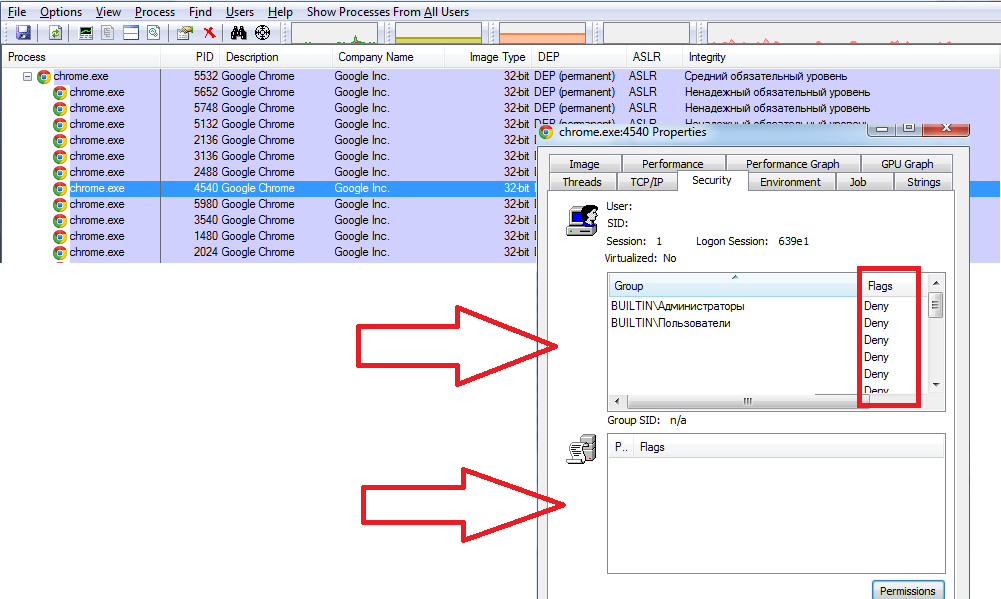

Google Chrome как и IE также имеет специальные возможности по предотвращению атак типа drive-by download. Но в отличие от него, режим sandboxing для Chrome работает постоянно и не требует дополнительных действий по его включению со стороны пользователя.

Режим sandboxing для Chrome означает, что процессы вкладок запускаются с пониженными привилегиями, что не позволяет им выполнять различные системные действия.

Рис. Режим sandboxing как он реализован в Google Chrome. Почти все идентификаторы безопасности пользователей групп SID в маркере доступа имеют статус Deny, что запрещает процессу выполнять важные системные функции, разрешенные этим группам.

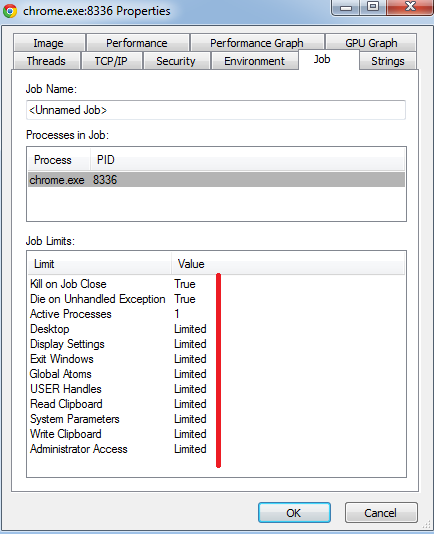

Рис. Chrome использует специальный объект задания, в который включаются все процессы браузера. Объект позволяет ограничивать действия приложения по отношению к ресурсам ОС, препятствуя эксплуатирование браузера злоумышленниками.

Кроме этого режима, Google Chrome имеет возможности по блокированию вредоносных URL-адресов или сайтов, которые были занесены в черный список Google как распространяющие вредоносное ПО (Google Safe Browsing). Такая возможность похожа на базу URL в Internet Explorer SmartScreen.

Рис. Google Safe Browsing в Google Chrome в действии.

Java

По отношению к браузеру и ОС представляет из себя виртуальную машину (или среду JRE) для исполнения приложений Java. Платформенная независимость таких приложений делает Java очень популярной в использовании, на сегодняшний день ее используют на более чем трех млрд. устройств.

Как и прочие плагины к браузеру, плагин Java является достаточно привлекательным к использованию для злоумышленников, а учитывая предыдущий опыт использования ими уязвимостей можно сказать, что Java представляет из себя наиболее опасный компонент из всех других плагинов браузера.

В нашем ранее опубликованном материале о проблемах использования Java на вашей системе мы писали каким образом можно отключить этот плагин для различных браузеров в случае, если вы не пользуетесь приложениями Java и не хотите подвергать себя опасности.

Когда вы используете Java на Windows, то настройки безопасности этой программы можно регулировать с использованием апплета на панели управления. Кроме этого, новейшие ее версии позволяют настраивать параметры безопасности более детально, что позволяет запускать только доверенные приложения.

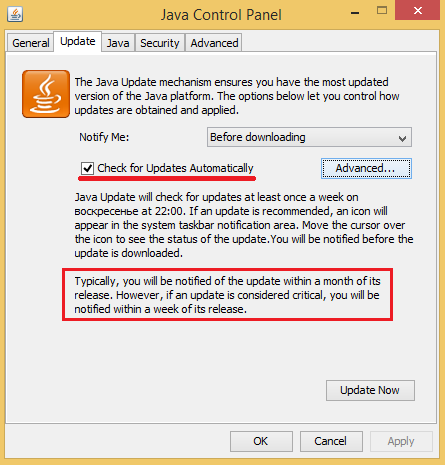

Рис. Настройки обновлений для Java. Проверка обновлений включена по умолчанию, пользователь уведомляется перед операцией их загрузки.

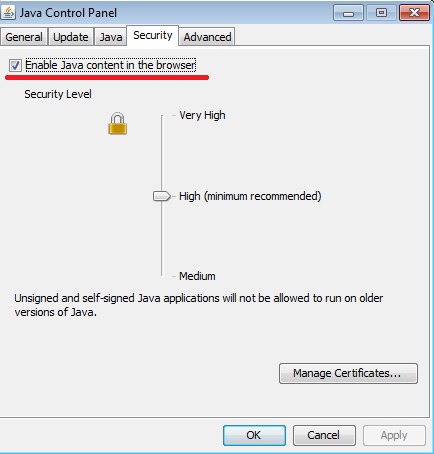

Для полного отключения Java во всех используемых в системе браузерах следует снять настройку «Enable Java content in the browser» в апплете Java.

Рис. Снятие галочки «Enable Java content in browser» полностью отключает возможность использования плагинов в установленных браузерах.

EMET

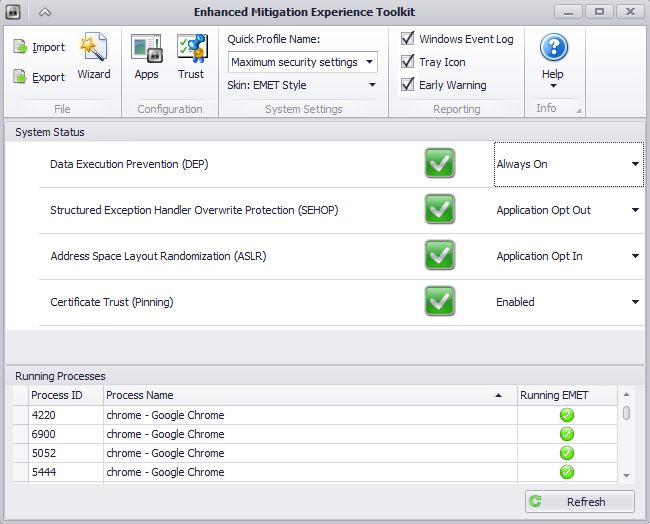

Компания Microsoft выпускает бесплатный инструмент для пользователей, который поможет защитить ОС от методов атак, применяемых в эксплойтах.

Рис. Интерфейс EMET.

Инструмент Enhanced Mitigation Experience Toolkit (EMET) использует превентивные методы по блокированию различных действий эксплойтов для защиты приложений от атак. Несмотря на то, что современные Windows 7 и Windows 8 имеют встроенные, включенные по-умолчанию, возможности DEP и ASLR, направленные на смягчение (mitigation) последствий эксплуатирования, EMET позволяет ввести новые возможности блокирования действий эксплойтов, а также включить DEP или ASLR принудительно для нужных процессов (усилить защиту системы на более старых версиях ОС).

EMET настраивается отдельно для каждого приложения, т. е. чтобы защитить приложение через этот инструмент вам нужно задать его в соответствующем списке. Кроме этого имеется список приложений, для которых EMET включен по умолчанию, например, браузер Internet Explorer, Java, программы пакеты Microsoft Office.

Более подробную информацию об использовании EMET и обзор его возможностей см. на нашем корпоративном блоге.

ОС

Некоторые компоненты Windows, которым мы не уделяли особого внимание выше, также могут использоваться злоумышленниками для удаленного исполнения кода или повышения привилегий.

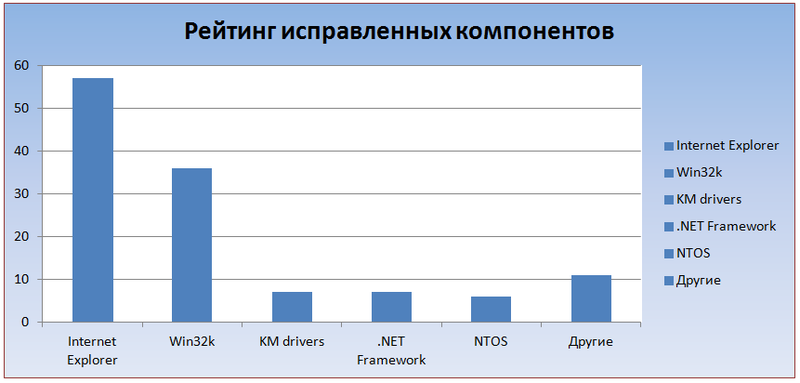

Рис. Статистика исправлений различных компонентов Windows в рамках месячных обновлений patch tuesday. Рейтинг показывает компоненты, которые обновлялись чаще остальных за первое полугодие 2013 года.

На приведенном выше рейтинге видно, что для браузера Internet Explorer закрывалось наибольшее количество уязвимостей, в рамках двенадцати обновлений было закрыто более пятидесяти уязвимостей, причем шесть из них имели статус is-being-exploited-in-the-wild на момент закрытия, т. е. находились в активной эксплуатации злоумышленниками.

Вторым наиболее исправляемым компонентом является известный драйвер подсистемы windows – win32k.sys, который обеспечивает работу графической системы ОС в режиме ядра. Уязвимости в этом компоненте используются злоумышленниками для повышения привилеги в системе, напр. обхода ограничений, накладываемых UAC.

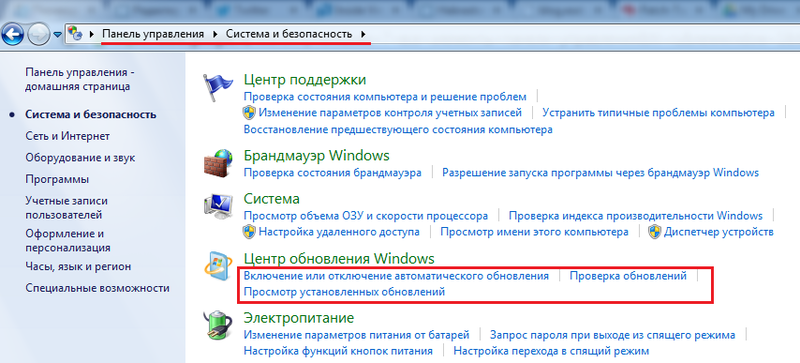

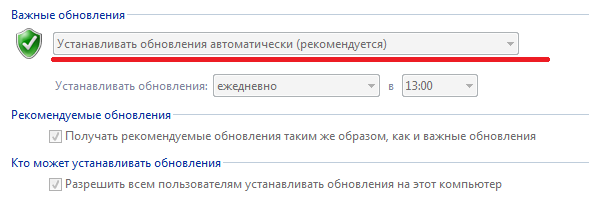

Обратите внимание, что по умолчанию в Windows 7 & 8 имеется возможность автоматической доставки обновлений пользователю. Проверить обновления можно также через панель управления.

[1] The Security Architecture of the Chromium Browser link

[2] Understanding IE Enhanced Protected Mode link

Автор: esetnod32