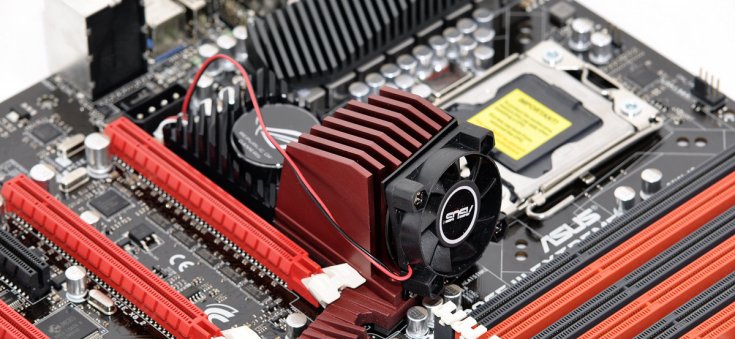

Администратор одной датской компании, получивший задачу обеспечить гостей компании временными Wi-Fi паролями, не стал опускаться до таких банальностей, как распечатку списка паролей на бумаге или обеспечение секретаря в приёмной доступом к паролям. Вместо этого он построил автоматическую систему выдачи временных паролей при помощи Raspberry PI, платы Makey Makey GO и банана.

Для получения пароля посетителю необходимо обратиться к специальному стенду. На нём закреплена Raspberry PI с подключённым к ней экраном. Работающая на «малинке» программа выдаёт временные Wi-Fi пароли, действительные в течение 8 часов. Но выдача паролей происходит не по нажатию кнопки – вместо кнопки на стенде укреплён банан.

Читать полностью »