Согласно действующим нормам американского законодательства, подчиняющиеся ему компании должны регулярно упоминать в формах 8-K, 10-Q и 10-K об основных факторах риска, которые угрожают бизнесу или могут обернуться для акционеров серьёзными убытками. Как правило, инвесторы или акционеры постоянно подают в суд претензии к руководству компаний, и находящиеся в рассмотрении иски тоже упоминаются в разделе факторов риска.

В прошлом году AMD пришлось столкнуться с групповым иском от акционеров компании, которые утверждали, что руководство намеренно преуменьшало степень опасности уязвимости типа Spectre второго варианта, используя эту информацию для искусственного повышения курса акций AMD в период, когда началось активное обсуждение подверженности процессоров Intel уязвимостям Meltdown и Spectre. Истцы утверждали, что AMD слишком долго скрывала от общественности данные об этих уязвимостях, хотя специалисты Google Project Zero уведомили компанию об их наличии ещё в середине 2017 года. Прямых упоминаний об уязвимостях в формах 8-K, 10-Q и 10-K до конца года AMD не делала, а заговорить решилась только 3 января 2018 года, когда факт существования уязвимостей стал достоянием гласности по инициативе одного британского таблоида.

Источник изображения: AMD

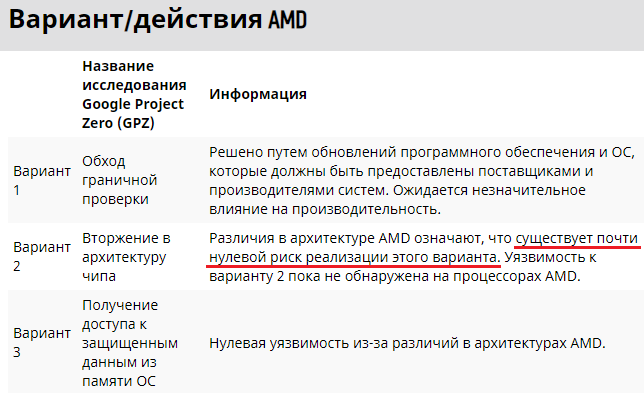

Истцы утверждали, что в заявлениях от третьего января и последующих в ближайшие дни интервью представители AMD пытались уменьшить значимость уязвимости Spectre второго варианта, называя возможность её практической реализации злоумышленником «близкой к нулевой». Данную формулировку и сейчас можно найти в специальном разделе сайта AMD. Далее по тексту заявления компания утверждает, что «уязвимость к варианту 2 пока не обнаружена в процессорах AMD».

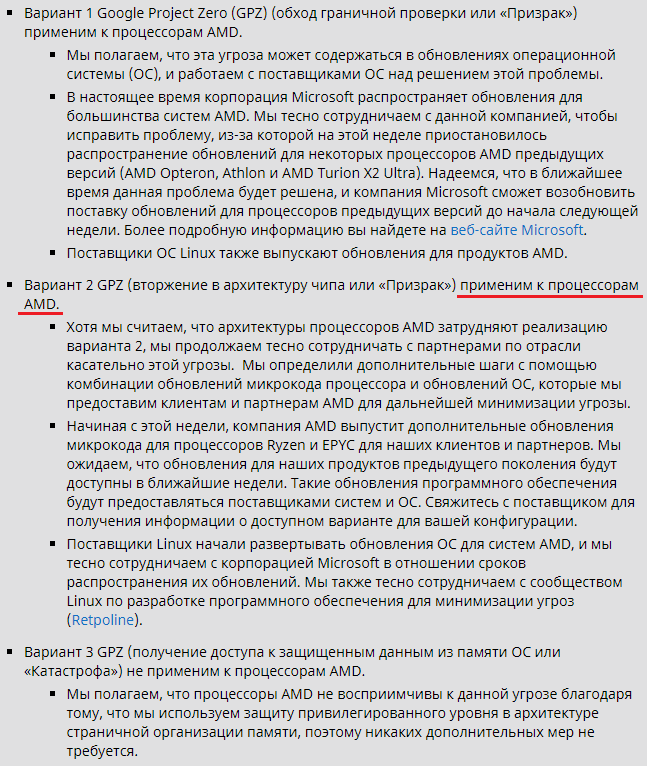

Одиннадцатого января 2018 года выходит расширенный пресс-релиз, в котором AMD уже говорит о необходимости принятия мер к защите от уязвимости Spectre второго варианта. Разработчик процессоров не скрывает, что данный вид уязвимости применим к ним, для дальнейшей минимизации угрозы начинают распространяться обновления операционных систем и микрокода.

Источник изображения: AMD

Истцы утверждают, что руководство AMD могло использовать эти восемь дней «форы» между двумя заявлениями в январе 2018 года, чтобы удерживать курс акций компании на искусственно завышенном уровне с целью незаконного обогащения на сделках с ними. Тем не менее, Федеральный окружной суд Северного округа Калифорнии на уходящей неделе постановил, что доводы истцов не являются состоятельными, и оправдал AMD по этому делу. Правда, у истцов есть 21 день на обжалование этого решения, и для AMD всё так быстро может не закончиться.

Суд признал, что сокрытие информации об уязвимостях в течение полугода с момента их обнаружения является общепринятой практикой, позволяющей принять меры по защите от данных уязвимостей, а также исключению злонамеренного использования данной информации до устранения угроз силами разработчика процессоров и программного обеспечения. Соответственно, в молчании представителей AMD до января не было злого умысла. Тем более, что степень опасности найденных уязвимостей могла быть признана руководством AMD не слишком высокой, чтобы делать экстренные заявления на эту тему.

Во-вторых, все доводы истцов о преуменьшении опасности уязвимости Spectre второго варианта суд счёл поверхностными. Формулировка «близка к нулю» в описании вероятности реализации угрозы не означает, что эту угрозу можно полностью игнорировать, и в период с третьего по одиннадцатое января AMD, таким образом, не пыталась ввести пользователей, акционеров и инвесторов в заблуждение. Суду никто не предоставил доказательств успешной практической реализации угрозы через уязвимость Spectre варианта 2. В дальнейшем AMD добросовестно сотрудничала с партнёрами для полного исключения возможности воспользоваться уязвимостью данного типа, а потому её нельзя упрекнуть и в халатности.