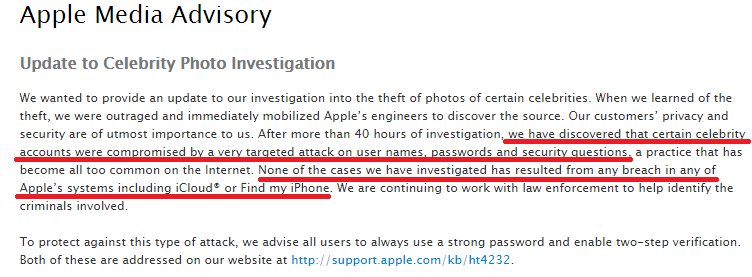

Компания Apple опубликовала подробности расследования нашумевшего инцидента с кражей персональных снимков с iDevice устройств знаменитостей. По информации специалистов компании, знаменитости пали жертвой т. н. направленных атак, которые связаны с фишинговыми сообщениями. При таком сценарии злоумышленник отправляет специальное электронное письмо на почтовый адрес жертвы и предлагает ей сообщить пароль Apple ID, который затем используется для доступа к аккаунту. Подобные письма могут содержать разнообразные темы для обмана пользователей. Речь идет также о том, что злоумышленники не использовали инструмент типа iBrute для эксплуатации уязвимости в сервисе через API «Найти iPhone» (уязвимость закрыта). iBrute использует перебор возможных комбинаций паролей (brute force). Между тем выясняется, что с безопасностью сервисов у Apple вскрываются новые проблемы.

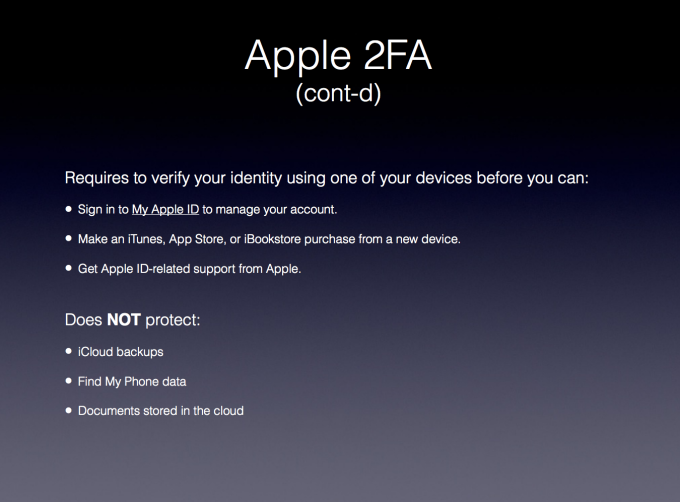

В качестве дополнительной меры безопасности для защиты своего аккаунта Apple рекомендует использовать двухфакторную аутентификацию 2FA (совсем недавно появилась для российских пользователей). 2FA использует специальное подтверждение на доступ к аккаунту (напр. SMS-сообщение) даже в том случае, если пользователю или злоумышленнику известны логин и пароль от аккаунта. Но 2FA имеет существенный недочет и не защищает т. н. «фотопоток», т. е. злоумышленник может получить доступ к приватным фотографиям пользователя с включенным 2FA имея на руках логин и пароль Apple ID. Кроме этого, 2FA также не способна защитить резервные копии (backups) устройства (хранящиеся в iCloud), из которого злоумышленники могут извлечь всю доступную информацию устройства, которая ранее архивировалась с него.

Рис. Слайд презентации специалистов Elcomsoft на конференции Hack In The Box. 2FA не защищает доступ к некоторым важным данным облака.

Один из специалистов по криминалистике, который исследовал метаданные украденных фото Кейт Аптон заявил, что злоумышленники могли получить доступ к резервным копиям устройства, которые хранятся в iCloud, а затем уже оттуда получить снимки. Для этого мог использоваться специальный инструмент, позволяющий проводить такую операцию.

If a hacker can obtain a user’s iCloud username and password with iBrute, he or she can log in to the victim’s iCloud.com account to steal photos. But if attackers instead impersonate the user’s device with Elcomsoft’s tool, the desktop application allows them to download the entire iPhone or iPad backup as a single folder

Автор: esetnod32