Издание Motherboard.vice.com сообщило, что немецким полицейским удалось получить доступ к переписке пользователей Telegram, хотя мессенджер утверждает, что не предоставляет никаких данных ни одной стране мира. По версии издания, Федеральное ведомство уголовной полиции Германии, используя специализированное ПО, несколько десятков раз получало доступ к информации Telegram-каналов, обходя их защиту.

В апреле 2015 сотрудники полицейские получили доступ к аккаунтам восьми лиц, подозреваемых в праворадикальном терроризме, где те обсуждали возможность поджога общежитий для мигрантов. Полицейские скопировали из аккаунтов все фото, видео и частные сообщения из чатов подозреваемых. Для взлома аккаунтов криминальная полиция разработали собственное ПО, которое может быть использовано для получения доступа к переписке любого абонента. Только в 2015 году немецкие следователи вскрыли таким образом 32 аккаунта, пишет Motherboard.

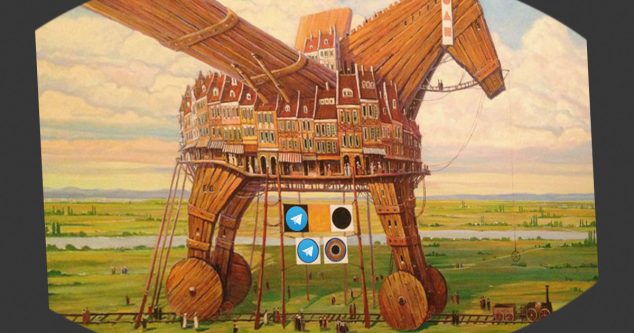

Закон, позволяющий силовым ведомствам в случае необходимости взламывать компьютеры преступникам, принят еще в 2008 году. Также согласно вердикту Конституционного суда Германии от 2008 года, удаленный доступ к компьютерам граждан может быть разрешен только в случае угрозы жизни или при подозрении в криминальной активности, направленной против государства. В феврале 2016 года немецкие власти одобрили использование специального ПО Bundestrojaner («федеральный троян»), предназначенного для слежки за подозреваемыми через их компьютеры и мобильные устройства.

Андрей Верещагин «Троянский конь»

Roem.ru: качественно противостоять предустановленному софту на телефоне, который начинается с самой операционной системы (но вовсе не ограничивается ей), пожалуй, могут только сами владельцы операционной системы. Но и их возможности ограничены. Так Google сейчас пытается очистить компьютеры от системы UEFI. Последнее — это интерфейс между операционной системой и низкоуровневыми функциями оборудования, современная замена BIOS, разрабатываемая с большим участием Intel. На WikiLeaks публиковались сведения о шпионских «имплантатах», внедряемых в UEFI, позднее получили известность общедоступные «уязвимости» платформы Intel. Система вполне допускает существование и того, и другого. Так в Intel Management Engine работает отдельный процессор, интегрированный на материнскую плату (в чипсет), который запускает собственную операционную систему (закрытая версия ОС Minix), работающую параллельно с основной. Для владельца корпоративного или государственного трояна доступны TCP-стек, web-сервер и другие компоненты удобные для шпионажа.