Рубрика «взлом»

Часть 1: Обход защиты

Однажды меня попросили прочитать файлы с расширением .xcm программы холтер-мониторинга и вывести из них кардиограмму на график. Всё бы ничего, но формат файлов оказался кастомным и не подходил под стандарты ни одним байтом. Без оригинальной программы разобраться в том, как их читать, было невозможно.

Взлом RDP в STM8-32 методом PowerGlitch

2026-01-07 в 16:35, admin, рубрики: arduino, esp32, power glitch, rdp, stm32, vcc glitch, взлом, защита данных, защита информации, защита от копированияПредисловие

Так уж случилось, что из разработки железа и встроенного ПО я постепенно ушел в безопасность. А в дальнейшем и в пентест. Началось все с заказа на тогда еще существующем Хабр Фрилансе по чтению защищенной прошивки STM8, о методах найденных еще тогда я сегодня и расскажу. Таким образом я планирую написать цикл статей по безопасности и ее обходу.

Сразу извиняюсь за качество картинок. Было это давно и статью писать не планировалось.

Никакой безопасности не существует

Нет никакой защиты, есть только количество времени и знаний, необходимых для достижения цели.

Читать полностью »

Подсмотрел PIN от двери, а затем воткнул Wi-Fi-жучка за принтер — и ты внутри сети банка

2026-01-07 в 5:54, admin, рубрики: dkim, dmarc, email spoofing, взлом, доступ к данным, редтиминг, социальная инженерия, управление паролями, фишингЭто был не тот случай, когда ты просто берешь стремянку, надеваешь каску и спокойно заходишь куда надо. На этот раз целью была настоящая крепость — финансовый гигант со строгими порядками, десятками филиалов и персоналом, чей натренированный взгляд мог прожечь насквозь любого чужака. Нам предстояло найти брешь в этой обороне.

OpenAI облажались: как я получил доступ к видео Sora без водяных знаков за один вечер

2026-01-02 в 9:59, admin, рубрики: chatgpt, github, open source, sora, watermark, взлом, водяные знаки

(ссылка на гитхаб и на готовый продукт - в конце статьи)

OpenAIЧитать полностью »

Anthropic зафиксировали первый официальный случай крупной кибератаки, выполненной с помощью ИИ

2025-11-13 в 20:28, admin, рубрики: Anthropic, автономные агенты, безопасность, взлом, ИИ, кибератака, угрозы, угрозыч, шпионаж, эксплойтыКоманда AI for Devs подготовила перевод статьи о первой зафиксированной кибератаке, почти полностью выполненной ИИ. Атака, где человек нужен лишь для того, чтобы пару раз «подтвердить заказ», — и это уже не фантастика, а реальность 2025 года.

Недавно мы утверждали, что в кибербезопасности наступил переломный моментЧитать полностью »

Лувр, dadada, Трамп и стикер: человеческий фактор в ИБ

2025-11-07 в 11:13, admin, рубрики: взлом, Лувр, пароли, уязвимости, хакерыВ октябре 2025 года Лувр пережил дерзкое ограбление. Размер ущерба составил €88 миллионов. На днях вскрылись шокирующие детали: треть залов без камер, охрана на устаревших датчиках и серверы на Windows Server 2003. Но ключевой уязвимостью оказался пароль от системы видеонаблюдения — LOUVRE, зафиксированный в официальном отчёте национального агентства штатных информационных систем.

Выходит, для взлома такого известного музея, сокровищницы мировой культуры, хватило одного-единственного слова. Ни хитроумных алгоритмов, ни дорогостоящего шпионского оборудования не понадобилось.

Запускаю Doom на домофоне через уязвимость

2025-09-19 в 12:02, admin, рубрики: hacking, взлом, запуск doom, обратная разработка, реверс-инжиниринг

Приветствую!

Меня зовут Владимир, и я работаю реверс-инженером в BI.ZONE Hardware Lab или просто — в «Лабе». Объектом моего очередного исследования стал необычный девайс — видеодомофон.

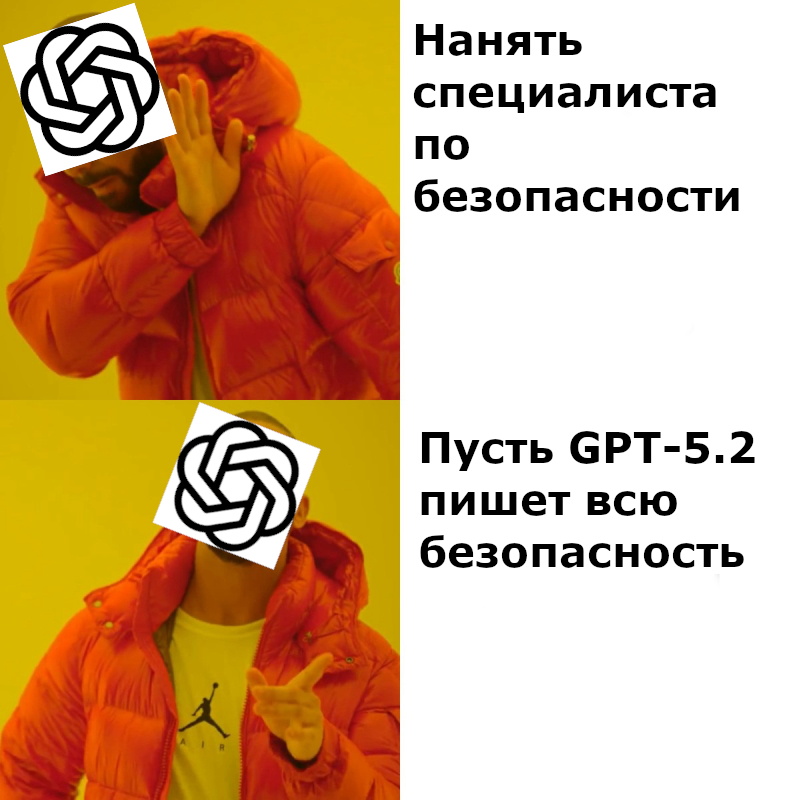

34 минуты до взлома: почему миру всегда будут нужны ИБ специалисты

2025-09-18 в 9:56, admin, рубрики: appsec, compliance, DevSecOps, SOC-аналитик, взлом, ИБ, информационная безопасность, искусственный интеллект, пентестер, хакерствоЗнаете, сколько времени нужно, чтобы взломать типичную российскую компанию? В среднем — меньше суток, а рекорд составил 34 минуты. Меньше, чем уходит на обед. Это данные недавнего эксперимента белых хакеров (пентестеров): они протестировали 74 компании и в двух из трёх случаях получили полный доступ. В 60% атак последствия были критичными: остановка бизнес-процессов, шифрование данных или кража средств.

Рынок кибербезопасности в России сегодня стремительно меняется: уходят западные вендоры, компании латают инфраструктуру, а хакеры используют всё — от дыр в коде до генеративного ИИ. И одно остаётся стабильным: Читать полностью »