Продолжая тему разработки симулятора инсулиновой помпы в формате телеграм бота, достиг некоторых успехов. В прошлой версии симулятора был очень ограниченный функционал, что не позволяло использовать его для обучения принципам помповой инсулинотерапии. Что сделано в новой версии:

Рубрика «инсулиновая помпа»

Симулятор инсулиновой помпы (версия «продакшн»)

2024-09-23 в 19:30, admin, рубрики: инсулин, инсулиновая помпа, сахарный диабет, симуляторСимулятор инсулиновой помпы в формате телеграмм бота

2024-08-25 в 16:39, admin, рубрики: инсулиновая помпа, инсулинотерапия, симуляторНе вызвавший интерес у широкой публики симулятор инсулиновой помпы в виде десктопного приложения определил необходимость поиска другого формата. В качестве нового формата был выбран телеграмм бот на Питоне. При этом пришлось пожертвовать частью функционала, но это позволило упростить процесс начала работы с симулятором. Но обо все по порядку.

Главная цель разработки - тренажер подборки настроек инсулинотерапии с обратной реакцией в виде значения глюкозы.

Для навигации в боте разработано меню, представленное ниже

Симулятор инсулинотерапии. Тестирование

2024-08-19 в 21:43, admin, рубрики: инсулиновая помпа, симуляторРезультаты тестирования носят исключительно ознакомительный характер и не могут использоваться для коррекции инсулинотерапии. Все действия по настройке своей помпы согласуйте с лечащим врачом.

В продолжение темы симулятора инсулинотерапии, написанному на Delphi, предлагаю к вниманию отчет об его тестировании. В этой части тестирования будет самый простой режим, при котором у нас правильно настроены параметры инсулинотерапии на помпе:

- углеводный коэффициент;

- базальный профиль;

- фактор чувствительности к инсулину.

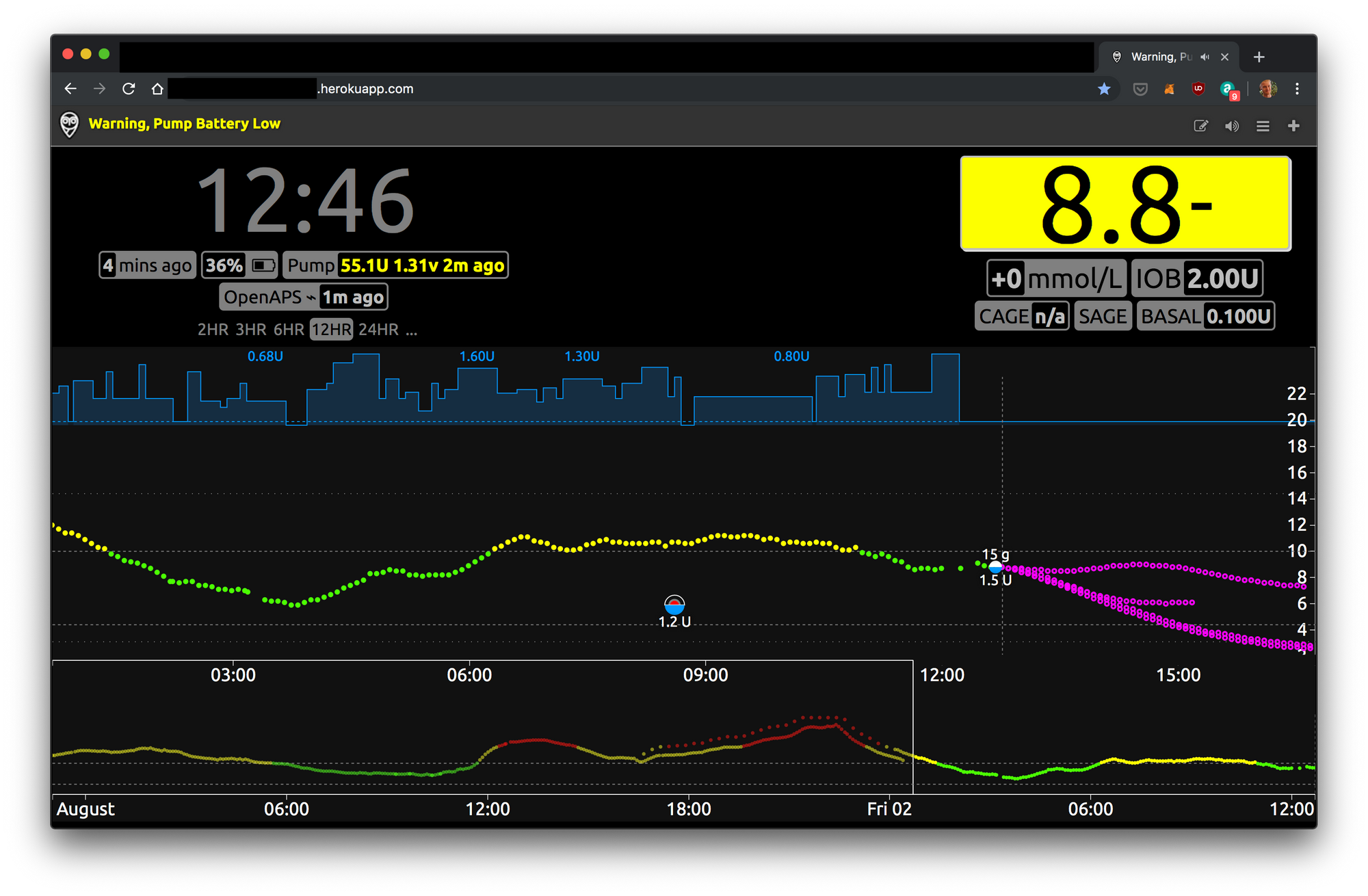

Для генерации задания входим в режим «генератора заданий».

Самодельное беспроводное автономное управление инсулиновой помпой

2019-09-05 в 0:46, admin, рубрики: FreeStyle Libre, Nightscout, open source projects, OpenAPS, Беспроводные технологии, визуализация данных, Здоровье гика, инсулиновая помпа, Медгаджеты, Носимая электроника«Я теперь киборг!» — гордо заявляет австралиец Лиам Зибиди, молодой программист, blockchain/Fullstack engineer и писатель, как он преподносит себя на страницах своего блога. В начале августа он завершил свой DIY-проект по созданию носимого устройства, которое он без ложной скромности окрестил «искусственной поджелудочной железой». Речь скорее идет о саморегулируемой инсулиновой помпе, и наш киборг в некоторых аспектах своего творения не искал легких путей. Подробнее о концепции устройства и open source технологиях, на которые он опирался — далее в статье.

иллюстрации за исключением схемы устройства взяты из блога Лиама

иллюстрации за исключением схемы устройства взяты из блога Лиама

Читать полностью »

Инсулиновые помпы, вскрытие микросхем и программно-определяемое радио

2019-05-08 в 7:52, admin, рубрики: diy или сделай сам, loop, Omnipod, RileyLink, SDR, гаджеты, Здоровье гика, инсулиновая помпа, реверс-инжинирингРеверс-инижиниринг инсулиновой помпы для DIY-терапии

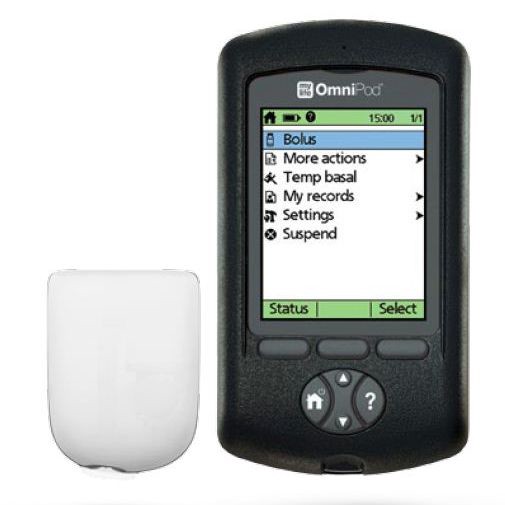

Примерно три года назад я услышал о веб-сайте, предлагающем награду за то, что очень близко моему сердцу: обратная разработка коммуникаций с инсулиновой помпой. Я уже помог создать систему для своей дочери под названием Loop, с помпой Medtronic, для который я осуществил реверс-инжиниринг коммуникаций (бóльшую часть основного протокола связи Medtronic декодировал Бен Уэст с помощью устройства Carelink USB, а я выяснил радиочастоты и провёл некоторую дополнительную работу над протоколом). Но помпу Medtronic требовалось отключать во время гимнастики на несколько часов. Бескамерная конструкция этой помпы Omnipod показалась мне интересной, и у меня были все инструменты для работы.

Система Omnipod состоит из небольшой одноразовой помпы, которая называется модулем (pod), и блока управления (PDM).

Security Week 40: баг в systemd, 20 уязвимостей в роутере D-Link, взлом инсулиновых помп

2016-10-06 в 19:40, admin, рубрики: d-link, klsw, sex revolution, systemd, Блог компании «Лаборатория Касперского», инсулиновая помпа, информационная безопасность, роутеры Сразу две популярные новости на этой неделе поднимают важную тему оценки серьезности уязвимостей в частности и определения безопасности софта или железа вообще. По порядку: 3 октября основатель сервиса SSLMate Эндрю Айер сообщил об уязвимости в демоне инициализации systemd (новость, оригинальный пост Айера). Уязвимость типа denial of service эксплуатируется только локально. Любой пользователь введя команду NOTIFY_SOCKET=/run/systemd/notify systemd-notify “” может подвесить систему. Баг, вызванный неправильной обработкой сообщения нулевой длины, и уже закрытый, просуществовал в systemd два года, начиная с версии 209.

Сразу две популярные новости на этой неделе поднимают важную тему оценки серьезности уязвимостей в частности и определения безопасности софта или железа вообще. По порядку: 3 октября основатель сервиса SSLMate Эндрю Айер сообщил об уязвимости в демоне инициализации systemd (новость, оригинальный пост Айера). Уязвимость типа denial of service эксплуатируется только локально. Любой пользователь введя команду NOTIFY_SOCKET=/run/systemd/notify systemd-notify “” может подвесить систему. Баг, вызванный неправильной обработкой сообщения нулевой длины, и уже закрытый, просуществовал в systemd два года, начиная с версии 209.

Имея массу примеров для сравнения (Shellshock, например, или тот же Heartbleed), можно вполне уверенно утверждать, что это далеко не самый ужасный в мире баг. Тем не менее, срач обсуждение проблемы получилось масштабное. Причина в доступном описании бага: «можно подвесить систему сообщением, которое помещается в один твит». И в резкой реакции CTO компании Pantheon, активно поддерживающего systemd. Далее везде, вплоть до нового витка обсуждения личности создателя systemd (не буду его называть, а то и здесь начнется).

В общем, обсуждали все, что угодно, только не сам баг, который, действительно, не так уж ужасен, хотя и серьезен. Это действительно важная тема: по уязвимостям пытаются судить о качестве продукта. Типичный пример такого подхода — рейтинги софта с наибольшим количеством обнаруженных дыр. Попробую предложить свою трактовку: уязвимость — это в большинстве случаев просто уязвимость, и само по себе обнаружение проблемы никак не квалифицирует софт или железку. А чтобы обосновать это утверждение, нам понадобится обсудить роутер D-Link.

Читать полностью »