На прошлой неделе общественность взбудоражила новость о причастности спецслужб к взлому Telegram опозиционеров. На протяжении своего существования человечество все необъяснимое пыталось объяснить с помощью высших сил – Богов. В наше время все непонятные вещи объясняют происками спецслужб.

Мы решили проверить, действительно ли нужно быть спецслужбой, чтобы получить доступ к чужому аккаунту Telegram.

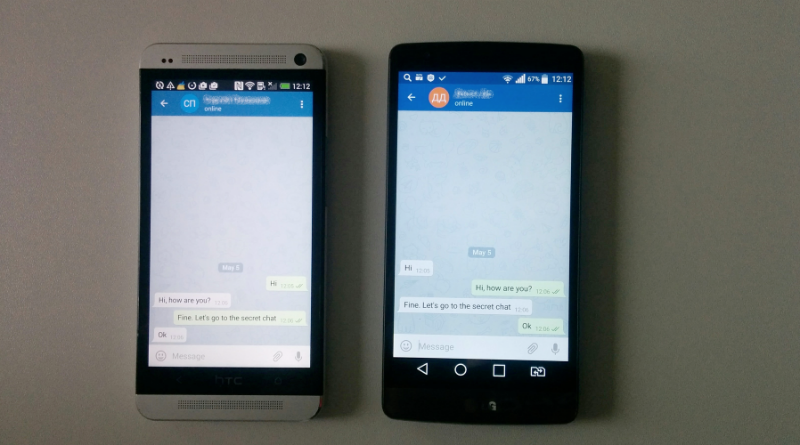

Мы зарегистрировали тестовый аккаунт Telegram, обменялись несколькими тестовыми сообщениями:

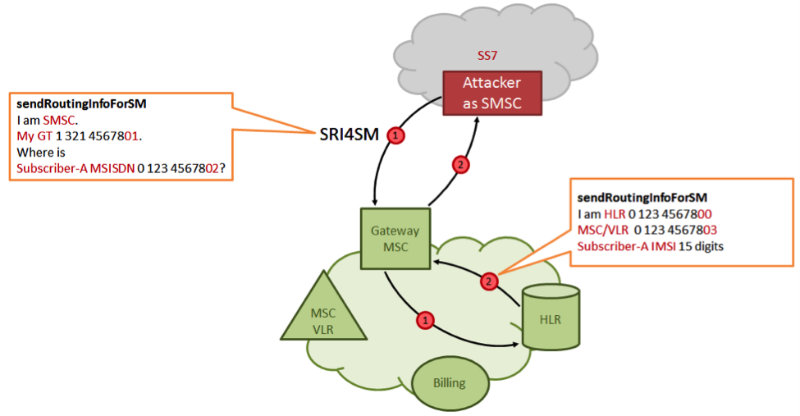

Далее провели атаку через сеть SS7 на один из тестовых номеров (подробнее о самих атаках мы писали ранее). Читать полностью »