Обход беспарольной авторизации уже давно будоражит умы компьютерных энтузиастов. При мыслях о биометрике по спине проходит холодок: ну а вдруг как отрежут палец или вырвут глаз? А самый гуманный и уже никого не удивляющий способ — это, конечно, USB-ключи.

Обход беспарольной авторизации уже давно будоражит умы компьютерных энтузиастов. При мыслях о биометрике по спине проходит холодок: ну а вдруг как отрежут палец или вырвут глаз? А самый гуманный и уже никого не удивляющий способ — это, конечно, USB-ключи.

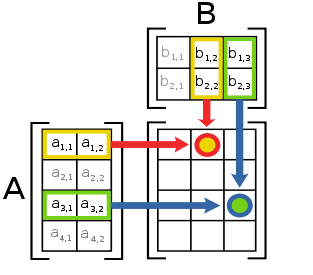

На очном туре NeoQUEST-2013 мы предложили участникам взломать авторизацию на базе созданного нами USB-ключа, сделанного из Arduino. Для успешного прохождения задания участникам нужно было самим подделать USB-ключ, реализовав на Arduino довольно примитивный механизм авторизации, заключающийся в перемножении нескольких матриц. На первый взгляд, всё просто, однако задание было не без «подводных камней». О том, как тривиальная задача перемножения матриц на Arduino может вызвать затруднения у крутых специалистов, способных без проблем написать драйвер, хакнуть ботнет, и вообще обойти практически любую технологию защиты, читайте под катом.

Читать полностью »