Эксплуатация уязвимостей в программном обеспечении на стороне конечного пользователя стала одним из основных трендов на черном рынке. Прогнозы аналитических компаний демонстрируют стабильный рост доходов киберпреступников от услуг предоставления средств компрометации и, как следствие, рост смежных направлений криминальной деятельности: загрузка вирусного кода, кража чувствительной информации, аренда бот-сетей и так далее.

Метка «exploit» - 2

Антисплойт: антивирусная индустрия в борьбе с эксплойтами (эссе)

2013-01-31 в 10:52, admin, рубрики: apt, exploit, информационная безопасность, метки: apt, exploitУязвимость нулевого дня в FireFox 18 и Opera 12.12

2013-01-10 в 13:30, admin, рубрики: 0day, exploit, firefox 18, Opera 12, браузеры, интернет, информационная безопасность, метки: 0day, exploit, firefox 18, Opera 12, интернет Продолжив копать и обыгрывать проблему безопасности с window.opener, наткнулся на довольно забавную уязвимость в браузерах FireFox и Opera.

Уязвимость позволяет странице, сохраненной на вашем компьютере, читать произвольные файлы на вашей системе.

Несколько 0day эксплойтов для MySQL и не только от @Kingcope

2012-12-05 в 1:20, admin, рубрики: exploit, freesshd, mysql, информационная безопасность, метки: exploit, freesshd, mysqlТри дня назад (2 декабря) Kingcope внезапно опубликовал несколько эксплойтов (в том числе 0day), преимущественно для MySQL (win/linux)

- IBM System Director Remote System Level Exploit

- MySQL (Linux) Heap Based Overrun PoC Zeroday

- MySQL Denial of Service Zeroday PoC

- MySQL (Linux) Database Privilege Elevation Zeroday Exploit

- MySQL 5.1/5.5 WiNDOWS REMOTE R00T (mysqljackpot)

- MySQL (Linux) Stack Based Buffer Overrun PoC Zeroday

- MySQL Remote Preauth User Enumeration Zeroday

- MySQL Windows Remote System Level Exploit (Stuxnet technique) 0day

- FreeSSHD Remote Authentication Bypass Zeroday Exploit

- FreeFTPD Remote Authentication Bypass Zeroday Exploit

- SSH.com Communications SSH Tectia Authentication Bypass Remote Zeroday Exploit

Уязвимость AirOS

2012-08-06 в 1:24, admin, рубрики: exploit, hack, linux, информационная безопасность, метки: exploit, hackРешил рассказать о уязвимости AirOS на примере взлома NanoStation M2.

Началось все с того, что меня подключили к интернету. А так как я живу в частном секторе, провайдер поставил направленный wi-fi а у меня на крыше NanoStation M2 2.4 GHz.

Меня очень возмутило что мне не сообщили ни пароль от wi-fi ни пароль от NanoStation (хотя и причины мне вполне понятны). Как я получил пароль от wi-fi читайте под катом.Читать полностью »

Ломаем банк в стиле smash the stack!

2012-04-09 в 4:01, admin, рубрики: dsecrg, exploit, Блог компании «Digital Security», взлом, информационная безопасность, метки: dsecrg, exploit, банк, взломНе только XSS…

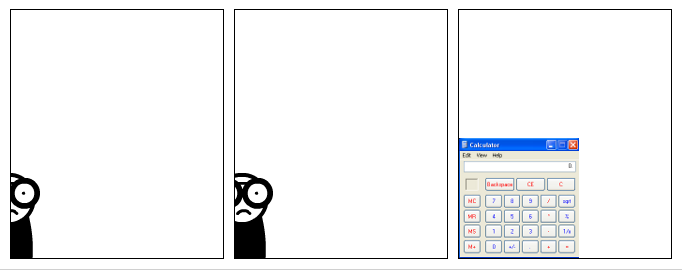

Последнее время многие обращают внимание на уязвимости ПО, используемом в банковском секторе: в частности, недавно прошумела новость об уязвимостях класса XSS на веб-сайтах различных банков. Общественность негодует, и СМИ шумят. Но ведь банки богаты не только веб-составляющей. Начиная с конца 2000-ых я собирал уязвимости в модулях ActiveX, которые банки гордо раздают своим пользователям, а именно клиентам системы дистанционного банковского обслуживания (ДБО). Раз в год я брал одну или две системы и ковырял их. Начиная просто так, любопытства ради (начал это дело, еще будучи сотрудником банка) и продолжая уже из исследовательского интереса. В итоге за 3–4 года я выявил уязвимости в системах от таких производителей, как BSS, Inist, R-Style, ЦФТ. Под катом находится информация об одной такой уязвимости. Большая часть описания уделена созданию простенького эксплойта для выполнения произвольного кода на стороне клиента (Windows7, IE +DEP/ASLR). Возможно, это будет полезно тем, кто хотел бы понять принципы эксплуатации старых ‘strcpy’ багов и создания ROP-эксплойтов.

.jpg)