На днях корпорация Google опубликовала интереснейший документ под названием Infrastructure Security Design Overview. В нем компания описала основные подходы, которые она использует для обеспечения как физической, так и «виртуальной» безопасности своих дата-центров и информации, которая хранится на серверах таких ЦОД. Мы в King Servers стараемся внимательно следить за технической информацией такого рода, поэтому постарались изучить документ.

А интересного там очень много, несмотря на то, что документ явно служит для привлечения клиентов в «цифровую крепость», которую представляют собой дата-центры корпорации. Но технических подробностей хватает, и не все они был известны ранее.

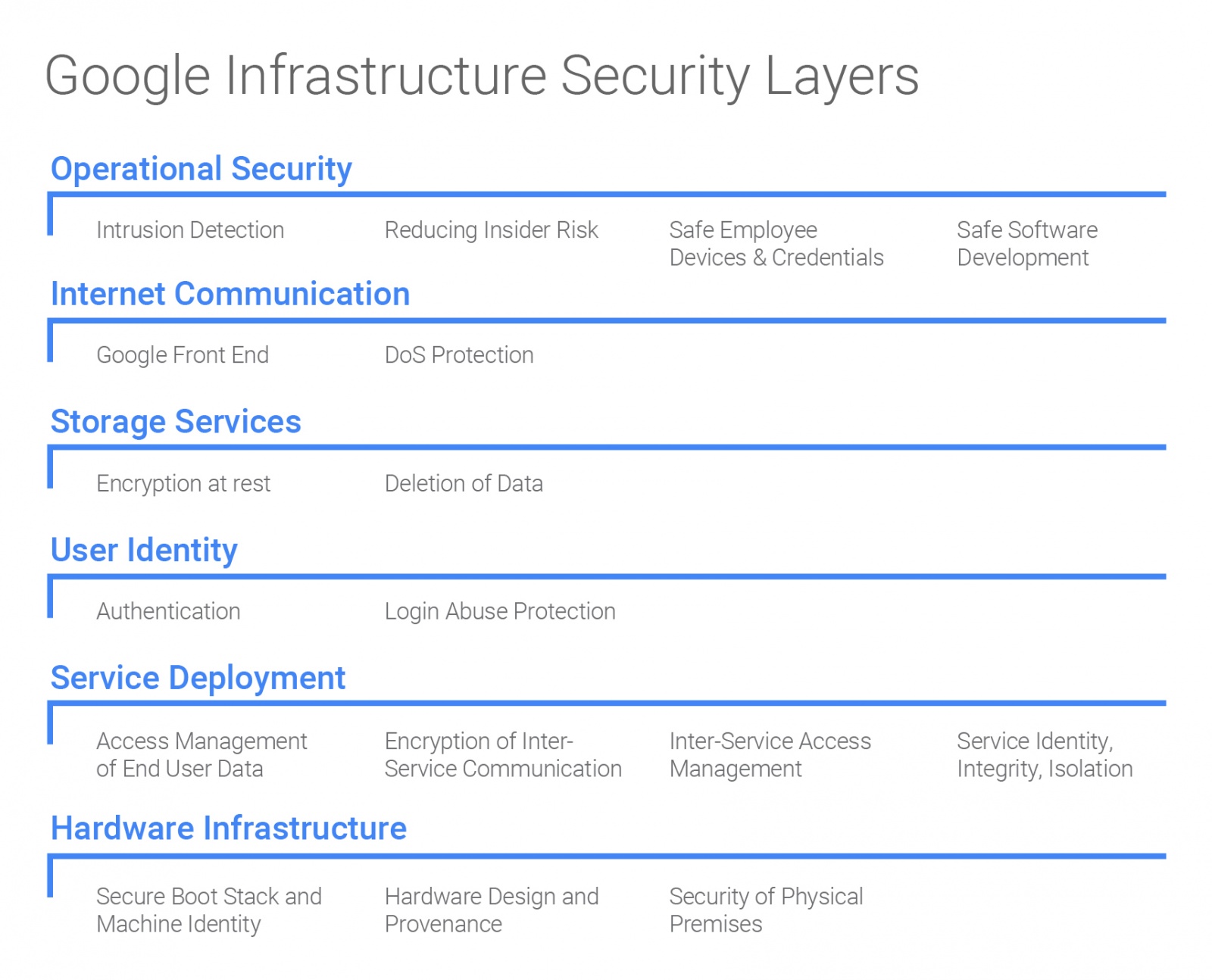

Инфраструктура защиты у Google разделена, условно, на шесть различных уровней, которые включают как аппаратные, так и программные средства защиты.

Первый уровень — физические системы безопасности. О некоторых из них мы писали ранее. Кроме подобных элементов инфраструктуры Google использует «системы биометрической идентификации, детекторы металла, камеры, барьеры, которые закрывают проезд транспортным средствам и лазерные системы обнаружения вторжений посторонних».

Второй уровень — аппаратное обеспечения, причем корпорация не приемлет работу с физически или морально устаревшим оборудованием. Многие системы — кастомные, создаваемые сторонними производителями специально для корпорации. Это оборудование проходит многократную проверку инженеров компании. Кроме того, для обеспечения безопасности компания самостоятельно разработала чипы, которые и стоят на страже как собственных серверов, так и серверов партнеров. Разработка эта проприетарная, компания считает такой метод защиты надежным, поскольку собственные чипы идентифицируют и подтверждают аутентичность гаджетов Google на аппаратном уровне. Кроме того, в серверных фермах сторонних копаний корпорация использует и другие методы защиты. В частности, все устройства сотрудников подвергаются тщательному просмотру: Google таким образом проверяет наличие актуальных обновлений для ОС и ПО, установленного в системе.

Третий уровень — криптографические подписи, системы аутентификации и авторизации, которые используются при организации взаимодействия низкоуровневых компонентов: BIOS, загрузчик операционной системы, ядро и образ базовой ОС. Такие подписи могут быть проверены для каждой загрузки или обновления. При чем все компоненты «созданы или полностью находятся под контролем Google». Все это, по мнению экспертов компании, позволяет гарантировать загрузку корректного программного стека на серверные системы.

Защите накопителей корпорация уделяет особое внимание, стараясь на аппаратном и программном уровне закрыть доступ к своим системам вредоносным скриптам или ПО иного типа. Аппаратное шифрование используется Google практически везде, а жизненный цикл каждого накопителя отслеживается очень тщательно. После списания накопители проходят многоэтапную процедуру очистки и независимые проверки специалистов. Те устройства, которые не прошли процедуру очистки, уничтожаются физически.

Свои исходные коды компания проверяет особенно тщательно. На этом этапе работает команда, в которую входят специалисты различных профилей, включая экспертов в области криптографии, экспертов по веб-безопасности и безопасности ОС. Все исходные коды ПО компании хранятся в особом репозитории. При необходимости специалисты могут провести тщательную проверку любого участка кода любого исходника. Все модификации должны быть одобрены владельцем системы. Компания считает, что в итоге возможности инсайдера или нарушителя со стороны крайне ограничены.

Компания сейчас использует процессоры типа Tensor Pocessing Unit для проектов сферы машинного обучения. Такие чипы используются Google уже пару лет, и за это время они продемонстрировали высокую эффективность. Причем они на порядок энергоэффективнее обычных чипов, если брать отношение производительность на 1 Вт затраченной энергии. Правда, они используются в случаях, когда высокая точность вычислений не слишком критична. Именно поэтому TPU показывают большую производительность, чем традиционные чипы.

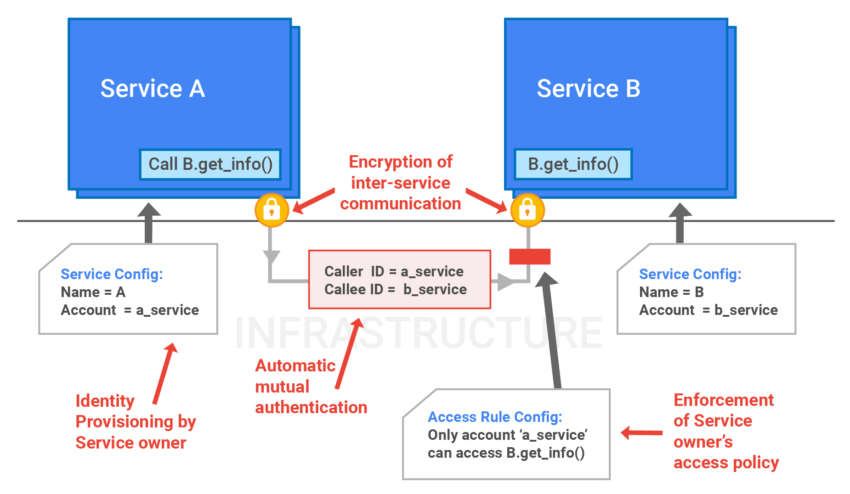

Ну и плюс ко всему, каждый сервис компании, как для общего пользования, так и для внутренних потребностей, можно настроить таким образом, чтобы доступ к административной части имел конкретный человек (собственно, тут ничего нового нет). Единственное — каждый сервер, сервис и инженер получает собственный идентификатор. Связи между людьми-операторами, железом и программной частью кодируются и распределяются в глобальном пространстве имен.

Автор: King Servers