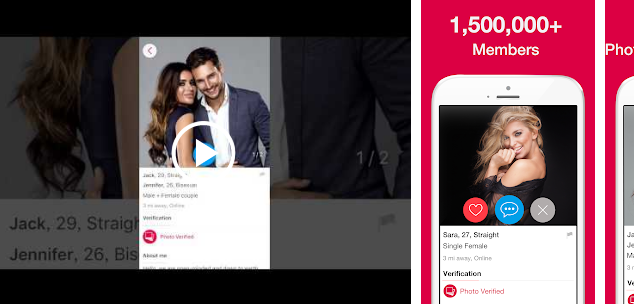

Проект Pen Test Partners опубликовал результаты исследования одного из популярных дейтинг-приложений. Речь идёт о приложении по поиску партнёров для группового секса 3fun с базой в полтора миллиона пользователей. Исследование показало, что система безопасности приложения не выдерживает никакой критики.

«За последние годы мы встречали много слабых мест в безопасности приложений для знакомств. Нарушения обработки персональных данных, утечка информации о местоположении пользователей и многое другое. Но это приложение срывает куш: у него, вероятно, худшее обеспечение безопасности из всех приложений для знакомств, которые мы когда-либо видели», — пишут Pen Test Partners.

По информации исследователей, приложение показывает местоположение практически любого пользователя в режиме реального времени — на работе, дома, в дороге, где угодно. Оно показывает даты рождения пользователей, их сексуальные предпочтения и данные чата. Также с его помощью можно найти личные фото пользователей.

«Это крушение поезда конфиденциальности. Сколько отношений или карьер может рухнуть из-за раскрытия этих данных?» — отмечают в Pen Test Partners.

Некоторые приложения для знакомств, включая grindr, ранее сталкивались с проблемами раскрытия информации о местонахождении пользователей методом трилатерации (определение координат путём построения на местности системы смежных треугольников, в которых измеряются длины их сторон). С его помощью можно воспользоваться функцией «расстояние от меня» в приложении и получить относительно точное местоположение другого пользователя. Но 3fun, по мнению Pen Test Partners, «на целый порядок» менее безопасно. Из его систем с помощью GET-запроса можно выяснить широту и долготу нахождения пользователя и определить его местонахождение вплоть до дома.

Как заявляют в Pen Test Partners, из-за уязвимости они обнаружили несколько пользователей приложения в государственных учреждениях в разных странах, включая Верховный суд США, Белый дом и Даунинг-стрит, 10 (резиденция премьер-министра Великобритании). Также приложение позволяет увидеть точную дату рождения пользователя, что позволяет легко деанонимизировать его.

«Мы связались с 3fun по этому поводу и попросили их исправить недостатки безопасности. 3fun достаточно быстро решили проблему, но очень жаль, что так много личных данных были открыты так долго», — заключили в Pen Test Partners.

Вдохновившись опытом Pen Test Partners, похожие исследования провели в TechCrunch.

«Мы смогли сменить нашу текущую геолокацию в соответствии с любым набором координат, который мы хотели, например, на Белый дом и штаб-квартиру ЦРУ. Мы смогли таким образом манипулировать нашим местоположением и получить данные для нужного нам места. Мы нашли профили пользователей, включая их сексуальные предпочтения, сексуальную ориентацию, возраст, имя пользователя и имя его партнера и множество другой обширной, конкретной и личной информации о пользователях, включая и их фотографии. В некоторых случаях были выставлены и даты рождения. Ни одна часть данных не была зашифрована», — пишут в TechCrunch.

И это только один случай из целого ряда подобных. К примеру, приложение для знакомств JCrush, популярное в еврейском сообществе, раскрыло данные 200 000 пользователей после нарушения правил безопасности. В прошлом году приложение для знакомств Donald Daters из-за ошибки в кодировке ключей безопасности раскрыло всю свою пользовательскую базу — в то время около 1600 пользователей.

Автор: AnnieBronson