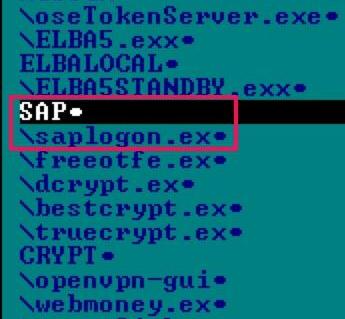

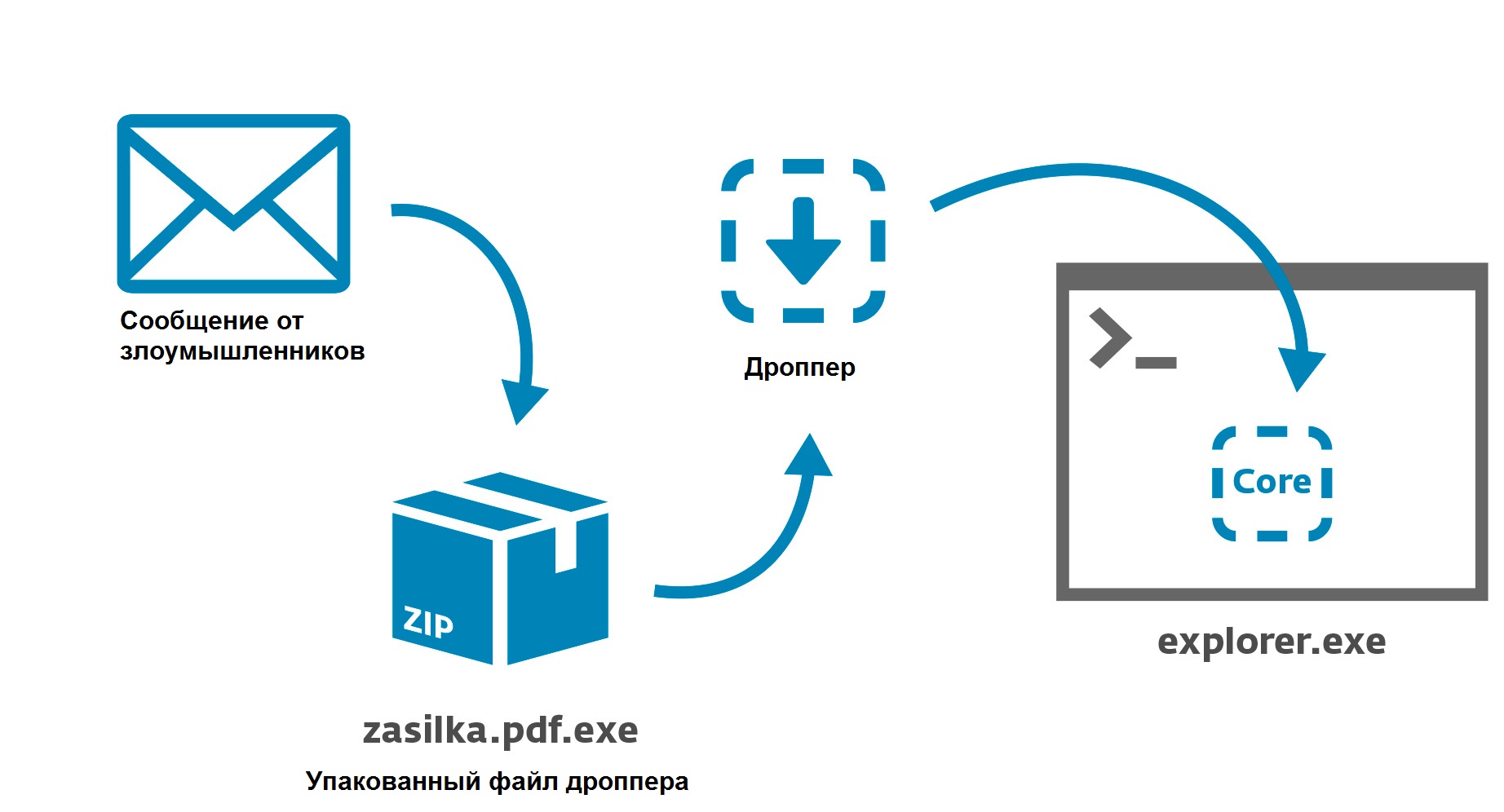

На этой неделе мы писали про нашумевшую историю, связанную с компрометацией крупной американской ритейлерной сети Target. Данные кредитных карт более 50 млн. покупателей и клиентов Target оказались скомпрометированы. Злоумышленники использовали хорошо подготовленную атаку на один из серверов компании и смогли получить доступ во внутреннюю сеть для централизованной установки вредоносного кода на компьютеры, которые обслуживают POS-терминалы. Вредоносный код, который известен как Trojan.POSRAM (iSight) или новая модификация BlackPOS использовался атакующими для получения доступа к данным кредитных карт в момент проведения платежной операции. В СМИ этот вредоносный код упоминался как KAPTOXA, название взято из отчета iSight и информации IntelCrawler. Последняя указала на одного из наших соотечественников как на автора вредоносного ПО.

После появления информации о компрометации Target, другая ритейлерная сеть Neiman Marcus также заявила о хищениях данных кредитных карт в середине декабря прошлого года, причем речь идет об оплате именно с использованием POS терминалов, так как клиентов онлайн-магазина это не коснулось. Сегодня же появилась информация, что еще одна крупная сеть магазинов Michaels занимается расследованием инцидента кражи данных карт. Службы безопасности банковских учреждений уже зафиксировали сотни случаев мошеннического доступа к данным кредитных карт, украденных через Michaels.