В свете последних новостей вокруг Telegram провела некоторые эксперименты с протоколом MTProxy.

В свете последних новостей вокруг Telegram провела некоторые эксперименты с протоколом MTProxy.

Мы делаем мессенджер. Весной 2026 наш бэкенд начал отваливаться у части пользователей из России: HTTPS-запросы к API таймаутятся, WebSocket не поднимается. Картина знакомая всем, кто держит сервис с одним доменом и одним IP.

Для мессенджера это приговор. Не «неудобно», а именно приговор: приложение, которое не может даже подключиться, бесполезно. И вариант «попросите пользователя сначала включить VPN» нас не устраивал совсем. Ниже разберу, почему мы в итоге встроили обход прямо в приложение, на чём он работает и на какие грабли мы наступили. Без маркетинга, по делу.

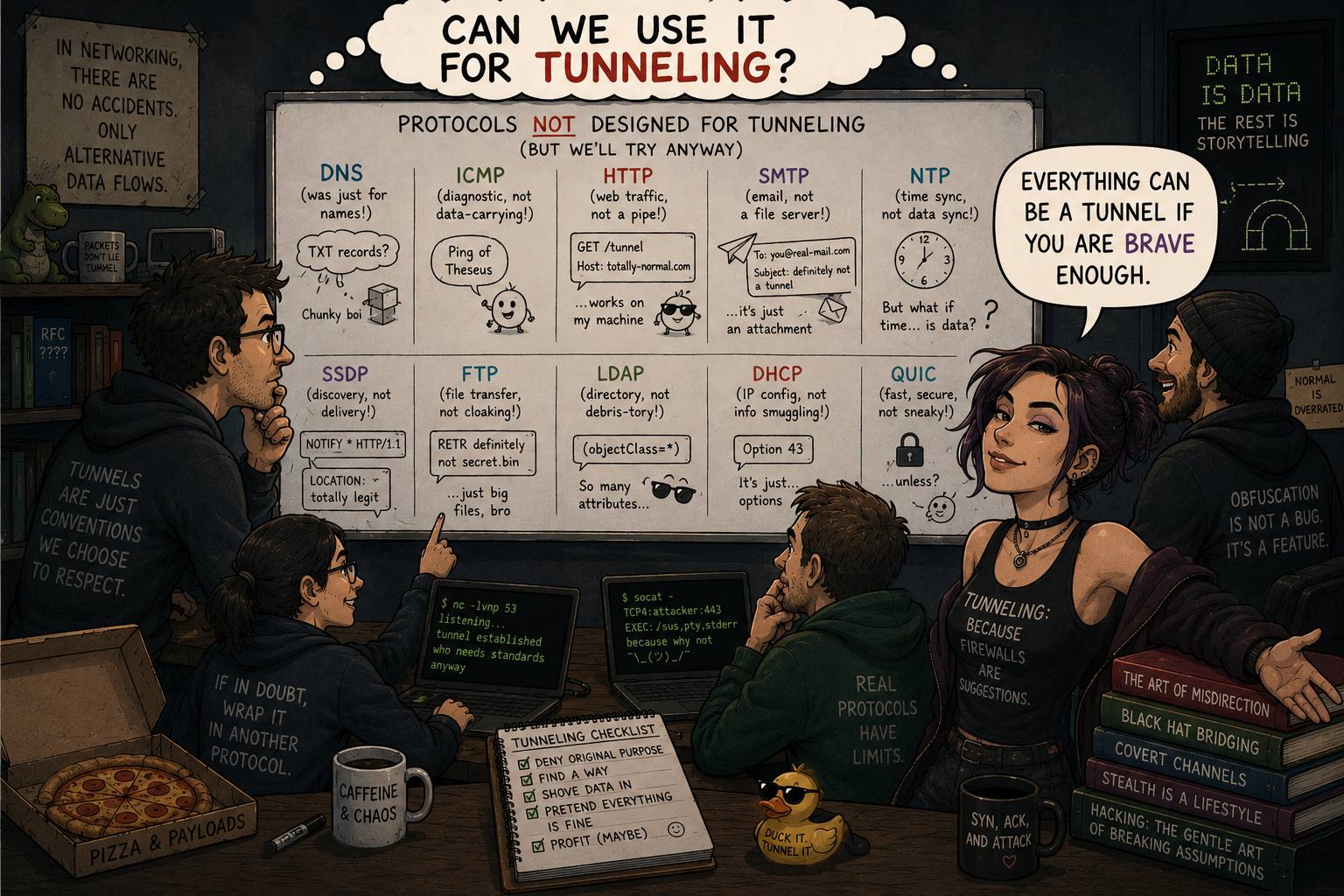

XTLS-Reality, XHTTP, Naiveproxy и всякие там AnyTLS - это не интересно. Давайте копнем чуть глубже и посмотрим, где прячется настоящее безумие. Особенно учитывая, что мы живем во времена, когда даже самые, казалось бы, безумные вещи, могут оказаться весьма полезными чтобы не сойти с ума.

PingtunnelЧитать полностью »

Привет! Сегодня поговорим о проекте, который наделал много шума в сообществе — g4f (GPT4Free). Многие видели его на GitHub, но большинство, наверное, и не задумывались, как он работает.

Сам API g4f выглядит как у настоящего openai. Это сделано специально для того, чтобы программистам не пришлось учить новые команды и методы вызова кода в g4f. Достаточно просто заменить import openai на import g4f. Пример кода:

С использованием официальной библиотеки openai:

from openai import OpenAI

client = OpenAI(api_key="sk-...")

response = client.chat.completions.create(

model="gpt-4",

messages=[{"role": "user", "content": "ВАШ_ЗАПРОС"}]

)

print(response.choices[0].message.content)Читать полностью »

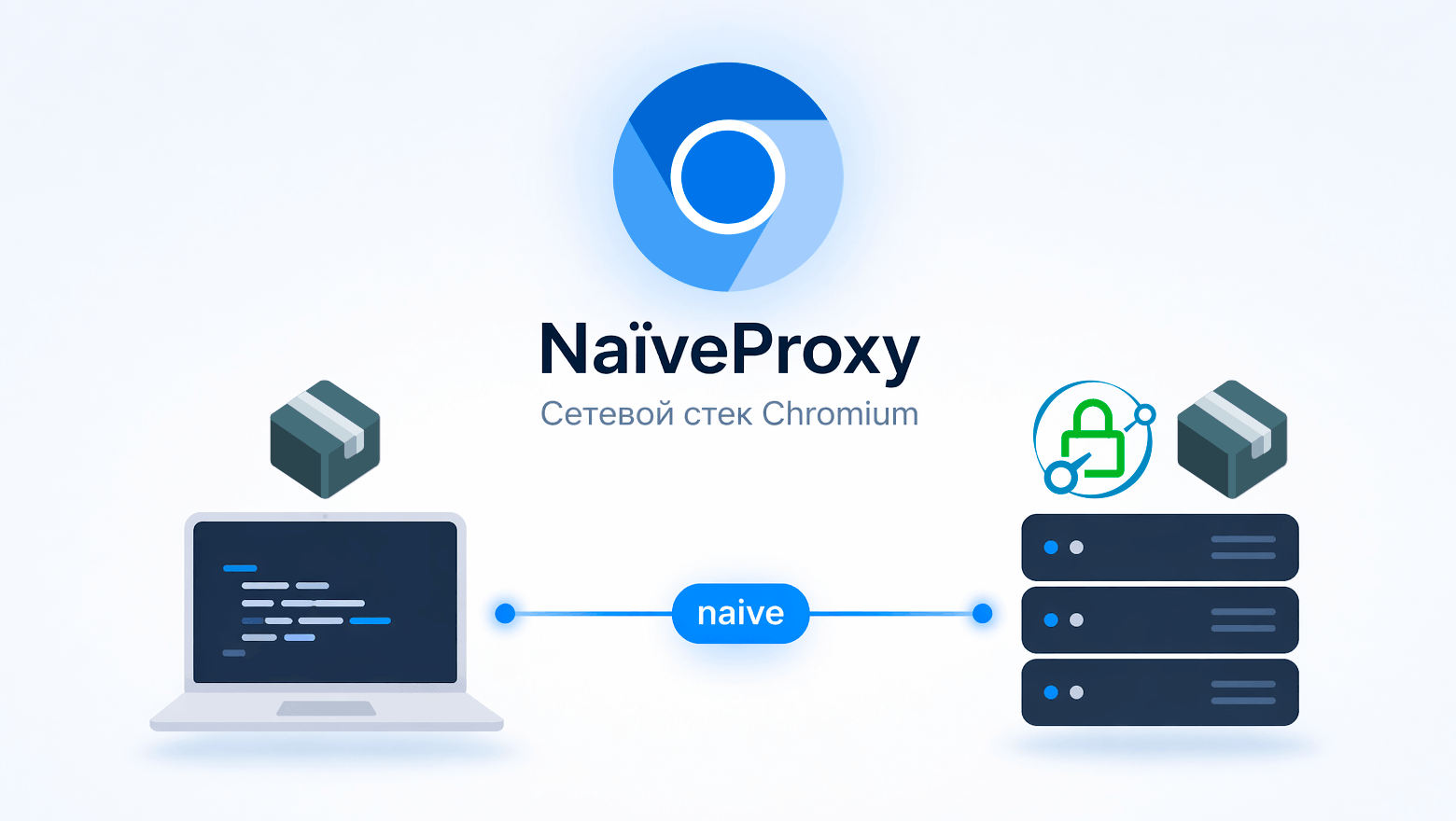

Читая статьи про прокси, можно подумать, что VLESS с XHTTP — это чуть ли не единственный рабочий протокол проксирования в условиях блокировок. На самом деле существуют не менее современные альтернативы. Сегодня я расскажу о протоколе NaiveЧитать полностью »

Сегодня Anthropic закрыла использование своих подписок в сторонних инструментах вроде OpenClaw — они больше не покрываются подпиской. А использование по API обходится во много раз дороже. Весь вечер разбирался и обошёл блокировку. Всё работает как раньше.

Расскажу как, потому что процесс для меня оказался интереснее результата. Забавно, что я не пишу код, и помогал мне в обходе их блокировкок Opus 4.6.

Вскоре после нахождения шпионского модуля в Max я обнаружил критическую уязвимость во всех известных VLESS клиентах.

Эта уязвимость позволяет обходить per-app split tunneling и приватные пространства (Knox/Shelter/Island/etc) и гарантированно обнаруживать выходной ip прокси, который вы используете.

При этом один из клиентов уязвим настолько, что позволяет дампить ваши конфиги и, в худшем случае, расшифровать весь ваш трафик.

В последнее время Роскомнадзор начал активно замедлять работу Telegram на территории РФ. Замедление в большинстве случаев реализовано с помощью технологии DPI (Deep Packet Inspection) — системы глубокого анализа сетевых пакетов, которая распознаёт трафик Telegram по характерным сигнатурам и целенаправленно снижает скорость соединения или полностью обрывает его

Пользователи профильного NTC‑форума (открывается только через IPv6), посвященного исследованиям интернет‑цензуры и обхода блокировок, обнаружили необычное сетевое поведение российского мессенджера MAX. Речь про официальный APK с официального сайта.

Схема была довольно прямолинейной: в одном случае использовали PCAPdroid Читать полностью »