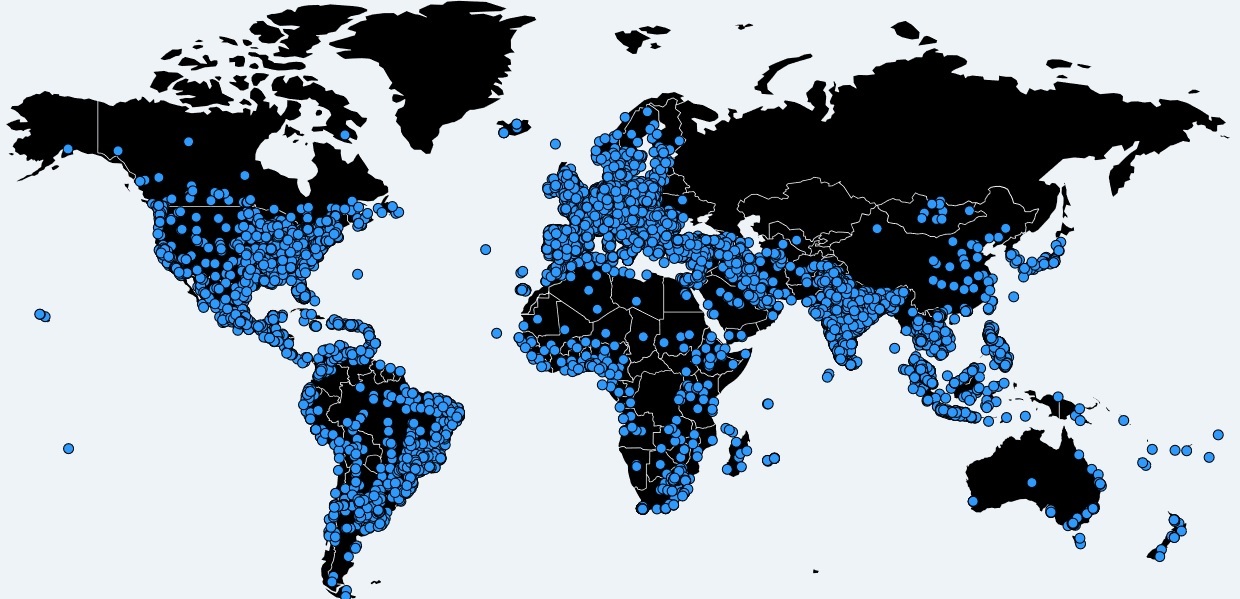

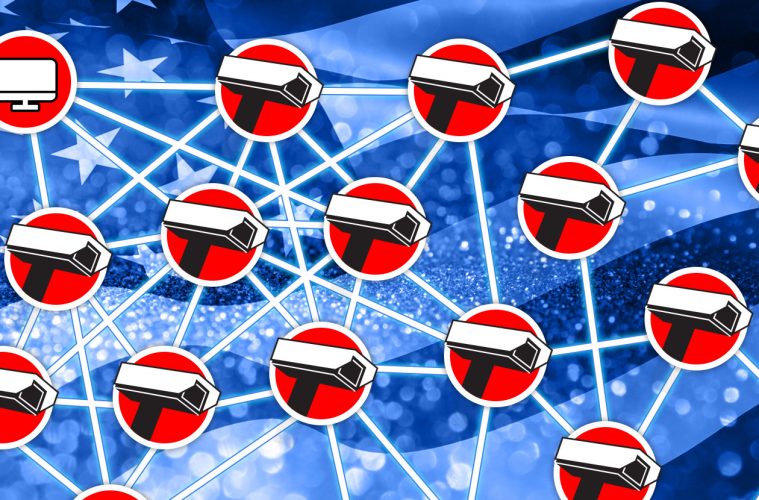

Вредоносный червь Mirai распространяется по сети и добавляет в свой ботнет новые устройства Интернета вещей. Но у него есть сильный противник — защитный червь Hajime. Впервые замеченный в октябре 2016 года, этот ботнет уже взял под защиту более 10 000 сетевых видеокамер, маршрутизаторов, телевизионных приставок и других приборов, подключенных к Интернету.

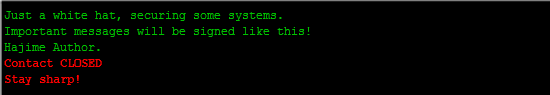

Каждые 10 минут Hajime выводит в терминале сообщение: «Просто этичный хакер, защищаем некоторые системы. Важные сообщения будут подписаны таким же образом, как это! Автор Hajime. Контакт ЗАКРЫТ. Будьте бдительны!»

В отличие от других ботнетов, Hajime не осуществляет DDoS-атак, не майнит биткоины и не делает никаких вредоносных действий на заражённом устройстве, если не считать сканирования сети в поисках других уязвимых девайсов, которые он тоже заражает с целью защиты. Сканируются порты TCP/23 (telnet) и TCP/5358 (WSDAPI). После заражения червь блокирует четыре порта, которые используются для распространения Mirai и других подобных зловредов: это TCP/23 (telnet), TCP/7547 (TR-069), TCP/5555 (TR-069) и TCP/5358 (WSDAPI).

Читать полностью »