Неуязвимый самолёт-разведчик был сокровенной мечтой звёздно-полосатых ВВС и ЦРУ со времён приснопамятного полёта Пауэрса. Развитие беспилотной авиации приблизило эту мечту к воплощению. Однако путь к недосягаемому для противовоздушной обороны «небесному пластуну» оказался отнюдь не простым, а результаты тридцати лет страданий американцы разглашают весьма неохотно. Но мы о них всё-таки расскажем.

Рубрика «разведка»

Небо в «Алмазах»

2025-04-12 в 11:24, admin, рубрики: алмаз, звёздные войны, космонавтика, разведка, СССР, Холодная войнаДавным-давно в далёкой-далёкой галактике... на самом деле звёздные войны едва не начались полвека назад на орбите Земли. И первый залп дала империя зла страна советов.

Замочная скважина в зените

Crowd-Source OSINT: расследование умами масс

2024-09-03 в 8:02, admin, рубрики: crowd, geoint, investigation, OSINT, разведка, разведка по открытым источникамПредательские фото: две истории о том, как ЦРУ по шакалистым фотографиям раскрывало ядерные секреты СССР

2024-07-15 в 8:05, admin, рубрики: timeweb_статьи, история, кгб, криптография, разведка, расшифровка, СССР, Холодная война, ЦРУ, ядерный реактор❯ Такой разный шпионаж

Всем привет на фронтах холодной войны. Наверное, ни для кого не секрет, что, вступая в холодную войну, США и СССР имели совершенно непропорциональный уровень знаний друг о друге.

С одной стороны, у нас свободное демократическое общество, со свободой слова, печати, передвижения, плюрализмом мнений и прочими благоглупостями, которые начнут понемногу ограничивать лишь с началом противостояния. В сложившейся ситуации у советской разведки в США были просто тепличные условия, и она чувствовала себя скорее как ребёнок, оставленный без присмотра в магазине сладостей.

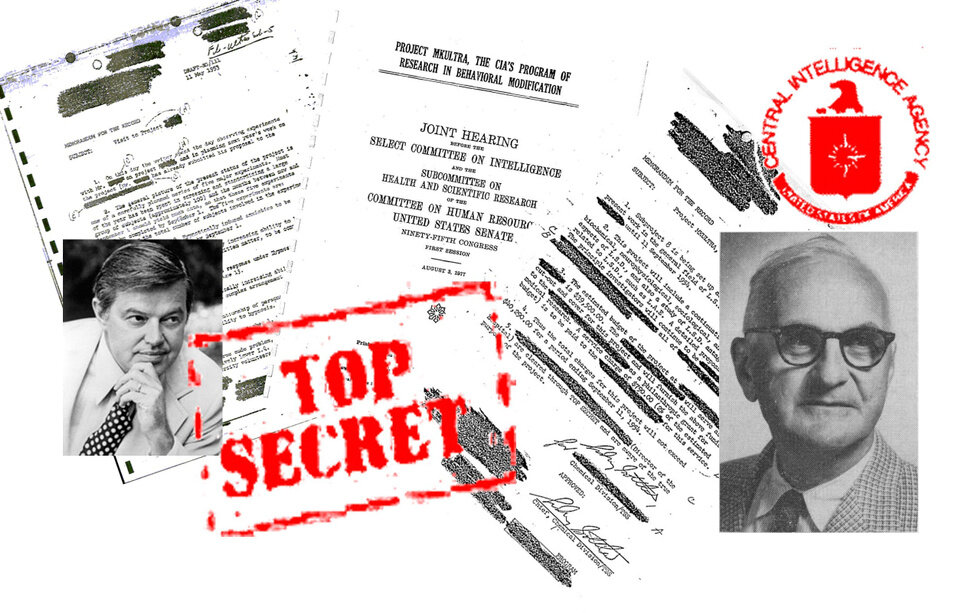

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 8: революция 60-х, хиппи и финал MKUltra

2024-05-11 в 10:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

Итак, глава проекта ЦРУ MKUltra Сидни Готтлиб вернулся в США из полу-ссылки в Мюнхен и получил новый высокий пост в Лэнгли. После очередных экспериментов в Сан-Франциско и экспедиций в Мексику, которые принесли определённые успехи, в целом он всё больше разочаровывался в результатах своего некогда амбициозного проекта. Однако исследования продолжались — в том числе вполне легальные, на основе непрямых грантов от ЦРУ университетам, научным центрам и крупным клиникам. Это привело к совсем не тем результатам, на которые рассчитывали в Лэнгли: вместо контроля над чужим разумом и создания загипнотизированных суперкиллеров ЦРУ своими руками помогло запустить грандиозную (контр)культурную революцию сначала в США, а затем и по всему миру.Читать полностью »

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 7: спецобъект во Фриско и шаманы Мексики

2024-05-04 в 10:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

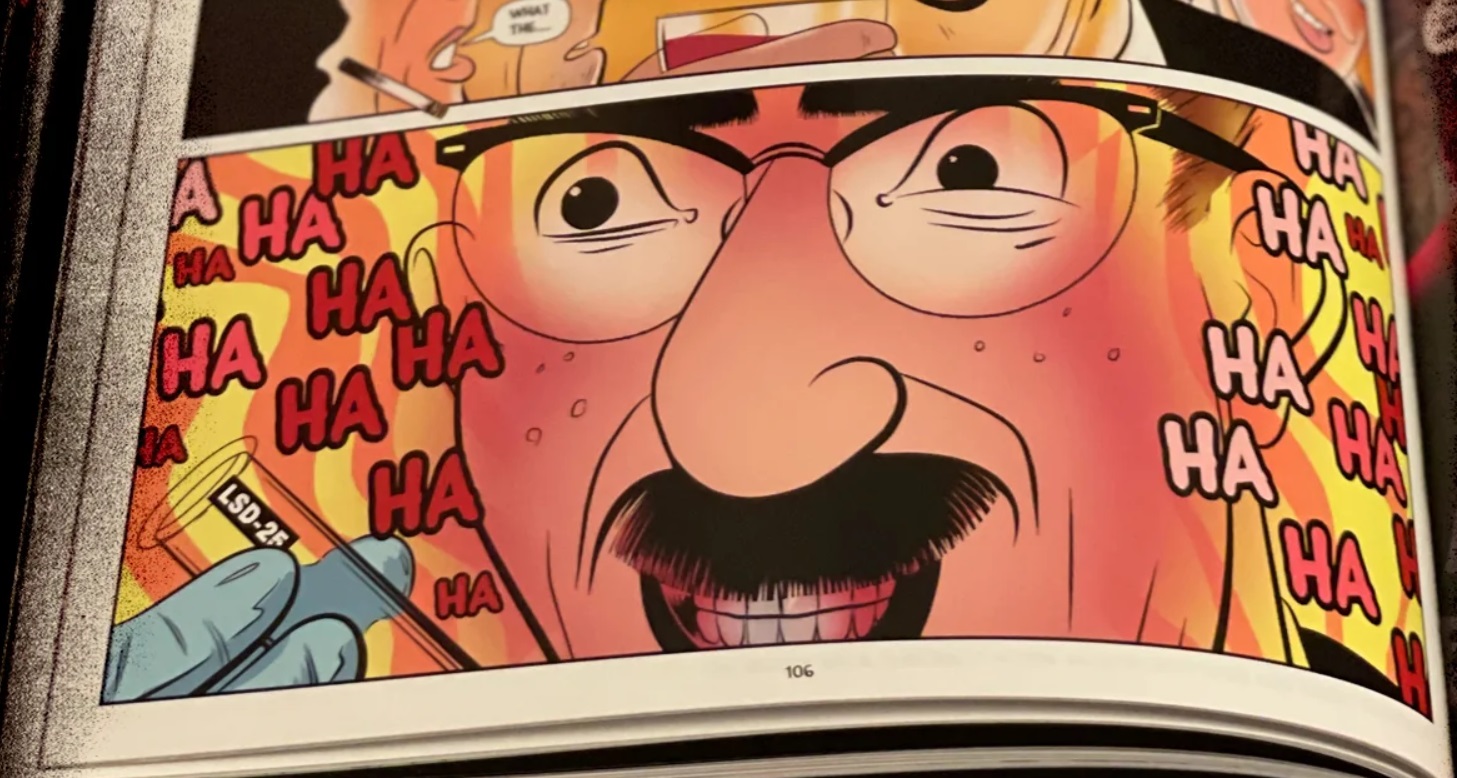

Итак, увлечённый экспериментами по контролю над разумом глава проекта ЦРУ MKUltra Сидни Готтлиб в своём стремлении максимально расширить опытную базу не придумал ничего лучше, чем сначала создать сеть тайных и довольно жестоких опытов над пациентами и заключёнными, а затем организовать систему легальных грантов на исследования влияния ЛСД на человеческую психику в университетах и клиниках США. Но совсем уж лютый угар у участников проекта начался тогда, когда новые площадки для секретных экспериментов были развёрнуты в Сан-Франциско, а специальные агенты ЦРУ отправились в Мексику в поисках индейских шаманов.

Все части цикла статей о Сидни Готтлибе и проекте MKUltra:

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 6: гипноз, психоз и коматоз на службе MKUltra

2024-04-27 в 9:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

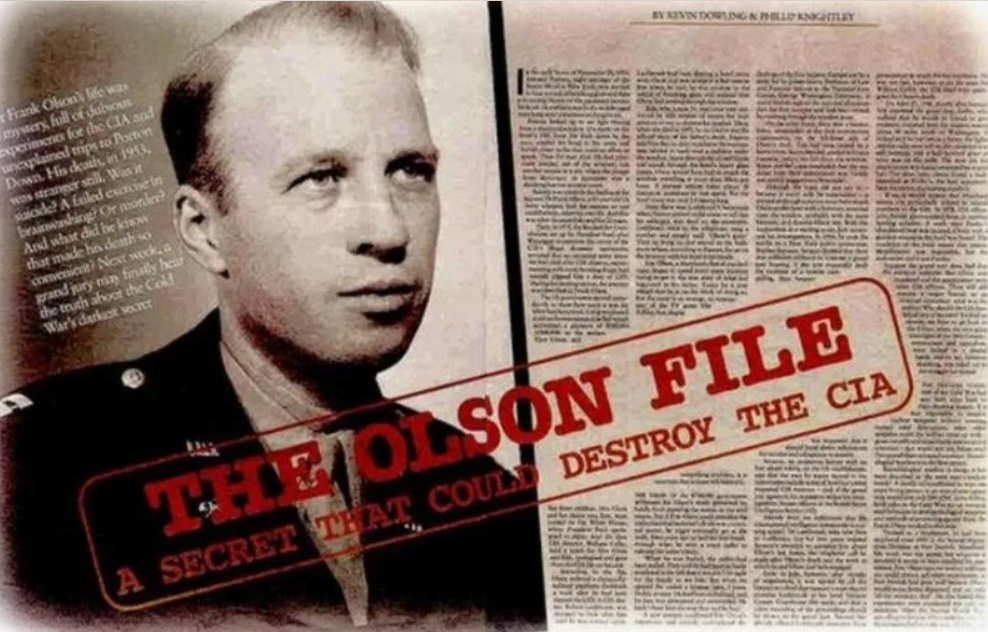

В прошлой части мы рассказали, как неудачная попойка офицеров ЦРУ и военных химиков в доме у озера с подмешиванием коллегам ЛСД привела к гибели одного из лучших сотрудников проекта MKUltra Фрэнка Олсона. Тогда историю удалось замять и заставить молчать и полицию, и ФБР, и родственников погибшего. Сидни Готтлиб не только не притормозил свои опасные эксперименты, но и решил в очередной раз расширить экспериментальную базу. Тем самым он нечаянно выпустил из бутылки джинна, который поспособствует грандиозным изменениям американского общества в 1960-е годы… В чём многие увидят опасный антиамериканский заговор КГБ! Но об этом чуть позже, а пока что посмотрим, как ЦРУ экспериментировали с гипнозом, нанимали врачей-психопатов и умудрились в итоге выпустить джинна из своих рук.

Все части цикла статей о Сидни Готтлибе и проекте MKUltra:

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 5: загадочный полёт Фрэнка Олсона

2024-04-20 в 10:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

В прошлой части мы рассказали, как Сидни Готтлиб летом-осенью 1953 года раскочегаривал свой проект MKUltra и подключал к его подпроектам самых разных людей: от нуарного копа и знаменитого иллюзиониста до целого ряда учёных, медиков и начальников тюрем. Всё больше сотен, а затем и тысяч американцев — от богемных поэтов Нью-Йорка до заключённых и наркоманов — становились буквально подопытными кроликами в экспериментах ЦРУ с психоактивными веществами. Впрочем, сам Готтлиб и его коллеги не только смотрели со стороны и изучали отчёты, но и сами регулярно обдалбывались ЛСД — естественно, в порядке «самоотверженных экспериментов в интересах национальной безопасности». У подопытных, как вольных, так и не особо, часто начинались проблемы с психикой, и вскоре секретность проекта MKUltra, несмотря на все усилия американского государства по его сокрытию, оказалась под угрозой.

Все части цикла статей о Сидни Готтлибе и проекте MKUltra:

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 4: Нуарный коп, оргии и тюремные эксперименты

2024-04-13 в 14:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

В прошлой части наш антигерой Сидни Готтлиб дорвался-таки до своего большого проекта MKUltra: ему дали много денег и ещё больше полномочий на то, чтобы научиться взламывать человеческое сознание с помощью психоактивных веществ, гипноза и любых иных способов без особого внимания к этике и законности. В ЦРУ были уверены, что КГБ и китайская разведка опережают их на несколько голов, давно отработали способы «промывки мозгов» и научились превращать в коммунистов даже самых твердокаменных либертарианцев. И считали, что для сокращения разрыва хороши все средства: ведь иначе можно однажды проснуться и обнаружить себя колхозником на кукурузных полях Оклахомской ССР!Читать полностью »

Как пытались (пере)программировать мозги, и что из этого получилось? Часть 2: злой гений Сидни Готтлиб

2024-03-30 в 10:00, admin, рубрики: ruvds_статьи_выходного_дня, девайсы, история, разведка, США, ЦРУ, шпионаж

В начале 50-х годов ЦРУ в рамках проекта «Артишок» активно занималось экспериментами в области того, что в шпионских романах и фильмах обычно называют «сыворотками правды»: как с помощью химических веществ заставить допрашиваемого или расспрашиваемого стать более откровенным, чем ему бы хотелось. Аппетит пришёл во время еды — и уже в начале 1952 года руководством американской разведки была поставлена куда более амбициозная задача: «получить контроль над человеком до такой степени, что он будет выполнять приказы вопреки своей воле и даже вопреки фундаментальным законам природы, таким как самосохранение». Из этой идеи вырос проект «MKUltra», подробности которого до сих пор остаются загадкой для историков спецслужб. Продолжим разбираться в его мрачных тайнах.Читать полностью »