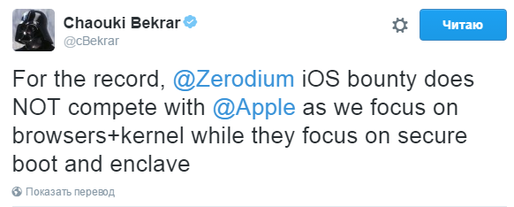

Многие разработчики вредоносных программ для Android пытаются маскировать их под легитимное и полезное ПО. Таким образом они убеждают пользователей на их загрузку. Для этого злоумышленники могут использовать интересное название приложение и добавить к нему фальшивое описание, которое не соответствует функционалу этого приложения. Специалисты ESET обнаружили восемь таких фальшивых приложений на Google Play, обещавших пользователям увеличить количество подписчиков в их аккаунтах социальных сетей. Наши AV-продукты обнаруживают эти приложения как Android/Fasurke.

Будучи доступными в магазине Google Play более четырех месяцев, приложения собрали от 250K до 1M просмотров. После нашего обращения в Google, Android security team удалила все эти приложения из Play. Несмотря на то, что эти приложения уже не представляют опасности для пользователей Android, нам стоит обнародовать подробности их анализа, так как, в будущем, в Play могут появиться аналогичные приложения.