Как сообщалось ранее, компания DefenseCode обнаружила уязвимость нулевого дня в роутерах Cisco Linksys.

Представители компании оповестили вендора и взяли тайм-аут на пару недель перед раскрытием деталей уязвимости. Время вышло, некоторые подробности были раскрыты и оказалось, что не только Cisco Linksys уязвима. Вот только часть вендоров, где присутствует уязвимость:

- Broadcom,

- Asus

- Cisco

- TP-Link

- Zyxel

- D-Link

- Netgear

- US Robotics

Речь идёт о сразу нескольких уязвимостях, которые кроются в ряде реализаций протокола UPnP и SSDP (основанные на Intel/Portable UPnP SDK и MiniUPnP SDK):

- CVE-2012-5958

- CVE-2012-5959

- CVE-2012-5960

- CVE-2012-5961

- CVE-2012-5962

- CVE-2012-5963

- CVE-2012-5964

- CVE-2012-5965

- CVE-2013-0229

- CVE-2013-0230

Уязвимости позволяют вызвать отказ в обслуживании или выполнить произвольный код на устройстве без авторизации. А т.к. многие роутеры взаимодействуют с UPnP через WAN, это делает их уязвимыми не только к атаке из локальной сети, но и из удалённых сетей. Т.е. практически с любого компьютера Интернета. Уязвимыми могут оказаться не только роутеры, но вообще любое оборудование, использующее UPnP: принтеры, медиа-серверы, IP-камеры и т.д. Т.е. речь идёт о миллионах устройств!

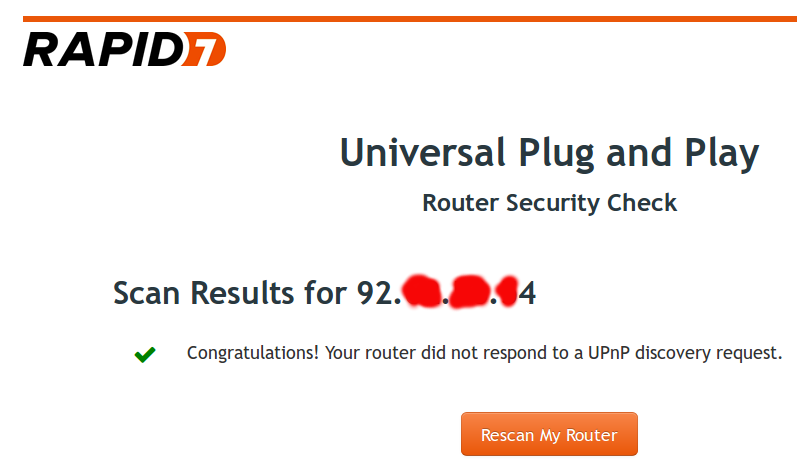

Компания rapid7 выпустила сканер для проверки своих устройств на наличие уязвимостей.

Мне повезло. А Вам?Читать полностью »