Несколько дней назад в маршрутизаторе моего провайдера после отключения электричества поломался IPv4. К счастью, подключение по IPv6 продолжало работать, но доступна была только малая часть веб-сайтов.

Несколько дней назад в маршрутизаторе моего провайдера после отключения электричества поломался IPv4. К счастью, подключение по IPv6 продолжало работать, но доступна была только малая часть веб-сайтов.

В прошлой статье я рассказывал, как не купить «кота в мешке» на рынке сетевого оборудования для ЦОДЧитать полностью »

Речь идёт о WiFi-узлах (WiFi-pods), производимых такими компаниями, как Plume Design Inc. Эта компания заняла значительную долю рынка WiFi-устройств, охватив своими продуктами с возможностью слежки более 60 миллионов домашних систем по всему миру.Читать полностью »

В 2024 году опенсорсному проекту OpenWrt исполняется 20 лет. Разработчики решили отпраздновать этот юбилей дизайном нативного маршрутизатора OpenWrt One/AP-24.XY. Пока что это идея, предложенная на обсуждение сообществу.

В целом, преимущества свободной прошивки OpenWrt для маршрутизаторов хорошо известны. Это улучшенная безопасность и надёжность работы устройства, продвинутые функции блокировки рекламы, точечное перенаправление трафика по спискам доменов (например, для РФ внутри страны, для РФ снаружи и пр.), установка любых необходимых программ под Linux и др.

С выходом нативного маршрутизатора на рынке появится своего рода базовая референсная модель с идеальной программно-аппаратной совместимостью.

Читать полностью »

Исследователь безопасности Гвидо Вранкен выяснил, что почти три года ОС с открытым исходным кодом OpenWRT, которая поддерживает домашние маршрутизаторы и другие типы встраиваемых систем, была уязвима для атак удаленного выполнения кода, поскольку обновления доставлялись по незашифрованному каналу, а проверки цифровой подписи можно было легко обойти. Компания частично исправила ошибку, но отсутствие шифрования сохраняется. Читать полностью »

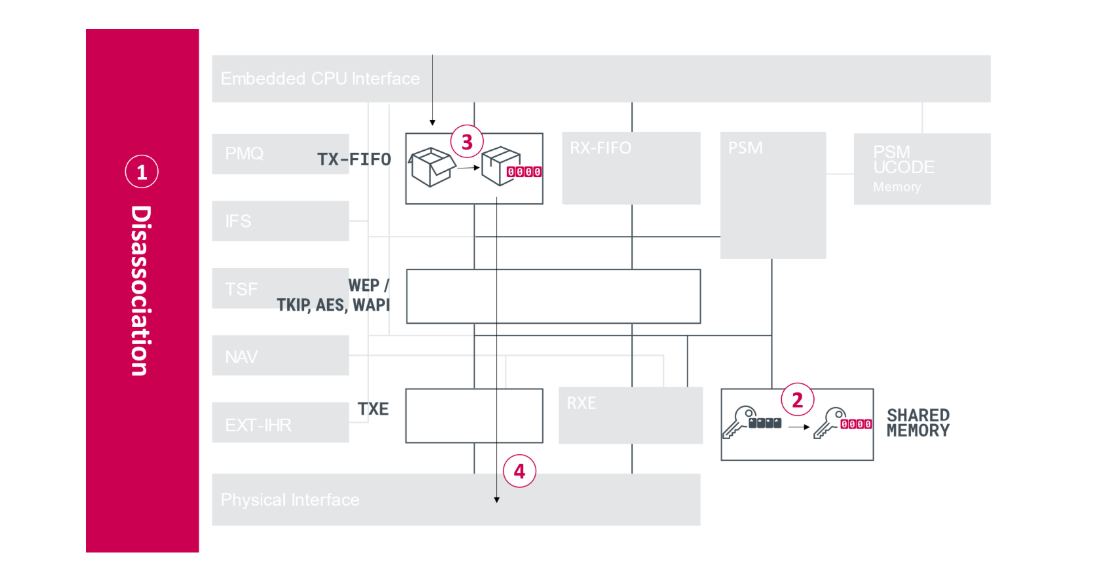

Исследователи ESET на конференции по безопасности RSA рассказали об уязвимости в устройствах, работающих в Wi-Fi-диапазоне. С её помощью злоумышленники могут дешифровать конфиденциальные данные, передающиеся беспроводным путём, пишет Arstechnica.Читать полностью »

Количество устройств и требования к скоростям передачи данных в беспроводных сетях растут с каждым днем. И чем «плотнее» сети, тем ярче видны недостатки старых спецификаций Wi-Fi: падает скорость и надежность передачи данных. Чтобы решить эту проблему, был разработан новый стандарт — Wi-Fi 6 (802.11ax). Он позволяет развить скорость беспроводного соединения до 2.4 Гбит/с и работать одновременно с большим количеством подключенных устройств. Мы уже внедрили его в роутер Archer AX6000 и адаптер Archer TX3000E. В этой статье покажем их возможности.

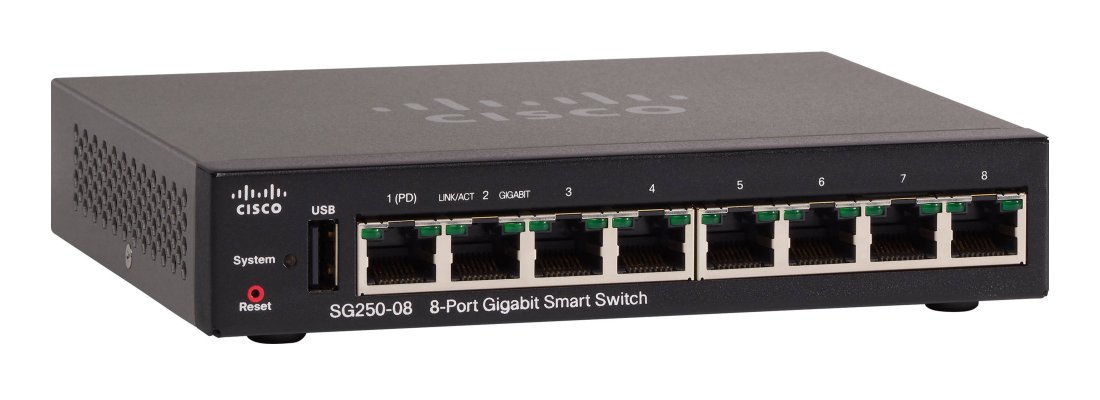

Разработчики сканера IoT Inspector периодически проводят рутинную проверку прошивок разных производителей. Иногда находят уязвимости в устройствах Интернета вещей. Но последняя находка особенно удивительна. В прошивке маршрутизатора Cisco SG250 сканер нашёл несколько сертификатов и соответствующий секретный ключ сотрудника Futurewei Technologies, американской дочерней компании Huawei Technologies, по имени Гарри Ву (Garry Wu) с электронным адресом gary.wu1@huawei.com.

Но как они попали в прошивку маршрутизатора Cisco?

Читать полностью »

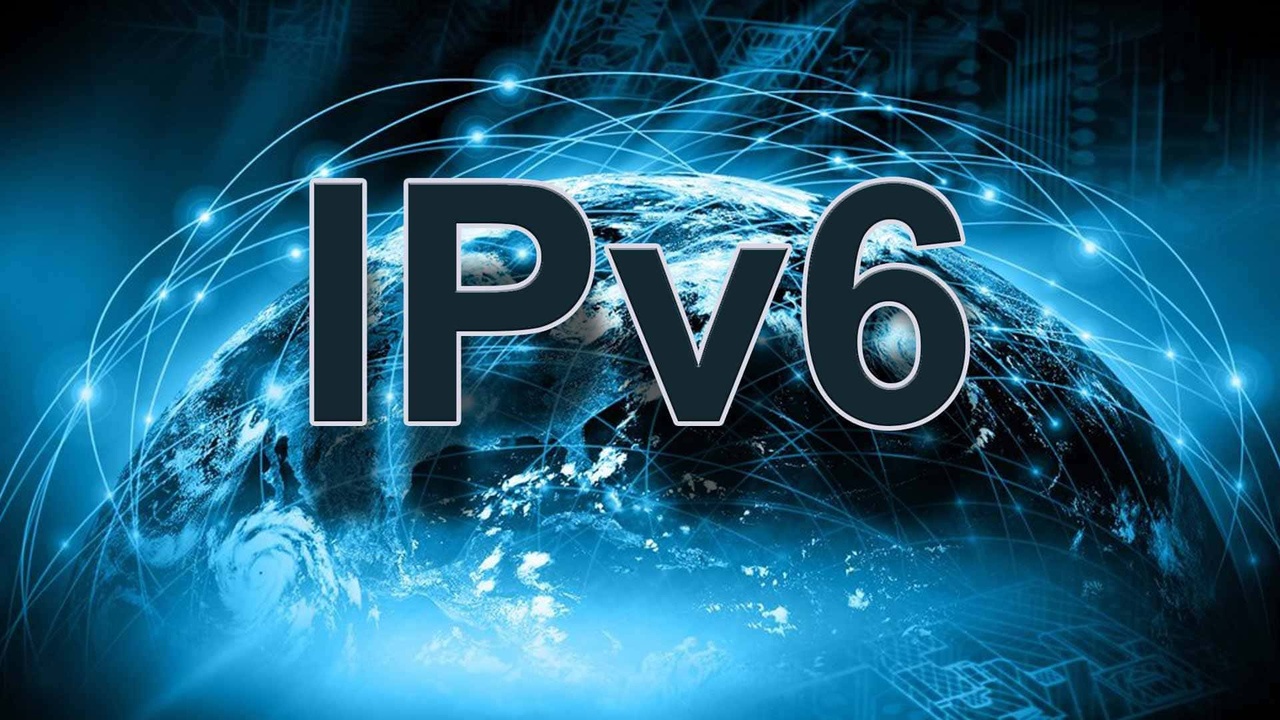

Типичное IoT-устройство

IoT — сегмент рынка крайне молодой, только-только пробующий делать первые серьезные шаги. Конечно, IP-камеры и прочие датчики существуют уже давно, но полноценно назвать их «умными» язык не поворачивается. При этом одной из проблем рынка является, как не странно, цикл разработки, потому что он подразумевает не только создание физического девайса, но и написание ПО для него в условиях крайне ограниченных ресурсов. Это 20 лет назад несколько мегабайт памяти под приложение было нормой. Сейчас же, когда оптимизация потребления ресурсов пользователям (да и разработчикам) только снится, а для топовых продуктов нормальны утечки памяти или нереальная прожорливость (привет, Chrome), работа в условиях пары сотен килобайт флеш-памяти на энергоэффективном микроконтроллере кажется наказанием для тех девелоперов, кто плохо себя вел в прошлом году.

Но это не единственная проблема IoT. Не мне вам рассказывать, насколько беспомощными являются умные устройства в плане информационной безопасности. Истории о ботнетах из IP-камер, холодильников и прочих микроволновок периодически всплывают в медиа начиная еще с 2015 года. Добавим в это «блюдо» еще и «соус» из всяких умных колонок и ассистентов, типа Alexa или Алисы, и мы получим и вовсе пугающую картину; со времен китайских ноунейм-камер, продукты от Amazon и Яндекса обзавелись еще и возможностью совершать онлайн-заказы по запросу владельца. Собственно, именно эти функции нового поколения IoT-устройств и заставили производителей ПО начать шевелиться, а именно укреплять рубежи цифровой обороны наших говорящих ящиков и прочих датчиков.

Читать полностью »

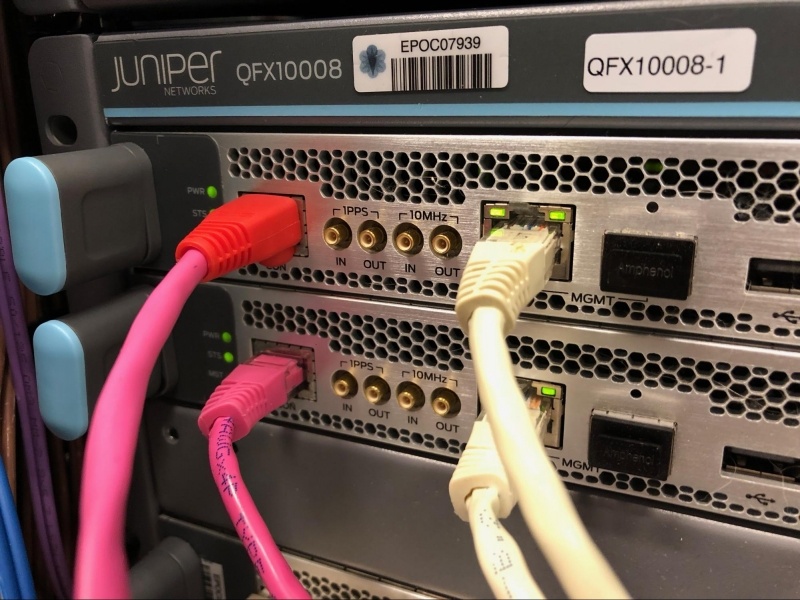

В статье рассмотрены основные принципы построения сетей в центрах обработки данных, приведены примеры аппаратных решений от компании Juniper Networks. Глубокого технического анализа она не несет, но возможно будет полезна тем кто собирается организовать свой первый небольшой центр обработки данных, или присматривается к альтернативным решениям и новым возможностям в уже существующих ЦОД.

Читать полностью »