Рубрика «Kali»

Vibe Pentesting: Интегрируем HexStrike AI и OpenCode в Kali Linux

2026-01-16 в 10:37, admin, рубрики: AI, ctf, HexStrike AI, Kali, opencode, Vibe Pentesting, вайб-пентестинг, информационная безопасность, кибербезопасностьЗахватываем сеть через сервер централизованного управления и защищаемся от таких атак

2022-01-11 в 9:00, admin, рубрики: Kali, антивирусы, аудит безопасности, аудит внутренней сети, Блог компании Бастион, информационная безопасность, Тестирование IT-систем, тестирование на проникновение, уязвимости, централизованное управлениеПривет, меня зовут Дмитрий, в команде Бастион я отвечаю за этап внутреннего тестирования на проникновение.

Сегодня я на конкретном примере покажу, как антивирус может подставить под удар всю корпоративную сеть. Разберемся, почему средства централизованного управления необходимо охранять как зеницу ока, а затем сформулируем рекомендации по защите таких систем.

В моей практике было немало случаев, когда хорошо защищенные сети были скомпрометированы из-за систем централизованного управления. Один из них произошел этим летом.

Крупная промышленная компания заказала у нас пентест. Для внутреннего тестирования выбрали сценарий, в котором злоумышленник подключил свой ПК к локальной сети организации.

Пентест Active Directory. Часть 1

2019-12-20 в 13:44, admin, рубрики: active directory, COMPUTERS, CRACKMAPEXEC, ethical hacking, hacking, INVEIGH, IPv6, Kali, MITM6, penetration testing, pentesting, RESPONDER, windows, Блог компании OTUS. Онлайн-образование, информационная безопасность, Тестирование IT-системПеревод статьи подготовлен специально для студентов курса «Пентест. Практика тестирования на проникновение».

У меня было несколько клиентов, пришедших ко мне перед пентестом с уверенностью в том, что они были в хорошей форме, потому что их анализ уязвимостей не показал критических уязвимостей, и что они готовы к пентесту, лишь за тем, чтобы я получил права администратора домена за пятнадцать минут, просто воспользовавшись ошибками в конфигурациях в AD.

Читать полностью »

Создание зашифрованной флешки Kali Linux Encrypted Persistence

2017-01-24 в 9:44, admin, рубрики: cryptsetup, dd, encrypted, Kali, lunux, persistence, Настройка Linux, системное администрирование, хранение данных, метки: encrypted1. Создание загрузочной флешки

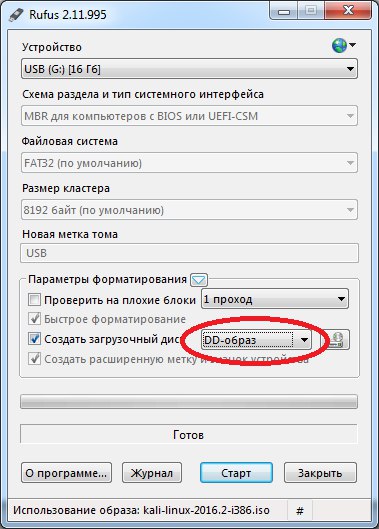

Для записи образа используйте программу Rufus. Выберите устройство, на которое будет распакован образ, далее выберите iso-образ системы и из выпадающего списка выберите DD-образ.

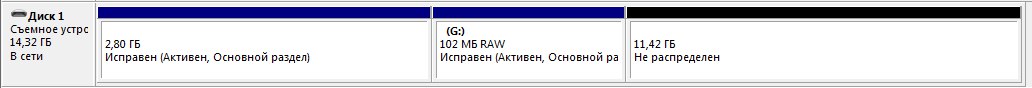

После развертывания образа структура разделов флешки примет следующий вид:

Wi-Fi сети: проникновение и защита. 3) WPA. OpenCL/CUDA. Статистика подбора

2014-06-18 в 8:08, admin, рубрики: Aircrack-ng, backtrack, CUDA, hashcat, Kali, linux, md5, opencl, PSK, Беспроводные технологии, информационная безопасность, метки: Aircrack-ng, backtrack, CUDA, hashcat, Kali, MD5, opencl, PSK -WPA-OpenCL-CUDA-statistika-podbora.jpg)

Баста карапузики, кончилися танцы.

В предыдущей части мы детально рассмотрели «читерские» приёмы обхода «защит» (скрытие SSID, MAC-фильтрация) и защит (WPS) беспроводных сетей. И хотя работает это в половине случаев, а иногда и чаще — когда-то игры заканчиваются и приходится браться за тяжёлую артиллерию. Вот тут-то между вашей личной жизнью и взломщиком и оказывается самое слабое звено: пароль от WPA-сети.

В статье будет показан перехват рукопожатия клиент-точка доступа, перебор паролей как с помощью ЦП, так и ГП, а кроме этого — сводная статистика по скоростям на обычных одиночных системах, кластерах EC2 и данные по разным типам современных GPU. Почти все они подкреплены моими собственным опытом.

К концу статьи вы поймёте, почему ленивый 20-значный пароль из букв a-z на пару солнц более стоек, чем зубодробительный 8-значный, даже использующий все 256 значений диапазона.

Оглавление:

1) Матчасть

2) Kali. Скрытие SSID. MAC-фильтрация. WPS

3) WPA. OpenCL/CUDA. Статистика подбора

Читать полностью »

Wi-Fi сети: проникновение и защита. 2) Kali. Скрытие SSID. MAC-фильтрация. WPS

2014-06-09 в 7:01, admin, рубрики: Aircrack-ng, backtrack, Kali, linux, reaver, wps, Беспроводные технологии, информационная безопасность, метки: Aircrack-ng, backtrack, Kali, reaver, wps -Kali-skrytie-SSID-MAC-filtraciya-WPS.png)

Первая часть цикла была очень живо встречена читателим, что вдохновило меня на ускоренное написание следующей части. К предыдущей статье было оставлено много дельных комментариев, за что я искренне благодарен. Как говорится, хочешь найти огрехи в своих знаниях — напиши статью на Хабр.

В этой статье мы поговорим о том, как можно обнаружить «скрытые» сети, обойти MAC-фильтрацию на точке доступа и почему же WPS (QSS в терминологии TP-LINK) — это «бэкдор в каждом доме». А перед этим разберёмся, как работает беспроводной адаптер и антенна и как Kali Linux (ex. Backtrack) поможет нам в тестах на проникновение в беспроводные сети.

Всё это так или иначе уже описывалось ранее, как здесь, так и на других ресурсах, но данный цикл предназначен для сбора разрозненной теории и практики воедино, простым языком, с понятными каждому выводами.

Перед прочтением настоятельно советую ознакомиться с матчастью — она короткая, но на её основе базируются все наши дальнейшие действия и выводы.

Читать полностью »