Некоторые финансисты, бизнесмены и законники (и центробанки) считают, что анонимность в расчётах биткоинами — это зло и помеха, и только помогает террористам и наркоторговцам. Они говорят, что только когда система будет деанонимизированной, наступит её золотой век. Однако почему-то не все с ними согласны. Под катом — несколько проектов от людей, считающих что должна существовать полностью анонимная система криптовалют.

Читать полностью »

Рубрика «Tor» - 15

5 проектов криптовалют, нацеленных на анонимность

2014-07-10 в 12:36, admin, рубрики: bitcoin, BTC, Tor, информационная безопасностьКаждый сможет взломать Tor за 3000$

2014-07-08 в 2:40, admin, рубрики: blackhat, hacker, Tor, информационная безопасность  «Вам не нужно быть АНБ, чтоб взломать Tor. Бюджетный способ деанонимизации» — так сформулировали тему своего доклада два хакера и пообещали через месяц на конференции Black Hat 2014 продемонстрировать, как, имея в наличии «горстку мощных серверов и пару гигабитных соединений», можно атаковать Tor, используя «базовые уязвимости в дизайне и реализации сети».

«Вам не нужно быть АНБ, чтоб взломать Tor. Бюджетный способ деанонимизации» — так сформулировали тему своего доклада два хакера и пообещали через месяц на конференции Black Hat 2014 продемонстрировать, как, имея в наличии «горстку мощных серверов и пару гигабитных соединений», можно атаковать Tor, используя «базовые уязвимости в дизайне и реализации сети».

Докладчики представят дюжину кейсов: от перехвата управления ботнетом, до разоблачения сайтов, с детской порнографией и торговлей наркотиками.

До этого считалось, что такое под силу крупным организациям, и после слива Сноудена стали известны успехи АНБ на этом поприще. Сообщение о том, что АНБ наблюдала за двумя германскими серверами Tor.

На конференции CCS 2013 группа исследователей из Naval Research Laboratory под руководством Aaron Johnson опубликовали статью “Users Get Routed: Traffic Correlation on Tor by Realistic Adversaries”. Они так же разработали программу Tor Path Simulator для анализа корреляции трафика и симулирования выбора пути, которая позволяет выявлять пользователей Tor с 95% точностью.

Alexander Volynkin ученый-исследователь в CERT Cyber Security Solutions directorate. Ведет исследования в области сетевой безопасности, анализа поведения вредоносных программ, продвинутых техник реверс-инжиниринга, и криптоанализа. Александр автор нескольких научных публикаций, книги на тему анализа поведения вредоносных программ и автор патента в области «full disk encryption». Волынкин обладатель множества наград за свои исследования и публикации.

Michael McCord аналитик уязвимостей ПО в команде Forensic Operations and Investigations в университете Карнеги-Меллон. Его исследования включают Android security, анализ вредоносных программ, ботнет-технологии и сетевую анонимность.

«Хотите разузнать IP-адрес пользователя Tor? Не проблема. Пытаетесь вычислить расположение Скрытого Сервиса (Hidden Service)? Готово. Мы знаем, потому мы это уже делали в реальных условиях...»

Tor Relay за пять минут

2014-07-07 в 12:11, admin, рубрики: Tor, tor relay, vps, информационная безопасность, Сетевые технологии Безопасность и работоспособность сети Tor напрямую зависит от количества узлов, отвечающих за пересылку трафика, — relay nodes. Организация EFF даже открыла соревнование Tor Challenge с целью простимулировать как можно большее число пользователей настроить и запустить такие узлы. Собственно говоря, именно этому нехитрому действию и посвящена статья.

Читать полностью »

АНБ следит за теми, кто интересуется Linux и информационной безопасностью

2014-07-04 в 7:44, admin, рубрики: linux, Linux Journal, Tails, Tor, XKeyscore, анб, информационная безопасность, экстремизмБлагодаря документам Сноудена в прошлом году стало известно о существовании программы XKeyscore, в рамках которой осуществляется мониторинг интернет-трафика по ключевым словам, поисковым запросам и т.д.

Вчера немецкий журналист Якоб Аппельбаум — один из тех, кому Эдвард Сноуден передал часть секретных документов АНБ — опубликовал файл xkeyscorerules100.txt, действующий в системе XKeyscore. Это несколько правил, по которым осуществляется мониторинг активности пользователей в интернете.

Программное обеспечение XKeyscore Deep Packet Inspection работает на 150 специальных серверах по всему миру, обычно установленных возле крупных телекоммуникационных узлов. Модульная архитектура XKeyscore предусматривает загрузку отдельных небольших «правил» (rules), написанных на собственных языках программирования Genesis и XKScript, а также на C++ и Python. Согласно этим правилам осуществляется извлечение полезной информации из записанного интернет-трафика.

Читать полностью »

7 вещей, которые необходимо знать о TOR

2014-07-02 в 21:06, admin, рубрики: Peer-to-Peer, Tor, анонимность, долой соглядатаев, информационная безопасность, криптография, приватность

1. Tor все еще работает

Судя по всему, сеть Tor остаётся невзломанной. По крайней мере, согласно внутреннему докладу NSA от 2012 года, хотя у этой организации и были возможности в определённых случаях раскрывать принадлежность определённых нод, в целом они не в состоянии раскрыть любую ноду по запросу. Да и раскрытия эти происходили по оказиям типа ошибки в браузере Firefox, который входил в tor bundle и прочим подобным. Если использовать Tor правильно, то вероятность раскрытия крайне мала.

Читать полностью »

Да, вот так неожиданно сошлись два вроде бы разных понятия в одном.

TOR — p2p сеть для анонимного сёрфинга.

BitCoin и все прочие altCoin (альтернативы Bitcoin) — цифровая валюта, основанная на криптографии. Наш Центробанк ласково кличет её "денежным суррогатом", хотя и нигде не указано, что это означает.

Однако, авторы удивительно занимательной концепции TorCoin, три человека из Йельского университета и один из американской исследовательской лаборатории морфлота, умудрились скрестить два этих понятия.

Читать полностью »

Сноуден поддерживал крупнейший выходной узел Tor на 2 Гбита/с

2014-05-21 в 23:11, admin, рубрики: cryptoparty, IT-Биографии, Tor, информационная безопасность, криптография, Эдвард Сноуден, метки: cryptoparty, Tor, Эдвард Сноуден

Эдвард Сноуден часто попадал в объектив вместе с ноутбуком, где красовался зелёный стикер Tor. Теперь выяснилось, откуда он у него взялся. Журналисты Wired взяли интервью у нескольких участников событий ноября-декабря 2012 года, которые тогда общались со Сноуденом.

Оказывается, ещё во время работы по контракту в АНБ Эдвард Сноуден держал выходной узел Tor на 2 Гбита/с. Более того, он уговаривал коллег на работе добавить ещё серверов!

Читать полностью »

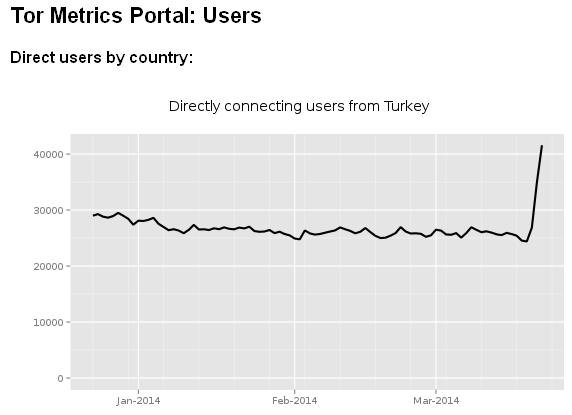

Турция заблокировала Google DNS

2014-03-24 в 17:06, admin, рубрики: Google, Tor, информационная безопасность, турция, что делать, метки: Tor, турция, что делать  Известные многим бесплатные (и довольно быстро работающие) DNS сервера от Google 8.8.4.4 и 8.8.8.8 теперь недоступны в Турции.

Известные многим бесплатные (и довольно быстро работающие) DNS сервера от Google 8.8.4.4 и 8.8.8.8 теперь недоступны в Турции.

Нет, их сломали не русские туристы. Турецкое правительство решило выкорчевать скверну, подрывающую его устои. Twitter.

Да-да, вот так сервис микроблогов пытался свергнуть правительство страны.

Twitter, как популярное и простое средство распространения информации нередко обвиняли в пособничестве как террористам, так и революционерам.

Да, это мы с вами понимаем, что обвинение это того же порядка, как попытки высечь море, поглотившее флот или запретить бумагу, из-за того, что на ней могут печатать листовки. И тем не менее, для правительств и подконтрольных им СМИ обязательно нужен козёл отпущения.

И вот после того, как через Twitter распространили неблагоприятную информацию о турецких чиновниках (речь шла о записях переговоров чиновников из близкого окружения премьер-министра, в которых содержались сведения о коррупции среди турецких властей), этот самый премьер Эрдоган пообещал «искоренить» твиттер. Потому, что через него распространяется клевета.

Обратите внимание, как органично здесь соединились тупость, лицемерие и жажда власти.

Точно неизвестно, каким образом турецкие провайдеры блокировали ресурс. Но буквально сразу после запрета твиттера турецкие граждане бросились искать пути обхода.

Читать полностью »

Методы анонимности в сети. Часть 4. Tor&VPN. Whonix

2013-11-30 в 14:56, admin, рубрики: Dura Lex, Tor, vpn, анонимность в интернете, великий российский фаервол, информационная безопасность, метки: Tor, vpn, анонимность в интернете, великий российский фаервол

Всем привет!

Вот мы и дошли до более интересных вещей. В этой статье мы рассмотрим варианты комбинирования Tor с VPN/SSH/Proxy.

Для краткости далее я буду писать везде VPN, ведь вы все — молодцы и уже знаете плюсы и минусы VPN, SSH, Proxy, которые мы изучили ранее здесь и здесь.

Мы рассмотрим два варианта подключений:

- сначала VPN, потом Tor;

- сначала Tor, а потом VPN.

Также я расскажу про дистрибутив ОС Whonix, реализующий самые передовые достижения в области сетевой анонимности, ведь в нём, помимо всего прочего, настроены и работают обе анализируемые схемы.

Предыдущие части здесь:

Часть 1: Методы анонимности в сети. Просто о сложном.

Часть 2: Методы анонимности в сети.

Часть 3. Методы анонимности в сети. Firefox.

Читать полностью »

Свободный Торрент-Трекер — возможно ли?

2013-11-20 в 15:57, admin, рубрики: i2p, Peer-to-Peer, Tor, Блог компании Ourtrack, свобода информации, метки: i2p, Peer-to-Peer, Tor, свобода информацииДобрый день, уважаемые пользователи. А начну я свой рассказ с отрицательных комментариев ко всем торрент-трекерам, которые сейчас можно найти в глобальной паутине. Совсем не легко ввиду новых «чудо»-законов стало скачивать раздачи. Вот как сейчас построен путь от желания до просмотра желаемого [фильма]:

- google -> «скачать [название] торрент»

- смотрим несколько блокированных сайтов нашим ув. гос-вом

- смотрим

порнорекламу - качаем торрент файл (на самом деле это может оказаться ".exe")

- при плохом раскладе становимся частью ботнета, если не успеваем понять, что что-то не так

- повторяем несколько раз итерации с пункта 1

- качаем раздачу

- черт, отвратительная озвучка, переходим к п.1

«Используйте тор, i2p или другие прокси» — скажете вы. Но если, допустим, я домохозяйка с тремя детьми — я не то, чтобы не хочу этим заморачиваться, я вообще не знаю об их существовании. Потому как вариантов не посмотреть мегабайт-другой рекламы перед нахождением заветной раздачи я просто не знаю. Да что там домохозяйка — это проблемы вполне опытного пользователя пк.

Вот уже на протяжении некоторого времени мы разрабатываем приложение, которое будет предоставлять пользователю все возможности торрент-трекера, но абсолютно без цензуры**. (Сразу хочу отметить, что разработка некоммерческая, все исходники доступны на github, но об этом чуть позже).

Читать полностью »