Здравствуйте! Наша команда занимается ремонтом и исследованием автомобильной электроники (и не только) более десяти лет. Мы изучаем устройство стороннего ПО, и разрабатываем утилиты для взаимодействия с прошивками и программами. Нередко мы сталкиваемся с интересными задачами. На страницах этого блога мы планируем делиться интересными исследованиями и историями ремонта. Мы надеемся, что наш опыт может быть полезным другим профессионалам в этой области. Сегодня мы хотим поделиться случаем ремонта блока Читать полностью »

Рубрика «безопасность» - 11

Хронология ремонта ЭБУ SRS от Volkswagen Crafter

2024-11-03 в 21:55, admin, рубрики: crafter, srs, Volkswagen, автомобиль, безопасность, дамп, прошивкаНовые схемы мошенников — теперь они используют ИИ

2024-11-01 в 8:15, admin, рубрики: безопасность, информационная безопасность, искусственный интеллект, искуственный интеллект, машинное обучение, мошенники, мошенничество, нейросети, технологииЗвонки из банка в прошлом. Мошенники теперь идут на более наглые действия — с помощью искусственного интеллекта. Разберёмся, как они используют нейросети и какие хитрости помогут распознать их уловки.

Шантаж дипфейком

7 идей для умного дома в 2024 году

2024-10-28 в 3:45, admin, рубрики: безопасность, умные гаджеты, умный домС развитием интернета вещей (IoT) и облачных технологий уже мало кого удивишь роботом-пылесосом, очистителем воздуха с вайфаем или освещением, которое управляется голосом. Умные устройства делают быт проще, и даже застройщики всё чаще используют концепцию умного дома, чтобы сделать жизнь будущих жильцов комфортнее и безопаснее.

В этой статье рассмотрим семь идей для умного дома, от виртуальных помощников в умных колонках до роботов-пылесосов. Устройства из статьи работают в экосистемах «Яндекса» и «Сбера», и большинство из них получится установить самостоятельно.

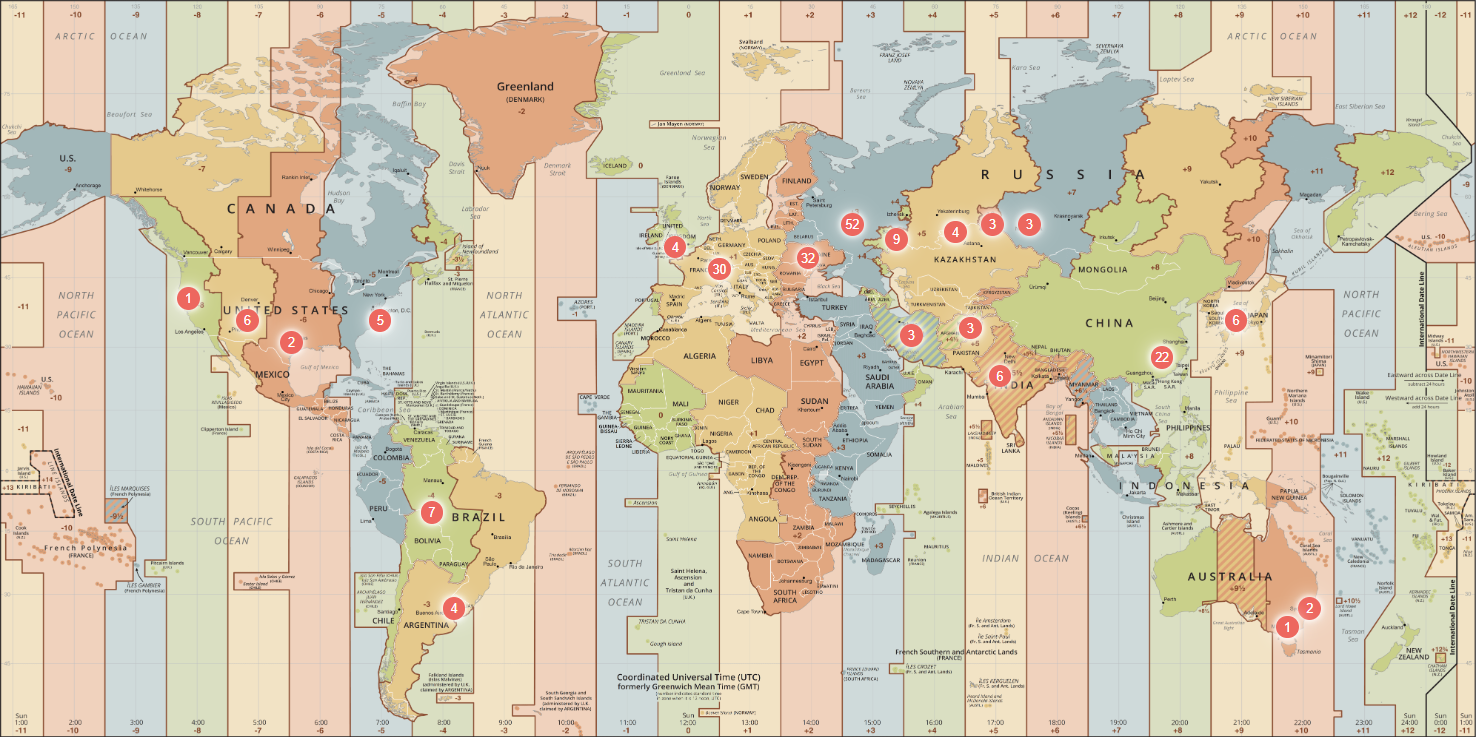

Определяем местоположение по коммитам в git

2024-10-23 в 20:31, admin, рубрики: Git, OSINT, безопасность, визуализация данных, геолокацияВот вам карты «возможного» местоположения разработчиков Telegram и React для затравки.

ТАК ЛИ СТРАШЕН ДИОКСИД ТИТАНА?

2024-10-23 в 6:58, admin, рубрики: безопасность, диоксид титана, здоровье, исследование, канцерогены, косметика, таблетки, токсичность

Всем привет! Про диоксид титана спрашивают примерно каждые 4 дня.

Многие считают его небезопасным для здоровья и поэтому ищут ему альтернативу. Давайте смотреть:

Диоксид титана — это белый краситель минерального происхождения (титановые белила). Для красивого белого цвета его добавляют в косметику, краски, пластмассы, а еще в оболочки лекарств.

Как обеспечить безопасность в облаках: обзор рынка

2024-10-18 в 8:38, admin, рубрики: selectel, безопасность, безопасность облака, Законодательство в IT, информационная безопасность

22 мая на AM Live прошел эфир «Как обеспечить максимальную безопасность облаков». В нем приняли участие представители облачных провайдеров, компаний-разработчиков в области информационной безопасности (ИБ) и поставщиков ИБ-решений.

Эксперты из Selectel, Yandex Cloud, Angara Security, Nubes, «Лаборатория Касперского», MWS и МегаФон ПроБизнес обсуждали вопросы обеспечения безопасности облачных сред на уровнях инфраструктуры, разработки и администрирования. Также поделились подходами к выбору сервис-провайдера и рассказали о ИБ-функциях, на которые следует обратить внимание заказчикам. Собрали конспект с главными тезисами, советами и наблюдениями спикеров.

Читать полностью »

Кому жаловаться на вредоносный ресурс?

2024-09-28 в 6:25, admin, рубрики: безопасность, вредоносная реклама, вредоносы, жалоба, регистратор, фишинг, хостерПривет!

Сегодня мы расскажем, куда можно пожаловаться, если вы столкнулись с фишингом или другими вредоносными сайтами. Эта информация не поможет полностью удалить такие сайты, но покажет, куда можно обратиться, чтобы их заблокировали.

Немного основ

Как использовать YouTube для кражи файлов

2024-09-27 в 13:01, admin, рубрики: Google, iframe, Open Redirect, ruvds_перевод, YouTube, безопасность

Занимаясь исследованиями безопасности, я часто сталкиваюсь со странными причудами и поведением, которые могут пригодиться, разве что, в качестве весёлого фокуса на вечеринке. Тем не менее мне нравится их отслеживать. Кто знает, возможно, однажды что-то из этого окажется как раз тем самым недостающим элементом.Читать полностью »

Обновлено: Как я обнаружил проблемы у ЮМани (Сбербанк) с безопасностью и не получил денег за найденную уязвимость

2024-09-18 в 6:49, admin, рубрики: CORS, yoomoney, безопасность, Сбер, Сбербанк, утечка, уязвимость, ЮМани, яндекс.деньгиПредисловие

Как известно, в России почти каждая первая финансовая организация позиционирует себя как софтверную IT-компанию, а не просто как "банк" или "платежная система". Сегодня речь пойдет о ЮМани — подразделении Сбера, IT-гиганта всея руси.

Как сделать безопасную загрузку с полностью зашифрованным диском на Linux без загрузчика на UEFI

2024-08-19 в 5:55, admin, рубрики: Debian, devops, EFI, efiboot, open source, Secure Boot, SecureBoot, UEFI, безопасность, загрузчикВсем привет! На связи Алексей Гаврилов, DevOps-инженер компании «Флант». Эта статья предназначена для довольно искушённых пользователей Linux. Я покажу, как устанавливать Debian или его аналоги стандартным установщиком в Secure boot. Эту установку я проверил на AWS ARM64 и в Selectel Cloud. Также конечные скрипты работают на служебном Lenovo ThinkPad T14 и личном L380 Yoga.